フィッシング攻撃は、組織が直面する最も一般的なサイバーセキュリティ脅威であり続けており、成功したデータ侵害の90%以上がフィッシングメールから始まっています。認知度が高まったにもかかわらず、これらの攻撃は進化を続け、より巧妙で検出が困難になっています。財務的影響は驚異的で、IBMの最新セキュリティレポートによると、フィッシング攻撃の平均コストは1インシデントあたり491万ドルに達しています。

課題は攻撃の頻度だけでなく、その高まる巧妙さにあります。現代のフィッシングキャンペーンでは、高度なソーシャルエンジニアリング技術、正規ブランドを忠実に模倣したスプーフドメイン、表面的な検査では見破れないAI生成コンテンツが使用されています。この現実は、基本的なユーザートレーニングを超えた包括的なフィッシング攻撃対策アプローチを要求します。

I. 現代のフィッシング環境の理解

対策戦略に取り組む前に、何に対して防御しているかを理解することが重要です。今日のフィッシング攻撃はいくつかのカテゴリに分類され、それぞれ異なる防御策が必要です。

スピアフィッシングは組織内の特定の個人を標的とし、一般に公開されている情報を使用して高度にパーソナライズされたメッセージを作成します。これらの攻撃は通常、ソーシャルメディアや企業ウェブサイトを通じて標的を調査し、信頼できる同僚やビジネスパートナーから送信されたように見えるメッセージを作成します。

ビジネスメール詐欺(BEC)攻撃は金融詐欺に焦点を当て、財務チームや経営幹部を標的とすることが多いです。これらの巧妙な手口は電信送金詐欺を招く可能性があり、FBIによると過去10年間でBEC攻撃による世界的な損失は430億ドルを超えています。

ブランドなりすまし攻撃は、馴染みのある企業ロゴと書式を使用して、受信者にメールが信頼できるソースから送信されたと信じ込ませます。マイクロソフト、アマゾン、銀行機関は、これらのキャンペーンで最も一般的になりすまされるブランドです。

これらの脅威の進化は、従来のメールフィルタリングだけでは不十分であることを意味します。現代のフィッシング攻撃対策には、技術的脆弱性と人的要因の両方に対処する多層セキュリティコントロールが必要です。

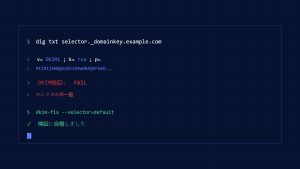

II. ステップ1:DMARC メール認証の実装

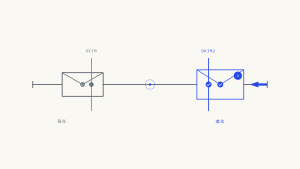

ドメインベースメッセージ認証・レポート・適合(DMARC)は、メールスプーフィングやフィッシング攻撃に対する第一線の防御として機能します。このメール認証プロトコルは、SPF(Sender Policy Framework)とDKIM(DomainKeys Identified Mail)と連携して送信者の正当性を検証します。

DMARCは攻撃者があなたのドメインを使用して不正なメールを送信することを防ぎ、ブランドなりすまし攻撃から組織と顧客の両方を保護します。適切に設定された場合、DMARCはドメインを標的とするメールスプーフィング試行の最大99%をブロックできます。

実装手順:

- すべてのドメインとサブドメインにSPFレコードを公開する

- 送信メールにDKIM署名を設定する

- 監視のためにDMARCポリシーを「none」に設定して開始する

- 段階的に「quarantine」、次に「reject」ポリシーに移行する

- DMARCレポートを監視して正規の送信ソースを特定する

Skysnag Protectは、このプロセス全体を自動化し、深い技術的専門知識を必要としないリアルタイム監視と簡素化されたDMARC実装を提供します。このプラットフォームは、正規メール配信に影響を与えることなく、段階的ポリシー実施の複雑さを処理します。

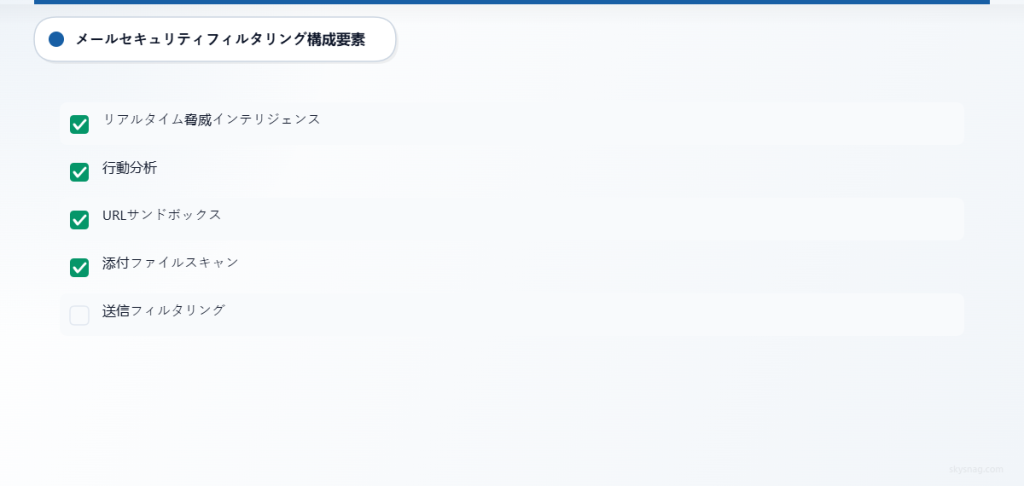

III. ステップ2:高度なメールセキュリティフィルタリングの配備

DMARCがドメインスプーフィングを処理する一方で、包括的なメールセキュリティには、正規だが侵害されたドメインから送信される可能性のある巧妙なフィッシング試行をキャッチするための追加フィルタリング層が必要です。

現代のメールセキュリティソリューションは、機械学習アルゴリズムを使用してメールコンテンツ、送信者の行動、コンテキスト要因を分析します。これらのシステムは、異常な送信パターン、疑わしいURL、ソーシャルエンジニアリング言語パターンなど、フィッシング試行の微妙な指標を特定できます。

主要なフィルタリングコンポーネント:

- リアルタイム脅威インテリジェンスフィード

- 送信者パターンの行動分析

- URLサンドボックス化と評判チェック

- 添付ファイル分析と安全なドキュメント表示

- 脅威インテリジェンスプラットフォームとの統合

インバウンドとアウトバウンドの両方のメールフィルタリングを提供するソリューションを探してください。アウトバウンドフィルタリングは、外部標的への攻撃や送信者評判の損傷に使用される前に、組織内の侵害されたアカウントを検出するのに役立ちます。

IV. ステップ3:メールセキュリティポリシーと手順の確立

技術的コントロールは、明確なポリシーと手順によってサポートされた場合にのみ効果的です。メールセキュリティポリシーでは、適切な使用を定義し、疑わしいフィッシング攻撃の対応手順を概説し、セキュリティインシデントの明確なエスカレーションパスを確立する必要があります。

必須ポリシー要素:

- 疑わしいメールを特定するためのガイドライン

- 潜在的なフィッシング試行を報告する手順

- 確認された攻撃に対するインシデント対応ワークフロー

- 定期的なレビューと更新スケジュール

- より広範なサイバーセキュリティポリシーとの統合

メールヘッダー分析、脅威ハンティング技術、セキュリティベンダーとの連携を含む適切なインシデント対応手順についてITチームをトレーニングしてください。ITセキュリティチームとエンドユーザー間の明確なコミュニケーションチャネルを確立して、疑わしいメールの迅速な報告を促進してください。

フィッシング対応手順を文書化し、テーブルトップ演習を通じて定期的にテストしてください。これらのシミュレーションは、プロセスのギャップを特定し、実際のインシデント中にチームメンバーが自分の役割を理解していることを確認するのに役立ちます。

V. ステップ4:包括的なセキュリティ意識向上トレーニングの実施

人的要因はメールセキュリティの最も弱いリンクであり続けており、効果的なフィッシング攻撃対策には包括的なトレーニングプログラムが不可欠です。しかし、従来の意識向上トレーニングは、業界や組織を標的とする特定のフィッシング技術ではなく、一般的な脅威に焦点を当てているため、しばしば不十分です。

効果的なセキュリティ意識向上トレーニングは、年次プレゼンテーションを超えて、新興脅威に適応する継続的な教育プログラムを作成します。最も成功しているプログラムは、従業員が直感的な脅威認識スキルを開発するのに役立つ実世界の例とインタラクティブなシナリオを使用しています。

トレーニングプログラムコンポーネント:

- 月次フィッシングシミュレーションキャンペーン

- 業界固有の脅威意識向上セッション

- 実際のフィッシング例を使用したハンズオン演習

- 新興攻撃技術に関する定期的な更新

- 脅威を報告する従業員への表彰プログラム

職務と部門に基づいてトレーニングコンテンツをパーソナライズしてください。財務チームはBEC攻撃と電信送金詐欺に関する特定のトレーニングが必要であり、人事部門は従業員情報を悪用するソーシャルエンジニアリング試行に焦点を当てる必要があります。

単純な完了率を超えたメトリクスを通じてトレーニングの効果を追跡してください。シミュレートされたフィッシングメールのクリック率、疑わしいメッセージの報告時間、時間の経過に伴う脅威認識精度の改善を監視してください。

VI. ステップ5:多要素認証(MFA)の実装

多要素認証は、フィッシング攻撃がユーザー認証情報の収集に成功した場合の重要な安全網として機能します。従業員が認証情報収集攻撃の犠牲になったとしても、MFAはシステムとデータへの不正アクセスを防ぐことができます。

現代のフィッシング攻撃は、SIMスワッピング、ヘルプデスクスタッフに対するソーシャルエンジニアリング、MFA疲労攻撃など、MFAバイパス技術を特に標的としています。MFA実装は、これらの進化する脅威を考慮する必要があります。

MFAベストプラクティス:

- 可能な場合はSMSの代わりに認証アプリを使用する

- 異常なアクセスパターンに対してリスクベース認証を実装する

- すべての管理および特権アカウントにMFAを要求する

- MFAベストプラクティスに関する明確なユーザーガイダンスを提供する

- MFAバイパス試行と異常な認証パターンを監視する

高特権アカウントとフィッシング攻撃の頻繁な標的である従業員には、ハードウェアセキュリティキーの実装を検討してください。ソフトウェアベースソリューションより高価ですが、ハードウェアキーは高度なフィッシング技術に対してより強力な保護を提供します。

VII. ステップ6:メールバナーと警告システムの配備

メールバナーシステムは、従業員が行動を起こす前に潜在的に疑わしいメッセージを特定するのに役立つリアルタイムの視覚的手がかりを提供します。これらの警告は、外部メールやさまざまな認証チェックに失敗したメッセージに対して特に効果的です。

効果的なメールバナーは、セキュリティ意識とユーザーエクスペリエンスのバランスを保ちます。過度に積極的な警告システムはバナー盲目を招く可能性があり、ユーザーがすべての警告を無視する一方、不十分な警告は真の脅威をユーザーに適切に警告しない可能性があります。

バナーシステム機能:

- 外部メールの明確な視覚的指標

- 認証に失敗したメールの特定警告

- メッセージコンテンツ分析に基づくコンテキスト警告

- リスク評価に基づくカスタマイズ可能な警告レベル

- 脅威インテリジェンスフィードとの統合

リスクレベルに基づいて警告をエスカレートするようにバナーシステムを設定してください。低リスクの外部メールは微妙なバナーを受け取る一方、複数の疑わしい指標を持つメッセージは、ユーザーの承認を必要とする顕著な警告を表示する必要があります。

VIII. ステップ7:継続的な監視と対応能力の確立

効果的なフィッシング攻撃対策には、メール環境の継続的な監視と新興脅威への迅速な対応が必要です。これには、DMARCレポートの監視、メールセキュリティログの分析、メールインフラ全体での脅威指標の追跡が含まれます。

送信量、認証成功率、ユーザー行動パターンを含む、組織内の通常のメールパターンのベースラインメトリクスを確立してください。これらのベースラインからの逸脱は、継続中の攻撃または侵害されたアカウントを示す可能性があります。

監視コンポーネント:

- リアルタイムDMARCレポート分析

- メールセキュリティログの相関と分析

- 疑わしいパターンのユーザー行動分析

- 脅威インテリジェンスの統合と警告

- 自動インシデント対応ワークフロー

疑わしいメールの自動隔離、既知の悪意のあるドメインのブロック、高リスクインシデントのエスカレーション手順など、可能な場合は自動対応能力を実装してください。しかし、コンテキスト分析を必要とする複雑なインシデントには人間の監督を維持してください。

インフラ全体の他のセキュリティ指標とメール脅威を相関させるために、メールセキュリティ監視をより広範なセキュリティ情報イベント管理(SIEM)システムと統合することを検討してください。

IX. 長期的なフィッシング耐性の構築

成功したフィッシング攻撃対策には、継続的なコミットメントと継続的改善が必要です。脅威アクターは常に手口を進化させており、防御策もそれに応じて適応する必要があります。

新興脅威とセキュリティインシデントから学んだ教訓に基づいて、メールセキュリティポリシーを定期的に見直し、更新してください。ソーシャルエンジニアリングとメールベース攻撃に焦点を当てた侵入テストを含む、メールセキュリティ態勢の年次評価を実施してください。

業界を標的とする新興フィッシング技術とキャンペーンについて情報を得るために、脅威インテリジェンスプロバイダーおよび業界組織との パートナーシップを確立してください。このインテリジェンスは、新しい脅威が組織に影響を与える前に、防御策を積極的に調整するのに役立ちます。

X. 重要なポイント

効果的なフィッシング攻撃防止には、技術的制御、ポリシーフレームワーク、および人的要因を組み合わせた多層防御アプローチが必要です。DMARCメール認証は、ドメインスプーフィングに対する基盤的な保護を提供し、高度なメールフィルタリングは基本的な認証チェックをバイパスする巧妙な攻撃を捕捉します。

包括的なセキュリティ意識向上トレーニングは依然として重要ですが、成功する攻撃の可能性を減らす技術的制御によってサポートされる必要があります。多要素認証、メールバナーシステム、継続的な監視は、個々のセキュリティ制御がバイパスされても成功する侵害を防ぐのに役立つ追加の保護層を提供します。

フィッシング防止の成功は、一度限りの実装ではなく継続的なプロセスとして扱うことから生まれます。定期的な評価、継続的な改善、新たな脅威への適応により、あなたの組織はこの持続的で進化する脅威に対して効果的な保護を維持することができます。

組織のメールセキュリティ態勢を強化する準備はできていますか?Skysnag Protectは、効果的なフィッシング攻撃防止の基盤を形成する包括的なDMARC実装および監視機能を提供します。今日から多層防御戦略の構築を始めましょう。