サプライチェーンメール攻撃は、高度な脅威アクターの主要な武器となっており、2026年を通じて標的型キャンペーンが61%という驚異的な増加を記録しています。これらの攻撃は、信頼できるベンダーとの関係性と侵害された正当なアカウントを悪用して従来のセキュリティ制御を回避するため、あらゆる規模の組織にとって特に危険です。

I. サプライチェーンメール攻撃ベクターの理解

サプライチェーンメール攻撃は、侵害されたベンダーアカウント、ハイジャックされたメールスレッド、スプーフィングされた信頼できるドメインを活用して標的組織に侵入します。標準的なフィッシングキャンペーンとは異なり、これらの攻撃は既存のビジネス関係とコミュニケーションパターンを悪用するため、検出が非常に困難になります。

最近の脅威インテリジェンスによると、主要な脅威インテリジェンス企業のサイバーセキュリティ研究によれば、成功したサプライチェーン侵害の78%は、既知のベンダーまたはパートナーからの一見正当なメールから始まります。これらの攻撃は数ヶ月間検出されないことが多く、攻撃者が永続的なアクセスを確立し、相互接続されたネットワーク内で横方向に移動することを可能にします。

II. 評価:監視すべき重要IoC

メールヘッダーの異常

侵害を示唆するメールヘッダーの具体的な指標を監視します:

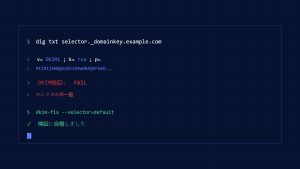

SPF、DKIM、およびDMARC失敗

- 以前は正当な送信者からの突然のSPF失敗

- ベンダー通信でのDKIM署名の不一致

- 信頼できるドメインからのDMARCポリシー違反

- サブドメインスプーフィングを使用した認証回避

ルーティングおよびタイムスタンプの不規則性

- メッセージルーティングでの異常なメールサーバーホップ

- 侵害されたインフラストラクチャを介したリレーを示唆するタイムスタンプの不一致

- 変更または欠落したメッセージ追跡ヘッダー

- ベンダードメインからの疑わしい発信元IPアドレス

コンテンツおよびコミュニケーションパターンの変化

言語および形式の逸脱

- コミュニケーションスタイルや専門用語の微妙な変化

- 日常的なベンダーコミュニケーションでの予期しない緊急性

- 専門的な連絡先からの文法や綴りの不一致

- 異常な添付ファイルタイプやファイル命名規則

ビジネスプロセスの異常

- 通常の承認チャネル外でのプロセス変更要求

- 予期しない支払いリダイレクトや銀行詳細の更新

- 異常なアクセス要求や認証情報共有の試み

- スケジュール外または計画外のシステムメンテナンス通知

技術的指標

添付ファイルとリンク分析

- 二重拡張子で偽装された実行ファイル

- 予期しないソースからのパスワード保護されたアーカイブ

- 短縮URLまたは疑わしいリダイレクトチェーン

- マクロを使用しないユーザーからの埋め込みマクロ付きドキュメント

ネットワークおよびインフラストラクチャシグナル

- バックアップまたは災害復旧ドメインからの通信

- 最近登録された類似ドメインからの発信メール

- 疑わしい地理的位置を通るトラフィックルーティング

- ベンダーウェブサイトやポータルでのSSL証明書の異常

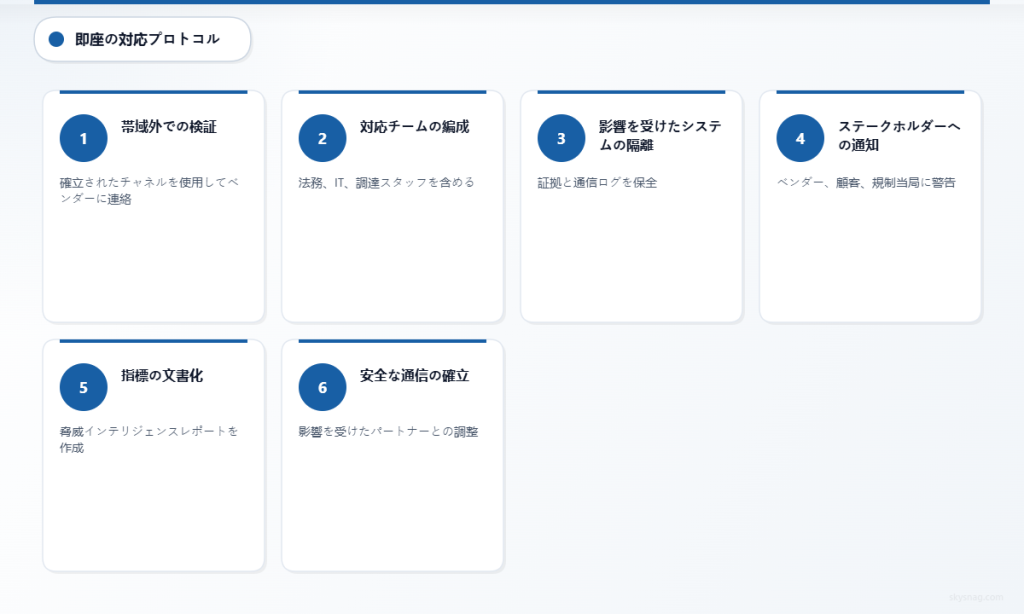

III. アクション:即座の対応プロトコル

検証と確認

疑わしいベンダー通信に対してアウトオブバンド検証を実装します。以前に確立された電話番号またはコミュニケーションチャネルを使用してベンダーに直接連絡し、正当な要求を確認します。検証目的で疑わしいメール内に提供された連絡先情報を使用してはいけません。

法務、ITセキュリティ、調達、およびビジネス関係マネージャーを含む迅速対応チームプロトコルを作成します。この機能横断的なアプローチにより、ビジネス継続性を維持しながらサプライチェーン侵害の可能性の包括的な評価が確実になります。

封じ込めと調査

侵害指標を示している影響を受けたシステムとアカウントを即座に隔離します。フォレンジック分析のためにメールの証拠と通信ログを保存します。コンプライアンスフレームワークで要求されるベンダー、顧客、規制機関を含む関連ステークホルダーに通知します。

観察されたすべての指標を文書化し、業界ピアやセキュリティコミュニティとの共有のための脅威インテリジェンスレポートを作成します。この協力的なアプローチにより、類似の攻撃パターンに対するより広範なエコシステムが強化されます。

コミュニケーションと調整

影響を受けたベンダーおよびパートナーとの安全なコミュニケーションチャネルを確立します。攻撃者が同じサプライチェーン内の複数の組織で戦術を適応させることを防ぐために、インシデント対応活動を調整します。

通常の信頼関係が再確立され検証されるまで、すべてのベンダー通信に対して一時的な追加検証手順を実装します。

IV. 自動化:技術ソリューション

メールセキュリティ自動化

ベンダー対応のコミュニケーションパターンを分析し、微妙な変化を検出できる高度なメールセキュリティソリューションを導入します。最新のメールセキュリティプラットフォームは機械学習を使用して、人間のアナリストが見逃す可能性のある異常なコミュニケーションパターンを識別します。

Skysnag Complyは、サプライチェーンメール攻撃の検出と防止に特化して設計された包括的なメール認証監視とDMARCポリシー強制を提供します。このプラットフォームは、潜在的なベンダーアカウント侵害を示す認証失敗と疑わしいコミュニケーションパターンを自動的に識別します。

統合とオーケストレーション

複数のデータソース間でサプライチェーン攻撃指標を自動的に相関させるために、脅威インテリジェンスフィードをセキュリティ情報およびイベント管理(SIEM)プラットフォームと統合します。この統合により、接続されたサプライチェーン内の複数の組織を標的とする協調攻撃キャンペーンの迅速な識別が可能になります。

特定のIoCしきい値が満たされたときに封じ込め手順をトリガーする自動インシデント対応ワークフローを実装します。これらのワークフローには、ステークホルダー通知、証拠保存、および影響を受けたベンダーとの調整を含めるべきです。

継続的監視

すべてのベンダー関係のベースラインコミュニケーションパターンを確立し、偏差を識別するための異常検出アルゴリズムを実装します。信頼できるドメインとベンダーのメール認証態勢の変化を監視します。

信頼できるベンダードメインに酷似した新しく登録されたドメインのリアルタイム監視を導入し、攻撃が開始される前に潜在的なスプーフィングインフラストラクチャの積極的な識別を可能にします。

V. 高度な検出戦略

行動分析

ユーザーおよびエンティティ行動分析(UEBA)ソリューションを実装して、ベンダーとの正常なコミュニケーションパターンを確立し、アカウント侵害を示す可能性のある微妙な偏差を検出します。これらのシステムは典型的な相互作用パターンを学習し、異常な要求やコミュニケーションタイミングにフラグを立てます。

侵害されたアカウントやソーシャルエンジニアリングの試みを示す可能性のある添付ファイルパターン、リンク共有行動、およびコミュニケーション頻度の変化を監視します。

脅威インテリジェンス統合

サプライチェーン攻撃技術と既知の侵害されたベンダーインフラストラクチャに特化した現在の脅威インテリジェンスフィードを維持します。これらのフィードをメールセキュリティソリューションと統合して、既知の悪意のあるインフラストラクチャからの通信を積極的にブロックします。

類似の組織や業界垂直を標的とするサプライチェーン攻撃に関する早期警告を受けるために、業界固有の脅威インテリジェンス共有プログラムに参加します。

VI. 重要なポイント

サプライチェーンメール攻撃は、包括的な検知・対応能力を必要とする重大な脅威となっています。組織は、こうした高度な攻撃を効果的に防御するため、技術的ソリューションと人的検証プロセスを組み合わせた多層防御制御を実装する必要があります。

ベンダーとの通信パターンの定期的な評価、堅牢なメール認証プロトコルの実装、自動監視ソリューションの導入により、効果的なサプライチェーン攻撃防止の基盤が提供されます。脅威インテリジェンスと行動分析の統合により、偽陽性率を減らしながら検知能力が向上します。

サプライチェーンメール攻撃の防御における成功には、継続的な警戒、定期的なセキュリティ意識向上訓練、そしてベンダーや業界関係者との協力的な防御アプローチが必要です。包括的なIoC監視と自動応答手順を実装する組織は、こうした進化する脅威へのエクスポージャーを大幅に削減できます。