Los ataques de phishing siguen siendo la amenaza de ciberseguridad más común que enfrentan las organizaciones, con más del 90% de las brechas de datos exitosas comenzando con un email de phishing. A pesar del aumento en la concienciación, estos ataques continúan evolucionando, volviéndose más sofisticados y difíciles de detectar. El impacto financiero es asombroso, con el costo promedio de un ataque de phishing alcanzando los $4.91 millones por incidente según el último informe de seguridad de IBM.

El desafío no es solo la frecuencia de estos ataques, sino su creciente sofisticación. Las campañas modernas de phishing utilizan técnicas avanzadas de ingeniería social, dominios falsificados que imitan muy de cerca a marcas legítimas, y contenido generado por IA que pasa una inspección casual. Esta realidad demanda un enfoque integral para la prevención de ataques de phishing que vaya más allá del entrenamiento básico de usuarios.

I. Entendiendo el Panorama Moderno del Phishing

Antes de profundizar en las estrategias de prevención, es crucial entender contra qué se está defendiendo. Los ataques de phishing actuales se dividen en varias categorías, cada una requiriendo diferentes medidas defensivas.

Spear Phishing se dirige a individuos específicos dentro de las organizaciones, a menudo usando información públicamente disponible para crear mensajes altamente personalizados. Estos ataques típicamente investigan a sus objetivos a través de redes sociales y sitios web de empresas, creando mensajes que parecen provenir de colegas de confianza o socios comerciales.

Compromiso de Email Empresarial (BEC) los ataques se enfocan en el fraude financiero, a menudo dirigiéndose a equipos de finanzas y ejecutivos. Estos esquemas sofisticados pueden resultar en fraude de transferencias bancarias, con el FBI reportando más de $43 mil millones en pérdidas globales por ataques BEC durante la última década.

Ataques de Suplantación de Marca utilizan logos familiares de empresas y formato para engañar a los destinatarios haciéndoles creer que los emails provienen de fuentes confiables. Microsoft, Amazon, e instituciones bancarias siguen siendo las marcas más comúnmente suplantadas en estas campañas.

La evolución de estas amenazas significa que el filtrado de email tradicional por sí solo es insuficiente. La prevención moderna de ataques de phishing requiere controles de seguridad en capas que aborden tanto vulnerabilidades técnicas como factores humanos.

II. Paso 1: Implementar Autenticación de Email DMARC

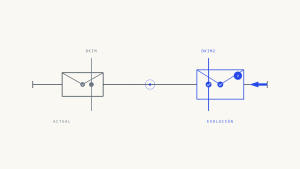

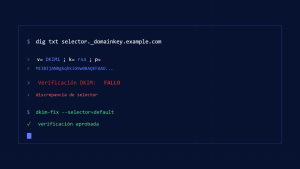

Domain-based Message Authentication, Reporting, and Conformance (DMARC) sirve como su primera línea de defensa contra la suplantación de email y ataques de phishing. Este protocolo de autenticación de email funciona junto con SPF (Sender Policy Framework) y DKIM (DomainKeys Identified Mail) para verificar la legitimidad del remitente.

DMARC previene que los atacantes usen su dominio para enviar emails fraudulentos, protegiendo tanto a su organización como a sus clientes de ataques de suplantación de marca. Cuando se configura adecuadamente, DMARC puede bloquear hasta el 99% de los intentos de suplantación de email dirigidos a su dominio.

Pasos de Implementación:

- Publicar registros SPF para todos los dominios y subdominios

- Configurar la firma DKIM para email saliente

- Comenzar con la política DMARC establecida en «none» para monitoreo

- Moverse gradualmente a políticas de «quarantine» luego «reject»

- Monitorear informes DMARC para identificar fuentes de envío legítimas

Skysnag Protect automatiza todo este proceso, proporcionando monitoreo en tiempo real e implementación simplificada de DMARC que no requiere experiencia técnica profunda. La plataforma maneja la complejidad de la aplicación gradual de políticas mientras asegura que la entrega de email legítimo permanezca sin afectar.

III. Paso 2: Desplegar Filtrado Avanzado de Seguridad de Email

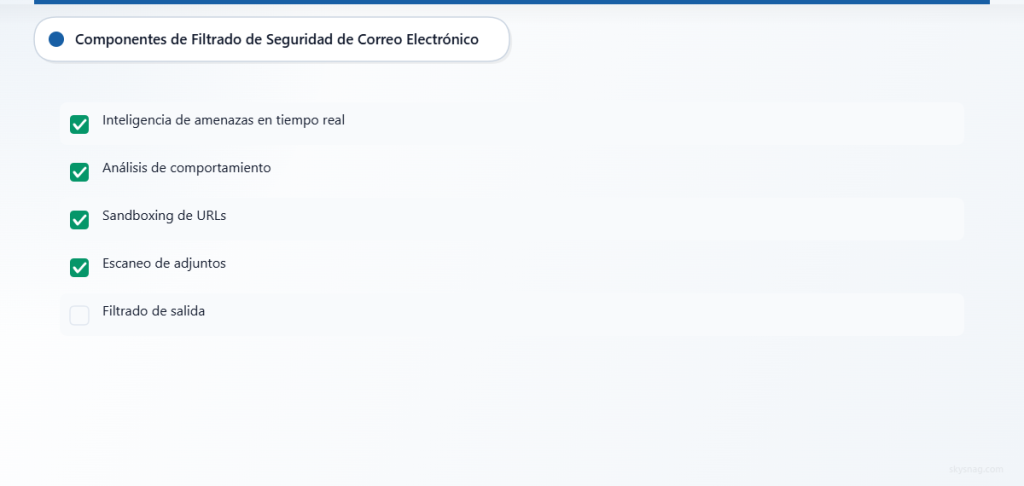

Mientras DMARC maneja la suplantación de dominio, la seguridad integral de email requiere capas adicionales de filtrado para capturar intentos sofisticados de phishing que pueden provenir de dominios legítimos pero comprometidos.

Las soluciones modernas de seguridad de email utilizan algoritmos de aprendizaje automático para analizar el contenido del email, el comportamiento del remitente, y factores contextuales. Estos sistemas pueden identificar indicadores sutiles de intentos de phishing, incluyendo patrones de envío inusuales, URLs sospechosas, y patrones de lenguaje de ingeniería social.

Componentes Clave de Filtrado:

- Feeds de inteligencia de amenazas en tiempo real

- Análisis de comportamiento de patrones de remitente

- Sandboxing de URLs y verificación de reputación

- Análisis de adjuntos y visualización segura de documentos

- Integración con plataformas de inteligencia de amenazas

Busque soluciones que proporcionen filtrado de email tanto entrante como saliente. El filtrado saliente ayuda a detectar cuentas comprometidas dentro de su organización antes de que puedan usarse para atacar objetivos externos o dañar su reputación de remitente.

IV. Paso 3: Establecer Políticas y Procedimientos de Seguridad de Email

Los controles técnicos solo son efectivos cuando son respaldados por políticas y procedimientos claros. Su política de seguridad de email debe definir el uso aceptable, delinear procedimientos de respuesta para ataques de phishing sospechosos, y establecer rutas de escalación claras para incidentes de seguridad.

Elementos Esenciales de Política:

- Directrices para identificar emails sospechosos

- Procedimientos para reportar intentos potenciales de phishing

- Flujos de trabajo de respuesta a incidentes para ataques confirmados

- Horarios regulares de revisión y actualización

- Integración con políticas más amplias de ciberseguridad

Entrene a su equipo de TI en procedimientos apropiados de respuesta a incidentes, incluyendo análisis de encabezados de email, técnicas de búsqueda de amenazas, y coordinación con proveedores de seguridad. Establezca canales de comunicación claros entre los equipos de seguridad de TI y los usuarios finales para fomentar el reporte oportuno de emails sospechosos.

Documente sus procedimientos de respuesta a phishing y pruébelos regularmente a través de ejercicios de mesa. Estas simulaciones ayudan a identificar brechas en sus procesos y aseguran que los miembros del equipo entiendan sus roles durante un incidente real.

V. Paso 4: Realizar Entrenamiento Integral de Concientización de Seguridad

Los factores humanos siguen siendo el eslabón más débil en la seguridad de email, haciendo que los programas de entrenamiento integral sean esenciales para la prevención efectiva de ataques de phishing. Sin embargo, el entrenamiento tradicional de concientización a menudo se queda corto porque se enfoca en amenazas genéricas en lugar de las técnicas específicas de phishing que se dirigen a su industria y organización.

El entrenamiento efectivo de concientización de seguridad va más allá de presentaciones anuales para crear programas de educación continua que se adapten a las amenazas emergentes. Los programas más exitosos utilizan ejemplos del mundo real y escenarios interactivos que ayudan a los empleados a desarrollar habilidades intuitivas de reconocimiento de amenazas.

Componentes del Programa de Entrenamiento:

- Campañas mensuales de simulación de phishing

- Sesiones de concientización de amenazas específicas de la industria

- Ejercicios prácticos con ejemplos reales de phishing

- Actualizaciones regulares sobre técnicas de ataque emergentes

- Programas de reconocimiento para empleados que reportan amenazas

Personalice el contenido del entrenamiento basado en roles de trabajo y departamentos. Los equipos de finanzas necesitan entrenamiento específico sobre ataques BEC y fraude de transferencias bancarias, mientras que los departamentos de RRHH deben enfocarse en intentos de ingeniería social que explotan información de empleados.

Rastree la efectividad del entrenamiento a través de métricas más allá de simples tasas de finalización. Monitoree las tasas de clic en emails de phishing simulados, el tiempo para reportar mensajes sospechosos, y mejoras en la precisión del reconocimiento de amenazas a lo largo del tiempo.

VI. Paso 5: Implementar Autenticación Multi-Factor (MFA)

La autenticación multi-factor sirve como una red de seguridad crítica cuando los ataques de phishing cosechan exitosamente credenciales de usuario. Incluso si un empleado cae víctima de un ataque de cosecha de credenciales, MFA puede prevenir el acceso no autorizado a sus sistemas y datos.

Los ataques modernos de phishing específicamente se dirigen a técnicas de evasión de MFA, incluyendo intercambio de SIM, ingeniería social contra personal de help desk, y ataques de fatiga de MFA. Su implementación de MFA debe tener en cuenta estas amenazas en evolución.

Mejores Prácticas de MFA:

- Usar aplicaciones de autenticación en lugar de SMS cuando sea posible

- Implementar autenticación basada en riesgo para patrones de acceso inusuales

- Requerir MFA para todas las cuentas administrativas y privilegiadas

- Proporcionar orientación clara al usuario sobre mejores prácticas de MFA

- Monitorear intentos de evasión de MFA y patrones de autenticación inusuales

Considere implementar llaves de seguridad de hardware para cuentas de alto privilegio y empleados que son objetivos frecuentes de ataques de phishing. Aunque más caras que las soluciones basadas en software, las llaves de hardware proporcionan protección más fuerte contra técnicas avanzadas de phishing.

VII. Paso 6: Desplegar Sistemas de Banners y Advertencias de Email

Los sistemas de banners de email proporcionan señales visuales en tiempo real que ayudan a los empleados a identificar mensajes potencialmente sospechosos antes de que tomen acción. Estas advertencias son particularmente efectivas para emails externos y mensajes que fallan varias verificaciones de autenticación.

Los banners de email efectivos logran un equilibrio entre la concientización de seguridad y la experiencia del usuario. Los sistemas de advertencia excesivamente agresivos pueden llevar a la ceguera de banners, donde los usuarios ignoran todas las advertencias, mientras que las advertencias insuficientes pueden no alertar adecuadamente a los usuarios sobre amenazas genuinas.

Características del Sistema de Banners:

- Indicadores visuales claros para emails externos

- Advertencias específicas para emails que fallan autenticación

- Alertas contextuales basadas en análisis de contenido del mensaje

- Niveles de advertencia personalizables basados en evaluación de riesgo

- Integración with feeds de inteligencia de amenazas

Configure sistemas de banners para escalar advertencias basadas en niveles de riesgo. Los emails externos de bajo riesgo pueden recibir banners sutiles, mientras que los mensajes con múltiples indicadores sospechosos deben mostrar advertencias prominentes que requieran reconocimiento del usuario.

VIII. Paso 7: Establecer Capacidades Continuas de Monitoreo y Respuesta

La prevención efectiva de ataques de phishing requiere monitoreo continuo de su entorno de email y respuesta rápida a amenazas emergentes. Esto incluye monitorear informes DMARC, analizar logs de seguridad de email, y rastrear indicadores de amenazas a través de su infraestructura de email.

Establezca métricas de línea base para patrones normales de email dentro de su organización, incluyendo volúmenes de envío, tasas de éxito de autenticación, y patrones de comportamiento del usuario. Las desviaciones de estas líneas base pueden indicar ataques en curso o cuentas comprometidas.

Componentes de Monitoreo:

- Análisis de informes DMARC en tiempo real

- Correlación y análisis de logs de seguridad de email

- Análisis de comportamiento de usuario para patrones sospechosos

- Integración de inteligencia de amenazas y alertas

- Flujos de trabajo automatizados de respuesta a incidentes

Implemente capacidades de respuesta automatizada donde sea posible, incluyendo cuarentena automática de emails sospechosos, bloqueo de dominios maliciosos conocidos, y procedimientos de escalación para incidentes de alto riesgo. Sin embargo, mantenga supervisión humana para incidentes complejos que requieren análisis contextual.

Considere integrar el monitoreo de seguridad de email con su sistema más amplio de Gestión de Información y Eventos de Seguridad (SIEM) para correlacionar amenazas de email con otros indicadores de seguridad a través de su infraestructura.

IX. Construyendo Resistencia a Largo Plazo contra el Phishing

La prevención exitosa de ataques de phishing requiere compromiso continuo y mejora continua. Los actores de amenazas evolucionan constantemente sus técnicas, y sus medidas defensivas deben adaptarse en consecuencia.

Revise y actualice regularmente sus políticas de seguridad de email basadas en amenazas emergentes y lecciones aprendidas de incidentes de seguridad. Realice evaluaciones anuales de su postura de seguridad de email, incluyendo pruebas de penetración enfocadas en ingeniería social y ataques basados en email.

Establezca asociaciones con proveedores de inteligencia de amenazas y organizaciones de la industria para mantenerse informado sobre técnicas y campañas emergentes de phishing dirigidas a su industria. Esta inteligencia le ayuda a ajustar proactivamente sus medidas defensivas antes de que las nuevas amenazas impacten su organización.

X. Conclusiones Clave

La prevención efectiva de ataques de phishing requiere un enfoque multicapa que combine controles técnicos, marcos de políticas, y factores humanos. La autenticación de email DMARC proporciona protección fundamental contra la suplantación de dominio, mientras que el filtrado avanzado de email captura ataques sofisticados que evaden verificaciones básicas de autenticación.

El entrenamiento integral de concientización de seguridad sigue siendo crítico, pero debe ser respaldado por controles técnicos que reduzcan la probabilidad de ataques exitosos. La autenticación multi-factor, sistemas de banners de email, y monitoreo continuo proporcionan capas adicionales de protección que ayudan a prevenir brechas exitosas incluso cuando los controles de seguridad individuales son evadidos.

El éxito en la prevención de phishing viene de tratarlo como un proceso continuo en lugar de una implementación única. La evaluación regular, mejora continua, y adaptación a amenazas emergentes aseguran que su organización mantenga protección efectiva contra esta amenaza persistente y en evolución.

¿Listo para fortalecer la postura de seguridad de email de su organización? Skysnag Protect proporciona capacidades integrales de implementación y monitoreo de DMARC que forman la base de la prevención efectiva de ataques de phishing. Comience a construir su estrategia de defensa multicapa hoy.