Os ataques de phishing continuam sendo a ameaça de segurança cibernética mais comum enfrentada pelas organizações, com mais de 90% das violações de dados bem-sucedidas começando com um email de phishing. Apesar da maior conscientização, esses ataques continuam evoluindo, tornando-se mais sofisticados e difíceis de detectar. O impacto financeiro é assombroso, com o custo médio de um ataque de phishing atingindo US$ 4,91 milhões por incidente, de acordo com o mais recente relatório de segurança da IBM.

O desafio não é apenas a frequência desses ataques, mas sua sofisticação crescente. As campanhas modernas de phishing usam técnicas avançadas de engenharia social, domínios falsificados que imitam fielmente marcas legítimas e conteúdo gerado por IA que passa por inspeção casual. Essa realidade exige uma abordagem abrangente para a prevenção de ataques de phishing que vai além do treinamento básico de usuários.

I. Compreendendo o Cenário Moderno de Phishing

Antes de mergulhar nas estratégias de prevenção, é crucial entender contra o que você está se defendendo. Os ataques de phishing de hoje se dividem em várias categorias, cada uma exigindo medidas defensivas diferentes.

Spear Phishing tem como alvo indivíduos específicos dentro das organizações, frequentemente usando informações publicamente disponíveis para criar mensagens altamente personalizadas. Esses ataques tipicamente pesquisam seus alvos através de mídias sociais e sites corporativos, criando mensagens que parecem vir de colegas confiáveis ou parceiros comerciais.

Ataques de Comprometimento de Email Corporativo (BEC) focam em fraude financeira, frequentemente mirando equipes financeiras e executivos. Esses esquemas sofisticados podem resultar em fraude de transferência bancária, com o FBI relatando mais de US$ 43 bilhões em perdas globais de ataques BEC na última década.

Ataques de Personificação de Marca usam logotipos e formatação familiares de empresas para enganar os destinatários fazendo-os acreditar que emails vêm de fontes confiáveis. Microsoft, Amazon e instituições bancárias continuam sendo as marcas mais comumente personificadas nessas campanhas.

A evolução dessas ameaças significa que a filtragem tradicional de email sozinha é insuficiente. A prevenção moderna de ataques de phishing requer controles de segurança em camadas que abordam tanto vulnerabilidades técnicas quanto fatores humanos.

II. Passo 1: Implementar Autenticação de Email DMARC

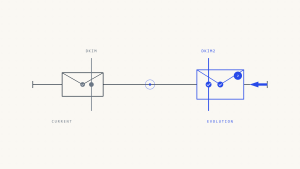

Domain-based Message Authentication, Reporting, and Conformance (DMARC) serve como sua primeira linha de defesa contra falsificação de email e ataques de phishing. Este protocolo de autenticação de email funciona junto com SPF (Sender Policy Framework) e DKIM (DomainKeys Identified Mail) para verificar a legitimidade do remetente.

DMARC impede que atacantes usem seu domínio para enviar emails fraudulentos, protegendo tanto sua organização quanto seus clientes de ataques de personificação de marca. Quando configurado adequadamente, DMARC pode bloquear até 99% das tentativas de falsificação de email direcionadas ao seu domínio.

Passos de Implementação:

- Publicar registros SPF para todos os domínios e subdomínios

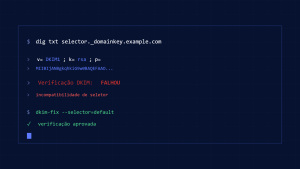

- Configurar assinatura DKIM para email de saída

- Começar com política DMARC definida como “none” para monitoramento

- Mover gradualmente para políticas de “quarantine” e depois “reject”

- Monitorar relatórios DMARC para identificar fontes de envio legítimas

Skysnag Protect automatiza todo esse processo, fornecendo monitoramento em tempo real e implementação simplificada de DMARC que não requer conhecimento técnico profundo. A plataforma lida com a complexidade da aplicação gradual de políticas enquanto garante que a entrega de emails legítimos permaneça inalterada.

III. Passo 2: Implementar Filtragem Avançada de Segurança de Email

Embora DMARC lide com falsificação de domínio, a segurança abrangente de email requer camadas adicionais de filtragem para capturar tentativas sofisticadas de phishing que podem vir de domínios legítimos mas comprometidos.

As soluções modernas de segurança de email usam algoritmos de aprendizado de máquina para analisar conteúdo de email, comportamento do remetente e fatores contextuais. Esses sistemas podem identificar indicadores sutis de tentativas de phishing, incluindo padrões incomuns de envio, URLs suspeitas e padrões de linguagem de engenharia social.

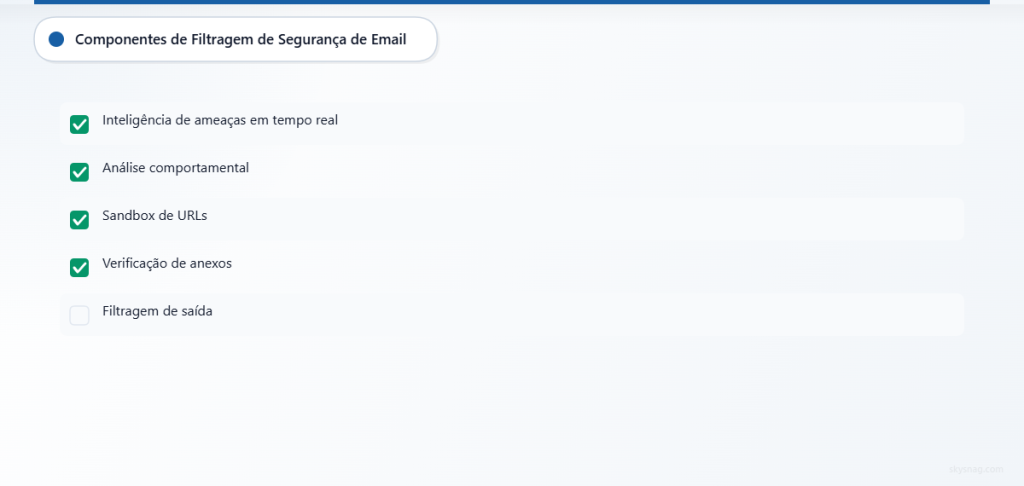

Componentes-Chave de Filtragem:

- Feeds de inteligência de ameaças em tempo real

- Análise comportamental de padrões do remetente

- Sandboxing de URL e verificação de reputação

- Análise de anexos e visualização segura de documentos

- Integração com plataformas de inteligência de ameaças

Procure por soluções que forneçam filtragem tanto de emails de entrada quanto de saída. A filtragem de saída ajuda a detectar contas comprometidas dentro de sua organização antes que possam ser usadas para atacar alvos externos ou danificar sua reputação de remetente.

IV. Passo 3: Estabelecer Políticas e Procedimentos de Segurança de Email

Controles técnicos são eficazes apenas quando apoiados por políticas e procedimentos claros. Sua política de segurança de email deve definir uso aceitável, delinear procedimentos de resposta para suspeitas de ataques de phishing e estabelecer caminhos claros de escalação para incidentes de segurança.

Elementos Essenciais da Política:

- Diretrizes para identificar emails suspeitos

- Procedimentos para relatar potenciais tentativas de phishing

- Fluxos de trabalho de resposta a incidentes para ataques confirmados

- Cronogramas regulares de revisão e atualização

- Integração com políticas mais amplas de segurança cibernética

Treine sua equipe de TI em procedimentos adequados de resposta a incidentes, incluindo análise de cabeçalhos de email, técnicas de caça a ameaças e coordenação com fornecedores de segurança. Estabeleça canais de comunicação claros entre equipes de segurança de TI e usuários finais para encorajar relatórios rápidos de emails suspeitos.

Documente seus procedimentos de resposta a phishing e teste-os regularmente através de exercícios teóricos. Essas simulações ajudam a identificar lacunas em seus processos e garantem que membros da equipe compreendam seus papéis durante um incidente real.

V. Passo 4: Conduzir Treinamento Abrangente de Conscientização de Segurança

Fatores humanos permanecem como o elo mais fraco na segurança de email, tornando programas de treinamento abrangentes essenciais para prevenção eficaz de ataques de phishing. No entanto, o treinamento tradicional de conscientização frequentemente fica aquém porque foca em ameaças genéricas em vez das técnicas específicas de phishing direcionadas à sua indústria e organização.

O treinamento eficaz de conscientização de segurança vai além de apresentações anuais para criar programas de educação contínua que se adaptam a ameaças emergentes. Os programas mais bem-sucedidos usam exemplos do mundo real e cenários interativos que ajudam funcionários a desenvolver habilidades intuitivas de reconhecimento de ameaças.

Componentes do Programa de Treinamento:

- Campanhas mensais de simulação de phishing

- Sessões de conscientização sobre ameaças específicas da indústria

- Exercícios práticos com exemplos reais de phishing

- Atualizações regulares sobre técnicas de ataque emergentes

- Programas de reconhecimento para funcionários que relatam ameaças

Personalize o conteúdo do treinamento baseado em funções de trabalho e departamentos. Equipes financeiras precisam de treinamento específico em ataques BEC e fraude de transferência bancária, enquanto departamentos de RH devem focar em tentativas de engenharia social que exploram informações de funcionários.

Acompanhe a eficácia do treinamento através de métricas além de simples taxas de conclusão. Monitore taxas de clique em emails simulados de phishing, tempo para relatar mensagens suspeitas e melhorias na precisão de reconhecimento de ameaças ao longo do tempo.

VI. Passo 5: Implementar Autenticação Multi-Fator (MFA)

A autenticação multi-fator serve como uma rede de segurança crítica quando ataques de phishing conseguem coletar credenciais de usuários. Mesmo se um funcionário cair vítima de um ataque de coleta de credenciais, MFA pode prevenir acesso não autorizado aos seus sistemas e dados.

Ataques modernos de phishing especificamente miram técnicas de bypass de MFA, incluindo troca de SIM, engenharia social contra pessoal de help desk e ataques de fadiga de MFA. Sua implementação de MFA deve levar em conta essas ameaças em evolução.

Melhores Práticas de MFA:

- Usar aplicativos autenticadores ao invés de SMS quando possível

- Implementar autenticação baseada em risco para padrões de acesso incomuns

- Exigir MFA para todas as contas administrativas e privilegiadas

- Fornecer orientação clara aos usuários sobre melhores práticas de MFA

- Monitorar tentativas de bypass de MFA e padrões de autenticação incomuns

Considere implementar chaves de segurança de hardware para contas de alto privilégio e funcionários que são alvos frequentes de ataques de phishing. Embora mais caras que soluções baseadas em software, chaves de hardware fornecem proteção mais forte contra técnicas avançadas de phishing.

VII. Passo 6: Implementar Sistemas de Banner e Aviso de Email

Sistemas de banner de email fornecem indicações visuais em tempo real que ajudam funcionários a identificar mensagens potencialmente suspeitas antes de tomar ação. Esses avisos são particularmente eficazes para emails externos e mensagens que falham várias verificações de autenticação.

Banners de email eficazes equilibram conscientização de segurança e experiência do usuário. Sistemas de aviso excessivamente agressivos podem levar à cegueira de banner, onde usuários ignoram todos os avisos, enquanto avisos insuficientes podem não alertar adequadamente usuários para ameaças genuínas.

Recursos do Sistema de Banner:

- Indicadores visuais claros para emails externos

- Avisos específicos para emails que falham autenticação

- Alertas contextuais baseados em análise de conteúdo da mensagem

- Níveis de aviso personalizáveis baseados em avaliação de risco

- Integração com feeds de inteligência de ameaças

Configure sistemas de banner para escalar avisos baseados em níveis de risco. Emails externos de baixo risco podem receber banners sutis, enquanto mensagens com múltiplos indicadores suspeitos devem exibir avisos proeminentes que exigem reconhecimento do usuário.

VIII. Passo 7: Estabelecer Capacidades de Monitoramento Contínuo e Resposta

A prevenção eficaz de ataques de phishing requer monitoramento contínuo de seu ambiente de email e resposta rápida a ameaças emergentes. Isso inclui monitorar relatórios DMARC, analisar logs de segurança de email e rastrear indicadores de ameaça através de sua infraestrutura de email.

Estabeleça métricas de linha de base para padrões normais de email dentro de sua organização, incluindo volumes de envio, taxas de sucesso de autenticação e padrões de comportamento do usuário. Desvios dessas linhas de base podem indicar ataques em andamento ou contas comprometidas.

Componentes de Monitoramento:

- Análise de relatório DMARC em tempo real

- Correlação e análise de log de segurança de email

- Análise comportamental de usuário para padrões suspeitos

- Integração de inteligência de ameaças e alertas

- Fluxos de trabalho automatizados de resposta a incidentes

Implemente capacidades de resposta automatizada onde possível, incluindo quarentena automática de emails suspeitos, bloqueio de domínios maliciosos conhecidos e procedimentos de escalação para incidentes de alto risco. No entanto, mantenha supervisão humana para incidentes complexos que exigem análise contextual.

Considere integrar monitoramento de segurança de email com seu sistema mais amplo de Gerenciamento de Informações e Eventos de Segurança (SIEM) para correlacionar ameaças de email com outros indicadores de segurança através de sua infraestrutura.

IX. Construindo Resistência de Longo Prazo ao Phishing

A prevenção bem-sucedida de ataques de phishing requer compromisso contínuo e melhoria contínua. Atores de ameaças constantemente evoluem suas técnicas, e suas medidas defensivas devem se adaptar adequadamente.

Revise e atualize regularmente suas políticas de segurança de email baseadas em ameaças emergentes e lições aprendidas de incidentes de segurança. Conduza avaliações anuais de sua postura de segurança de email, incluindo testes de penetração focados em engenharia social e ataques baseados em email.

Estabeleça parcerias com provedores de inteligência de ameaças e organizações da indústria para manter-se informado sobre técnicas e campanhas emergentes de phishing direcionadas à sua indústria. Essa inteligência ajuda você a ajustar proativamente suas medidas defensivas antes que novas ameaças impactem sua organização.

X. Principais Conclusões

A prevenção eficaz de ataques de phishing requer uma abordagem de múltiplas camadas que combina controles técnicos, estruturas de políticas e fatores humanos. A autenticação de email DMARC fornece proteção fundamental contra falsificação de domínio, enquanto filtragem avançada de email captura ataques sofisticados que passam por verificações básicas de autenticação.

O treinamento abrangente de conscientização de segurança permanece crítico, mas deve ser apoiado por controles técnicos que reduzem a probabilidade de ataques bem-sucedidos. Autenticação multi-fator, sistemas de banner de email e monitoramento contínuo fornecem camadas adicionais de proteção que ajudam a prevenir violações bem-sucedidas mesmo quando controles individuais de segurança são contornados.

O sucesso na prevenção de phishing vem de tratá-lo como um processo contínuo em vez de uma implementação única. Avaliação regular, melhoria contínua e adaptação a ameaças emergentes garantem que sua organização mantenha proteção eficaz contra essa ameaça persistente e em evolução.

Pronto para fortalecer a postura de segurança de email de sua organização? Skysnag Protect fornece capacidades abrangentes de implementação e monitoramento DMARC que formam a base da prevenção eficaz de ataques de phishing. Comece a construir sua estratégia de defesa em múltiplas camadas hoje.