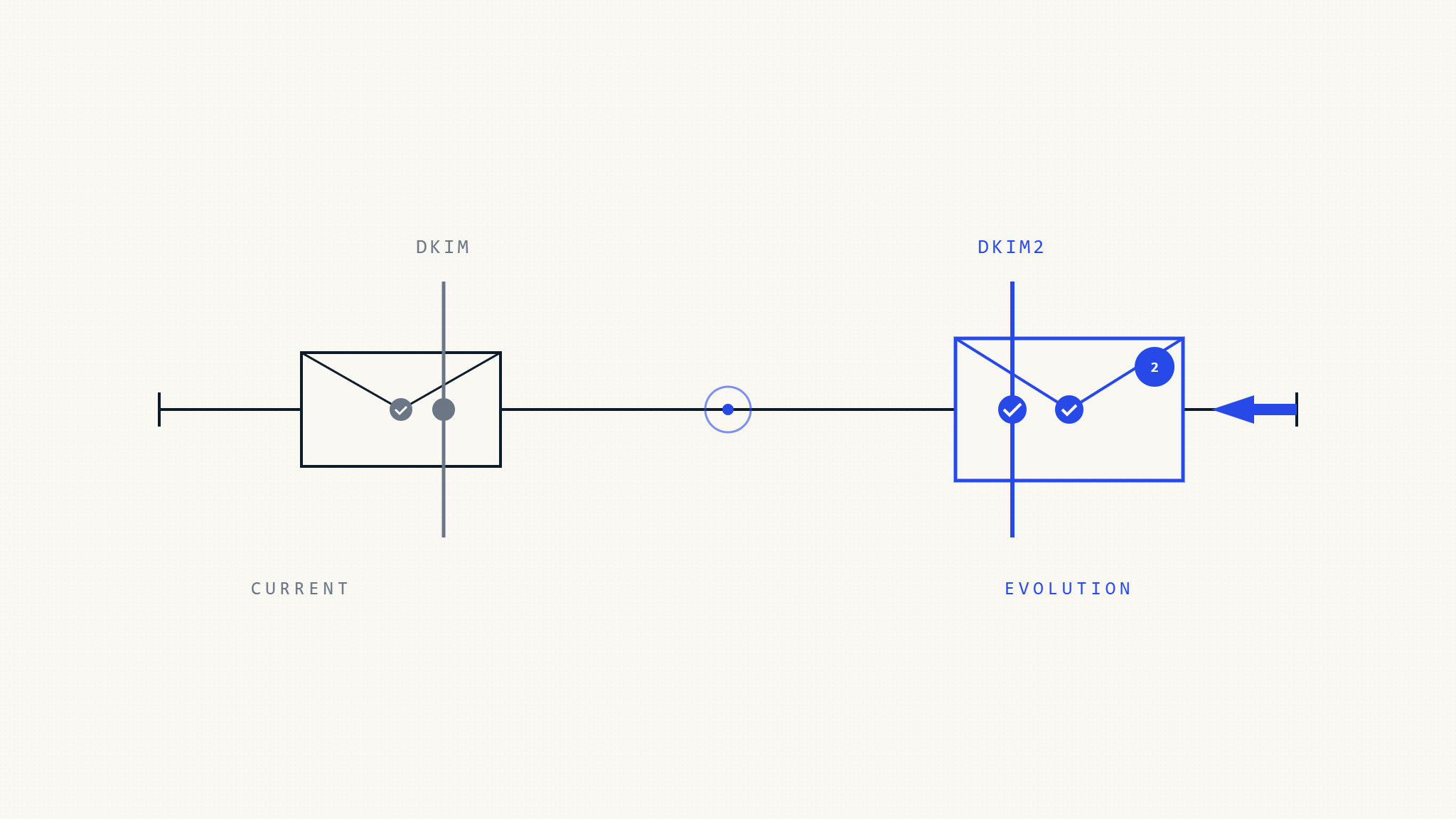

A autenticação de email continua evoluindo conforme cibercriminosos desenvolvem ataques mais sofisticados. Embora o DKIM (DomainKeys Identified Mail) tenha servido como pedra angular da segurança de email por quase duas décadas, as organizações devem otimizar suas implementações atuais enquanto se preparam para padrões de autenticação emergentes. Compreender as melhores práticas do DKIM, desafios comuns e integração com padrões modernos como ARC e BIMI é crucial para organizações planejando sua estratégia de segurança de email a longo prazo.

I. O Que é DKIM e Por Que Importa

O DKIM fornece autenticação criptográfica permitindo que remetentes de email assinem digitalmente suas mensagens. Quando um email é enviado, o DKIM cria uma assinatura digital usando uma chave privada, que servidores receptores podem verificar usando uma chave pública publicada em registros DNS. Este processo confirma que a mensagem originou-se de um remetente autorizado e não foi alterada durante a transmissão.

As implementações atuais do DKIM enfrentam vários desafios que estratégias de otimização modernas visam abordar:

- Complexidade de gerenciamento de chaves exigindo rotação manual e coordenação

- Agilidade criptográfica limitada com adoção mais lenta de algoritmos modernos

- Preocupações de escalabilidade para operações de email de alto volume

- Lacunas de integração com frameworks de autenticação mais novos

II. Estratégias Modernas de Otimização DKIM

Em vez de aguardar padrões futuros, organizações podem melhorar significativamente sua segurança de email otimizando implementações DKIM atuais e integrando com tecnologias de autenticação emergentes.

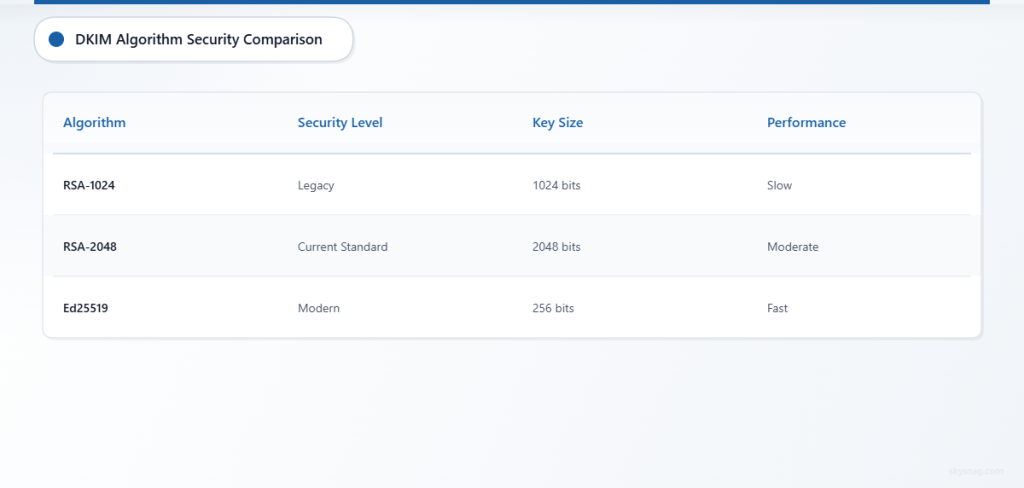

Segurança Criptográfica Aprimorada

Implementações DKIM modernas devem priorizar algoritmos criptográficos mais fortes. Embora RSA-1024 tenha sido padrão uma vez, organizações devem migrar para RSA-2048 ou Ed25519 para segurança aprimorada. Ed25519 oferece segurança equivalente ao RSA-2048 com tamanhos de chave menores e geração de assinatura mais rápida.

Comparação de Algoritmos:

- RSA-1024: Legado, deve ser descontinuado

- RSA-2048: Padrão atual, amplamente suportado

- Ed25519: Curva elíptica moderna, desempenho otimizado

Melhores Práticas Simplificadas de Gerenciamento de Chaves

Gerenciamento eficaz de chaves reduz a carga operacional enquanto melhora a segurança através de rotação regular:

Rotação Automatizada de Chaves

Implemente cronogramas de rotação de chaves trimestrais ou semestrais usando ferramentas automatizadas. Isso reduz o risco de comprometimento de chaves e garante postura de segurança consistente.

Estruturas Hierárquicas de Chaves

Use convenções de nomenclatura de seletor consistentes que indiquem datas de geração ou propósitos das chaves (ex.: selector-202401, marketing-key, transactional-key).

Técnicas Melhores de Escalabilidade

Remetentes de email de alto volume podem otimizar o desempenho DKIM através de várias estratégias:

Assinatura Seletiva de Cabeçalhos

Assine apenas cabeçalhos essenciais para reduzir o tamanho da assinatura e overhead de processamento mantendo a eficácia da segurança.

Processamento Paralelo

Implemente geração de assinatura multi-threaded para operações de email em massa para melhorar o throughput.

Estratégias de Cache

Faça cache de consultas DNS para recuperação de chaves públicas para reduzir latência durante verificação de assinatura.

III. Integração com Padrões de Autenticação Modernos

Authenticated Received Chain (ARC)

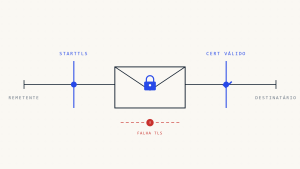

ARC preserva resultados de autenticação de email quando mensagens passam por intermediários como listas de discussão ou serviços de encaminhamento. ARC funciona junto com DKIM para manter integridade de autenticação ao longo de toda a cadeia de entrega de email.

Benefícios da Implementação ARC:

- Preserva autenticação DKIM através de encaminhamento de email

- Reduz falsos positivos em políticas DMARC

- Melhora entregabilidade para mensagens encaminhadas legítimas

Estrutura de Cabeçalhos ARC:

ARC-Authentication-Results: i=1; domain.com; dkim=pass

ARC-Message-Signature: i=1; a=rsa-sha256; d=intermediary.com

ARC-Seal: i=1; a=rsa-sha256; d=intermediary.comBrand Indicators for Message Identification (BIMI)

BIMI permite que organizações exibam seus logos em clientes de email quando têm políticas de autenticação fortes. BIMI requer políticas de aplicação DMARC e funciona melhor com DKIM configurado adequadamente.

Requisitos BIMI:

- Política DMARC definida para quarentena ou rejeição

- Implementação DKIM forte com taxas de aprovação consistentes

- Arquivo de logo SVG hospedado em servidores seguros

- Certificado de Marca Verificada (VMC) para confiança aprimorada

Alinhamento SPF e DKIM

Alinhamento adequado entre SPF, DKIM e DMARC cria um framework de autenticação robusto:

Melhores Práticas de Alinhamento DKIM:

- Garanta que o domínio de assinatura DKIM alinhe com o domínio do cabeçalho From

- Use alinhamento de domínio organizacional ao gerenciar múltiplos subdomínios

- Monitore taxas de alinhamento para identificar problemas de configuração

IV. Desafios Comuns de Implementação DKIM

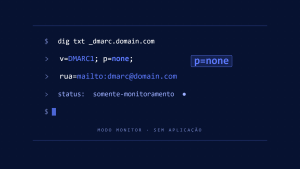

Problemas de Configuração DNS

Problemas de Publicação de Registros:

- Formatação incorreta de registros TXT

- Chaves públicas ausentes ou malformadas

- Atrasos de propagação DNS

Estratégias de Resolução:

- Use ferramentas de validação DNS para verificar sintaxe de registros

- Implemente monitoramento para disponibilidade de registros DNS

- Planeje tempo de propagação DNS durante atualizações de chaves

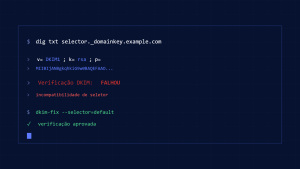

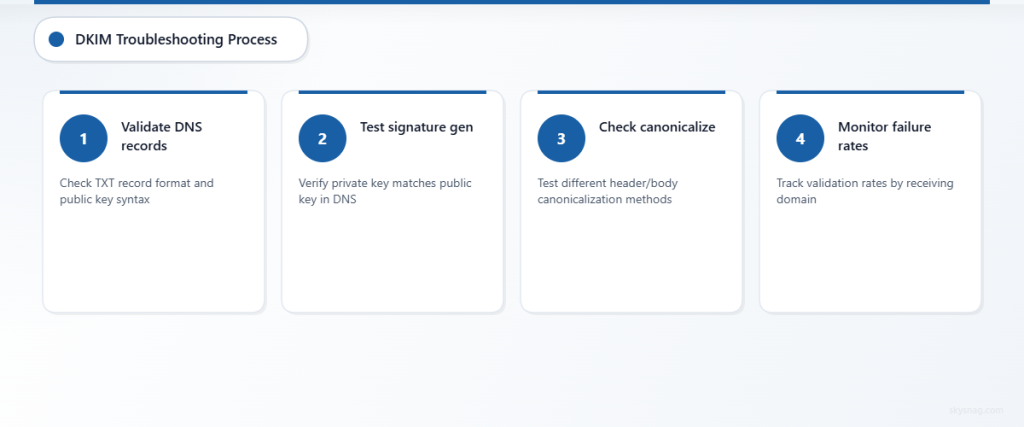

Falhas de Validação de Assinatura

Causas Comuns de Falhas:

- Modificação de cabeçalhos durante trânsito de email

- Configurações incorretas de canonicalização

- Problemas de sincronização de relógio

Abordagem de Solução de Problemas:

- Monitore taxas de validação de assinatura por domínio receptor

- Analise padrões de falhas para identificar problemas sistemáticos

- Teste geração de assinatura com diferentes métodos de canonicalização

Desempenho e Uso de Recursos

Organizações processando altos volumes de email devem equilibrar segurança com desempenho:

Técnicas de Otimização:

- Implemente cache de assinatura para conteúdo repetitivo

- Use módulos de segurança de hardware (HSMs) para armazenamento de chaves

- Monitore uso de CPU e memória durante períodos de pico

V. Roteiro de Implementação para Autenticação de Email Moderna

Fase 1: Fundação DKIM (Meses 1-2)

Avaliação da Implementação Atual:

- Audite configuração DKIM existente em todos os domínios de envio

- Avalie força das chaves e cronogramas de rotação

- Revise taxas de validação de assinatura e padrões de falhas

- Documente estrutura atual de registros DNS e processos de gerenciamento

Ações de Otimização:

- [ ] Atualize para chaves RSA-2048 ou Ed25519

- [ ] Implemente procedimentos de rotação automatizada de chaves

- [ ] Padronize convenções de nomenclatura de seletor

- [ ] Otimize seleção de cabeçalhos para assinaturas

Fase 2: Integração Avançada (Meses 3-4)

Implementação ARC:

- Deploy assinatura ARC em servidores de email de saída

- Configure validação ARC para processamento de entrada

- Monitore integridade da cadeia ARC e taxas de validação

Otimização DMARC:

- Analise taxas de alinhamento DKIM

- Ajuste políticas baseadas no desempenho de autenticação

- Implemente progressão gradual de aplicação

Fase 3: Proteção de Marca (Meses 5-6)

Deploy BIMI:

- Crie assets de logo SVG compatíveis

- Publique registros DNS BIMI

- Considere aquisição de Certificado de Marca Verificada

- Monitore taxas de exibição de logo em clientes de email

Monitoramento Abrangente:

- Deploy ferramentas unificadas de monitoramento de autenticação

- Estabeleça alertas para falhas de autenticação

- Crie processos regulares de relatórios

VI. Requisitos Técnicos e Infraestrutura

Atualizações de Mail Transfer Agent

Infraestrutura de email moderna requer MTAs que suportem padrões de autenticação atuais:

Capacidades Necessárias:

- Assinatura DKIM multi-algoritmo (RSA-2048, Ed25519)

- Assinatura e validação ARC

- Logging e monitoramento abrangentes

- Integração API para gerenciamento automatizado

Considerações de Infraestrutura DNS

Infraestrutura DNS robusta suporta autenticação confiável:

Melhores Práticas:

- Use múltiplos servidores DNS autoritativos

- Implemente monitoramento e alertas DNS

- Planeje procedimentos de rollover de chave de emergência

- Mantenha registros DNS de backup

Ferramentas de Monitoramento e Analytics

Monitoramento abrangente permite gerenciamento proativo de autenticação:

Métricas Principais para Rastrear:

- Taxas de validação de assinatura DKIM por domínio

- Estatísticas de integridade da cadeia ARC

- Porcentagens de alinhamento DMARC

- Padrões de falhas de autenticação

VII. Análise de Custo-Benefício

Requisitos de Investimento

Custos Iniciais de Implementação:

- Licenciamento de software para recursos avançados de MTA

- Atualizações de infraestrutura DNS

- Ferramentas de monitoramento e gerenciamento

- Treinamento e certificação de equipe

Custos Operacionais Contínuos:

- Serviços de gerenciamento automatizado de chaves

- Assinaturas de ferramentas de monitoramento aprimoradas

- Hospedagem DNS adicional para múltiplos registros

- Auditorias de segurança e atualizações regulares

Retorno sobre Investimento

Benefícios de Segurança:

- Redução de fraudes de email e tentativas de phishing

- Proteção e reputação de marca aprimoradas

- Taxas de entregabilidade melhoradas

- Suporte à conformidade regulatória

Eficiência Operacional:

- Gerenciamento automatizado de autenticação

- Tempo reduzido de solução manual de problemas

- Capacidades melhoradas de resposta a incidentes

- Melhor visibilidade da postura de segurança de email

VIII. Adoção da Indústria e Melhores Práticas

Tendências Atuais do Mercado

Principais provedores de serviços de email cada vez mais exigem autenticação forte:

Requisitos Gmail e Yahoo:

- Assinatura DKIM para remetentes em massa

- Publicação de registros SPF

- Implementação de política DMARC

- Baixas taxas de reclamação de spam

Melhorias Microsoft 365:

- Suporte ARC para encaminhamento aprimorado

- Validação DKIM aprimorada

- Capacidades de exibição de logo BIMI

Suporte do Ecossistema de Fornecedores

Provedores de Infraestrutura de Email:

A maioria das principais plataformas de email agora suporta padrões de autenticação modernos com níveis variados de automação e capacidades de gerenciamento.

Provedores de Serviços de Segurança:

Fornecedores especializados em segurança de email oferecem serviços abrangentes de gerenciamento, monitoramento e otimização de autenticação.

IX. Prova de Futuro da Autenticação de Email

Padrões e Tecnologias Emergentes

Criptografia Pós-Quântica:

Prepare-se para eventual migração para algoritmos resistentes à computação quântica implementando infraestrutura cripto-ágil que pode se adaptar a novos padrões.

Integração de Machine Learning:

Plataformas avançadas de segurança de email cada vez mais usam ML para otimizar políticas de autenticação e detectar ameaças sofisticadas.

Gerenciamento Orientado por API:

Infraestrutura de email moderna suporta configuração e monitoramento programáticos, permitindo políticas de segurança mais dinâmicas e responsivas.

Recomendações de Planejamento Estratégico

Investimento em Tecnologia:

- Priorize plataformas com suporte abrangente de autenticação

- Planeje atualizações e migrações regulares de infraestrutura

- Invista em treinamento de equipe sobre padrões emergentes

Desenvolvimento de Políticas:

- Crie políticas flexíveis de autenticação que possam evoluir com novos padrões

- Estabeleça procedimentos claros para resposta rápida a ameaças de segurança

- Documente processos de tomada de decisão para referência futura

X. Integração com Segurança de Email Abrangente

Autenticação de email moderna funciona melhor como parte de uma estratégia de segurança completa. Skysnag Protect ajuda organizações a implementar e monitorar DKIM junto com SPF, DMARC, ARC e BIMI, fornecendo visibilidade unificada do desempenho de autenticação de email.

As capacidades de monitoramento automatizado da plataforma permitem que organizações:

- Rastreiem taxas de sucesso de autenticação em todos os padrões

- Recebam alertas em tempo real para violações de política

- Gerem relatórios abrangentes de conformidade

- Otimizem configurações baseadas em dados de desempenho

Considerações de Conformidade

Organizações sujeitas a requisitos regulatórios devem considerar como a autenticação de email moderna suporta seus objetivos de conformidade:

Benefícios Regulatórios:

- Demonstra diligência de segurança

- Fornece trilhas de auditoria para comunicações por email

- Suporta requisitos de proteção de dados e privacidade

- Permite resposta rápida a incidentes e análise forense

XI. Principais Conclusões

Autenticação de email moderna requer uma abordagem abrangente que otimiza implementações DKIM atuais enquanto integra padrões emergentes como ARC e BIMI. Organizações devem focar em:

Prioridades Imediatas:

- Atualizar algoritmos criptográficos para padrões atuais

- Implementar procedimentos automatizados de gerenciamento de chaves

- Deploy monitoramento abrangente de autenticação

- Planejar integração com padrões modernos

Objetivos Estratégicos:

- Construir infraestrutura cripto-ágil para padrões futuros

- Estabelecer relacionamentos sólidos com fornecedores para suporte contínuo

- Investir em capacidades da equipe para tecnologias emergentes

- Criar políticas flexíveis que se adaptem ao cenário de ameaças em mudança

Sucesso em autenticação de email requer tratá-la como uma capacidade em evolução em vez de uma implementação estática. Organizações que investem em estratégias de autenticação modernas e bem integradas estarão melhor posicionadas para proteger suas marcas e manter entregabilidade de email conforme os padrões continuam evoluindo.

Pronto para otimizar sua estratégia de autenticação de email com padrões e melhores práticas modernas? Skysnag Protect fornece as ferramentas abrangentes de monitoramento e gerenciamento que você precisa para requisitos de segurança de email atuais e emergentes.