DMARC集約レポートは、メールセキュリティ態勢を理解する鍵を握っていますが、73%の組織がこれらのXML形式のレポートを効果的に解釈することに苦労しています。これらのRUA(Report URI for Aggregate)レポートには、誰があなたのドメインに代わってメールを送信しているかについての重要な情報が含まれていますが、適切な分析なしでは、貴重なセキュリティインサイトが複雑なデータ構造に埋もれたままになってしまいます。

セキュリティチームは、DMARC集約レポートを解読するための体系的なアプローチを必要とし、生のXMLデータを実用的なインテリジェンスに変換して、メール認証を強化し、ドメインスプーフィング攻撃を防ぐ必要があります。

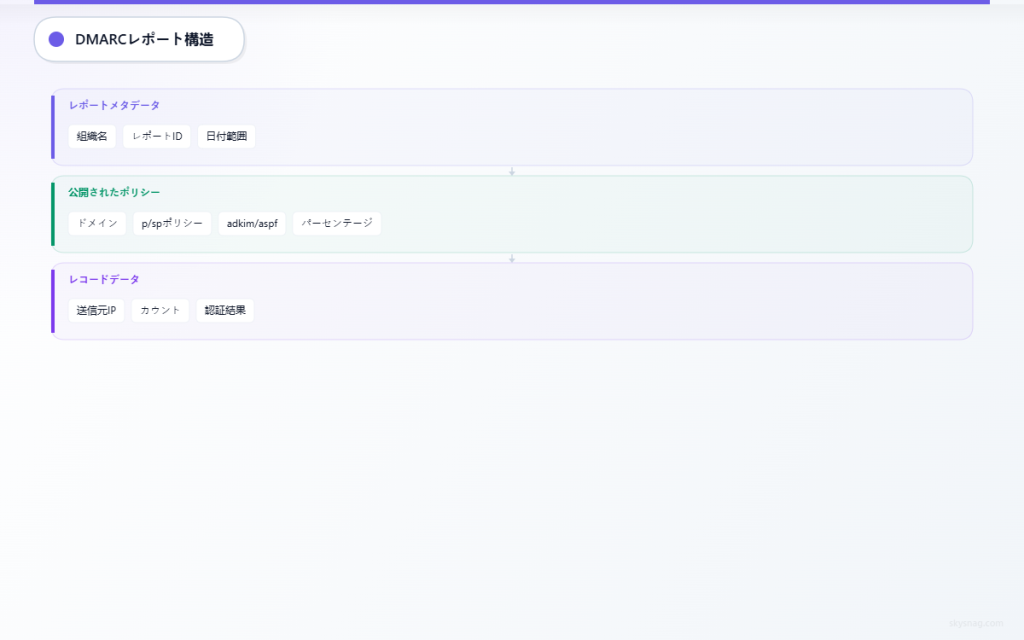

I. DMARC集約レポート構造の理解

DMARC集約レポートは、RFC 7489で定義された標準化されたXML形式に従います。各レポートには、包括的なメール認証データを提供するために連携する3つの主要セクションが含まれています。

レポートメタデータセクション

レポートメタデータは、レポート作成組織と期間に関する重要なコンテキストを提供します:

<report_metadata>

<org_name>example-esp.com</org_name>

<email>[email protected]</email>

<extra_contact_info>Report queries: [email protected]</extra_contact_info>

<report_id>1234567890.example.com</report_id>

<date_range>

<begin>1640995200</begin>

<end>1641081599</end>

</date_range>

</report_metadata>分析すべき主要要素:

- org_name: レポートを生成するメールサービスプロバイダーまたは組織を特定

- report_id: トラッキングと相関のためのユニーク識別子

- date_range: 24時間のレポート期間を定義するUnixタイムスタンプ

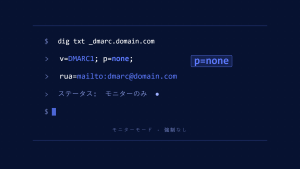

ポリシー公開セクション

このセクションは、レポート作成組織によって認識された公開済みDMARCポリシーを反映します:

<policy_published>

<domain>yourdomain.com</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>reject</sp>

<pct>100</pct>

</policy_published>重要なポリシーパラメータ:

- p(ポリシー): ドメインアライメント失敗時のアクション(none、quarantine、reject)

- sp(サブドメインポリシー): サブドメインメッセージの特定ポリシー

- adkim/aspf: DKIMおよびSPFアライメントモード(strict ‘s’またはrelaxed ‘r’)

- pct: ポリシーアクションの対象となるメッセージの割合

レコードデータ:インテリジェンスの核心

レコードセクションには実際の認証結果が含まれており、セキュリティ分析にとって最も価値のあるデータを表しています:

<record>

<row>

<source_ip>192.168.1.100</source_ip>

<count>150</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>yourdomain.com</header_from>

</identifiers>

<auth_results>

<dkim>

<domain>yourdomain.com</domain>

<result>pass</result>

<selector>selector1</selector>

</dkim>

<spf>

<domain>yourdomain.com</domain>

<result>fail</result>

</spf>

</auth_results>

</record>II. ステップバイステップのレポート分析プロセス

ステップ1: レポートの真正性とカバレッジの検証

レポートの正当性を確認し、その範囲を理解することから分析を開始します:

- レポート作成組織の確認: org_nameを既知のメールサービスプロバイダーと照合

- 日付範囲カバレッジの確認: レポートが期待される期間をギャップなくカバーしていることを確認

- ボリュームパターンの評価: メッセージ数を期待されるメールボリュームと比較

レポートパターンの異常を文書化してください。ギャップや予期しないボリュームの変化は、インフラストラクチャの問題や潜在的な攻撃を示している可能性があります。

ステップ2: 送信元による認証結果の分析

送信パターンと認証パフォーマンスを特定するために、レコードを送信元IPアドレス別にグループ化します:

正当な送信元の分析:

- 内部メールサーバーは一貫したSPFとDKIMの通過を示すべき

- 承認されたサードパーティサービスはSPFレコードと整合すべき

- クラウドメールプラットフォームは適切な認証セットアップを実証すべき

疑わしい送信元の調査:

- 大量送信する不明なIPアドレスは即座の調査が必要

- 地理的な不整合は侵害されたシステムを示している可能性

- 予期しない送信元からの認証失敗はスプーフィング試行を示唆

ステップ3: ポリシーアライメントとコンプライアンスの評価

メッセージがDMARCポリシー要件とどのように整合するかを検証します:

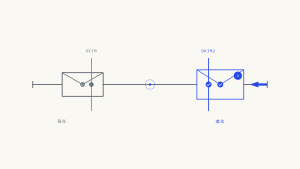

DKIMアライメント評価:

- 正当なサービス全体でのセレクタ使用パターンを確認

- 承認されていないDKIM署名を特定

- セレクタローテーションのコンプライアンスを監視

SPFアライメント分析:

- 承認された送信元のSPF通過率を確認

- 正当なサービスからのSPF失敗を調査

- 不足しているSPF承認を文書化

ステップ4: ポリシー違反と脅威の特定

ポリシー評価が認証失敗につながったレコードに焦点を当てます:

認証失敗パターン:

- DKIMとSPF両方の失敗はしばしばスプーフィング試行を示す

- 部分的失敗は設定問題を示唆する可能性

- 失敗メッセージのボリューム急増は即座の調査が必要

処理分析:

- 「quarantine」または「reject」とマークされたメッセージはブロックされた脅威を表す

- ポリシー違反の大量発生は活発な攻撃キャンペーンを示す

- トレンド分析は攻撃パターンの進化を明らかにする

III. 実用的解釈の例

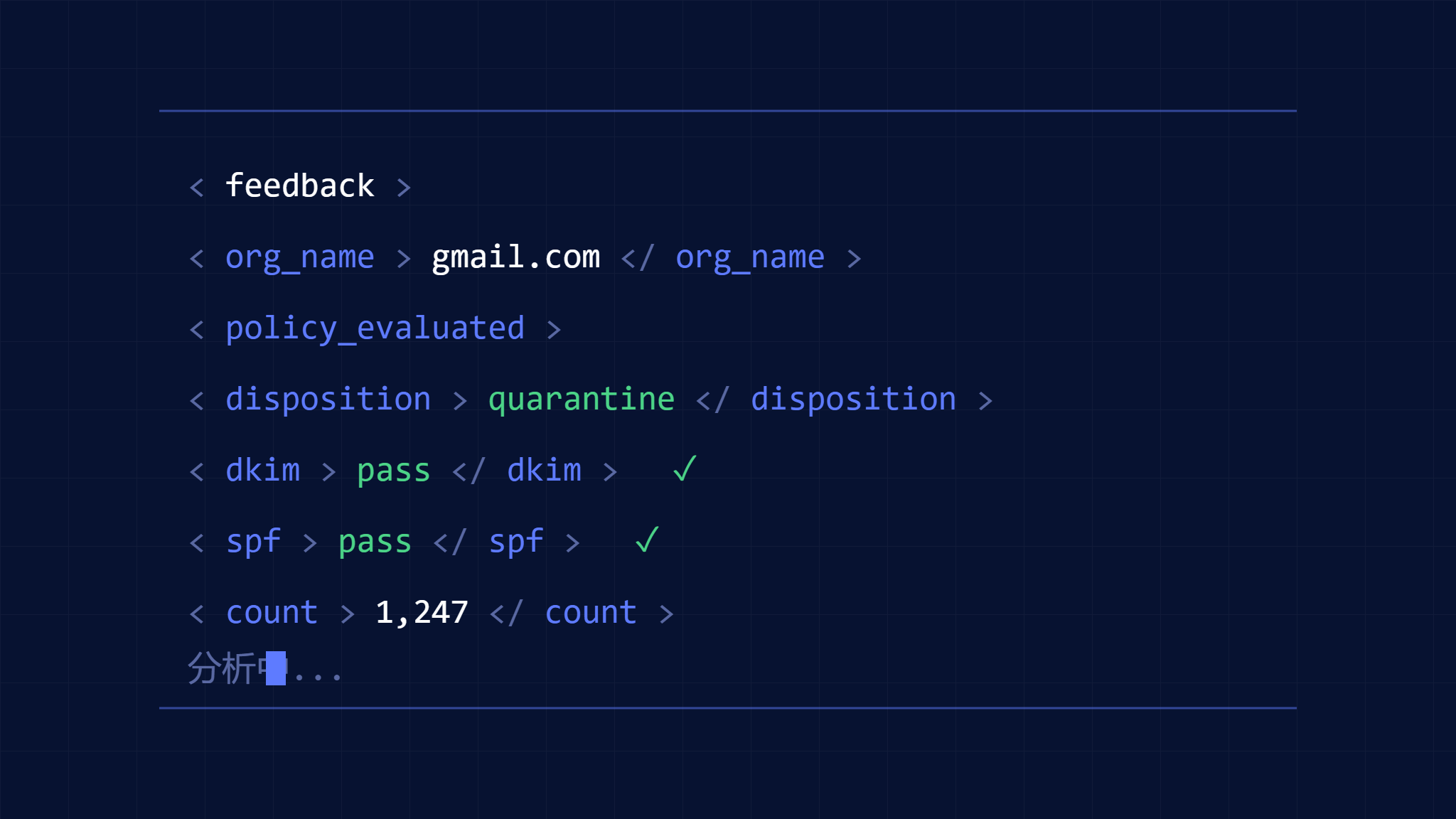

例1: 正当なサービス設定ミスの特定

シナリオ: 集約レポートがマーケティングプラットフォームからのSPF失敗を示している:

<source_ip>192.0.2.50</source_ip>

<count>500</count>

<policy_evaluated>

<disposition>quarantine</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>分析: マーケティングプラットフォームのIPがSPFレコードから欠落

必要なアクション: SPFレコードを更新してマーケティングプラットフォームのIP範囲を含める

例2: スプーフィングキャンペーンの検出

シナリオ: 不明な送信元が完全な認証失敗で大量送信:

<source_ip>198.51.100.75</source_ip>

<count>2500</count>

<policy_evaluated>

<disposition>reject</disposition>

<dkim>fail</dkim>

<spf>fail</spf>

</policy_evaluated>分析: DMARCポリシーによってブロックされた可能性の高いスプーフィング試行

必要なアクション: キャンペーンエスカレーションの監視、脅威インテリジェンス共有を検討

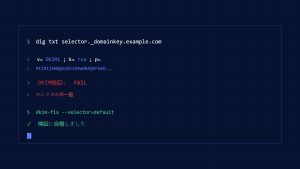

例3: サブドメインポリシーの有効性

シナリオ: サブドメインメッセージが異なる認証パターンを示している:

<identifiers>

<header_from>newsletter.yourdomain.com</header_from>

</identifiers>

<policy_evaluated>

<disposition>none</disposition>

<dkim>fail</dkim>

<spf>pass</spf>

</policy_evaluated>分析: サブドメインにSPF成功にもかかわらずDKIM設定が欠落

必要なアクション: サブドメインサービスでのDKIM署名を実装

IV. 高度な分析技術

トレンド分析と履歴比較

現在のレポートを履歴データと比較して特定:

- 認証の改善または劣化トレンド

- 季節的送信パターンの変動

- 新興脅威キャンペーン指標

- ポリシー有効性の測定

地理的およびネットワーク分析

送信元IPアドレスを地理的およびネットワークインテリジェンスと相関:

- 送信元を承認されたサービスプロバイダーの場所にマッピング

- 異常な地理的送信パターンを特定

- 脅威インテリジェンスフィードとのクロスリファレンス

- ボットネットや侵害されたシステムの指標を監視

ボリュームとパターン認識

セキュリティインサイトのためのメッセージボリュームパターンを分析:

- 正当な送信元のベースラインボリュームメトリクスを確立

- 攻撃や設定ミスを示すボリューム急増を検出

- ボリューム別の認証成功率を監視

- 時間ベースの攻撃パターンを特定

V. レポート分析でのSkysnag Complyの活用

Skysnag Complyは、自動分析と可視化を通じて複雑なDMARC集約レポートを明確で実用的なインテリジェンスに変換します。プラットフォームはXMLレポートを自動処理し、重要なセキュリティイベントをハイライトし、ガイド付き修復ワークフローを提供します。

主要な分析機能には以下が含まれます:

- 集約レポートデータからのリアルタイム脅威検出

- 自動化された送信元IP評判分析

- 履歴トレンドの可視化と比較

- ポリシー有効性測定と最適化推奨

セキュリティチームは、手動でのレポート解析ではなく、対応と修復に集中できるため、脅威検出を加速し、全体的なメールセキュリティ態勢を改善できます。

VI. 実装ベストプラクティス

自動化されたレポート処理

集約レポートボリュームを処理するための体系的アプローチを確立:

- RUAエンドポイントからの自動レポート収集を設定

- XML処理用の解析ツールを実装

- 重要なセキュリティイベントのアラートシステムを設置

- 履歴分析のための一元化されたレポート保存を維持

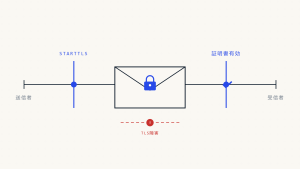

セキュリティオペレーションとの統合

DMARC集約レポート分析をより広範なセキュリティオペレーションと連携:

- 脅威指標をSIEMプラットフォームに送信

- メール認証データを他のセキュリティイベントと相関

- 認証失敗のためのインシデント対応手順を確立

- メールセキュリティ態勢改善測定のためのメトリクスを作成

定期的な分析スケジュール

最適なセキュリティ結果のための一貫した分析スケジュールを維持:

- 重要な認証失敗の日次レビュー

- 週次トレンド分析とパターン認識

- 月次ポリシー有効性評価

- 四半期総合セキュリティ態勢レビュー

VII. 重要なポイント

DMARC集約レポートは、適切に解読・分析された場合、メールセキュリティチームにとって非常に貴重なインテリジェンスを提供します。レポート構造の理解、体系的な分析プロセスの実装、自動化ツールの活用により、生の認証データを実用的なセキュリティインサイトに変換できます。

効果的な集約レポート分析には、個別のメッセージ検査ではなく、認証パターン、送信元検証、トレンド識別に焦点を当てることが必要です。これらの分析技術をマスターするセキュリティチームは、脅威検出、ポリシー最適化、強固なメール認証態勢の維持において大きな利点を得られます。

成功は、一貫した分析実践、より広範なセキュリティオペレーションとの統合、脅威環境の進化に基づく継続的改善に依存しています。包括的なDMARC集約レポート分析プログラムを実装する組織は、メールセキュリティインシデント検出で67%の改善と、成功したドメインスプーフィング攻撃で45%の削減を報告しています。

DMARC集約レポート分析を変革する準備はできていますか?Skysnag Complyがどのように複雑なレポート処理を自動化し、セキュリティチームに実用的なメールセキュリティインテリジェンスを提供するかをご覧ください。