Os relatórios agregados DMARC contêm a chave para entender sua postura de segurança de email, mas 73% das organizações enfrentam dificuldades para interpretar efetivamente esses relatórios formatados em XML. Esses relatórios RUA (Report URI for Aggregate) contêm inteligência crítica sobre quem está enviando emails em nome do seu domínio, mas sem análise adequada, insights valiosos de segurança permanecem enterrados em estruturas de dados complexas.

As equipes de segurança precisam de abordagens sistemáticas para decodificar relatórios agregados DMARC, transformando dados XML brutos em inteligência acionável que fortalece a autenticação de email e previne ataques de spoofing de domínio.

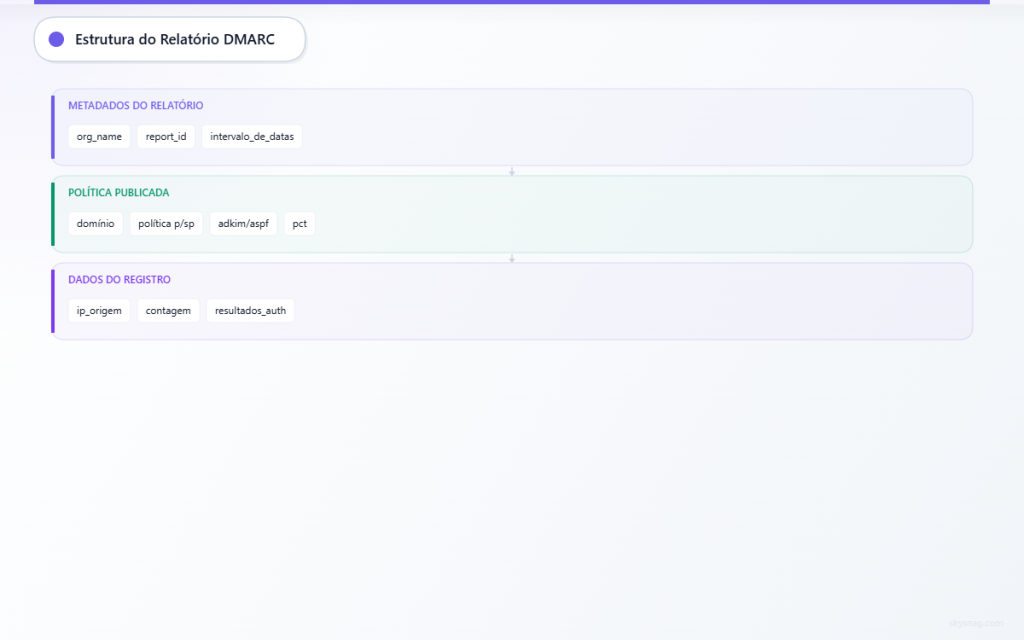

I. Compreendendo a Estrutura dos Relatórios Agregados DMARC

Os relatórios agregados DMARC seguem um formato XML padronizado definido na RFC 7489. Cada relatório contém três seções principais que trabalham em conjunto para fornecer dados abrangentes de autenticação de email.

Seção de Metadados do Relatório

Os metadados do relatório fornecem contexto essencial sobre a organização relatora e o período de tempo:

<report_metadata>

<org_name>example-esp.com</org_name>

<email>[email protected]</email>

<extra_contact_info>Report queries: [email protected]</extra_contact_info>

<report_id>1234567890.example.com</report_id>

<date_range>

<begin>1640995200</begin>

<end>1641081599</end>

</date_range>

</report_metadata>Elementos-chave para analisar:

- org_name: Identifica o provedor de serviços de email ou organização gerando o relatório

- report_id: Identificador único para rastreamento e correlação

- date_range: Timestamps Unix definindo o período de relatório de 24 horas

Seção de Política Publicada

Esta seção reflete sua política DMARC publicada conforme vista pela organização relatora:

<policy_published>

<domain>yourdomain.com</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>reject</sp>

<pct>100</pct>

</policy_published>Parâmetros críticos da política:

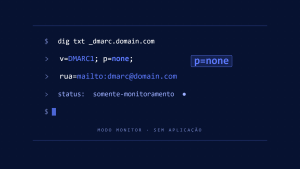

- p (policy): Ação para falhas de alinhamento de domínio (none, quarantine, reject)

- sp (subdomain policy): Política específica para mensagens de subdomínio

- adkim/aspf: Modos de alinhamento DKIM e SPF (strict ‘s’ ou relaxed ‘r’)

- pct: Porcentagem de mensagens sujeitas à ação da política

Dados do Registro: O Núcleo da Inteligência

A seção de registro contém resultados reais de autenticação e representa os dados mais valiosos para análise de segurança:

<record>

<row>

<source_ip>192.168.1.100</source_ip>

<count>150</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>yourdomain.com</header_from>

</identifiers>

<auth_results>

<dkim>

<domain>yourdomain.com</domain>

<result>pass</result>

<selector>selector1</selector>

</dkim>

<spf>

<domain>yourdomain.com</domain>

<result>fail</result>

</spf>

</auth_results>

</record>II. Processo de Análise de Relatório Passo a Passo

Passo 1: Validar Autenticidade e Cobertura do Relatório

Inicie a análise confirmando a legitimidade do relatório e entendendo seu escopo:

- Verificar organização relatora: Faça referência cruzada do org_name com provedores conhecidos de serviços de email

- Verificar cobertura do intervalo de datas: Assegure que os relatórios cubram períodos de tempo esperados sem lacunas

- Avaliar padrões de volume: Compare contagens de mensagens com volumes de email esperados

Documente quaisquer anomalias nos padrões de relatório, pois lacunas ou mudanças inesperadas de volume podem indicar problemas de infraestrutura ou ataques potenciais.

Passo 2: Analisar Resultados de Autenticação por Fonte

Agrupe registros por endereço IP de origem para identificar padrões de envio e desempenho de autenticação:

Análise de Fontes Legítimas:

- Servidores de email internos devem mostrar SPF e DKIM consistentemente aprovados

- Serviços terceirizados autorizados devem alinhar-se com registros SPF

- Plataformas de email na nuvem devem demonstrar configuração adequada de autenticação

Investigação de Fontes Suspeitas:

- Endereços IP desconhecidos enviando altos volumes requerem investigação imediata

- Inconsistências geográficas podem indicar sistemas comprometidos

- Falhas de autenticação de fontes inesperadas sugerem tentativas de spoofing

Passo 3: Avaliar Alinhamento e Conformidade da Política

Examine como as mensagens se alinham com os requisitos de sua política DMARC:

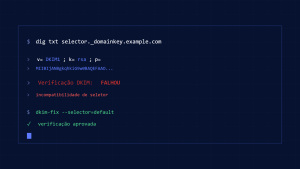

Avaliação de Alinhamento DKIM:

- Revise padrões de uso de seletor em serviços legítimos

- Identifique quaisquer assinaturas DKIM não autorizadas

- Monitore a conformidade da rotação de seletor

Análise de Alinhamento SPF:

- Verifique taxas de aprovação SPF para fontes de envio autorizadas

- Investigue falhas SPF de serviços legítimos

- Documente quaisquer autorizações SPF ausentes

Passo 4: Identificar Violações de Política e Ameaças

Foque em registros onde a avaliação de política resultou em falhas de autenticação:

Padrões de Autenticação Falharam:

- Falhas tanto no DKIM quanto no SPF frequentemente indicam tentativas de spoofing

- Falhas parciais podem sugerir problemas de configuração

- Picos de volume em mensagens falhadas garantem investigação imediata

Análise de Disposição:

- Mensagens marcadas como “quarantine” ou “reject” representam ameaças bloqueadas

- Altos volumes de violações de política indicam campanhas de ataque ativas

- Análise de tendências revela evolução de padrões de ataque

III. Exemplos Práticos de Interpretação

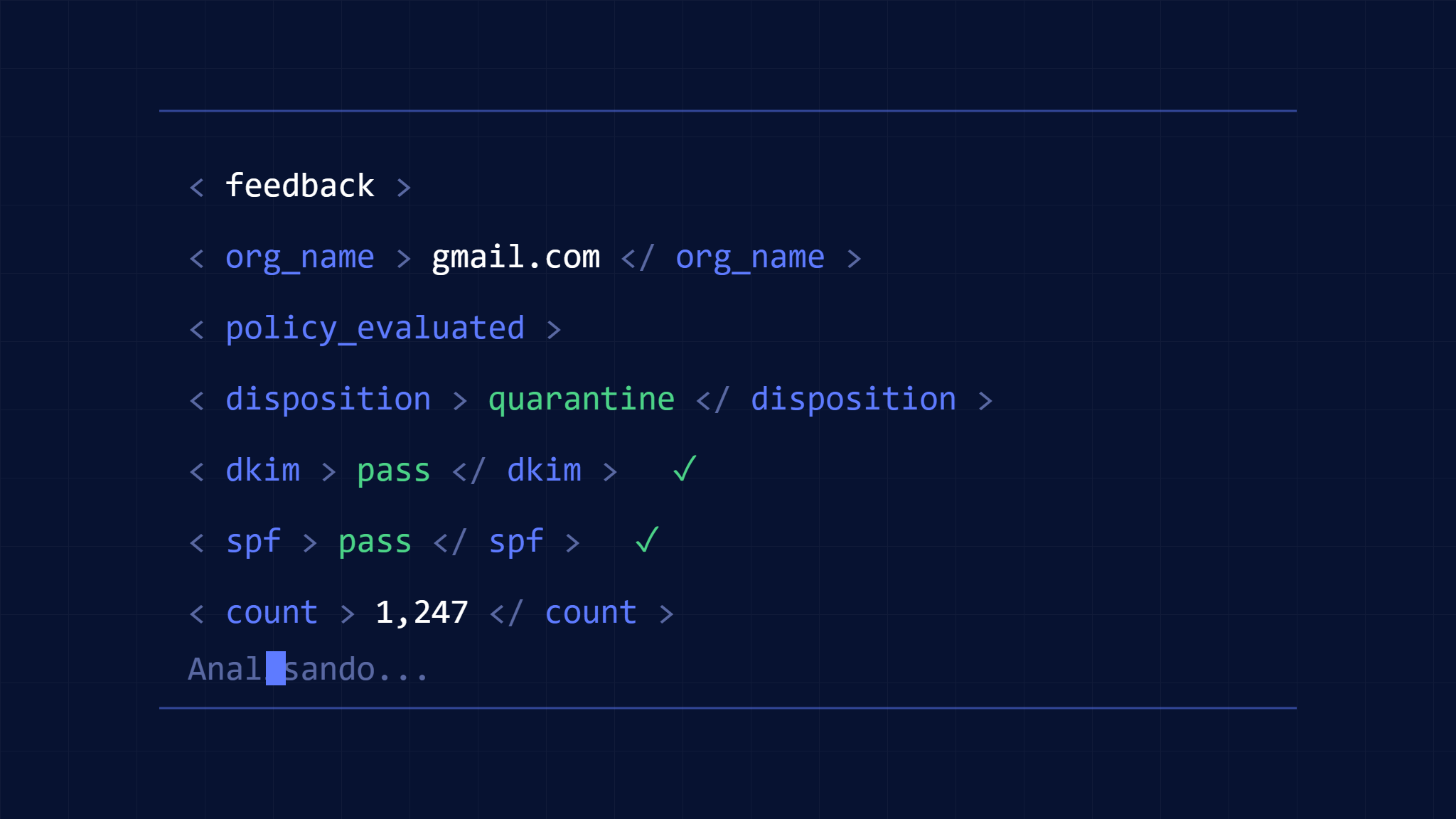

Exemplo 1: Identificando Configuração Incorreta de Serviço Legítimo

Cenário: Relatório agregado mostra falhas SPF da plataforma de marketing:

<source_ip>192.0.2.50</source_ip>

<count>500</count>

<policy_evaluated>

<disposition>quarantine</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>Análise: IP da plataforma de marketing ausente do registro SPF

Ação Necessária: Atualizar registro SPF para incluir faixa de IP da plataforma de marketing

Exemplo 2: Detectando Campanha de Spoofing

Cenário: Fonte desconhecida enviando altos volumes com falha completa de autenticação:

<source_ip>198.51.100.75</source_ip>

<count>2500</count>

<policy_evaluated>

<disposition>reject</disposition>

<dkim>fail</dkim>

<spf>fail</spf>

</policy_evaluated>Análise: Provável tentativa de spoofing bloqueada pela política DMARC

Ação Necessária: Monitorar escalação da campanha, considerar compartilhamento de inteligência de ameaças

Exemplo 3: Eficácia da Política de Subdomínio

Cenário: Mensagens de subdomínio mostrando padrões diferentes de autenticação:

<identifiers>

<header_from>newsletter.yourdomain.com</header_from>

</identifiers>

<policy_evaluated>

<disposition>none</disposition>

<dkim>fail</dkim>

<spf>pass</spf>

</policy_evaluated>Análise: Subdomínio carece de configuração DKIM apesar do sucesso SPF

Ação Necessária: Implementar assinatura DKIM para serviços de subdomínio

IV. Técnicas Avançadas de Análise

Análise de Tendências e Comparação Histórica

Compare relatórios atuais com dados históricos para identificar:

- Tendências de melhoria ou degradação da autenticação

- Variações sazonais de padrões de envio

- Indicadores de campanhas de ameaças emergentes

- Medições de eficácia da política

Análise Geográfica e de Rede

Correlacione endereços IP de origem com inteligência geográfica e de rede:

- Mapeie fontes de envio para localizações autorizadas de provedores de serviço

- Identifique padrões incomuns de envio geográfico

- Faça referência cruzada com feeds de inteligência de ameaças

- Monitore indicadores de botnet ou sistemas comprometidos

Reconhecimento de Volume e Padrões

Analise padrões de volume de mensagens para insights de segurança:

- Estabeleça métricas de volume de linha de base para fontes legítimas

- Detecte picos de volume indicando ataques ou configurações incorretas

- Monitore taxas de sucesso de autenticação por volume

- Identifique padrões de ataque baseados em tempo

V. Aproveitando o Skysnag Comply para Análise de Relatórios

Skysnag Comply transforma relatórios agregados DMARC complexos em inteligência clara e acionável através de análise automatizada e visualização. A plataforma processa relatórios XML automaticamente, destacando eventos críticos de segurança e fornecendo fluxos de trabalho de remediação guiados.

Principais capacidades de análise incluem:

- Detecção de ameaças em tempo real a partir de dados de relatórios agregados

- Análise automatizada de reputação de IP de origem

- Visualização e comparação de tendências históricas

- Medição de eficácia da política e recomendações de otimização

As equipes de segurança podem focar na resposta e remediação em vez de análise manual de relatórios, acelerando a detecção de ameaças e melhorando a postura geral de segurança de email.

VI. Melhores Práticas de Implementação

Processamento Automatizado de Relatórios

Estabeleça abordagens sistemáticas para lidar com volumes de relatórios agregados:

- Configure coleta automatizada de relatórios de endpoints RUA

- Implemente ferramentas de análise para processamento XML

- Configure sistemas de alerta para eventos críticos de segurança

- Mantenha armazenamento centralizado de relatórios para análise histórica

Integração com Operações de Segurança

Conecte a análise de relatórios agregados DMARC com operações de segurança mais amplas:

- Alimente indicadores de ameaças em plataformas SIEM

- Correlacione dados de autenticação de email com outros eventos de segurança

- Estabeleça procedimentos de resposta a incidentes para falhas de autenticação

- Crie métricas para medir melhorias na postura de segurança de email

Cronograma Regular de Análise

Mantenha cronogramas consistentes de análise para resultados ótimos de segurança:

- Revisão diária de falhas críticas de autenticação

- Análise semanal de tendências e reconhecimento de padrões

- Avaliações mensais de eficácia da política

- Revisões trimestrais abrangentes da postura de segurança

VII. Principais Conclusões

Os relatórios agregados DMARC fornecem inteligência inestimável para equipes de segurança de email quando adequadamente decodificados e analisados. Compreender a estrutura dos relatórios, implementar processos sistemáticos de análise e aproveitar ferramentas automatizadas transforma dados brutos de autenticação em insights acionáveis de segurança.

A análise eficaz de relatórios agregados requer foco em padrões de autenticação, verificação de origem e identificação de tendências, em vez de inspeção individual de mensagens. Equipes de segurança que dominam essas técnicas analíticas ganham vantagens significativas na detecção de ameaças, otimização de políticas e manutenção de posturas fortes de autenticação de email.

O sucesso depende de práticas consistentes de análise, integração com operações de segurança mais amplas e melhoria contínua baseada na evolução do cenário de ameaças. Organizações implementando programas abrangentes de análise de relatórios agregados DMARC relatam melhorias de 67% na detecção de incidentes de segurança de email e reduções de 45% em ataques bem-sucedidos de spoofing de domínio.

Pronto para transformar sua análise de relatórios agregados DMARC? Descubra como o Skysnag Comply automatiza o processamento complexo de relatórios e entrega inteligência acionável de segurança de email para sua equipe de segurança.