Les rapports agrégés DMARC détiennent la clé pour comprendre votre posture de sécurité email, pourtant 73 % des organisations peinent à interpréter efficacement ces rapports au format XML. Ces rapports RUA (Report URI for Aggregate) contiennent des informations critiques sur qui envoie des emails au nom de votre domaine, mais sans une analyse appropriée, des insights de sécurité précieux restent enfouis dans des structures de données complexes.

Les équipes de sécurité ont besoin d’approches systématiques pour décrypter les rapports agrégés DMARC, transformant les données XML brutes en intelligence actionnable qui renforce l’authentification email et prévient les attaques de spoofing de domaine.

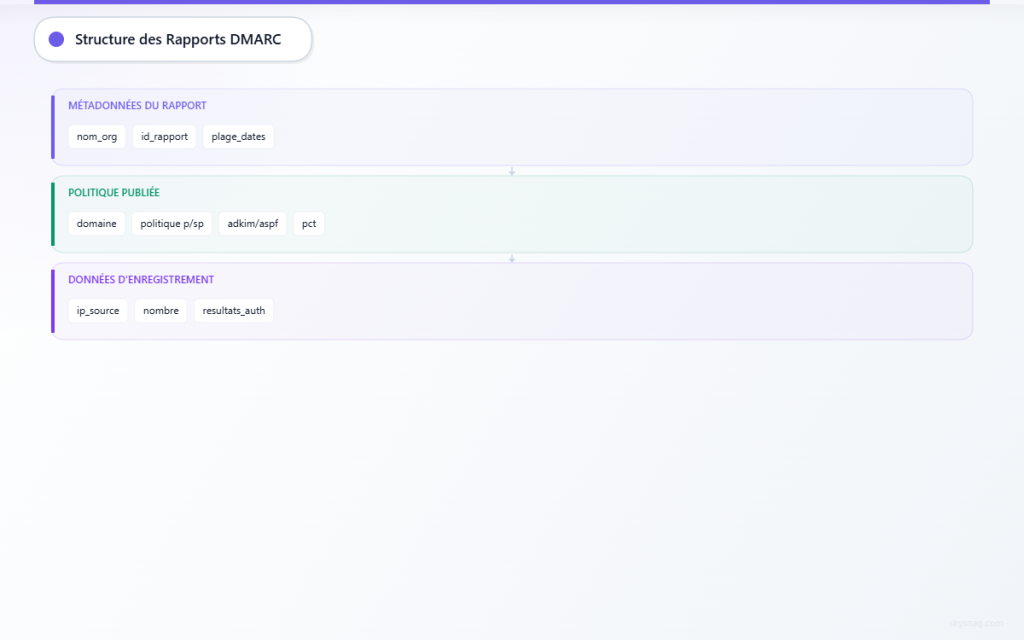

I. Comprendre la Structure des Rapports Agrégés DMARC

Les rapports agrégés DMARC suivent un format XML standardisé défini dans la RFC 7489. Chaque rapport contient trois sections principales qui travaillent ensemble pour fournir des données d’authentification email complètes.

Section des Métadonnées du Rapport

Les métadonnées du rapport fournissent le contexte essentiel sur l’organisation rapportante et la période de temps :

<report_metadata>

<org_name>example-esp.com</org_name>

<email>[email protected]</email>

<extra_contact_info>Requêtes rapports : [email protected]</extra_contact_info>

<report_id>1234567890.example.com</report_id>

<date_range>

<begin>1640995200</begin>

<end>1641081599</end>

</date_range>

</report_metadata>Éléments clés à analyser :

- org_name : Identifie le fournisseur de services email ou l’organisation générant le rapport

- report_id : Identifiant unique pour le suivi et la corrélation

- date_range : Horodatages Unix définissant la période de rapport de 24 heures

Section de la Politique Publiée

Cette section reflète votre politique DMARC publiée telle que vue par l’organisation rapportante :

<policy_published>

<domain>votredomaine.com</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>reject</sp>

<pct>100</pct>

</policy_published>Paramètres de politique critiques :

- p (policy) : Action pour les échecs d’alignement de domaine (none, quarantine, reject)

- sp (subdomain policy) : Politique spécifique pour les messages de sous-domaine

- adkim/aspf : Modes d’alignement DKIM et SPF (strict ‘s’ ou relaxed ‘r’)

- pct : Pourcentage de messages soumis à l’action de politique

Données d’Enregistrement : Le Cœur de l’Intelligence

La section d’enregistrement contient les résultats d’authentification réels et représente les données les plus précieuses pour l’analyse de sécurité :

<record>

<row>

<source_ip>192.168.1.100</source_ip>

<count>150</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>votredomaine.com</header_from>

</identifiers>

<auth_results>

<dkim>

<domain>votredomaine.com</domain>

<result>pass</result>

<selector>selector1</selector>

</dkim>

<spf>

<domain>votredomaine.com</domain>

<result>fail</result>

</spf>

</auth_results>

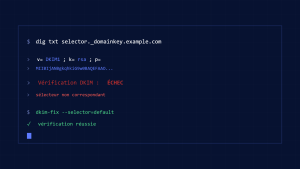

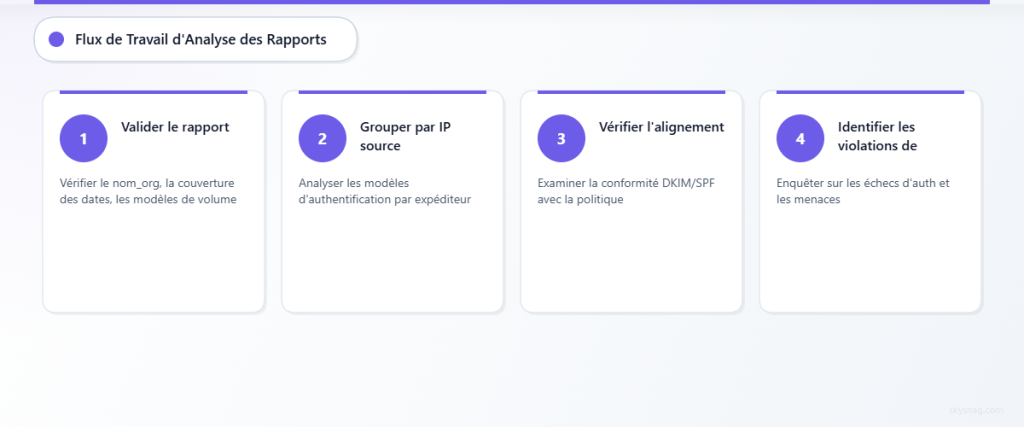

</record>II. Processus d’Analyse de Rapport Étape par Étape

Étape 1 : Valider l’Authenticité et la Couverture du Rapport

Commencez l’analyse en confirmant la légitimité du rapport et en comprenant sa portée :

- Vérifier l’organisation rapportante : Croisez org_name avec les fournisseurs de services email connus

- Vérifier la couverture de la plage de dates : Assurez-vous que les rapports couvrent les périodes attendues sans lacunes

- Évaluer les modèles de volume : Comparez le nombre de messages aux volumes d’email attendus

Documentez toute anomalie dans les modèles de rapport, car les lacunes ou les changements de volume inattendus peuvent indiquer des problèmes d’infrastructure ou des attaques potentielles.

Étape 2 : Analyser les Résultats d’Authentification par Source

Groupez les enregistrements par adresse IP source pour identifier les modèles d’envoi et les performances d’authentification :

Analyse des Sources Légitimes :

- Les serveurs de messagerie internes devraient montrer un passage cohérent de SPF et DKIM

- Les services tiers autorisés devraient s’aligner avec les enregistrements SPF

- Les plateformes email cloud devraient démontrer une configuration d’authentification appropriée

Investigation des Sources Suspectes :

- Les adresses IP inconnues envoyant de gros volumes nécessitent une investigation immédiate

- Les incohérences géographiques peuvent indiquer des systèmes compromis

- Les échecs d’authentification de sources inattendues suggèrent des tentatives de spoofing

Étape 3 : Évaluer l’Alignement et la Conformité des Politiques

Examinez comment les messages s’alignent avec vos exigences de politique DMARC :

Évaluation de l’Alignement DKIM :

- Examinez les modèles d’utilisation de sélecteur à travers les services légitimes

- Identifiez toute signature DKIM non autorisée

- Surveillez la conformité de rotation de sélecteur

Analyse de l’Alignement SPF :

- Vérifiez les taux de passage SPF pour les sources d’envoi autorisées

- Enquêtez sur les échecs SPF des services légitimes

- Documentez toute autorisation SPF manquante

Étape 4 : Identifier les Violations de Politique et les Menaces

Concentrez-vous sur les enregistrements où l’évaluation de politique a résulté en échecs d’authentification :

Modèles d’Authentification Échouée :

- Les échecs DKIM et SPF indiquent souvent des tentatives de spoofing

- Les échecs partiels peuvent suggérer des problèmes de configuration

- Les pics de volume dans les messages échoués méritent une investigation immédiate

Analyse de Disposition :

- Les messages marqués comme « quarantine » ou « reject » représentent des menaces bloquées

- De gros volumes de violations de politique indiquent des campagnes d’attaque actives

- L’analyse des tendances révèle l’évolution des modèles d’attaque

III. Exemples d’Interprétation Pratique

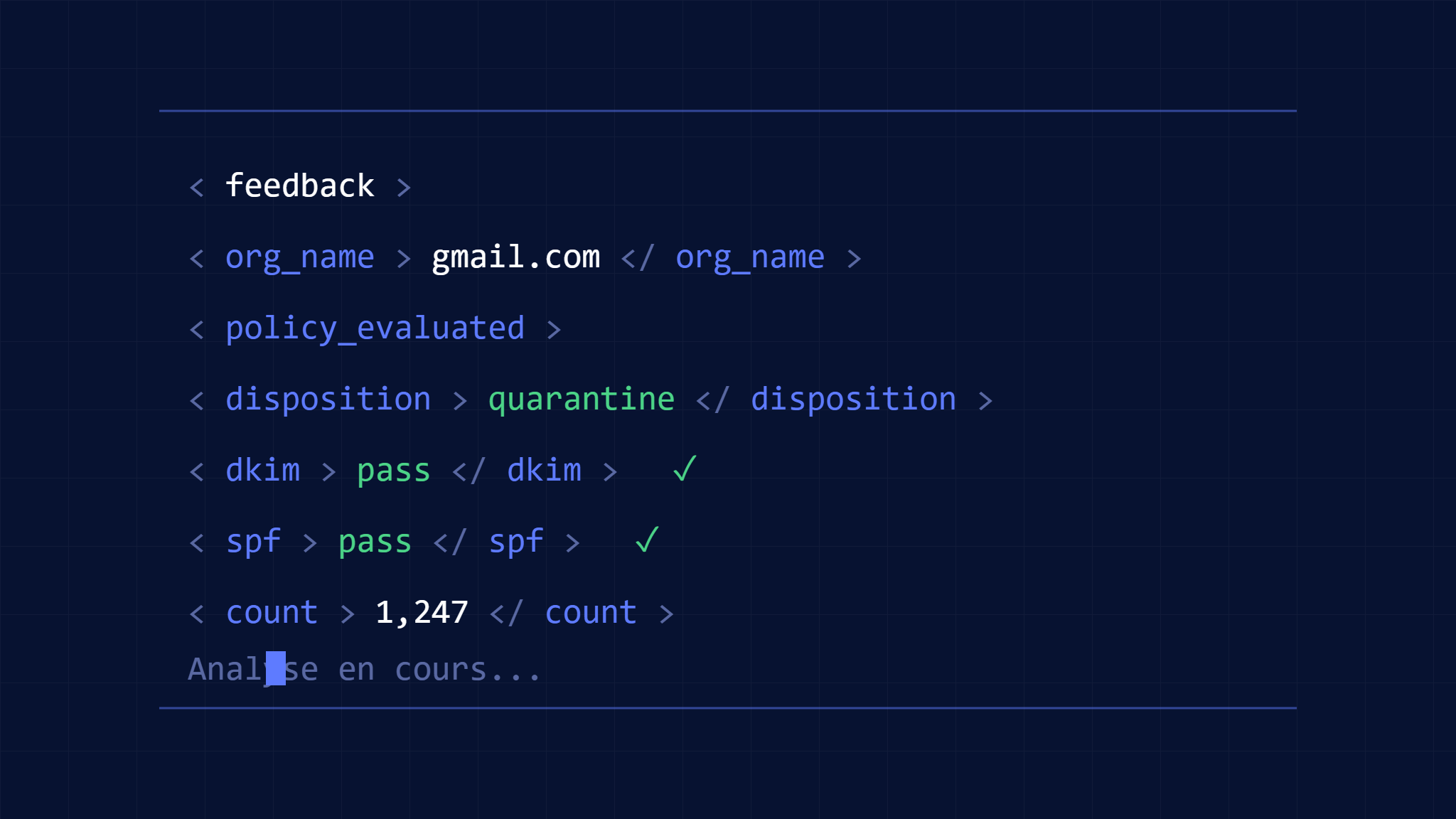

Exemple 1 : Identifier une Mauvaise Configuration de Service Légitime

Scénario : Le rapport agrégé montre des échecs SPF de la plateforme marketing :

<source_ip>192.0.2.50</source_ip>

<count>500</count>

<policy_evaluated>

<disposition>quarantine</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>Analyse : IP de plateforme marketing manquante dans l’enregistrement SPF

Action Requise : Mettre à jour l’enregistrement SPF pour inclure la plage IP de la plateforme marketing

Exemple 2 : Détecter une Campagne de Spoofing

Scénario : Source inconnue envoyant de gros volumes avec échec d’authentification complet :

<source_ip>198.51.100.75</source_ip>

<count>2500</count>

<policy_evaluated>

<disposition>reject</disposition>

<dkim>fail</dkim>

<spf>fail</spf>

</policy_evaluated>Analyse : Tentative de spoofing probable bloquée par la politique DMARC

Action Requise : Surveiller l’escalade de campagne, considérer le partage de renseignements sur les menaces

Exemple 3 : Efficacité de la Politique de Sous-domaine

Scénario : Messages de sous-domaine montrant différents modèles d’authentification :

<identifiers>

<header_from>newsletter.votredomaine.com</header_from>

</identifiers>

<policy_evaluated>

<disposition>none</disposition>

<dkim>fail</dkim>

<spf>pass</spf>

</policy_evaluated>Analyse : Le sous-domaine manque de configuration DKIM malgré le succès SPF

Action Requise : Implémenter la signature DKIM pour les services de sous-domaine

IV. Techniques d’Analyse Avancées

Analyse de Tendances et Comparaison Historique

Comparez les rapports actuels aux données historiques pour identifier :

- Les tendances d’amélioration ou de dégradation de l’authentification

- Les variations de modèles d’envoi saisonniers

- Les indicateurs de campagnes de menaces émergentes

- Les mesures d’efficacité des politiques

Analyse Géographique et Réseau

Corrélez les adresses IP sources avec l’intelligence géographique et réseau :

- Cartographiez les sources d’envoi aux emplacements de fournisseurs de services autorisés

- Identifiez les modèles d’envoi géographiques inhabituels

- Croisez avec les flux de renseignements sur les menaces

- Surveillez les indicateurs de botnet ou de systèmes compromis

Reconnaissance de Volume et de Modèles

Analysez les modèles de volume de messages pour des insights de sécurité :

- Établissez des métriques de volume de base pour les sources légitimes

- Détectez les pics de volume indiquant des attaques ou des mauvaises configurations

- Surveillez les taux de succès d’authentification par volume

- Identifiez les modèles d’attaque basés sur le temps

V. Tirer Parti de Skysnag Comply pour l’Analyse de Rapports

Skysnag Comply transforme les rapports agrégés DMARC complexes en intelligence claire et actionnable grâce à l’analyse automatisée et à la visualisation. La plateforme traite automatiquement les rapports XML, met en évidence les événements de sécurité critiques et fournit des flux de travail de remédiation guidés.

Capacités d’analyse clés incluent :

- Détection de menaces en temps réel à partir des données de rapport agrégé

- Analyse automatisée de réputation d’IP source

- Visualisation et comparaison de tendances historiques

- Mesure d’efficacité de politique et recommandations d’optimisation

Les équipes de sécurité peuvent se concentrer sur la réponse et la remédiation plutôt que sur l’analyse manuelle de rapports, accélérant la détection de menaces et améliorant la posture de sécurité email globale.

VI. Meilleures Pratiques d’Implémentation

Traitement de Rapport Automatisé

Établissez des approches systématiques pour gérer les volumes de rapports agrégés :

- Configurez la collecte automatisée de rapports depuis les points RUA

- Implémentez des outils d’analyse pour le traitement XML

- Établissez des systèmes d’alerte pour les événements de sécurité critiques

- Maintenez un stockage de rapports centralisé pour l’analyse historique

Intégration avec les Opérations de Sécurité

Connectez l’analyse de rapports agrégés DMARC avec les opérations de sécurité plus larges :

- Alimentez les indicateurs de menace dans les plateformes SIEM

- Corrélez les données d’authentification email avec d’autres événements de sécurité

- Établissez des procédures de réponse aux incidents pour les échecs d’authentification

- Créez des métriques pour mesurer les améliorations de posture de sécurité email

Calendrier d’Analyse Régulier

Maintenez des calendriers d’analyse cohérents pour des résultats de sécurité optimaux :

- Révision quotidienne des échecs d’authentification critiques

- Analyse hebdomadaire de tendances et reconnaissance de modèles

- Évaluations mensuelles d’efficacité de politique

- Révisions trimestrielles complètes de posture de sécurité

VII. Points Clés à Retenir

Les rapports agrégés DMARC fournissent une intelligence inestimable pour les équipes de sécurité email lorsqu’ils sont correctement décodés et analysés. Comprendre la structure des rapports, implémenter des processus d’analyse systématiques, et tirer parti d’outils automatisés transforme les données d’authentification brutes en insights de sécurité actionnables.

L’analyse efficace de rapports agrégés nécessite un focus sur les modèles d’authentification, la vérification de source, et l’identification de tendances plutôt que l’inspection de messages individuels. Les équipes de sécurité qui maîtrisent ces techniques analytiques gagnent des avantages significatifs dans la détection de menaces, l’optimisation de politiques, et le maintien de fortes postures d’authentification email.

Le succès dépend de pratiques d’analyse cohérentes, d’intégration avec les opérations de sécurité plus larges, et d’amélioration continue basée sur l’évolution du paysage des menaces. Les organisations implémentant des programmes d’analyse de rapports agrégés DMARC complets rapportent 67 % d’améliorations dans la détection d’incidents de sécurité email et 45 % de réductions dans les attaques de spoofing de domaine réussies.

Prêt à transformer votre analyse de rapports agrégés DMARC ? Découvrez comment Skysnag Comply automatise le traitement de rapports complexes et délivre une intelligence de sécurité email actionnable pour votre équipe de sécurité.