DMARC p=noneは、メール認証展開の重要な第一歩として機能し、正当なメール配信に影響を与えることなく、メールエコシステムの可視性を提供します。この監視のみポリシーにより、組織は正当なメッセージをブロックする可能性のある強制ポリシーを実装する前に、メール認証の状況を理解することができます。

p=noneをいつ使用し、強制ポリシーに安全に移行する方法を理解することは、堅牢なフィッシング対策を構築しながらメール配信可能性を維持するために重要です。多くの組織は適切な監視なしに強制へと急ぎ、適切なp=none実装によって回避できたはずの配信問題を引き起こしています。

I. DMARC p=noneポリシーの理解

DMARC p=noneは、受信メールサーバーに対して、DMARC認証チェックに失敗したメッセージに対して何のアクションも取らないよう指示します。失敗したメッセージを隔離または拒否する代わりに、このポリシーはメール認証パターンに関する詳細な洞察を提供する集約レポートとフォレンジックレポートを生成します。

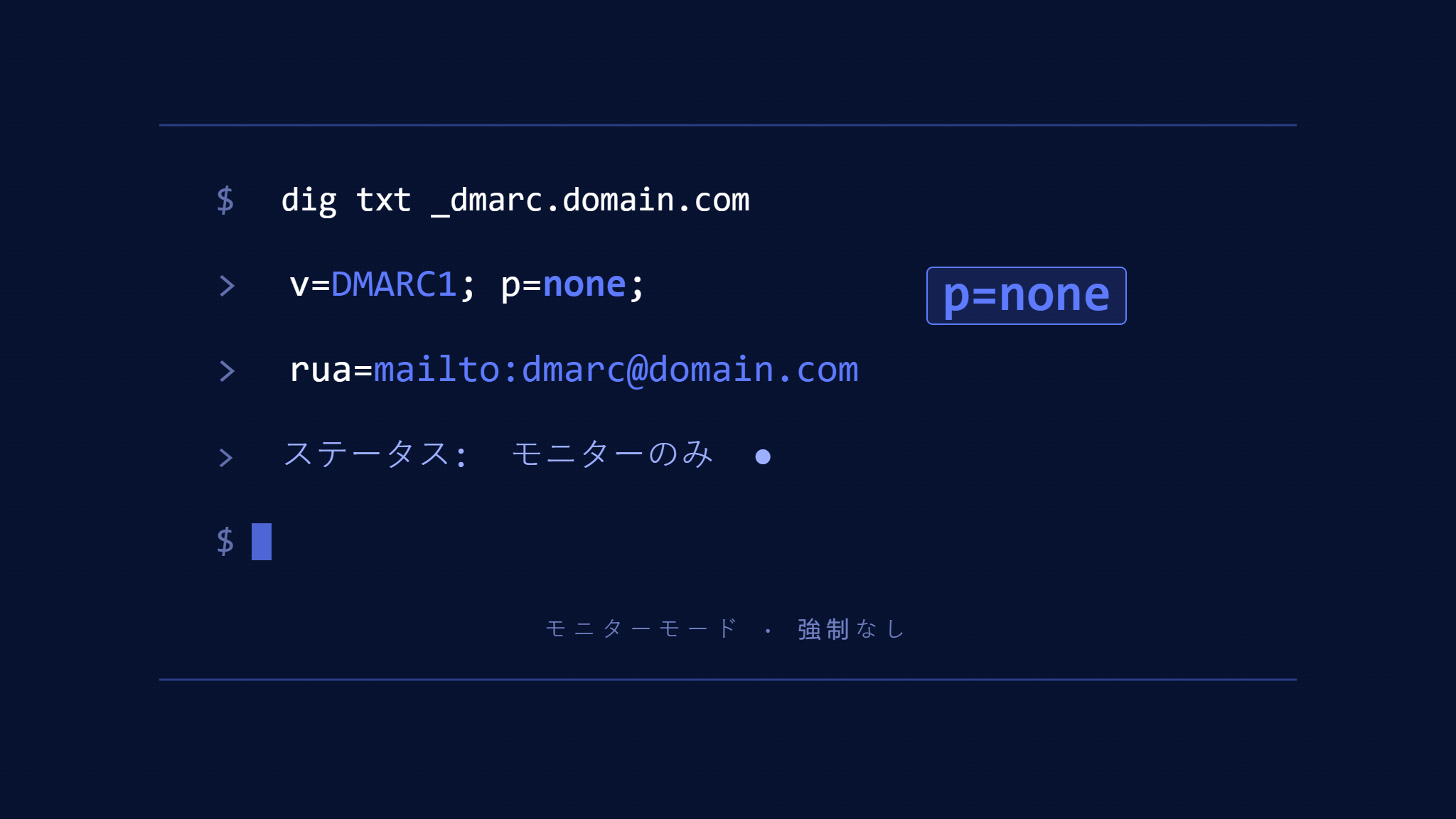

p=noneポリシーレコードは通常以下のようになります:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected];この設定により、通常のメールフローを維持しながら包括的な監視が可能になります。組織は、正当なソースと潜在的な脅威の両方を含む、自社のドメインから発信されると主張するすべてのメールに関する詳細なレポートを受信します。

監視のみポリシーの動作方法

受信サーバーがp=noneポリシーを持つドメインからのメッセージに遭遇した場合、SPFおよびDKIMレコードに対して標準的なDMARCアライメントチェックを実行します。認証の失敗はレポート生成をトリガーしますが、配信への影響はありません。メッセージは通常の処理を続け、認証ステータスに関係なく意図した受信者に到達します。

このアプローチにより、正当な通信をブロックするリスクなしに、メールパターンの完全な可視性が提供されます。組織は承認されたすべての送信ソースを識別し、認証のギャップを発見し、運用の中断なしに不正活動を検出することができます。

II. DMARC p=noneが適切な場合

初期DMARC実装

すべての組織は、p=noneポリシーでDMARC展開を開始する必要があります。この監視フェーズは、忘れられたサードパーティサービス、レガシーシステム、適切に認証されていない可能性のあるパートナー統合を含む、完全なメールエコシステムを明らかにします。

組織は一般的に、最初に文書化されたものよりも20-30%多くの正当な送信ソースを監視フェーズ中に発見します。これらのソースには、元のインベントリに含まれていなかった、マーケティングプラットフォーム、カスタマーサービスシステム、自動通知、ビジネスパートナーコミュニケーションが含まれる可能性があります。

複雑なメール環境

分散したメールインフラストラクチャを持つ組織は、拡張されたp=none監視の恩恵を受けます。複数のマーケティングプラットフォーム、ローカルメールシステムを持つ地域オフィス、または広範囲にわたるサードパーティ統合を使用している企業は、強制前に包括的な可視性を必要とします。

製造会社では、顧客コミュニケーション、サプライヤー通知、規制報告用の別々のシステムを維持することがよくあります。各システムは異なる認証設定を持つ可能性があり、ポリシー強制前の徹底的な監視が不可欠となります。

合併・買収シナリオ

組織の変更時に、p=noneポリシーは継承されたメールシステムへの重要な可視性を提供します。買収された企業は、文書化されていないメールサービスを運用したり、即座の強制ポリシーによって中断される可能性のあるレガシー認証設定を維持している場合があります。

監視アプローチにより、ITチームは厳格なポリシーを実装する前に、継承されたすべてのメールソースを識別し、適切に設定することができます。これにより、重要な移行期間中のサービス中断を防ぎます。

III. 監視のみ実装の利点

完全なメール可視性

p=none展開中に生成されるDMARCレポートは、包括的なメールソース識別を提供します。組織は、自社のドメインを主張するメッセージのすべてのIPアドレス、送信サービス、認証ステータスに関する詳細な情報を受信します。

この可視性は、内部システムを超えて、なりすまし試行や不正メッセージまで拡張されます。セキュリティチームは攻撃パターンを分析し、標的型キャンペーンを識別し、自社のドメインに特有の脅威状況を理解することができます。

Skysnag Protectは、複雑なDMARC集約レポートを実用的な洞察に変換し、組織が監視フェーズ中に正当なソースと潜在的な脅威を迅速に識別することを支援します。

リスクフリーな認証テスト

p=noneポリシーにより、配信への影響なしにSPFおよびDKIM設定の包括的なテストが可能になります。組織は認証レコードを変更し、新しい送信サービスをテストし、通常のメール運用を維持しながら設定変更を検証することができます。

このテスト機能は、新しいメールマーケティングプラットフォームを実装したり、DNS設定を更新する際に特に価値があります。チームは強制ポリシーにコミットする前に適切な認証を検証することができます。

ステークホルダーの信頼構築

拡張された監視期間は、メール配信への影響を懸念するビジネスステークホルダーに対してデューデリジェンスを実証します。安定した認証パターンと特定された改善を示す包括的なレポートは、最終的なポリシー強制に対する信頼を構築します。

経営チームはセキュリティ実装に対するデータ駆動アプローチを評価します。詳細な監視結果は、徹底的なリスク評価を実証しながら、強制ポリシーへの移行に対する明確な正当化を提供します。

IV. p=noneから強制への移行

監視期間のガイドライン

ほとんどの組織は、典型的なメールパターンを捕捉するために最低2-4週間のp=noneポリシーを維持する必要があります。複雑な環境では、四半期レポート、季節キャンペーン、または断続的なビジネスプロセスを特定するために6-8週間の監視が必要な場合があります。

グローバル業務を行う組織は、地域システムとタイムゾーンの変動が適切に文書化されることを確保するため、完全なビジネスサイクルを通じて監視する必要があります。ホリデーシーズンや会計期間末は、追加のメールソースを明らかにすることがよくあります。

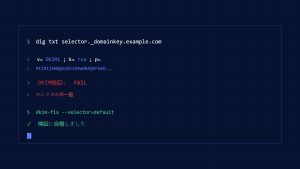

認証ソースの検証

強制に移行する前に、すべての正当なソースが適切なSPFおよびDKIMアライメントを達成することを検証します。これには、識別されたすべての送信サービスに対する認証レコードの設定と、一貫したDMARC通過率の検証が必要です。

一般的な検証手順には以下が含まれます:

- SPFレコードがすべての正当なIPアドレスを含むことの確認

- すべての認証されたサービスのDKIM署名の検証

- サードパーティプラットフォームの認証アライメントのテスト

- バックアップおよび災害復旧メールシステムの検証

段階的な強制実装

最も安全な移行アプローチは、パーセンテージベースのポリシーを使用して段階的に強制を実装することです。5%でp=quarantineから始めることで、組織はメッセージの小さなサブセットに対する強制の影響をテストしながら、ほとんどの通常の配信を維持できます。

段階的実装は次のタイムラインに従う可能性があります:

- 週1-2: p=quarantine; pct=5

- 週3-4: p=quarantine; pct=25

- 週5-6: p=quarantine; pct=50

- 週7-8: p=quarantine; pct=100

- 週9-10: p=reject; pct=25

- 週11+: p=reject; pct=100

このアプローチは、完全な強制前に認証問題を識別し解決するための複数のチェックポイントを提供します。

V. 一般的なp=none実装の課題

レポート量の管理

メール量の多い組織は、毎日数千のDMARC集約レポートを受信する可能性があります。このデータを手動で管理し分析することは非現実的になり、自動処理および分析ツールが必要になります。

適切なツールなしでは、チームはしばしばレポートデータから実用的な洞察を抽出するのに苦労します。量は手動分析を圧倒し、不完全なソース識別や遅延した強制移行につながる可能性があります。

偽陽性の識別

正当な認証失敗と実際の脅威を区別するには、慎重な分析が必要です。正当なサービスは、設定の問題やサービスプロバイダーの変更により断続的な認証失敗を示す場合があります。

組織は、認証失敗が設定の問題またはセキュリティ脅威を表すかどうかを判断するために、各固有ソースを調査する必要があります。この分析プロセスには、技術的専門知識とビジネスコンテキストの理解の両方が必要です。

ステークホルダーコミュニケーション

異なるビジネスユニットが様々なメール送信サービスを制御している可能性があり、複数のチーム間での調整が必要です。マーケティング部門、カスタマーサービスグループ、IT運用は、それぞれ認証設定が必要な別々のシステムを管理している可能性があります。

効果的なp=none実装には、監視プロセス、タイムラインの期待、最終的な強制の影響について明確なコミュニケーションが必要です。定期的なステークホルダーアップデートは、移行プロセス全体を通じてサポートを維持するのに役立ちます。

VI. 監視のみ展開のベストプラクティス

包括的なレポート設定

完全な認証データを捕捉するために、集約(RUA)とフォレンジック(RUF)の両方のレポートアドレスを設定します。集約レポートは統計的要約を提供し、フォレンジックレポートは調査のための詳細なメッセージサンプルを配信します。

認証データを運用コミュニケーションと混同しないように、DMARC報告専用のメールアドレスを使用します。タイムリーな分析を確保するために、高ボリューム環境では自動処理の実装を検討してください。

定期的なレポート分析

新しいソースを識別し、認証トレンドを追跡するために、週次のレポートレビュープロセスを確立します。一貫した分析は、設定変更、新しい脅威、または強制準備に影響する可能性のあるサービス変更を検出するのに役立ちます。

ビジネス正当化と技術連絡先情報を含む、識別されたすべてのソースを文書化します。この文書は、後の強制決定をサポートし、時間をかけて認証設定を維持するのに役立ちます。

チーム間コラボレーション

監視プロセスにセキュリティ、IT運用、マーケティング、ビジネスステークホルダーを関与させます。異なるチームは、正当なソースを認識したり、すぐには明らかでない認証パターンのコンテキストを提供したりする場合があります。

監視フェーズ中の定期的な部門横断会議は、包括的なソース識別を確保し、最終的な強制実装に対するコンセンサスを構築するのに役立ちます。

VII. p=none管理のためのツールと技術

現代のDMARC分析プラットフォームは、生のレポートデータを実用的なインテリジェンスに変換します。これらのツールは複数のソースからデータを集約し、トレンドを識別し、メールエコシステム全体での認証ステータスの明確な可視化を提供します。

Skysnag Protectは、p=none展開と分析を簡素化する包括的なDMARC監視機能を提供します。このプラットフォームは、自動レポート処理、脅威識別、強制ポリシーへの移行のための明確なガイダンスを提供します。

高度なプラットフォームは、既存のセキュリティツールとの統合機能も提供し、DMARCインテリジェンスに基づく自動脅威検出および対応ワークフローを可能にします。

VIII. 重要なポイント

DMARC p=noneポリシーは、配信に影響を与えることなく包括的なメールエコシステムの可視性を提供する重要な監視ツールとして機能します。組織は、DMARCデプロイメントの最初のステップとしてp=noneを実装し、すべての正当な送信ソースを特定するのに十分な期間監視を維持する必要があります。

強制適用への成功した移行には、監視データの慎重な分析、認証設定の検証、および段階的なパーセンテージベースのポリシーの実装が必要です。監視フェーズは、包括的なソース特定を確保しながらステークホルダーの信頼を構築します。

効果的なp=noneデプロイメントには、レポート分析のための適切なツール、ソース特定のためのチーム間協力、および強制適用への移行のための体系的なプロセスが必要です。適切な監視フェーズに投資する組織は、配信の中断を少なくして、より成功したDMARC実装を達成します。

包括的なDMARC監視の実装準備はできていますか?Skysnag Protectは、成功するp=noneデプロイメントと強制ポリシーへの安全な移行に必要な可視性と分析ツールを提供します。