DMARC(Domain-based Message Authentication, Reporting and Conformance)は、サイバー犯罪者があなたの組織のメールドメインになりすますことを防ぐメール認証プロトコルです。あなたのドメインから送信されたと主張するメールが実際に正当なものであることを検証することで、DMARCはブランドレピュテーションとお客様をフィッシング攻撃から保護します。

DMARCをメールのデジタルIDカードと考えてください。誰かがあなたの会社からのメールだと主張するメールを受信した時、DMARCは受信メールシステムに対して、そのメッセージが本物なのか、それとも潜在的に詐欺的なものなのかを伝えます。この認証はバックグラウンドで自動的に行われますが、組織のセキュリティ体制に与える影響は重大です。

I. メール認証の仕組み:基盤となるもの

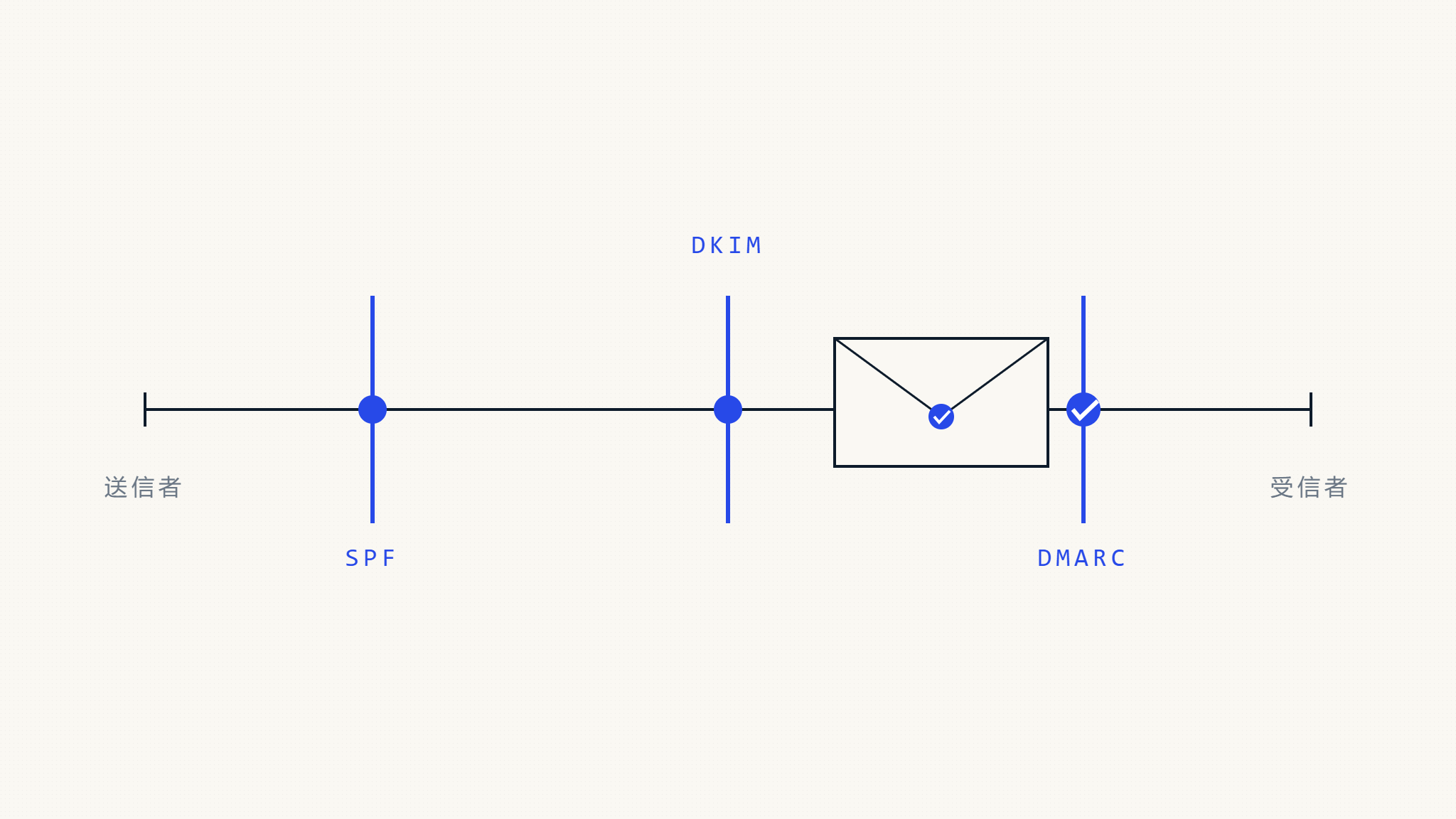

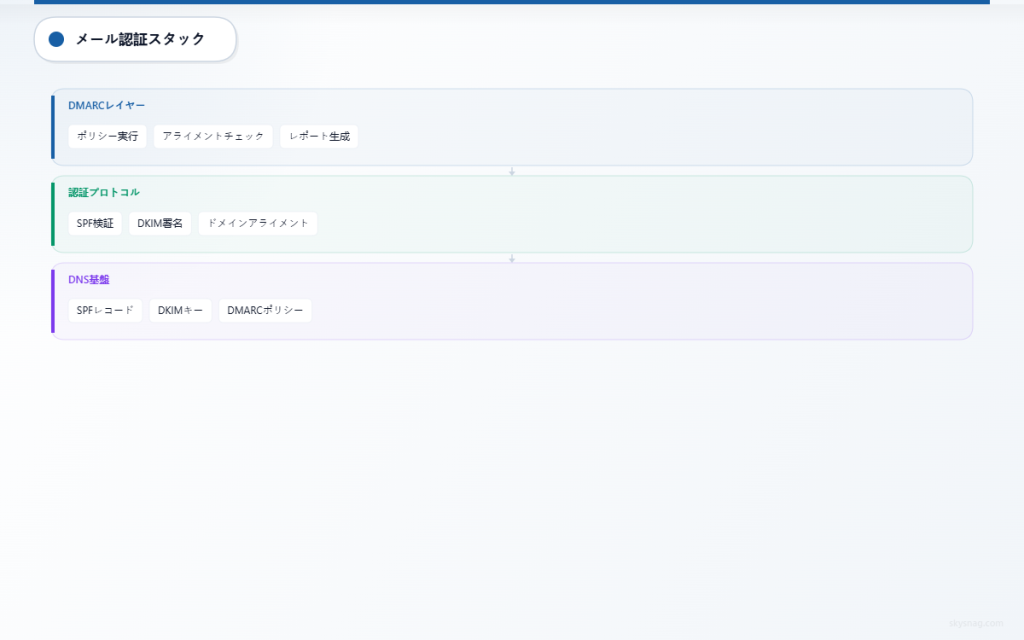

DMARC具体的に説明する前に、メール認証エコシステムを理解することが重要です。メール認証は連携して機能する3つの中核プロトコルに依存しています:

SPF(Sender Policy Framework)は、あなたのドメインのゲストリストのような働きをします。どのメールサーバーがあなたのドメインの代わりにメールを送信する権限があるかを指定します。メールが届いた時、受信サーバーはそれがSPFレコードに記載された承認済みの送信元から来たかどうかをチェックします。

DKIM(DomainKeys Identified Mail)はデジタル署名のような働きをします。送信メールに暗号署名を追加し、受信サーバーがこれを検証できるようにします。これにより、メールが送信中に改ざんされていないこと、そしてあなたのドメインから発信されたことを証明します。

DMARCはSPFとDKIMの両方を基盤として、認証チェックが失敗した場合に受信メールサーバーが何をすべきかの指示を提供します。また、あなたのドメインを使用してメールを送信している人の可視性を提供するレポートも生成します。

II. DMARC認証とは?

DMARC認証は、受信メールサーバーが受信メッセージを信頼すべきかどうかを検証するプロセスです。あなたのドメインから送信されたと主張するメールが届いた時、受信サーバーはいくつかのチェックを実行します:

まず、DNSレコードで公開されているあなたのDMARCポリシーを検索します。このポリシーは、認証をどの程度厳格に実施し、チェックが失敗した場合にどのようなアクションを取るかをサーバーに伝えます。

次に、メールがSPF認証を通過し、SPFドメインがメールの「From」ヘッダー内のドメインと一致しているかをチェックしてSPFアライメントを検証します。同様に、DKIM署名が有効で適切にアライメントされているかを確認するためにDKIMアライメントもチェックします。

これらの結果に基づいて、受信サーバーはあなたのDMARCポリシーを適用します。設定に応じて、メールを通常通り配信するか、スパムとしてマークするか、または完全に拒否する場合があります。

III. DMARCの仕組み:技術的プロセス

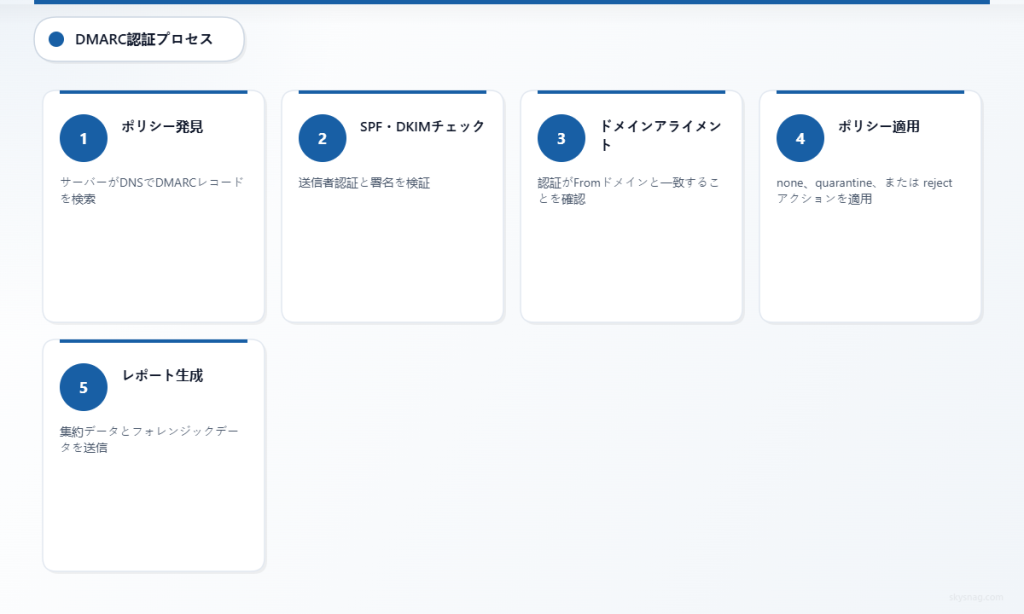

DMARC認証プロセスは、誰かがあなたのドメインからのメールだと主張するメールを受信するたびに、特定のシーケンスに従います:

ステップ1:ポリシー発見

受信メールサーバーは、メールの「From」ヘッダーからドメインを抽出し、_dmarc.yourdomain.comでDNSのDMARCレコードを検索します。このレコードには、認証ポリシーと指示が含まれています。

ステップ2:認証チェック

サーバーはSPFとDKIM認証チェックを実行します。SPFについては、送信IPアドレスが認証されているかを検証します。DKIMについては、メッセージに添付された暗号署名を検証します。

ステップ3:アライメント検証

DMARCは認証結果と表示される「From」ドメインの間の「アライメント」を要求します。サーバーは、SPFまたはDKIM認証を通過したドメインが「From」ドメインと一致するか、またはそのサブドメインかどうかをチェックします。

ステップ4:ポリシー適用

あなたのDMARCポリシーに基づいて、受信サーバーはメールの処理方法を決定します:

- None(監視): メールを配信するが、認証結果に関するレポートを送信

- Quarantine(検疫): 疑わしいメールをスパムとして処理するか、迷惑メールフォルダに配信

- Reject(拒否): 認証されていないメールを完全にブロック

ステップ5:レポート

受信サーバーは認証結果に関する集計および詳細レポートを生成し、DMARCレコードで指定されたアドレスに送信します。

IV. DMARCポリシーレベル:監視から実施まで

組織は通常、メール認証設定に対する信頼度が高まるにつれて保護レベルを段階的に上げながら、段階的にDMARCを実装します:

監視モード(p=none)は、メール配信に影響を与えることなく認証結果を観察することができます。この段階は、すべての正当なメール送信元を特定し、現在の認証状況を理解するために不可欠です。どのメールが認証を通過または失敗するかを示すレポートを受信し、見逃した正当な送信元と潜在的ななりすまし試行の両方を特定するのに役立ちます。

検疫モード(p=quarantine)は、DMARC認証に失敗したメールを疑わしいものとして処理するよう受信サーバーに指示します。これらのメールは通常、正常に配信される代わりにスパムフォルダに送られます。これにより、誤ってフラグを立てられた可能性のある正当なメールを受信者が見つけることができる一方で、保護を提供します。

拒否モード(p=reject)は、DMARC認証に失敗したメールを受信サーバーが完全にブロックするよう指示することで、最強の保護を提供します。これにより、なりすましメールが受信者に完全に届かないようになりますが、すべての正当なメール送信元が適切に認証されているという確信が必要です。

V. メールセキュリティチーム向けの実装洞察

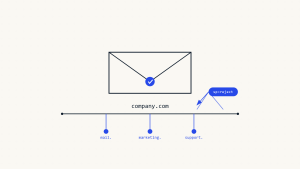

DMARCの成功した実装には、慎重な計画と段階的な展開が必要です。メールセキュリティチームは、マーケティングプラットフォーム、CRMシステム、サポートツール、およびあなたの代わりにメールを送信するすべてのサードパーティサービスを含む、すべてのメール送信元の包括的な監査から始めるべきです。

初期のDMARCレコードは、正当なメール配信のリスクを負うことなく情報を収集するために、常に「none」ポリシーから始めるべきです。典型的な開始レコードは次のようになります:v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]。

DMARCレポートの分析により、メールエコシステムに関する重要な情報が明らかになります。集計レポートは全体的な認証傾向を示し、あなたのドメインを使用してメールを送信するIPアドレスとサービスの特定に役立ちます。詳細レポートは個々の認証失敗に関する詳細情報を提供し、正当な設定問題と実際のなりすまし試行を区別するのに役立ちます。

一般的な実装の課題には、複数のベンダーがあなたの代わりにメールを送信する複雑なメールインフラストラクチャの管理があります。それぞれの正当な送信者には、適切なSPFエントリとDKIM設定が必要です。組織はDMARC実装中に忘れられたまたは従来のメール送信元を発見することが多く、監視段階の重要性を強調しています。

段階的なポリシー実施は通常、次のタイムラインに従います:2-4週間の監視から始め、さらに2-4週間の検疫モードに移行し、認証設定に信頼を持てたら拒否モードに進みます。正確なタイムラインは、組織の複雑さとリスク許容度に依存します。

VI. 高度なDMARC機能と考慮事項

DMARCは、洗練されたメールセキュリティプログラムの効果を高めるいくつかの高度な機能を提供します。サブドメインポリシーは、様々なサブドメインに対して異なる認証要件を許可し、複雑なメールアーキテクチャを持つ組織に有用です。

アライメントモードは、DMARCがドメインマッチングをどの程度厳格に実施するかの柔軟性を提供します。緩和されたアライメントはサブドメインからのメールの認証通過を許可し、厳格なアライメントは正確なドメインマッチを要求します。ほとんどの組織は緩和されたアライメントから始め、実装が成熟するにつれて制限を厳しくします。

パーセンテージタグは、ポリシーが適用されるメールの割合を指定することで、より厳格なポリシーの段階的な展開を可能にします。これにより、完全実装前に小部分のメールで拒否ポリシーをテストできます。

外部ドメインはDMARCレポートを受信するよう設定でき、マネージドセキュリティサービスプロバイダーや専門的なDMARC分析サービスがあなたの代わりに認証データを処理・分析することを可能にします。

VII. DMARCとメールセキュリティの統合

現代のメールセキュリティ戦略は、DMARCをより広範なセキュリティコントロールと統合して階層化された保護を作成します。DMARCは、セキュアメールゲートウェイ、脅威インテリジェンスプラットフォーム、セキュリティ意識向上トレーニングプログラムと並行して機能します。

メールセキュリティチームは、脅威ハンティングとインシデント対応活動の情報提供にDMARCデータを使用することが増えています。認証失敗は活発ななりすましキャンペーンを示す可能性があり、正当なメール送信元の突然の変化は侵害されたアカウントや不正なシステム変更を示唆する場合があります。

セキュリティ情報およびイベント管理(SIEM)システムとの統合により、DMARCレポートがより広範なセキュリティ監視とアラートに貢献できます。認証失敗のパターンは、協調した攻撃キャンペーンを明らかにしたり、追加のセキュリティコントロールの必要性を示したりする場合があります。

VIII. ビジネス影響とROIの考慮事項

DMARCを実装する組織は通常、メール配信性とブランド保護の測定可能な改善を経験します。受信サーバーが認証されていないメッセージよりも認証されたメッセージを信頼するため、正当なメールはより良い配信率を経験します。

ブランド保護の利点には、なりすましメールによる顧客の混乱の減少と、あなたのドメインがフィッシングキャンペーンで使用される可能性の減少が含まれます。この保護は、メールを超えて全体的なブランドレピュテーションと顧客信頼に拡大します。

コンプライアンスの利点は業界によって異なりますが、DMARC実装は様々な規制フレームワークで強調されるメールセキュリティ目標をサポートします。規制業界の組織は、堅牢なメール認証コントロールが顧客データと通信を保護するコミットメントを実証するのに役立つことを多く発見します。

IX. メール認証の将来対応

メール認証は新しい標準と強化された機能で継続的に進化しています。BIMI(Brand Indicators for Message Identification)はDMARCを基盤として、認証されたメールにブランドロゴを表示し、受信者に正当性の視覚的確認を提供します。

人工知能と機械学習は、メールパターンを分析し、基本的な認証チェックを通過する可能性のある洗練されたなりすまし試行を特定することで、DMARCを補完することがますます増えています。これらの技術は、セキュリティチームが脅威を優先順位付けし、認証失敗への対応を自動化するのに役立ちます。

クラウドメールプロバイダーは、DMARCサポートとレポート機能を継続的に強化し、あらゆる規模の組織の実装を容易にしています。DMARCとクラウドセキュリティプラットフォーム間の統合は、メール認証ポリシーの集中化された可視性と制御を提供します。

X. 主要なポイント

DMARCは、メッセージを認証し、あなたのドメインを使用するメール送信元に対する可視性を提供することで、メールなりすましに対する重要な保護を提供します。成功した実装には体系的な計画が必要で、監視モードから開始し、段階的に強制実行に移行します。

SPF、DKIM、DMARCの組み合わせは、送信者と受信者の両方を保護する堅牢なメール認証基盤を構築します。DMARCレポートの定期的な分析は、組織が効果的な認証ポリシーを維持し、セキュリティ脅威を特定するのに役立ちます。

メールセキュリティチームは、DMARCを単独のソリューションではなく、包括的なセキュリティ戦略の一部として捉えるべきです。他のセキュリティ制御との統合と継続的な監視により、進化するメールベースの脅威に対する最大限の効果を確保します。

Skysnag Protectは、自動監視、詳細な分析、ガイド付きポリシー推奨事項を提供することで、DMARCの実装と管理を簡素化します。このプラットフォームは、組織がメールセキュリティ態勢への可視性を維持しながら、メール認証の複雑さをナビゲートするのに役立ちます。