DMARC (Domain-based Message Authentication, Reporting and Conformance) es un protocolo de autenticación de email que evita que los cibercriminales suplanten el dominio de email de tu organización. Al validar que los emails que afirman provenir de tu dominio son realmente legítimos, DMARC protege tanto la reputación de tu marca como a tus clientes de ataques de phishing.

Piensa en DMARC como una cédula de identidad digital para tus emails. Cuando alguien recibe un email que afirma ser de tu empresa, DMARC le dice a su sistema de email si ese mensaje es genuino o potencialmente fraudulento. Esta autenticación ocurre automáticamente en segundo plano, pero su impacto en la postura de seguridad de tu organización es significativo.

I. Cómo Funciona la Autenticación de Email: La Base

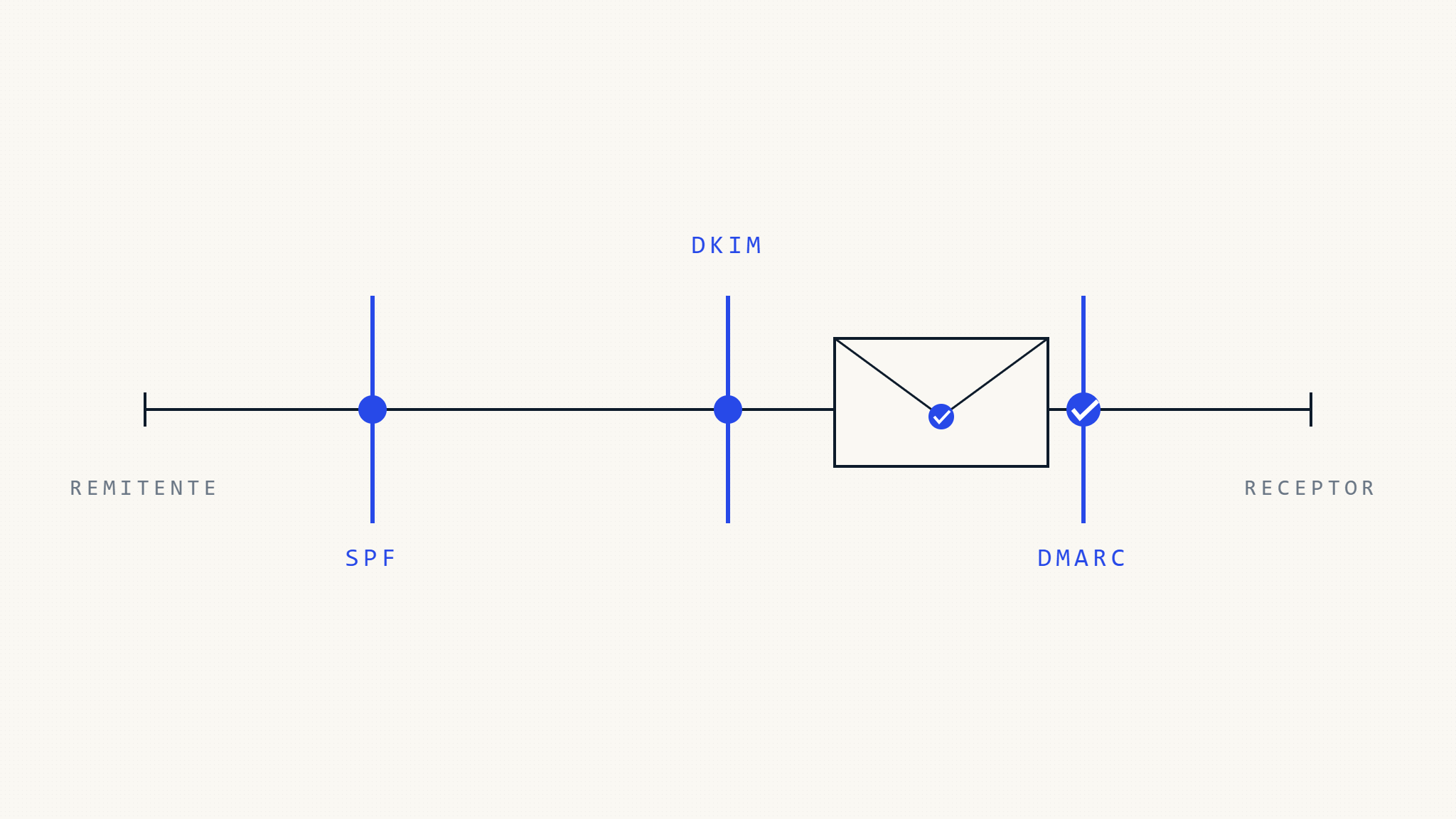

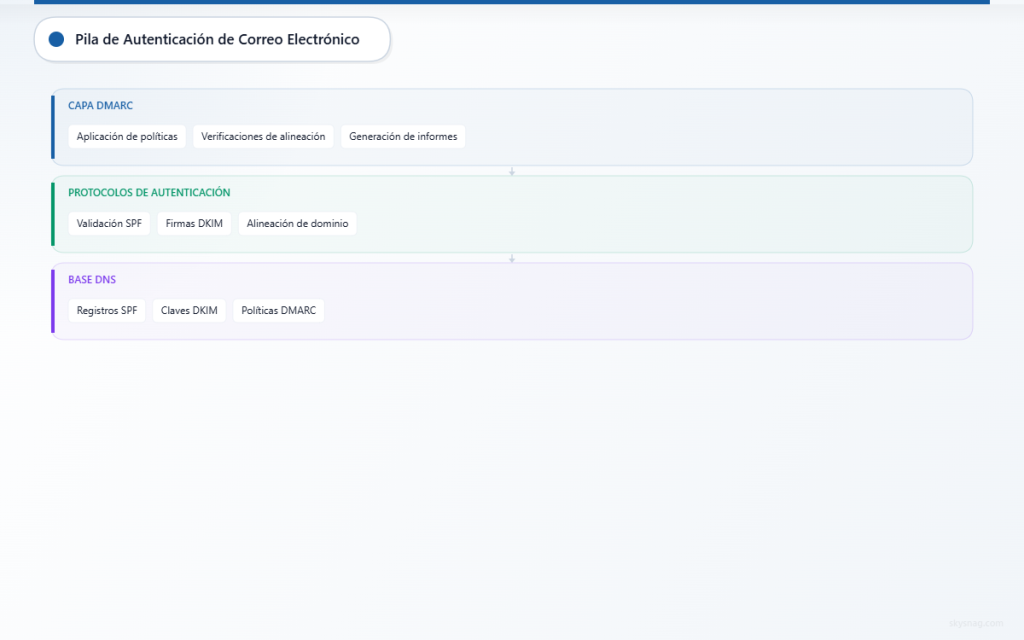

Antes de adentrarnos específicamente en DMARC, es importante entender el ecosistema de autenticación de email. La autenticación de email depende de tres protocolos fundamentales trabajando juntos:

SPF (Sender Policy Framework) actúa como una lista de invitados para tu dominio. Especifica qué servidores de correo están autorizados para enviar emails en nombre de tu dominio. Cuando llega un email, el servidor receptor verifica si provino de una fuente aprobada listada en tu registro SPF.

DKIM (DomainKeys Identified Mail) funciona como una firma digital. Añade una firma criptográfica a tus emails salientes que los servidores receptores pueden verificar. Esto prueba que el email no ha sido alterado durante la transmisión y confirma que se originó desde tu dominio.

DMARC se basa en SPF y DKIM proporcionando instrucciones a los servidores de email receptores sobre qué hacer cuando las verificaciones de autenticación fallan. También genera reportes que te dan visibilidad sobre quién está enviando emails usando tu dominio.

II. ¿Qué es la Autenticación DMARC?

La autenticación DMARC es el proceso mediante el cual los servidores de email receptores verifican si un mensaje entrante debe ser confiable. Cuando un email afirma provenir de tu dominio, el servidor receptor realiza varias verificaciones:

Primero, busca tu política DMARC publicada en tus registros DNS. Esta política le dice al servidor qué tan estrictamente debe aplicar la autenticación y qué acciones tomar si las verificaciones fallan.

Luego, verifica la alineación SPF comprobando si el email pasó la autenticación SPF y si el dominio SPF se alinea con el dominio en el encabezado «From» del email. De manera similar, verifica la alineación DKIM para asegurar que cualquier firma DKIM sea válida y esté correctamente alineada.

Basado en estos resultados, el servidor receptor aplica tu política DMARC. Dependiendo de tu configuración, podría entregar el email normalmente, marcarlo como spam, o rechazarlo completamente.

III. Cómo Funciona DMARC: El Proceso Técnico

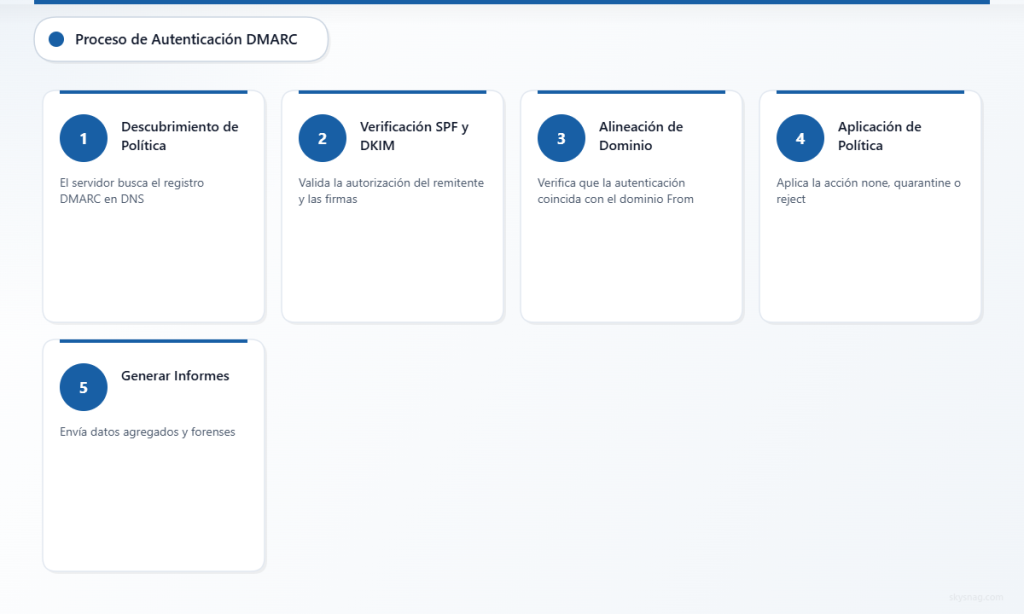

El proceso de autenticación DMARC sigue una secuencia específica cada vez que alguien recibe un email que afirma ser de tu dominio:

Paso 1: Descubrimiento de Política

El servidor de correo receptor extrae el dominio del encabezado «From» del email y busca el registro DMARC en DNS en _dmarc.tudominio.com. Este registro contiene tu política de autenticación e instrucciones.

Paso 2: Verificaciones de Autenticación

El servidor realiza verificaciones de autenticación SPF y DKIM. Para SPF, verifica que la dirección IP emisora esté autorizada. Para DKIM, valida cualquier firma criptográfica adjunta al mensaje.

Paso 3: Verificación de Alineación

DMARC requiere «alineación» entre los resultados de autenticación y el dominio «From» visible. El servidor verifica si los dominios que pasaron la autenticación SPF o DKIM coinciden o son subdominios del dominio «From».

Paso 4: Aplicación de Política

Basado en tu política DMARC, el servidor receptor decide cómo manejar el email:

- None (monitorear): Entregar el email pero enviar reportes sobre los resultados de autenticación

- Quarantine (cuarentena): Tratar emails sospechosos como spam o entregar a carpetas de correo no deseado

- Reject (rechazar): Bloquear completamente emails no autenticados

Paso 5: Reporte

El servidor receptor genera reportes agregados y forenses sobre los resultados de autenticación y los envía a las direcciones especificadas en tu registro DMARC.

IV. Niveles de Política DMARC: Del Monitoreo a la Aplicación

Las organizaciones típicamente implementan DMARC en fases, incrementando gradualmente los niveles de protección a medida que ganan confianza en su configuración de autenticación de email:

Modo Monitor (p=none) te permite observar los resultados de autenticación sin afectar la entrega de email. Esta fase es esencial para identificar todas las fuentes legítimas de email y entender tu postura actual de autenticación. Recibirás reportes mostrando qué emails pasan o fallan la autenticación, ayudándote a detectar tanto fuentes legítimas que perdiste como intentos potenciales de suplantación.

Modo Cuarentena (p=quarantine) instruye a los servidores receptores a tratar con sospecha los emails que fallan la autenticación DMARC. Estos emails típicamente terminan en carpetas de spam en lugar de ser entregados normalmente. Esto proporciona protección mientras permite que los destinatarios encuentren emails legítimos que podrían haber sido incorrectamente marcados.

Modo Rechazo (p=reject) ofrece la protección más fuerte al instruir a los servidores receptores a bloquear completamente los emails que fallan la autenticación DMARC. Esto previene que emails falsificados lleguen completamente a los destinatarios, pero requiere confianza de que todas las fuentes legítimas de email están correctamente autenticadas.

V. Perspectivas de Implementación para Equipos de Seguridad de Email

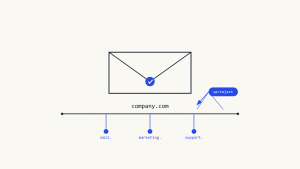

Implementar exitosamente DMARC requiere planificación cuidadosa y despliegue gradual. Los equipos de seguridad de email deben comenzar conduciendo una auditoría integral de todas las fuentes emisoras de email, incluyendo plataformas de marketing, sistemas CRM, herramientas de soporte, y cualquier servicio de terceros que envíe emails en tu nombre.

El registro DMARC inicial siempre debe comenzar con una política «none» para recopilar inteligencia sin arriesgar la entrega de email legítimo. Un registro típico inicial se ve así: v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected].

Analizar los reportes DMARC revela información crucial sobre tu ecosistema de email. Los reportes agregados muestran tendencias generales de autenticación y ayudan a identificar direcciones IP y servicios que envían emails usando tu dominio. Los reportes forenses proporcionan información detallada sobre fallas individuales de autenticación, ayudándote a distinguir entre problemas legítimos de configuración e intentos reales de suplantación.

Los desafíos comunes de implementación incluyen manejar infraestructuras complejas de email donde múltiples proveedores envían emails en tu nombre. Cada emisor legítimo necesita entradas SPF apropiadas y configuración DKIM. Las organizaciones a menudo descubren fuentes de email olvidadas o heredadas durante la implementación de DMARC, resaltando la importancia de la fase de monitoreo.

La aplicación progresiva de políticas típicamente sigue esta cronología: comenzar con monitoreo por 2-4 semanas, moverse al modo cuarentena por otras 2-4 semanas, luego avanzar al modo rechazo una vez que tengas confianza en tu configuración de autenticación. El cronograma exacto depende de la complejidad de tu organización y tolerancia al riesgo.

VI. Características Avanzadas de DMARC y Consideraciones

DMARC ofrece varias características avanzadas que mejoran su efectividad para programas sofisticados de seguridad de email. Las políticas de subdominio permiten diferentes requisitos de autenticación para varios subdominios, útil para organizaciones con arquitecturas complejas de email.

Los modos de alineación proporcionan flexibilidad en qué tan estrictamente DMARC aplica la coincidencia de dominios. La alineación relajada permite que emails de subdominios pasen la autenticación, mientras que la alineación estricta requiere coincidencias exactas de dominio. La mayoría de las organizaciones comienzan con alineación relajada y ajustan las restricciones a medida que su implementación madura.

Las etiquetas de porcentaje permiten el despliegue gradual de políticas más estrictas al especificar qué porcentaje de emails debe tener la política aplicada. Esto permite probar políticas de rechazo en una pequeña porción de emails antes de la implementación completa.

Los dominios externos pueden ser configurados para recibir reportes DMARC, permitiendo a proveedores de servicios de seguridad administrados o servicios especializados de análisis DMARC procesar y analizar datos de autenticación en tu nombre.

VII. DMARC e Integración de Seguridad de Email

Las estrategias modernas de seguridad de email integran DMARC con controles de seguridad más amplios para crear protección en capas. DMARC trabaja junto con gateways de email seguro, plataformas de inteligencia de amenazas, y programas de entrenamiento de concientización de seguridad.

Los equipos de seguridad de email cada vez más usan datos DMARC para informar actividades de búsqueda de amenazas y respuesta a incidentes. Las fallas de autenticación pueden indicar campañas activas de suplantación, mientras que cambios repentinos en fuentes legítimas de email podrían señalar cuentas comprometidas o cambios no autorizados del sistema.

La integración con sistemas de gestión de información y eventos de seguridad (SIEM) permite que los reportes DMARC contribuyan al monitoreo y alertas de seguridad más amplios. Los patrones en fallas de autenticación pueden revelar campañas de ataque coordinadas o indicar la necesidad de controles de seguridad adicionales.

VIII. Consideraciones de Impacto Empresarial y ROI

Las organizaciones que implementan DMARC típicamente ven mejoras medibles en la entregabilidad de email y protección de marca. Los emails legítimos experimentan mejores tasas de entrega porque los servidores receptores confían más en mensajes autenticados que en los no autenticados.

Los beneficios de protección de marca incluyen reducción de confusión de clientes por emails falsificados y menor probabilidad de que tu dominio sea usado en campañas de phishing. Esta protección se extiende más allá del email a la reputación general de la marca y confianza del cliente.

Los beneficios de cumplimiento varían por industria, pero la implementación de DMARC apoya los objetivos de seguridad de email enfatizados por varios marcos regulatorios. Las organizaciones en industrias reguladas a menudo encuentran que los controles robustos de autenticación de email ayudan a demostrar su compromiso con proteger los datos y comunicaciones de clientes.

IX. Preparando la Autenticación de Email para el Futuro

La autenticación de email continúa evolucionando con nuevos estándares y capacidades mejoradas. BIMI (Brand Indicators for Message Identification) se basa en DMARC para mostrar logos de marca para emails autenticados, proporcionando confirmación visual de legitimidad a los destinatarios.

La inteligencia artificial y el aprendizaje automático cada vez más complementan DMARC analizando patrones de email e identificando intentos sofisticados de suplantación que podrían pasar verificaciones básicas de autenticación. Estas tecnologías ayudan a los equipos de seguridad a priorizar amenazas y automatizar respuestas a fallas de autenticación.

Los proveedores de email en la nube continúan mejorando el soporte DMARC y capacidades de reporte, haciendo la implementación más fácil para organizaciones de todos los tamaños. La integración entre DMARC y plataformas de seguridad en la nube proporciona visibilidad centralizada y control sobre las políticas de autenticación de email.

X. Conclusiones Clave

DMARC proporciona protección esencial contra la suplantación de email autenticando mensajes y proporcionando visibilidad sobre las fuentes de email que usan tu dominio. La implementación exitosa requiere planificación sistemática, comenzando con modo monitor y progresando gradualmente hacia la aplicación.

La combinación de SPF, DKIM, y DMARC crea una base robusta de autenticación de email que protege tanto a emisores como receptores. El análisis regular de reportes DMARC ayuda a las organizaciones a mantener políticas efectivas de autenticación e identificar amenazas de seguridad.

Los equipos de seguridad de email deben ver DMARC como parte de una estrategia integral de seguridad en lugar de una solución independiente. La integración con otros controles de seguridad y el monitoreo continuo aseguran máxima efectividad contra amenazas evolucionadas basadas en email.

Skysnag Protect simplifica la implementación y gestión de DMARC proporcionando monitoreo automatizado, análisis detallados, y recomendaciones de políticas guiadas. La plataforma ayuda a las organizaciones a navegar las complejidades de la autenticación de email mientras mantiene visibilidad sobre su postura de seguridad de email.