DMARC (Domain-based Message Authentication, Reporting and Conformance) est un protocole d’authentification des e-mails qui empêche les cybercriminels d’usurper le domaine de messagerie de votre organisation. En validant que les e-mails prétendant provenir de votre domaine sont effectivement légitimes, DMARC protège à la fois la réputation de votre marque et vos clients contre les attaques de phishing.

Considérez DMARC comme une carte d’identité numérique pour vos e-mails. Lorsque quelqu’un reçoit un e-mail prétendant provenir de votre entreprise, DMARC indique à son système de messagerie si ce message est authentique ou potentiellement frauduleux. Cette authentification se produit automatiquement en arrière-plan, mais son impact sur la posture de sécurité de votre organisation est significatif.

I. Comment fonctionne l’authentification des e-mails : Les fondements

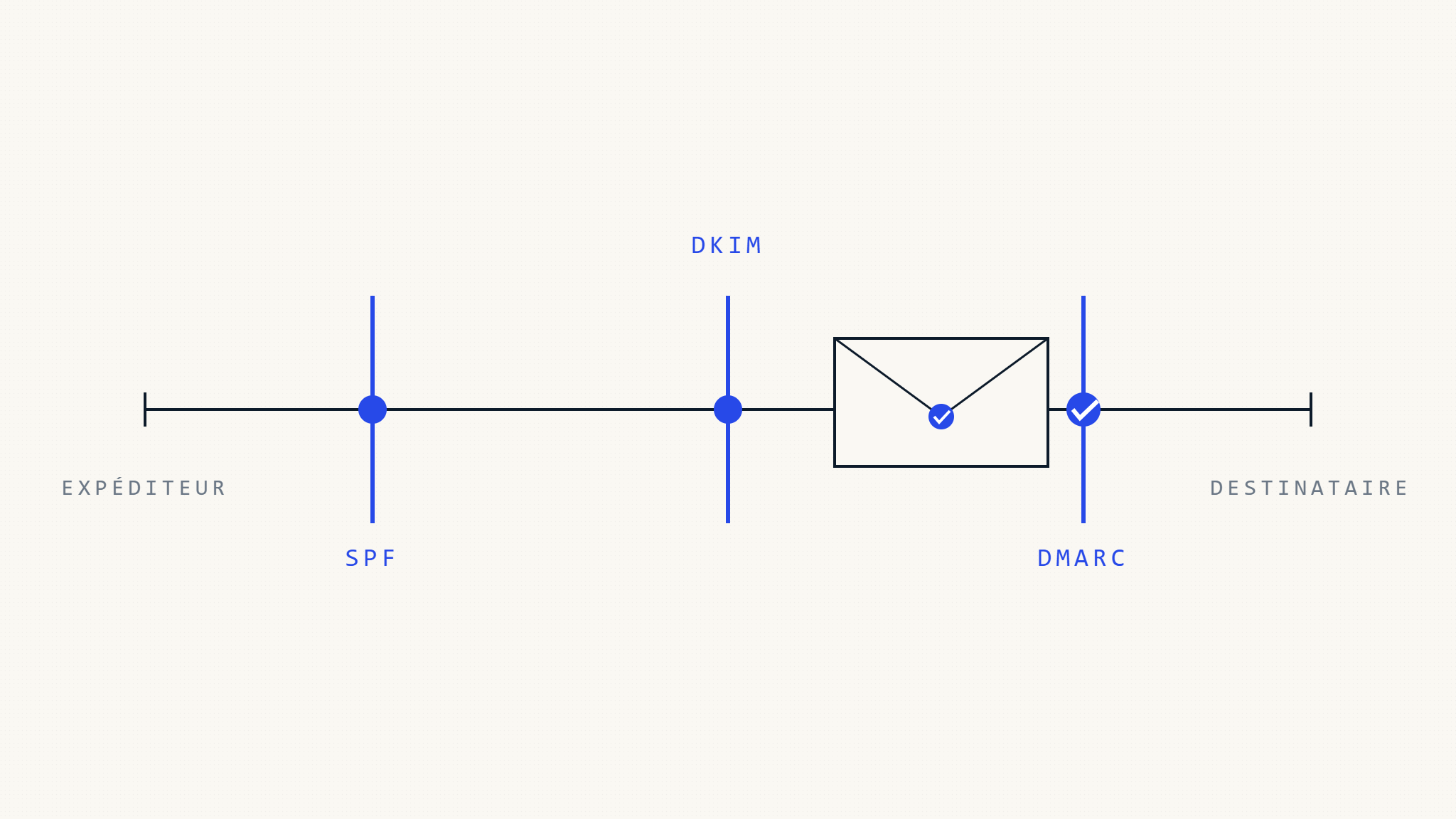

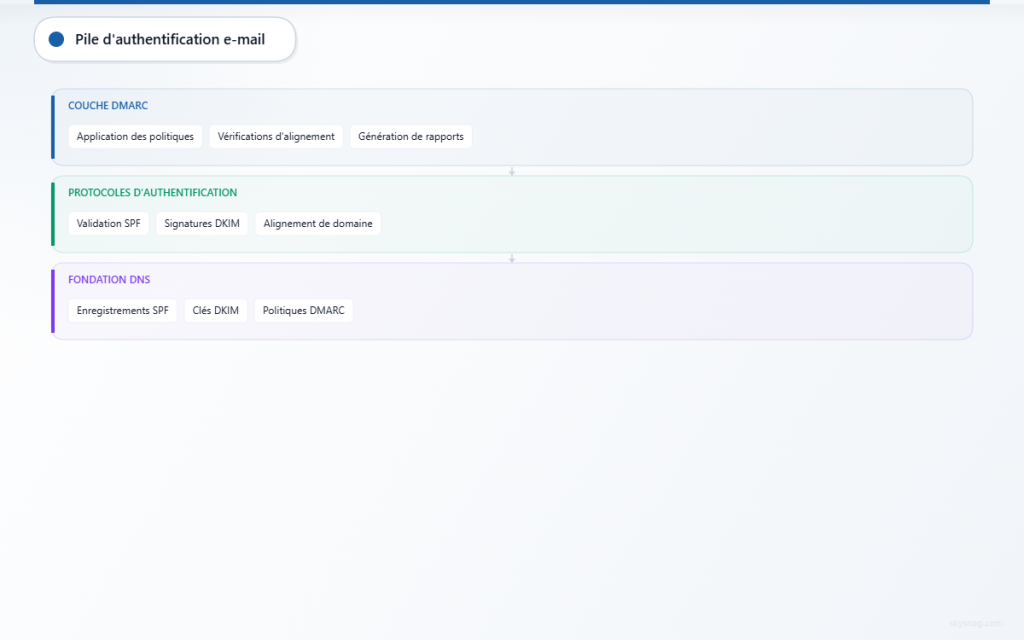

Avant de plonger spécifiquement dans DMARC, il est important de comprendre l’écosystème d’authentification des e-mails. L’authentification des e-mails repose sur trois protocoles fondamentaux qui fonctionnent ensemble :

SPF (Sender Policy Framework) agit comme une liste d’invités pour votre domaine. Il spécifie quels serveurs de messagerie sont autorisés à envoyer des e-mails au nom de votre domaine. Lorsqu’un e-mail arrive, le serveur de réception vérifie s’il provient d’une source approuvée listée dans votre enregistrement SPF.

DKIM (DomainKeys Identified Mail) fonctionne comme une signature numérique. Il ajoute une signature cryptographique à vos e-mails sortants que les serveurs de réception peuvent vérifier. Cela prouve que l’e-mail n’a pas été altéré pendant la transmission et confirme qu’il provient de votre domaine.

DMARC s’appuie sur SPF et DKIM en fournissant des instructions aux serveurs de messagerie de réception sur ce qu’il faut faire lorsque les vérifications d’authentification échouent. Il génère également des rapports qui vous donnent une visibilité sur qui envoie des e-mails en utilisant votre domaine.

II. Qu’est-ce que l’authentification DMARC ?

L’authentification DMARC est le processus par lequel les serveurs de messagerie de réception vérifient si un message entrant doit être approuvé. Lorsqu’un e-mail prétend provenir de votre domaine, le serveur de réception effectue plusieurs vérifications :

D’abord, il recherche votre politique DMARC publiée dans vos enregistrements DNS. Cette politique indique au serveur avec quelle rigueur appliquer l’authentification et quelles actions entreprendre si les vérifications échouent.

Ensuite, il vérifie l’alignement SPF en contrôlant si l’e-mail a réussi l’authentification SPF et si le domaine SPF s’aligne avec le domaine dans l’en-tête « From » de l’e-mail. De même, il vérifie l’alignement DKIM pour s’assurer que toutes les signatures DKIM sont valides et correctement alignées.

Sur la base de ces résultats, le serveur de réception applique votre politique DMARC. Selon vos paramètres, il pourrait livrer l’e-mail normalement, le marquer comme spam, ou le rejeter entièrement.

III. Comment fonctionne DMARC : Le processus technique

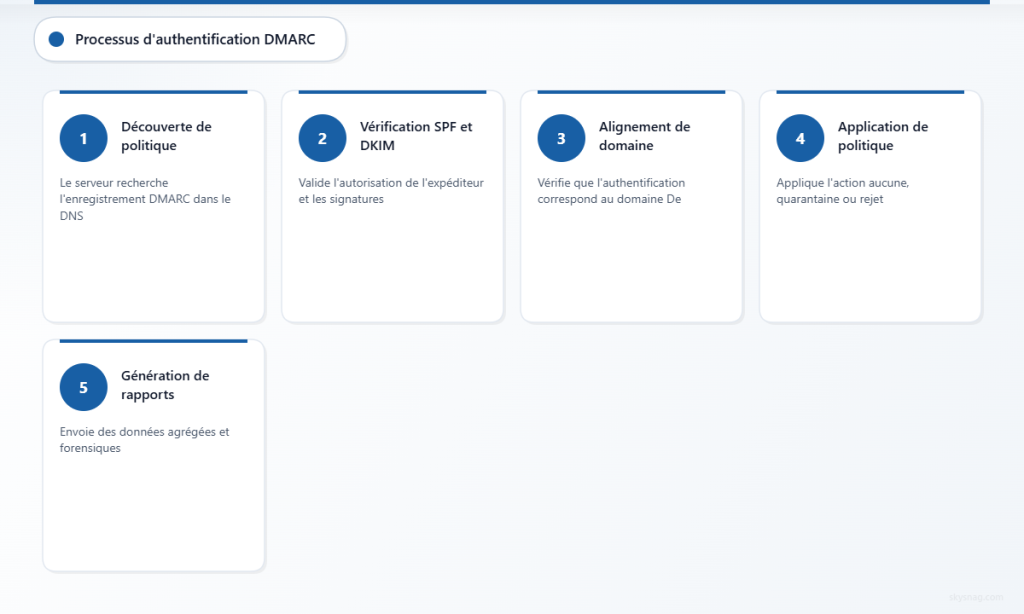

Le processus d’authentification DMARC suit une séquence spécifique chaque fois que quelqu’un reçoit un e-mail prétendant provenir de votre domaine :

Étape 1 : Découverte de la politique

Le serveur de messagerie de réception extrait le domaine de l’en-tête « From » de l’e-mail et recherche l’enregistrement DMARC dans le DNS à _dmarc.votredomaine.com. Cet enregistrement contient votre politique d’authentification et vos instructions.

Étape 2 : Vérifications d’authentification

Le serveur effectue des vérifications d’authentification SPF et DKIM. Pour SPF, il vérifie que l’adresse IP d’envoi est autorisée. Pour DKIM, il valide toutes les signatures cryptographiques attachées au message.

Étape 3 : Vérification de l’alignement

DMARC exige un « alignement » entre les résultats d’authentification et le domaine « From » visible. Le serveur vérifie si les domaines qui ont réussi l’authentification SPF ou DKIM correspondent ou sont des sous-domaines du domaine « From ».

Étape 4 : Application de la politique

Basé sur votre politique DMARC, le serveur de réception décide comment traiter l’e-mail :

- None (surveiller) : Livrer l’e-mail mais envoyer des rapports sur les résultats d’authentification

- Quarantine (quarantaine) : Traiter les e-mails suspects comme du spam ou les livrer dans les dossiers indésirables

- Reject (rejeter) : Bloquer entièrement les e-mails non authentifiés

Étape 5 : Rapports

Le serveur de réception génère des rapports agrégés et forensiques sur les résultats d’authentification et les envoie aux adresses spécifiées dans votre enregistrement DMARC.

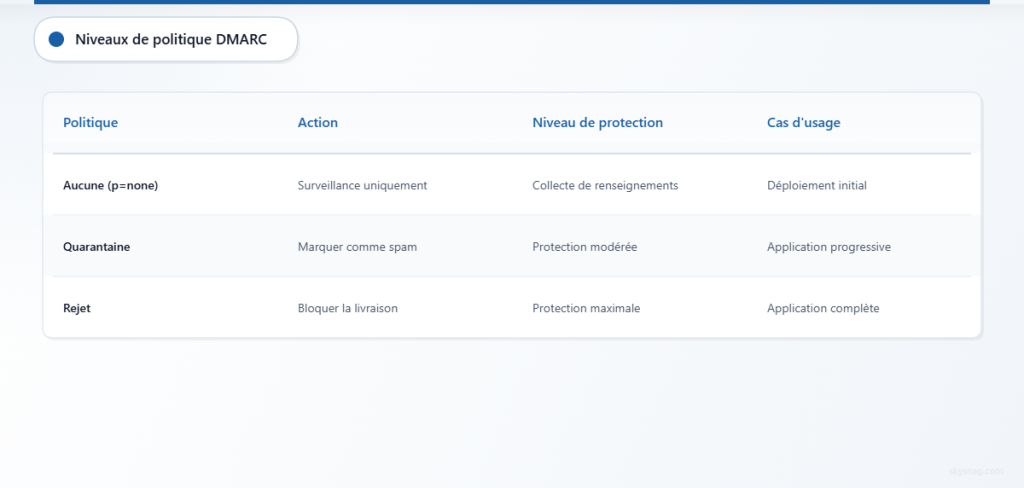

IV. Niveaux de politique DMARC : De la surveillance à l’application

Les organisations implémentent généralement DMARC par phases, augmentant graduellement les niveaux de protection à mesure qu’elles gagnent en confiance dans leur configuration d’authentification des e-mails :

Mode Surveillance (p=none) vous permet d’observer les résultats d’authentification sans affecter la livraison des e-mails. Cette phase est essentielle pour identifier toutes les sources d’e-mails légitimes et comprendre votre posture d’authentification actuelle. Vous recevrez des rapports montrant quels e-mails réussissent ou échouent l’authentification, vous aidant à repérer à la fois les sources légitimes que vous avez manquées et les tentatives d’usurpation potentielles.

Mode Quarantaine (p=quarantine) instruit les serveurs de réception de traiter avec suspicion les e-mails qui échouent l’authentification DMARC. Ces e-mails finissent généralement dans les dossiers spam plutôt que d’être livrés normalement. Cela offre une protection tout en permettant aux destinataires de trouver des e-mails légitimes qui pourraient avoir été incorrectement signalés.

Mode Rejet (p=reject) offre la protection la plus forte en instruisant les serveurs de réception de bloquer complètement les e-mails qui échouent l’authentification DMARC. Cela empêche les e-mails usurpés d’atteindre entièrement les destinataires, mais nécessite la confiance que toutes les sources d’e-mails légitimes sont correctement authentifiées.

V. Insights d’implémentation pour les équipes de sécurité des e-mails

Implémenter DMARC avec succès nécessite une planification soigneuse et un déploiement graduel. Les équipes de sécurité des e-mails devraient commencer par mener un audit complet de toutes les sources d’envoi d’e-mails, y compris les plateformes marketing, les systèmes CRM, les outils de support, et tous les services tiers qui envoient des e-mails en votre nom.

L’enregistrement DMARC initial devrait toujours commencer par une politique « none » pour recueillir des renseignements sans risquer la livraison d’e-mails légitimes. Un enregistrement de départ typique ressemble à : v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected].

L’analyse des rapports DMARC révèle des informations cruciales sur votre écosystème d’e-mails. Les rapports agrégés montrent les tendances d’authentification globales et aident à identifier les adresses IP et services envoyant des e-mails utilisant votre domaine. Les rapports forensiques fournissent des informations détaillées sur les échecs d’authentification individuels, vous aidant à distinguer entre les problèmes de configuration légitimes et les tentatives d’usurpation réelles.

Les défis d’implémentation courants incluent la gestion d’infrastructures d’e-mails complexes où plusieurs fournisseurs envoient des e-mails en votre nom. Chaque expéditeur légitime nécessite des entrées SPF appropriées et une configuration DKIM. Les organisations découvrent souvent des sources d’e-mails oubliées ou héritées pendant l’implémentation DMARC, soulignant l’importance de la phase de surveillance.

L’application progressive des politiques suit généralement cette chronologie : commencer par la surveillance pendant 2-4 semaines, passer au mode quarantaine pendant encore 2-4 semaines, puis avancer au mode rejet une fois que vous êtes confiant dans votre configuration d’authentification. La chronologie exacte dépend de la complexité de votre organisation et de votre tolérance au risque.

VI. Fonctionnalités DMARC avancées et considérations

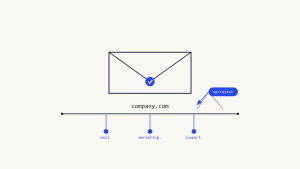

DMARC offre plusieurs fonctionnalités avancées qui améliorent son efficacité pour les programmes de sécurité des e-mails sophistiqués. Les politiques de sous-domaines permettent des exigences d’authentification différentes pour divers sous-domaines, utiles pour les organisations avec des architectures d’e-mails complexes.

Les modes d’alignement offrent de la flexibilité dans la façon dont DMARC applique strictement la correspondance de domaines. L’alignement détendu permet aux e-mails des sous-domaines de passer l’authentification, tandis que l’alignement strict exige des correspondances exactes de domaines. La plupart des organisations commencent par l’alignement détendu et resserrent les restrictions à mesure que leur implémentation mûrit.

Les balises de pourcentage permettent un déploiement graduel de politiques plus strictes en spécifiant quel pourcentage d’e-mails devrait avoir la politique appliquée. Cela permet de tester les politiques de rejet sur une petite portion d’e-mails avant l’implémentation complète.

Les domaines externes peuvent être configurés pour recevoir des rapports DMARC, permettant aux fournisseurs de services de sécurité gérés ou aux services d’analyse DMARC spécialisés de traiter et analyser les données d’authentification en votre nom.

VII. DMARC et intégration de la sécurité des e-mails

Les stratégies modernes de sécurité des e-mails intègrent DMARC avec des contrôles de sécurité plus larges pour créer une protection en couches. DMARC fonctionne aux côtés des passerelles d’e-mails sécurisées, des plateformes de renseignement sur les menaces, et des programmes de formation de sensibilisation à la sécurité.

Les équipes de sécurité des e-mails utilisent de plus en plus les données DMARC pour informer les activités de chasse aux menaces et de réponse aux incidents. Les échecs d’authentification peuvent indiquer des campagnes d’usurpation actives, tandis que des changements soudains dans les sources d’e-mails légitimes pourraient signaler des comptes compromis ou des changements de système non autorisés.

L’intégration avec les systèmes de gestion des informations et événements de sécurité (SIEM) permet aux rapports DMARC de contribuer à une surveillance et alertes de sécurité plus larges. Les modèles dans les échecs d’authentification peuvent révéler des campagnes d’attaque coordonnées ou indiquer le besoin de contrôles de sécurité supplémentaires.

VIII. Impact commercial et considérations de ROI

Les organisations implémentant DMARC voient généralement des améliorations mesurables dans la délivrabilité des e-mails et la protection de la marque. Les e-mails légitimes expérimentent de meilleurs taux de livraison parce que les serveurs de réception font plus confiance aux messages authentifiés qu’aux non authentifiés.

Les avantages de protection de marque incluent une réduction de la confusion des clients due aux e-mails usurpés et une probabilité diminuée que votre domaine soit utilisé dans des campagnes de phishing. Cette protection s’étend au-delà de l’e-mail à la réputation globale de la marque et à la confiance des clients.

Les avantages de conformité varient selon l’industrie, mais l’implémentation DMARC soutient les objectifs de sécurité des e-mails mis en avant par divers cadres réglementaires. Les organisations dans des industries réglementées trouvent souvent que des contrôles d’authentification d’e-mails robustes aident à démontrer leur engagement à protéger les données et communications des clients.

IX. Préparer l’avenir de l’authentification des e-mails

L’authentification des e-mails continue d’évoluer avec de nouvelles normes et des capacités améliorées. BIMI (Brand Indicators for Message Identification) s’appuie sur DMARC pour afficher les logos de marque pour les e-mails authentifiés, fournissant une confirmation visuelle de légitimité aux destinataires.

L’intelligence artificielle et l’apprentissage automatique complètent de plus en plus DMARC en analysant les modèles d’e-mails et identifiant les tentatives d’usurpation sophistiquées qui pourraient passer les vérifications d’authentification de base. Ces technologies aident les équipes de sécurité à prioriser les menaces et automatiser les réponses aux échecs d’authentification.

Les fournisseurs d’e-mails cloud continuent d’améliorer le support DMARC et les capacités de rapports, rendant l’implémentation plus facile pour les organisations de toutes tailles. L’intégration entre DMARC et les plateformes de sécurité cloud fournit une visibilité centralisée et un contrôle sur les politiques d’authentification des e-mails.

X. Points clés à retenir

DMARC fournit une protection essentielle contre l’usurpation d’e-mails en authentifiant les messages et en fournissant une visibilité sur les sources d’e-mails utilisant votre domaine. Une implémentation réussie nécessite une planification systématique, en commençant par le mode surveillance et progressant graduellement vers l’application.

La combinaison de SPF, DKIM, et DMARC crée une fondation d’authentification d’e-mails robuste qui protège à la fois les expéditeurs et les destinataires. L’analyse régulière des rapports DMARC aide les organisations à maintenir des politiques d’authentification efficaces et identifier les menaces de sécurité.

Les équipes de sécurité des e-mails devraient voir DMARC comme partie d’une stratégie de sécurité complète plutôt qu’une solution autonome. L’intégration avec d’autres contrôles de sécurité et la surveillance continue assurent une efficacité maximale contre les menaces basées sur l’e-mail en évolution.

Skysnag Protect simplifie l’implémentation et la gestion DMARC en fournissant une surveillance automatisée, des analyses détaillées, et des recommandations de politiques guidées. La plateforme aide les organisations à naviguer les complexités de l’authentification des e-mails tout en maintenant la visibilité sur leur posture de sécurité des e-mails.