DMARC集約レポートは、XMLコードで書かれた謎めいたメッセージのようにあなたの受信トレイに届き、多くのIT専門家を困惑させています。これらのレポートにはメール認証ステータスに関する重要な情報が含まれていますが、それを解読するには、ほとんどのセキュリティチームが正式に学んだことのない知識が必要です。

DMARC集約レポートの理解は、メールセキュリティを維持し、ドメインなりすまし攻撃を防ぐために不可欠です。これらのXML形式のレポートは、どのメールが認証チェックに合格または失敗しているかを明らかにし、正当な送信元と潜在的な脅威を特定するのに役立ちます。メールベースの攻撃が増加し続ける中、DMARCレポート分析の習得は、サイバーセキュリティ専門家にとって交渉の余地のないスキルとなっています。

この包括的なガイドは、実世界の例と高度なトラブルシューティング技術を含めて、あなたをDMARC初心者からレポート読み取りの専門家に変えます。

I. DMARC集約レポートの構造を理解する

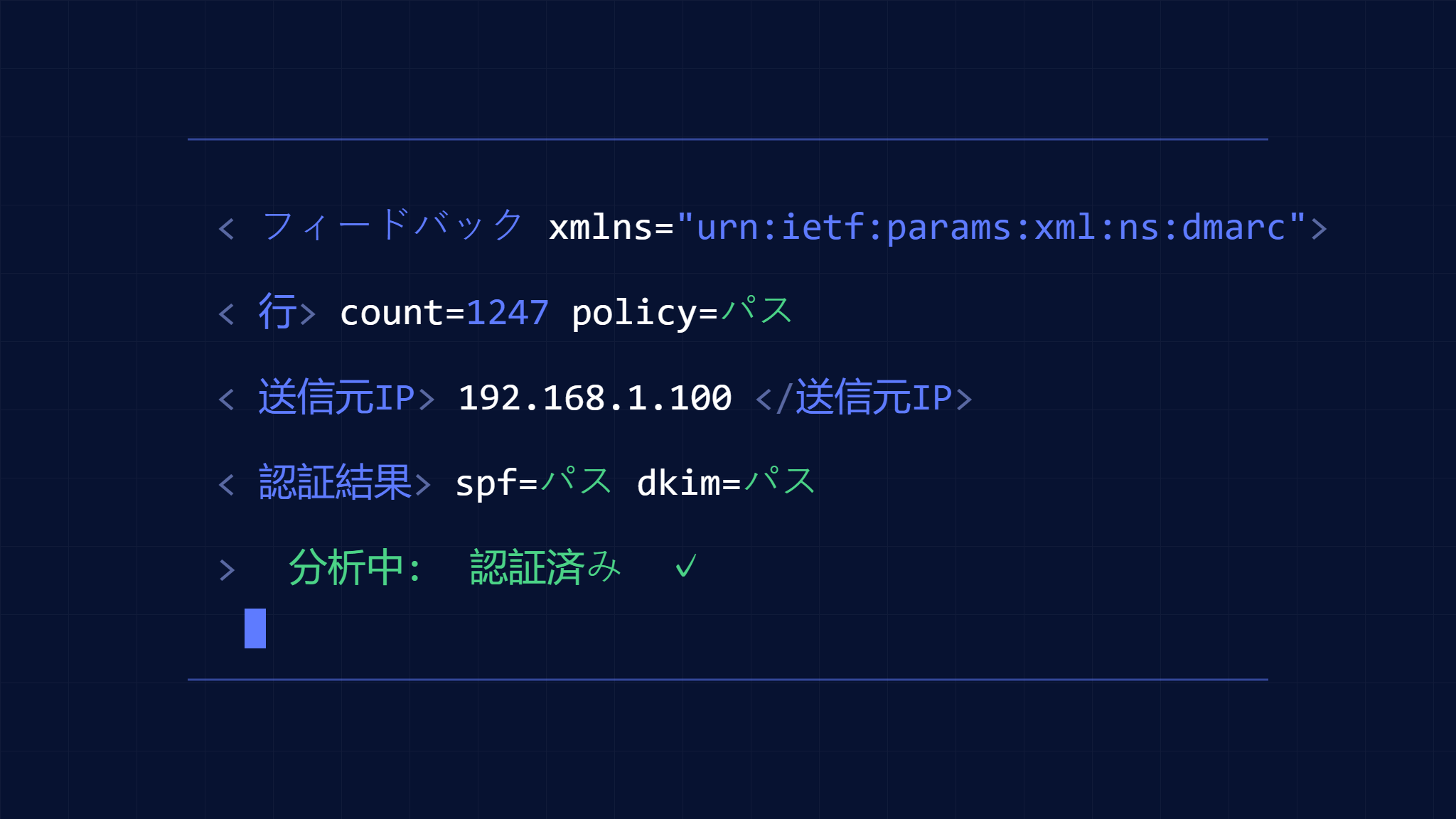

DMARC集約レポートは、いくつかの重要なセクションを含む標準化されたXML形式に従います。各レポートは特定の期間(通常24時間)にわたって収集されたデータを表し、メール受信者からの認証結果を含みます。

中核レポート要素

基本的な構造には以下が含まれます:

レポートメタデータ: レポート組織、日付範囲、報告対象ドメインに関する情報が含まれています。このセクションは、誰がレポートを送信し、どの時間枠をカバーしているかを識別します。

公開ポリシー: 報告受信者によって理解される現在のDMARCポリシーを示します。このセクションは、DMARCレコードが異なるメールシステム間でどのように解釈されているかを明らかにします。

レコードセクション: SPFおよびDKIM結果、送信元IPアドレス、メッセージ量を含む実際の認証データが含まれています。ここに真の情報が存在します。

レポート内の各レコードは、送信元IP、SPFドメイン、DKIMドメイン、および認証結果の固有の組み合わせを表します。このグループ化を理解することは、正確な分析にとって重要です。

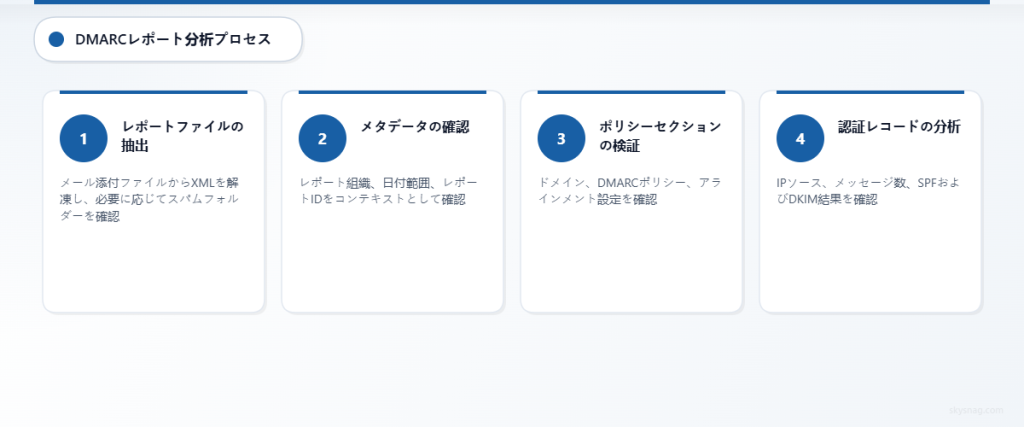

II. ステップバイステップレポート分析プロセス

ステップ1: レポートを抽出して開く

DMARCレポートは通常、XMLデータを含む圧縮添付ファイル(ZIPまたはGZIPファイル)として届きます。現代のメールクライアントはこれらの添付ファイルをブロックする場合があるので、スパムフォルダーまたはセキュリティ検疫をチェックしてください。

XMLファイルをローカルに保存し、テキストエディターまたはXMLビューアーで開きます。生のXMLは威圧的に見えますが、体系的なアプローチに従うことで分析が管理しやすくなります。

ステップ2: レポートメタデータを特定する

XMLファイルの上部にあるレポートメタデータセクションを見つけます:

<report_metadata>

<org_name>google.com</org_name>

<email>[email protected]</email>

<extra_contact_info>https://support.google.com/a/answer/2466580</extra_contact_info>

<report_id>12345678901234567890</report_id>

<date_range>

<begin>1640995200</begin>

<end>1641081599</end>

</date_range>

</report_metadata>この例は、24時間の期間をカバーするGoogleからのレポートを示しています。タイムスタンプはUnix形式であり、読みやすい日付への変換が必要です。

ステップ3: 公開ポリシーセクションを確認する

公開ポリシーセクションは、受信者があなたのDMARCレコードをどのように解釈するかを示します:

<policy_published>

<domain>example.com</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>none</sp>

<pct>100</pct>

</policy_published>確認すべき主要要素:

- Domain: 報告対象ドメインの確認

- p: プライマリポリシー(none、quarantine、またはreject)

- adkim/aspf: DKIMおよびSPFアライメントモード(r=緩和、s=厳密)

- pct: ポリシーが適用されるメッセージの割合

ステップ4: 個別レコードを分析する

各レコードセクションには、特定の送信元の認証結果が含まれています:

<record>

<row>

<source_ip>209.85.208.180</source_ip>

<count>347</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>pass</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>example.com</header_from>

</identifiers>

<auth_results>

<spf>

<domain>example.com</domain>

<result>pass</result>

</spf>

<dkim>

<domain>example.com</domain>

<result>pass</result>

<selector>selector1</selector>

</dkim>

</auth_results>

</record>重要なデータポイント:

- Source IP: メールを送信するサーバー

- Count: この送信元からのメッセージ数

- Policy Evaluated: 最終DMARC結果

- Auth Results: 個別のSPFおよびDKIM結果

III. 認証結果の解釈

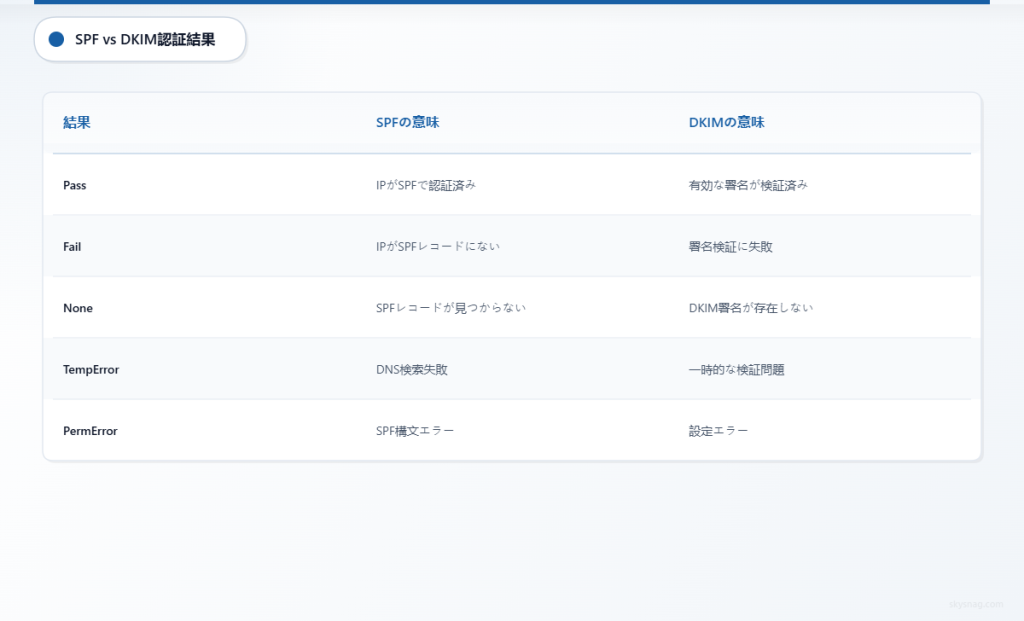

SPF結果分析

SPF(Sender Policy Framework)結果は、送信IPが認可されているかどうかを示します:

Pass: IPアドレスがSPFレコードにリストされています

Fail: IPアドレスがSPFレコードで認可されていません

Neutral: SPFレコードは存在しますが、明示的に認可または拒否していません

None: SPFレコードが見つかりません

TempError: 一時的なDNSルックアップエラー

PermError: 永続的なSPFレコード構文エラー

DKIM結果の内訳

DKIM(DomainKeys Identified Mail)結果は暗号署名検証を示します:

Pass: 有効なDKIM署名が正常に検証されました

Fail: DKIM署名検証が失敗しました

None: DKIM署名が存在しません

Policy: 署名は存在しますが、ポリシー要件を満たしていません

Neutral: 署名は有効ですが、ポリシーがアクションを指定していません

TempError: 検証中の一時的な失敗

PermError: 永続的な設定エラー

DMARCアライメントの理解

DMARCは、SPFまたはDKIMのいずれかが認証され、かつアライメントされることを要求します:

SPFアライメント: Return-Pathのドメインは、Fromドメインと一致する(またはそのサブドメインである)必要があります

DKIMアライメント: DKIM署名ドメインは、Fromドメインと一致する(またはそのサブドメインである)必要があります

緩和アライメントはサブドメインマッチを許可し、厳密アライメントは完全なドメインマッチを要求します。

IV. 一般的なレポートパターンと危険信号

正当なトラフィックパターン

成功したDMARC実装は通常以下を示します:

- 既知のIP範囲からの高いメッセージ量

- 一貫したSPFおよびDKIM合格率

- 適切なドメインアライメント

- 時間の経過とともに安定した認証パターン

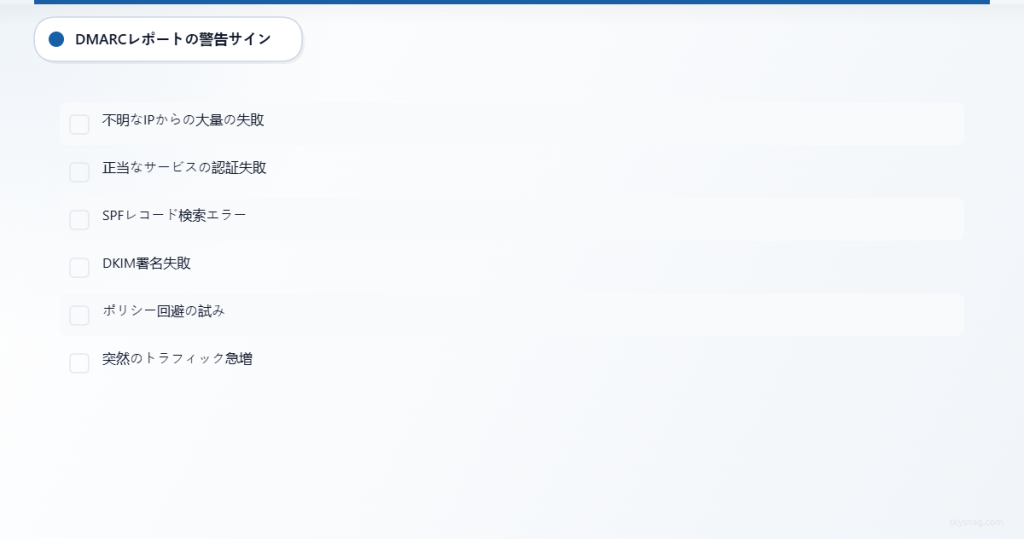

疑わしい活動の指標

これらの警告サインに注意してください:

- 高いメッセージ量を持つ未知のIPアドレス

- 予期しない送信元からの認証失敗

- 潜在的ななりすましを示す不整合ドメイン

- 新しいIP範囲からの突然のトラフィック急増

- あなたのビジネス運営と一致しない地理的異常

認証失敗分析

メッセージがDMARC認証に失敗した場合は、調査してください:

- SPF失敗: 正当な送信者があなたのSPFレコードに不足していないかチェック

- DKIM失敗: DKIMキーが適切に設定され、期限切れでないことを確認

- アライメントの問題: FromドメインがSPF/DKIMドメインと適切に一致することを確保

V. 高度なトラブルシューティング技術

IPアドレス調査

レポート内の未知のIPアドレスについて:

- 逆DNS検索: ホスティングプロバイダーまたは組織を特定

- 地理的位置分析: 場所が予想される送信パターンと一致するかチェック

- レピュテーションチェック: 脅威インテリジェンスソースを使用してIP評判を評価

- ネットワーク分析: IPが既知のメールサービスプロバイダーに属するかどうかを判定

認証チェーン分析

完全なチェーンを通じて認証失敗をトレース:

- DNSレコード確認: SPF、DKIM、DMARCレコードが正しいことを確認

- セレクター検証: DKIMセレクターがDNSとメールヘッダー間で一致することを確保

- ポリシーアライメント: ドメインアライメント設定が要件と一致することを確認

- サードパーティサービス: SPFに含める必要がある正当なサービスを特定

量とパターン分析

洞察のためにメッセージパターンを分析:

- 時間ベースの傾向: ピーク送信時間と異常な活動を特定

- 送信元分布: 送信インフラストラクチャの変化を監視

- 失敗率: 時間の経過とともに認証成功率を追跡

- ポリシーの影響: ポリシー変更が配信に与える効果を測定

VI. 自動レポート処理ソリューション

大規模では手動のDMARCレポート分析は非実用的になります。Skysnag Complyは、DMARC集約レポートを自動的に処理し、XML専門知識を必要とせずに直感的なダッシュボードと実行可能な洞察を提供します。

自動化ソリューションはいくつかの利点を提供します:

- 受信レポートのリアルタイム処理

- 複数の期間にわたるトレンド分析

- 機械学習アルゴリズムを使用した脅威検出

- 既存のセキュリティツールとの統合機能

- 高いメール量を持つ企業向けのスケーラブルな分析

1日10-15件以上のレポートを処理する場合、または複数のドメインのDMARCを管理する場合は、自動化を検討してください。

VII. DMARC設定の最適化

レポート分析に基づいて、DMARC実装を最適化:

SPFレコード最適化

- DNSルックアップを減らすために未使用のIPアドレスを削除

- サードパーティサービスにinclude文を使用

- 10検索制限を避けるためにSPFレコード長を監視

DKIM設定強化

- 冗長性のために複数のDKIMセレクターを実装

- より良いセキュリティのためにより長いキー長(最低2048ビット)を使用

- ベストプラクティスに従ってDKIMキーを定期的にローテーション

DMARCポリシーの進歩

- 監視のためにpolicy=noneから開始

- 95%以上の認証成功達成後にquarantineに進歩

- 徹底的なテストと検証後のみrejectポリシーを実装

VIII. 重要なポイント

DMARC集約レポート分析の習得には、XML構造、認証メカニズム、脅威指標の理解が必要です。送信元IP、認証結果、アライメントステータスの体系的分析に焦点を当てて、正当な送信者と潜在的脅威の両方を特定してください。

定期的なレポートレビューは、メールセキュリティ態勢を維持し、正当なメッセージが受信者に正常に到達することを確保するのに役立ちます。メールインフラストラクチャが成長するにつれて、分析プロセスを合理化し、ドメインのメール認証ステータスについてより深い洞察を得るために、Skysnag Complyなどの自動化ソリューションを検討してください。

DMARC専門知識への投資は、メール配信の向上、ブランド悪用の削減、サイバーセキュリティ防御の強化を通じて配当をもたらします。基礎知識を構築するために手動分析から始め、その後、メール認証プログラムを効果的にスケールするために自動化ツールを活用してください。