L’Office fédéral allemand pour la sécurité de l’information (BSI) a établi les normes TR-03182 et TR-03108 comme cadres complets pour la sécurité des emails, l’authentification DMARC jouant un rôle crucial dans la protection des organisations contre les cybermenaces par email. Alors que les organisations allemandes font face à une surveillance réglementaire croissante et à des attaques de phishing sophistiquées, la mise en œuvre de mesures de sécurité email conformes aux normes BSI TR-03182 et TR-03108 est devenue essentielle pour maintenir des postures de cybersécurité robustes.

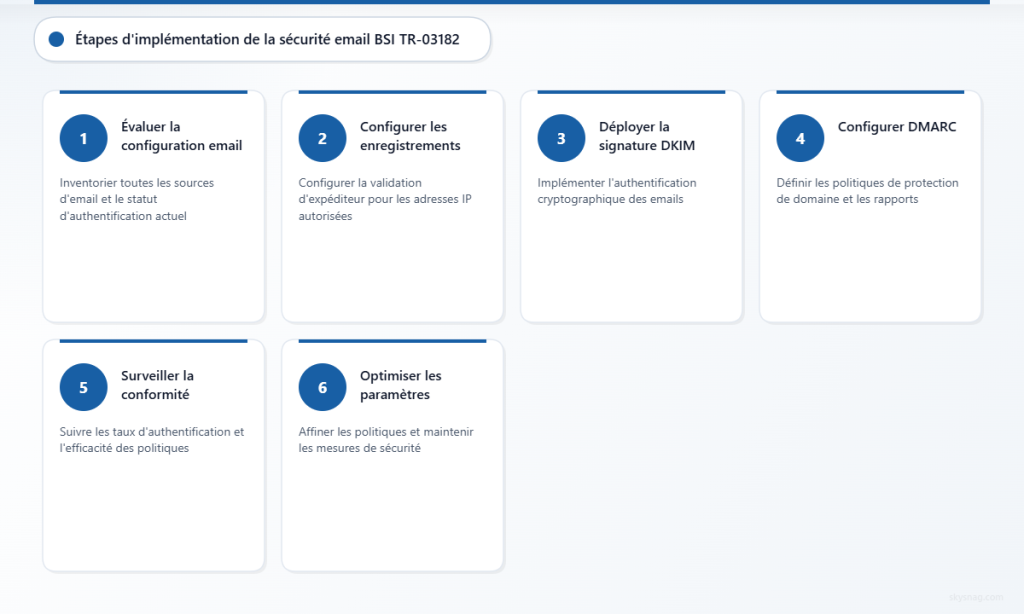

Ce guide technique fournit une feuille de route complète pour atteindre la conformité sécuritaire email BSI TR-03182 et TR-03108 grâce à une configuration et surveillance DMARC appropriées.

I. Comprendre les exigences de sécurité email BSI TR-03182 & TR-03108

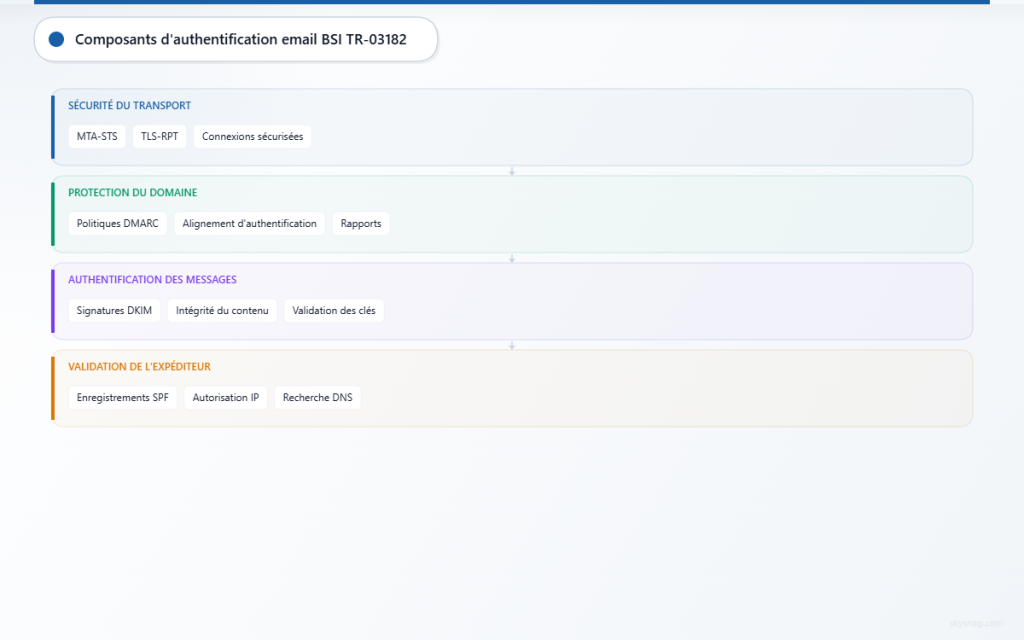

Les normes BSI TR-03182 « Transport Email Sécurisé » et TR-03108 « Directives de Sécurité Email » fournissent des orientations détaillées pour sécuriser les communications email dans les organisations allemandes. Les deux cadres mettent l’accent sur les protocoles d’authentification email, incluant les enregistrements DNS essentiels pour SPF, DKIM et DMARC, ainsi que des mesures de sécurité complémentaires telles que MTA-STS et TLS-RPT comme contrôles de sécurité fondamentaux.

Les rapports techniques recommandent d’implémenter des politiques DMARC pour prévenir l’usurpation de domaine et établir des canaux email authentifiés. L’objectif à long terme sous les deux cadres est d’appliquer ces mesures de sécurité de manière exhaustive, particulièrement sous le mandat BSI NIS2 qui vise à faire respecter durablement les politiques DMARC à p=reject dans les infrastructures critiques et services essentiels allemands.

Composants clés de l’authentification email

SPF (Sender Policy Framework)

- Valide les adresses IP d’envoi contre les enregistrements DNS publiés

- Empêche l’usurpation email basique par des serveurs mail non autorisés

- Forme la base de l’authentification DMARC

DKIM (DomainKeys Identified Mail)

- Fournit des signatures cryptographiques pour l’authentification email

- Assure l’intégrité du contenu email pendant la transmission

- Permet aux systèmes de réception de vérifier l’authenticité du message

DMARC (Domain-based Message Authentication, Reporting and Conformance)

- S’appuie sur SPF et DKIM pour une protection exhaustive du domaine

- Fournit des instructions de politique pour traiter les échecs d’authentification

- Génère des rapports détaillés pour la surveillance sécuritaire et les preuves de conformité

MTA-STS (Mail Transfer Agent Strict Transport Security)

- Impose des connexions sécurisées et la validation de certificats pour la livraison email

- Empêche les attaques man-in-the-middle pendant la transmission email

- Complète DMARC en sécurisant la couche transport

TLS-RPT (TLS Reporting)

- Fournit une visibilité sur les échecs de connexion TLS et problèmes de sécurité

- Permet la surveillance de l’efficacité du chiffrement email

- Supporte les rapports de conformité pour les mesures de sécurité transport

II. Étape 1 : Effectuer une évaluation de l’infrastructure email

Avant d’implémenter les contrôles de sécurité email BSI TR-03182 et TR-03108, les organisations doivent évaluer minutieusement leur infrastructure email actuelle et leur statut d’authentification.

Inventorier les sources email

Documentez tous les systèmes autorisés à envoyer des emails au nom de votre organisation :

- Serveurs mail principaux et systèmes Exchange

- Plateformes d’automatisation marketing et systèmes CRM

- Applications cloud avec capacités de notification email

- Services tiers envoyant des emails transactionnels

- Systèmes de sauvegarde et récupération d’urgence email

Analyser le statut d’authentification actuel

Utilisez des outils de recherche DNS pour vérifier les enregistrements d’authentification email existants :

dig TXT domain.com | grep "v=spf1"

dig TXT _dmarc.domain.com

dig TXT selector._domainkey.domain.comExaminez les en-têtes d’authentification dans les emails reçus pour comprendre les taux d’alignement SPF et DKIM actuels. Cette évaluation de base aide à identifier les lacunes d’authentification qui doivent être corrigées pour la conformité BSI TR-03182 et TR-03108.

Documenter les flux email

Cartographiez tous les flux email légitimes à travers votre infrastructure, incluant :

- Communications utilisateur internes et notifications système automatisées

- Communications client et systèmes de tickets de support

- Communications partenaires commerciaux et notifications fournisseurs

- Communications d’urgence et procédures de réponse aux incidents

III. Étape 2 : Implémenter les enregistrements SPF pour la validation d’expéditeur

Une configuration SPF appropriée forme la base de l’implémentation de sécurité email BSI TR-03182 et TR-03108. Les enregistrements SPF doivent refléter avec précision toutes les sources d’envoi autorisées tout en maintenant des politiques de validation strictes.

Configurer des enregistrements SPF complets

Créez des enregistrements SPF qui incluent toutes les sources mail légitimes identifiées lors de votre évaluation d’infrastructure :

v=spf1 include:_spf.google.com include:mailgun.org ip4:203.0.113.0/24 -allDirectives de mécanisme SPF :

- Utilisez les mécanismes « include: » pour les services tiers avec des enregistrements SPF établis

- Spécifiez les adresses IP individuelles avec « ip4: » pour les serveurs mail dédiés

- Implémentez « ~all » (échec doux) initialement pendant les phases de test

- Transitionnez vers « -all » (échec dur) une fois toutes les sources légitimes vérifiées

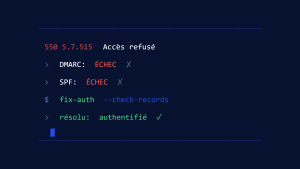

Valider l’implémentation SPF

Testez les enregistrements SPF en utilisant plusieurs outils de validation et surveillez les métriques de livraison email. Envoyez des emails de test depuis toutes les sources autorisées et vérifiez l’authentification SPF appropriée dans les en-têtes de message.

Surveillez les taux de rebond et échecs de livraison pendant l’implémentation SPF pour identifier toute source légitime qui aurait été inadvertamment exclue des politiques d’authentification.

IV. Étape 3 : Déployer l’infrastructure de signature DKIM

L’implémentation DKIM fournit une authentification cryptographique qui soutient les objectifs de sécurité email BSI TR-03182 et TR-03108. Les organisations doivent configurer la signature DKIM pour toutes les sources email sortantes.

Générer les paires de clés DKIM

Créez des paires de clés DKIM uniques pour chaque domaine d’envoi et sélecteur :

- Utilisez des clés RSA 2048-bit pour une sécurité cryptographique forte

- Générez des paires de clés séparées pour différentes sources email quand possible

- Implémentez des procédures de rotation de clés pour la maintenance sécuritaire continue

Configurer les enregistrements DNS DKIM

Publiez les clés publiques DKIM dans le DNS en utilisant le format sélecteur standard :

selector1._domainkey.domain.com TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA..."Activer la signature DKIM

Configurez tous les systèmes email pour signer les messages sortants avec les clés DKIM appropriées :

- Les serveurs email doivent signer les messages avec les clés privées correspondantes

- Les services tiers requièrent une configuration DKIM via des interfaces administratives

- Testez les signatures DKIM en utilisant des validateurs d’authentification email

V. Étape 4 : Configurer les politiques DMARC pour la protection du domaine

L’implémentation DMARC représente l’aboutissement du déploiement d’authentification email BSI TR-03182 et TR-03108. Une configuration DMARC appropriée fournit une protection basée sur des politiques contre l’usurpation de domaine tout en générant des données de rapport de conformité.

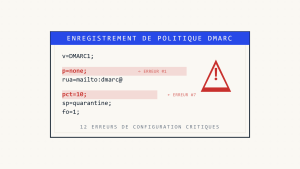

Commencer avec le mode surveillance

Déployez les politiques DMARC initiales en mode surveillance pour rassembler des données d’authentification sans impacter la livraison email :

_dmarc.domain.com TXT "v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=none; adkim=r; aspf=r;"Paramètres de politique :

- p=none : Surveiller l’authentification sans application

- rua= : Destination de rapport agrégé pour les résumés d’authentification quotidiens

- ruf= : Destination de rapport forensique pour l’analyse détaillée des échecs

- adkim=r, aspf=r : Alignement détendu pour le déploiement initial

Analyser les rapports DMARC

Skysnag Protect fournit des capacités d’analyse complètes des rapports DMARC qui aident les organisations à comprendre leur paysage d’authentification email et identifier les lacunes sécuritaires. La plateforme traite les rapports agrégés et forensiques pour fournir des insights exploitables pour la conformité BSI TR-03182 et TR-03108.

Surveillez les rapports DMARC pendant plusieurs semaines pour identifier :

- Les taux de succès d’authentification sur toutes les sources email

- Les expéditeurs légitimes échouant à la validation SPF ou DKIM

- Les tentatives potentielles d’usurpation et activité d’envoi non autorisée

- Les services tiers nécessitant une configuration d’authentification supplémentaire

Implémenter les politiques d’application

Après avoir atteint des taux de succès d’authentification élevés, transitionnez vers les politiques d’application :

_dmarc.domain.com TXT "v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=quarantine; adkim=s; aspf=s; pct=100;"Progressez à travers les niveaux d’application de politique :

- p=quarantine : Traiter les messages échoués comme suspects

- p=reject : Bloquer entièrement les messages échoués

- Alignement strict (adkim=s, aspf=s) : Requérir une correspondance exacte du domaine

VI. Étape 5 : Établir la surveillance et les rapports de conformité

La conformité BSI TR-03182 et TR-03108 nécessite une surveillance continue de l’efficacité de l’authentification email et des capacités de détection d’incidents sécuritaires.

Configurer le traitement automatisé des rapports

Implémentez des systèmes pour traiter et analyser automatiquement les rapports DMARC :

- Parser les rapports agrégés pour l’analyse des tendances d’authentification

- Alerter sur les rapports forensiques indiquant des incidents de sécurité potentiels

- Générer des tableaux de bord de conformité montrant les taux de succès d’authentification

- Archiver les rapports pour la piste d’audit et les preuves de conformité

Créer des procédures de surveillance sécuritaire

Établissez des procédures opérationnelles pour répondre aux échecs d’authentification email :

- Investiguer les rapports forensiques pour les tentatives potentielles d’usurpation

- Mettre à jour les enregistrements SPF et DKIM quand de nouvelles sources email sont déployées

- Surveiller le statut d’authentification et les changements de politique des services tiers

- Coordonner les procédures de réponse aux incidents pour les événements de sécurité email

Documenter les preuves de conformité

Maintenir une documentation complète de l’implémentation de sécurité email BSI TR-03182 et TR-03108 :

- Enregistrements de configuration pour les politiques SPF, DKIM et DMARC

- Rapports de taux de succès d’authentification et analyse des tendances

- Journaux de réponse aux incidents pour les événements de sécurité email

- Procédures de révision et mise à jour des politiques avec workflows d’approbation

VII. Étape 6 : Maintenir et optimiser l’authentification email

La maintenance continue assure l’efficacité continue des contrôles de sécurité email BSI TR-03182 et TR-03108 à mesure que l’infrastructure organisationnelle évolue.

Révisions régulières des politiques

Planifiez des révisions trimestrielles des politiques d’authentification email :

- Vérifiez que toutes les sources email légitimes maintiennent une authentification appropriée

- Supprimez les includes SPF obsolètes et sélecteurs DKIM pour les systèmes décommissionnés

- Évaluez l’efficacité de la politique DMARC et considérez le renforcement de l’application

- Mettez à jour la documentation reflétant les changements d’infrastructure

Rotation des clés et mises à jour sécuritaires

Implémentez des procédures de maintenance sécuritaire régulières :

- Effectuez une rotation des clés DKIM annuellement ou quand des incidents de sécurité surviennent

- Surveillez les nouveaux standards d’authentification email et meilleures pratiques

- Mettez à jour les valeurs TTL DNS pour permettre des changements rapides de politique quand requis

- Testez les procédures de récupération d’urgence incluant la restauration d’authentification email

Selon la Cybersecurity and Infrastructure Security Agency (CISA), les organisations avec une authentification email complète voient des taux de succès significativement réduits pour les campagnes de phishing ciblant leurs domaines.

VIII. Considérations avancées d’implémentation BSI TR-03182 & TR-03108

Organisations multi-domaines

Les grandes organisations allemandes gèrent souvent plusieurs domaines nécessitant des politiques d’authentification email coordonnées :

- Implémentez des politiques d’authentification cohérentes sur tous les domaines organisationnels

- Configurez des rapports DMARC centralisés pour une surveillance sécuritaire unifiée

- Coordonnez les politiques de sous-domaine (sp=) avec les modèles d’utilisation email organisationnels

- Établissez des procédures de délégation pour la gestion des domaines subsidiaires

Intégration de services cloud

Les organisations modernes s’appuient fortement sur des services cloud qui doivent s’intégrer avec les cadres de sécurité email BSI TR-03182 et TR-03108 :

- Configurez les enregistrements SPF pour inclure tous les services email basés sur le cloud

- Coordonnez la signature DKIM entre les fournisseurs cloud et les domaines organisationnels

- Implémentez des politiques DMARC qui accommodent les modèles d’authentification des services cloud

- Surveillez les changements de politique des services cloud qui pourraient impacter l’alignement d’authentification

Exigences de communication internationale

Les organisations allemandes avec des opérations internationales doivent équilibrer la conformité BSI TR-03182 et TR-03108 avec les besoins de communication email globaux :

- Considérez les exigences de livraison email régionales lors de l’implémentation de politiques DMARC strictes

- Coordonnez avec les filiales internationales pour des politiques d’authentification cohérentes

- Surveillez les taux de succès d’authentification email transfrontaliers

- Documentez les cadres de conformité dans différentes juridictions

IX. Points clés à retenir

L’implémentation de la conformité sécuritaire email BSI TR-03182 et TR-03108 nécessite une approche systématique du déploiement d’authentification email et de la surveillance continue. Les organisations doivent évaluer minutieusement leur infrastructure email, implémenter une authentification SPF et DKIM complète, et déployer des politiques DMARC avec des niveaux de surveillance et d’application appropriés.

Le succès dépend d’une planification soignée, d’une implémentation par phases et d’une surveillance continue de l’efficacité de l’authentification. Skysnag Protect fournit les capacités avancées d’analyse et de rapport DMARC nécessaires pour maintenir la conformité BSI TR-03182 et TR-03108 tout en protégeant contre les menaces de sécurité basées sur l’email en évolution.

L’investissement dans une authentification email appropriée paie des dividendes à travers des taux de succès de phishing réduits, une meilleure délivrabilité email et une conformité démontrable avec les meilleures pratiques de cybersécurité allemandes. Les organisations qui implémentent ces contrôles se positionnent pour se défendre contre les menaces email sophistiquées tout en répondant aux attentes réglementaires en évolution.

Prêt à implémenter la sécurité email conforme BSI TR-03182 et TR-03108 ? Commencez avec Skysnag Protect pour déployer une surveillance DMARC complète et atteindre une conformité d’authentification email robuste.