DKIM im Vergleich zu SPF

Welche E-Mail-Sicherheitsmaßnahme sollten Sie verwenden: DKIM oder SPF? In diesem Artikel erfahren Sie, was diese Begriffe bedeuten, wann Sie sie verwenden sollten und wie sie zum Schutz Ihrer E-Mail-Domains beitragen können.

E-Mail war noch nie so wichtig oder profitabler für E-Mail-Kriminalitätsnetzwerke. Heutzutage fälschen Betrüger aller Couleur Unternehmens-E-Mail-Domains bei Phishing-Angriffen und Business Email Compromise (BEC) -Betrügereien, die jedes Jahr zu Geschäftsverlusten von fast 9 Milliarden US-Dollar führen. Geben Sie sich bei diesen Angriffen als solche aus, und Ihr Unternehmen könnte auf dem Markt erheblichen Reputationsschäden ausgesetzt sein.

Was ist also SPF (Sender Policy Framework)? Und was ist DKIM (DomainKeys identifizierte E-Mail)? Beides sind wichtige E-Mail-Sicherheitsstandards, die verhindern sollen, dass Hacker Ihre Domains für E-Mail-Angriffe auf Ihre Kunden, Partner und die breite Öffentlichkeit fälschen.

Wie Domain-Spoofing funktioniert

Ein Betrüger muss nur einen SMTP-Server einrichten oder kompromittieren, um eine E-Mail zu fälschen. Von dort aus können sie die E-Mail-Adressen für „Von“, „Antwort an“ und „Rückkehr-Pfad““ ändern, um ihre Phishing-E-Mails als offizielle Mitteilungen der Person oder Firma erscheinen zu lassen, für die sie sich ausgeben.

Dem Simple Message Transfer Protocol (SMTP), mit dem E-Mail-Systeme ausgehende E-Mails senden, empfangen oder weiterleiten, fehlt ein Mechanismus zur Validierung von E-Mail-Adressen, was diesen Identitätsbetrug denkbar macht. Frühe E-Mail-Authentifizierungsmethoden wie S / MIME haben sich nicht durchgesetzt, um diesem Problem effektiv entgegenzuwirken. Aber ab Mitte der 2000er Jahre begannen zwei neue E-Mail-Sicherheitsstandards SPF und DKIM erfolgreich zu sein, wo frühere Strategien versagt hatten.

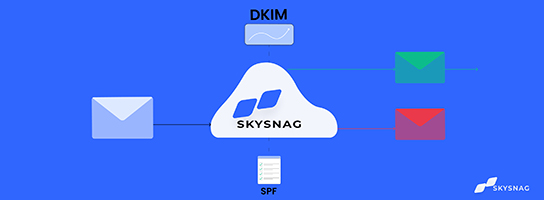

Wie SPF funktioniert

Mit SPF können E-Mail-Absender festlegen, welche IP-Adressen E-Mails von einer bestimmten Domain senden dürfen, was die grundlegendste Funktion darstellt. Durch die Veröffentlichung dieser Richtlinie als TXT-Eintrag im DNS für die angegebene Domäne kann ein Domänenbesitzer beispielsweise angeben, dass nur IP 5.6.7.8.9 E-Mails von @ senden darfYourCompanyURLHere.com .

Durch die Verwendung unseres SPF-Checker-Tools zur Suche nach SPF-Einträgen können Sie bestimmen, welche Server E-Mails für Ihre Domains zustellen dürfen.

Empfangende E-Mail-Server führen eine DNS-Eintragsabfrage für Ihre sendende Domain durch, um festzustellen, ob die im SPF-Eintrag angegebene IP-Adresse mit der IP-Adresse übereinstimmt, die zum Senden der E-Mail verwendet wurde. Andernfalls besteht die E-Mail keine Authentifizierung und hilft beim Entfernen bösartiger E-Mails, die versuchen, die verbundenen Vorteile auszunutzen

Wie DKIM funktioniert

Die für die Authentifizierung solcher digitalen Signaturen erforderlichen öffentlichen Schlüssel werden von DKIM zur Verfügung gestellt. Empfangende E-Mail-Anbieter können dann überprüfen, ob die E-Mail während der Übertragung nicht geändert wurde. Der Public Key TXT Record wird vom DNS der sendenden Domain angefordert, wenn ein SMTP-Server eine E-Mail mit einer solchen Signatur im Header empfängt. Der E-Mail-Dienstanbieter des Empfängers kann die Nachricht als Spam kennzeichnen oder die IP-Adresse des Absenders vollständig sperren, wenn die Überprüfung nicht erfolgreich ist oder die Signatur fehlt.

Welches ist besser?

Am Ende ist dies eine „bessere Zusammen“ -Situation und keine Entweder-Oder -Wahl. Dies liegt daran, dass SPF und DKIM sich beide mit einem anderen, aber ebenso wichtigen Aspekt der E-Mail-Sicherheit befassen. Mit SPF kann überprüft werden, ob eine E-Mail, die angeblich von Ihrem Unternehmen stammt, tatsächlich von einer Ihrer erkannten IP-Adressen gesendet wurde. Darüber hinaus überprüft DKIM, ob die E-Mail gefälscht oder geändert wurde, bevor sie an den beabsichtigten Empfänger gesendet wird. Es ist jedoch auch wichtig zu bedenken, dass DKIM und SPF keine umfassende Lösung für die E-Mail-Authentifizierung bieten, unabhängig davon, ob sie alleine oder gemeinsam verwendet werden.

Dafür müssen wir der Konversation ein zusätzliches Akronym hinzufügen:

Warum DMARC den Unterschied macht

Domänenbasierte Nachrichtenauthentifizierung, Berichterstellung und Konformität (DMARC), ein gemeinsames E-Mail-Authentifizierungssystem, das SPF und DKIM um eine Richtlinienschicht ergänzt, wurde erstmals 2012 vorgeschlagen. Mit DMARC können Unternehmen Richtlinien veröffentlichen, die festlegen, wann sich E-Mail-Anbieter für eine bestimmte Domain auf DKIM und SPF verlassen sollten und was zu tun ist, wenn Nachrichten eine dieser Prüfungen nicht bestehen.

Die strengste DMARC-Erzwingungsrichtlinieneinstellung ist abgelehnt (p=reject), die den empfangenden E-Mail-Server anweist, E-Mail-Nachrichten abzulehnen, bei denen die DMARC-Authentifizierung fehlschlägt, und zu verhindern, dass sie ihren beabsichtigten Empfänger erreichen. Ein DMARC-Eintrag kann ganz einfach erstellt und einem DNS zugewiesen werden. Die Einrichtung von DMARC über eine große Anzahl von Domänen kann jedoch für große Unternehmen schnell ziemlich schwierig werden.

Erstellen Sie hier ein Skysnag-Konto, um Ihren DMARC-Eintrag zu generieren.

Fazit

Skysnag automatisiert DMARC, SPF und DKIM für Sie, um die Zustellbarkeit von E-Mails zu erhöhen. Vermeiden Sie jedoch E-Mail-Spoofing-Angriffe mit der automatisierten Software von Skysnag, mit der Sie die Gültigkeit von E-Mails bestätigen können. Melden Sie sich noch heute über diesen Link für eine kostenlose Testversion an und pflegen Sie einen gesunden Domainnamen für Ihr Unternehmen.