E-Mail-Spoofing ist das Erstellen von E-Mail-Nachrichten mit einer gefälschten Absenderadresse. Dies zeigt an, dass die Nachricht anscheinend von einer anderen als der beabsichtigten Quelle stammt. In Phishing- und Spam-Kampagnen wird E-Mail-Spoofing häufig verwendet, um es Empfängern zu erschweren, den echten Absender zu identifizieren und das Öffnen der E-Mail zu vermeiden. Spoofing-Angriffe verändern E-Mail-Header so, dass es so aussieht, als ob die Nachricht von einem anderen Absender stammt. Dies kann durch Ändern des From-Felds oder anderer Header-Elemente erreicht werden.

E-Mail-Spoofing ist möglich aufgrund von:

- Fehlende Authentifizierung: Es gibt keine Standardmethode, um den Absender einer E-Mail-Nachricht zu authentifizieren. Dies bedeutet, dass es jemandem möglich ist, eine E-Mail mit einer gefälschten Absenderadresse zu senden.

- Domain-Spoofing: Domain-Spoofing ist eine Art von E-Mail-Spoofing, bei dem der Domainname des Absenders gefälscht wird. Dies kann durch Ändern des Absenderfelds oder anderer Teile des E-Mail-Headers erfolgen.

- SMTP-Relay: SMTP-Relay ist eine Methode der E-Mail-Zustellung, mit der Nachrichten von einem Server an einen anderen gesendet werden können. Dies kann verwendet werden, um E-Mail-Nachrichten mit einer gefälschten Absenderadresse zu senden.

I. Geschichte des E-Mail-Spoofings

E-Mail-Spoofing wird seit den Anfängen der E-Mail verwendet. 1978 verwendeten zwei Ingenieure der Digital Equipment Corporation E-Mail-Spoofing, um eine Nachricht an den Präsidenten des Unternehmens zu senden, die vorgab, vom CEO zu stammen. In den 1990er Jahren wurde E-Mail-Spoofing von Spammern verwendet, um unerwünschte kommerzielle E-Mails (UCE) zu versenden. Im Jahr 2001 nutzte der Melissa-Virus E-Mail-Spoofing, um sich selbst zu verbreiten. Im Jahr 2003 nutzte der SoBig-Virus E-Mail-Spoofing, um sich selbst zu verbreiten. Im Jahr 2007 nutzte der Storm-Wurm E-Mail-Spoofing, um sich selbst zu verbreiten.

II. Wie E-Mail-Spoofing funktioniert

E-Mail-Spoofing funktioniert durch Fälschen der Absenderadresse einer E-Mail-Nachricht. Dies kann durch Ändern des Felds Von oder anderer Teile der Kopfzeile erfolgen.

Wenn E-Mail-Spoofing in Phishing-Kampagnen verwendet wird, sendet der Angreifer häufig E-Mails, die anscheinend von einem legitimen Unternehmen oder einer legitimen Website stammen. Die E-Mail enthält normalerweise einen Link, der zu einer gefälschten Website führt, auf der die Anmeldeinformationen des Empfängers gestohlen werden sollen.

III. Beispiel für Paypal-Spoofing

Im Jahr 2018 gab es eine weit verbreitete E-Mail-Spoofing-Kampagne, die sich an PayPal-Nutzer richtete. Die E-Mails behaupteten, von PayPal zu stammen und besagten, dass das Konto des Empfängers gesperrt worden sei. Die E-Mail wies den Empfänger an, auf einen Link zu klicken, um sein Konto zu reaktivieren. Der Link führte jedoch zu einer gefälschten Website, auf der die PayPal-Anmeldeinformationen des Benutzers gestohlen werden sollten.

Diese Kampagne war erfolgreich, weil sie E-Mail-Spoofing verwendete, um den Anschein zu erwecken, dass die E-Mails aus einer legitimen Quelle stammten. Die E-Mail verwendete auch eine überzeugende Sprache, um den Empfänger dazu zu bringen, auf den Link zu klicken.

IV. Möglichkeiten, um zu vermeiden, Opfer von Spoofing-Angriffen zu werden

Es ist wichtig, bei unerwünschten E-Mails misstrauisch zu sein. Wenn eine E-Mail verdächtig aussieht, klicken Sie nicht auf Links oder Anhänge. Wenden Sie sich stattdessen direkt an das Unternehmen, um zu bestätigen, dass die E-Mail legitim ist.

Ein Angreifer kann programmgesteuert Nachrichten mit einfachen Skripten in einer beliebigen Sprache senden, die die Absenderadresse an eine E-Mail-Adresse Ihrer Wahl konfiguriert. E-Mail-API-Endpunkte ermöglichen es einem Absender, die Absenderadresse anzugeben, unabhängig davon, ob die Adresse vorhanden ist. Und ausgehende E-Mail-Server können nicht feststellen, ob die Adresse des Absenders legitim ist.

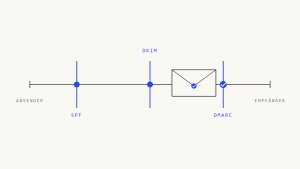

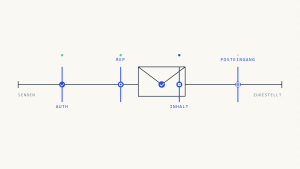

E-Mail-Server verwenden SMTP (Simple Mail Transfer Protocol) zum Senden und Empfangen von Nachrichten. Wenn Sie in Ihrem E-Mail-Client auf „Senden“ klicken, wird die Nachricht an den in Ihrer Client-Software konfigurierten SMTP-Server gesendet. Der SMTP-Server sucht dann die Domäne des Empfängers und leitet die Nachricht an den E-Mail-Server dieser Domäne weiter. Der E-Mail-Server des Empfängers liefert die Nachricht dann an den richtigen Posteingang.

Jedes Mal, wenn eine E-Mail-Nachricht über das Internet von einem Server zu einem anderen übertragen wird, wird die IP-Adresse jedes Servers protokolliert und in die E-Mail-Header aufgenommen. Diese Header zeigen die wahre Route und den Absender, aber viele Leute sehen sie sich nicht an, bevor sie mit einem E-Mail-Absender interagieren.

Die drei Hauptteile einer E-Mail sind:

- Absenderadresse

- Empfängeradresse

- Der Text der E-Mail

Ein Angreifer kann die Absenderadresse einer E-Mail leicht fälschen, um den Anschein zu erwecken, dass sie aus einer legitimen Quelle stammt. E-Mail-Server validieren die Adresse des Absenders nicht, sodass die Nachricht auch dann zugestellt wird, wenn die Adresse gefälscht ist. Dies kann bei Phishing-Angriffen verwendet werden, um die E-Mail so aussehen zu lassen, als ob sie von einer vertrauenswürdigen Quelle stammt. Der Angreifer kann auch das Antwortfeld verwenden, um anzugeben, wohin Antworten gesendet werden sollen.Dies kann eine andere E-Mail-Adresse sein, die er kontrolliert.

Diese E-Mail hat einen Fehlerstatus im Feld Received-SPF, was der beste Indikator dafür ist, dass es sich um eine gefälschte E-Mail handelt. Die E-Mail-Adresse im Feld Absender stammt angeblich von Bill Gates ([email protected] ). Die E-Mail wurde jedoch ursprünglich vom E-Mail-Server verarbeitet email.random-company.nl , was der erste Hinweis darauf ist, dass dies ein Fall von E-Mail-Spoofing ist. Das beste Feld, das Sie in diesen E-Mail-Headern überprüfen sollten, ist der Abschnitt Received-SPF.

V. SPF

SPF ist ein Sicherheitsprotokoll, das 2014 als Standard festgelegt wurde. Es funktioniert in Verbindung mit DMARC, um Malware- und Phishing-Angriffe zu stoppen.

SPF kann gefälschte E-Mails erkennen und ist bei den meisten E-Mail-Diensten zur Bekämpfung von Phishing üblich geworden. Es liegt jedoch in der Verantwortung des Domaininhabers, SPF zu verwenden. Ein Domaininhaber muss einen DNS-TXT-Eintrag konfigurieren, der alle IP-Adressen angibt, die zum Senden einer E-Mail im Namen der Domain berechtigt sind, um SPF zu verwenden.

Wenn dieser DNS-Eintrag konfiguriert ist, suchen Empfänger-E-Mail-Server beim Empfang einer Nachricht nach der IP-Adresse, um sicherzustellen, dass sie mit den autorisierten IP-Adressen der E-Mail-Domäne übereinstimmt. Wenn eine Übereinstimmung vorliegt, zeigt das Feld Received-SPF einen PASS-Status an. Wenn keine Übereinstimmung vorliegt, zeigt das Feld einen Fehlerstatus an. Empfänger sollten diesen Status überprüfen, wenn sie eine E-Mail mit Links, Anhängen oder schriftlichen Anweisungen erhalten.

VI. E-Mail-Spoofing-Statistiken

- täglich werden 3,1 Milliarden gefälschte E-Mails gesendet. Dies entspricht ungefähr einer gefälschten E-Mail pro 2 Menschen auf dem Planeten. Die Studie ergab auch, dass die meisten dieser gefälschten E-Mails von böswilligen Akteuren in China und Russland gesendet werden.

- E-Mail-Spoofing und Phishing haben sich seit 2016 weltweit auf geschätzte 26 Milliarden US-Dollar ausgewirkt. In den Vereinigten Staaten berichtete das FBI, dass allein im Jahr 2019 über 12 Milliarden US-Dollar durch E-Mail-Betrug und Cyberkriminalität verloren gingen.

Ein häufiger Angriff, der E-Mail-Spoofing verwendet, ist Business Email Compromise (BEC). Hier fälschen Cyberkriminelle eine E-Mail von einer hochrangigen Führungskraft innerhalb einer Organisation, um eine Überweisung anzufordern oder auf vertrauliche Informationen zuzugreifen.

Es wird erwartet, dass die Anzahl der E-Mail-Spoofing-Angriffe in Zukunft nur noch steigen wird, da Cyberkriminelle in ihren Methoden immer ausgefeilter werden.

In den letzten Jahren gab es viele hochkarätige Beispiele für E-Mail-Phishing-Betrug. Hier sind einige der bemerkenswertesten Fälle:

- Im Jahr 2016 wurde das Demokratische Nationalkomitee (DNC) Opfer eines Phishing-Angriffs, bei dem über 20.000 E-Mails veröffentlicht wurden.

- Im Jahr 2017 führte ein Phishing-Angriff auf den britischen National Health Service (NHS) zur Absage von über 19.000 Terminen.

- Im Jahr 2018 gab Google bekannt, dass es das Ziel eines Phishing-Angriffs war, von dem über eine Million Nutzer betroffen waren.

- Im Jahr 2019 wurde die Stadt Baltimore von einem Ransomware-Angriff heimgesucht, der von einer Phishing-E-Mail ausging. Der Angriff lähmte die Computersysteme der Stadt und verursachte Schäden in Höhe von über 18 Millionen US-Dollar.

- Im Jahr 2020 wurden die persönlichen Daten von über 100 Millionen Menschen bei einer Datenschutzverletzung bei der Kreditauskunftei Equifax offengelegt. Der Verstoß war das Ergebnis eines Phishing-Angriffs auf einen Mitarbeiter von Equifax.

VII. So schützen Sie sich vor E-Mail-Spoofing

Es gibt einige Schritte, die Sie unternehmen können, um sich vor E-Mail-Spoofing-Angriffen zu schützen:

- DMARC steht für Domain-Based Message Authentication and Reporting und ist ein E-Mail-Authentifizierungsstandard, mit dem E-Mail-Spoofing verhindert werden kann. E-Mail-Absender können DMARC verwenden, um zu beschreiben, wie ihre E-Mails behandelt werden sollen, wenn die Authentifizierung fehlschlägt.

Erstellen Sie ein Skysnag-Konto, um Ihren DMARC-Eintrag zu generieren. - SPF (Secure Sender Policy Framework) ist ein E-Mail-Authentifizierungsstandard, der verwendet werden kann, um E-Mail-Spoofing zu verhindern. E-Mail-Absender können SPF verwenden, um anzugeben, welche Server E-Mails in ihrem Namen senden können.

- Verwenden Sie einen zuverlässigen E-Mail-Dienst: Seriöse E-Mail-Dienste verfügen in der Regel über Anti-Spoofing-Funktionen.

- Unerwünschte E-Mails sollten mit Vorsicht behandelt werden, auch wenn sie aus einer zuverlässigen Quelle zu stammen scheinen. Wenn eine E-Mail verdächtig erscheint, öffnen Sie sie nicht und klicken Sie nicht auf einen der Links oder Anhänge.

- Antworten Sie nicht auf E-Mails, die persönliche oder finanzielle Informationen enthalten. Diese Art von Informationen wird niemals von einem legitimen Unternehmen per E-Mail angefordert.

- Halten Sie Ihre Antivirensoftware auf dem neuesten Stand und scannen Sie Ihren Computer regelmäßig. Dies hilft bei der Erkennung und Entfernung von gefährlicher Software, die beim Öffnen einer Phishing-E-Mail installiert wurde.

- Aktivieren Sie in Ihrem E-Mail-Konto die Zwei-Faktor-Authentifizierung. Dies erhöht die Sicherheit Ihres Kontos um eine zusätzliche Sicherheitsebene, die Betrügern den Zugriff darauf erschwert.

- Alle fragwürdigen E-Mails sollten Ihrem E-Mail-Anbieter und der Polizei gemeldet werden. Dies wird anderen helfen, nicht Opfer desselben Betrugs zu werden.

- Konfigurieren Sie die E-Mail-Authentifizierungsmechanismen Ihrer Domain.

VIII. Fazit

Skysnag automates DMARC, SPF, und DKIM für Sie, was Ihnen die Mühe und Zeit erspart, die für die manuelle Konfiguration erforderlich ist. Schalten Sie Erkenntnisse frei, umgehen Sie Probleme bei der E-Mail-Authentifizierung, einschließlich SPF und DKIM, und schützen Sie Ihre Domain vor Spoofing mit strenger DMARC-Durchsetzung, alles autonom mit Skysnag. Beginnen Sie mit Skysnag und melden Sie sich noch heute über diesen Link für eine kostenlose Testversion an und pflegen Sie einen gesunden Domainnamen.