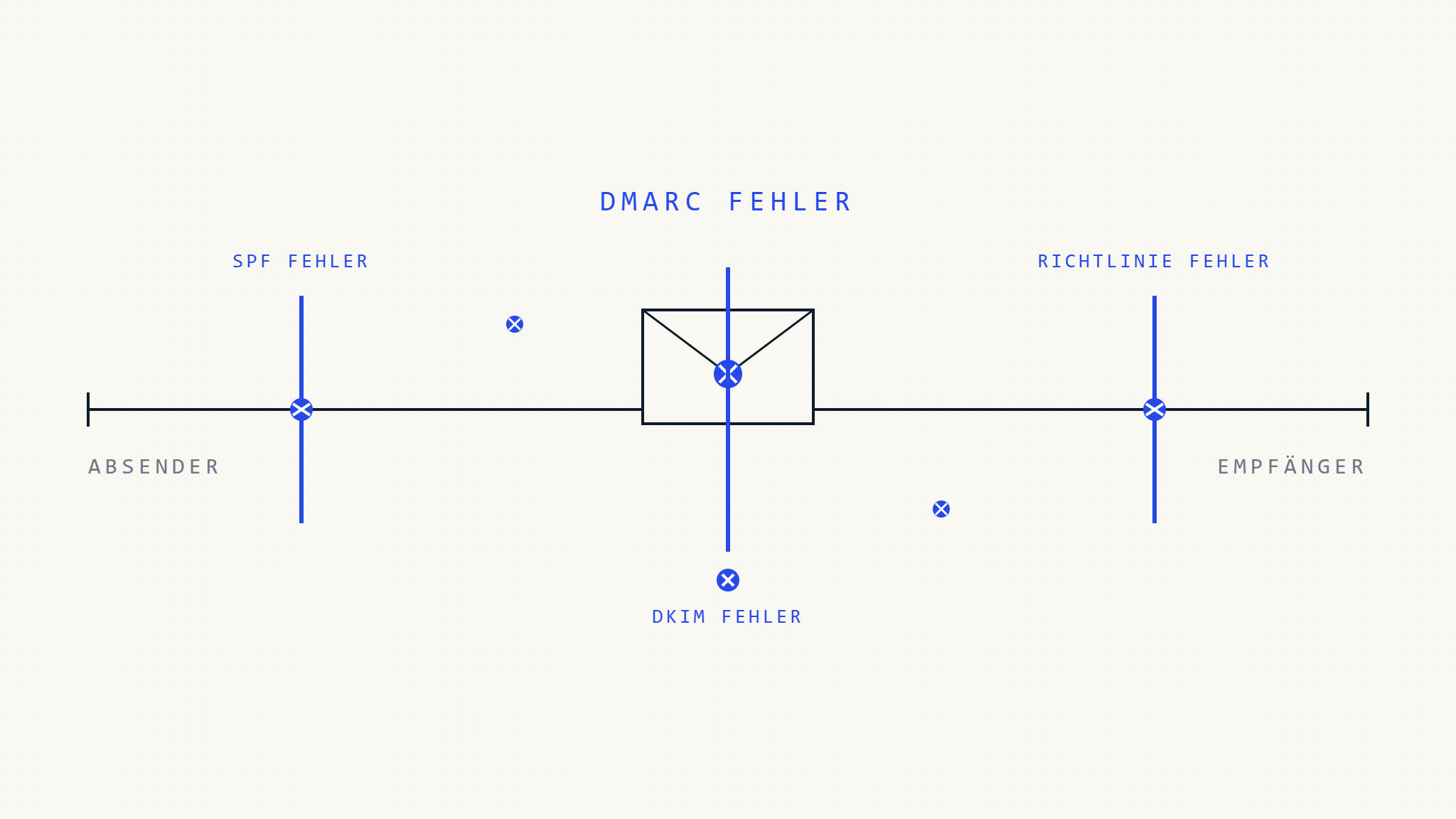

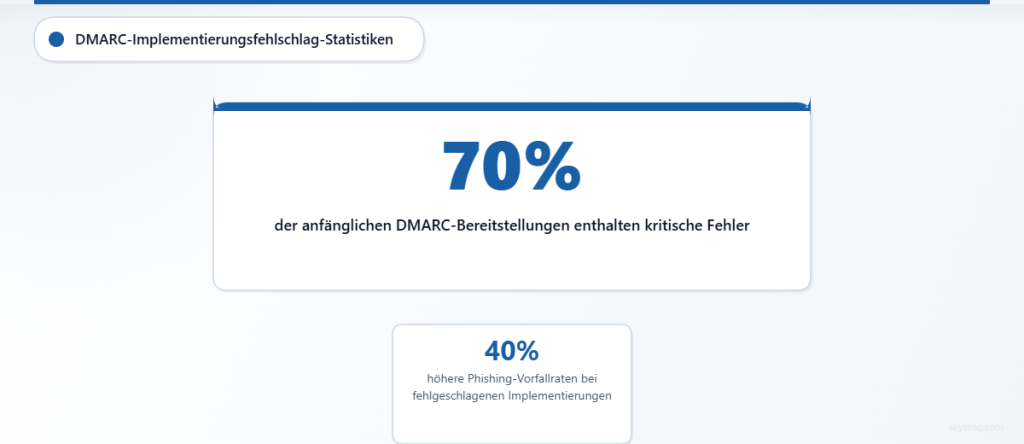

DMARC-Implementierungsfehler plagen Organisationen weltweit, wobei Studien zeigen, dass über 70% der ersten DMARC-Bereitstellungen kritische Fehler enthalten, die die Wirksamkeit der E-Mail-Authentifizierung beeinträchtigen. Diese Fehler wirken sich nicht nur auf die Zustellbarkeit aus—sie schaffen Sicherheitslücken, die Cyberkriminelle aktiv ausnutzen.

Das Verständnis dafür, warum DMARC-Implementierungen fehlschlagen, ist entscheidend für IT-Teams und Sicherheitsfachkräfte, die zuverlässige E-Mail-Authentifizierung benötigen. Der Unterschied zwischen einer erfolgreichen DMARC-Bereitstellung und einer fehlgeschlagenen liegt oft darin, häufige aber kostspielige Konfigurationsfehler zu vermeiden.

I. Bewertung: Die versteckten Kosten von DMARC-Implementierungsfehlern

DMARC-Bereitstellungsfehler schaffen kaskadierende Probleme in Ihrem gesamten E-Mail-Ökosystem. Authentifizierungsfehler führen dazu, dass legitime E-Mails abgelehnt oder als Spam markiert werden, während bösartige Nachrichten unentdeckt durchschlüpfen. Organisationen mit fehlgeschlagenen DMARC-Implementierungen berichten von 40% höheren Phishing-Vorfallsraten und erheblichen E-Mail-Zustellbarkeitsproblemen.

Der gefährlichste Aspekt von DMARC-Fehlern? Sie bleiben oft monatelang unbemerkt. IT-Teams gehen davon aus, dass ihre E-Mail-Authentifizierung funktioniert, während Sicherheitslücken weit geöffnet bleiben und Angreifern freie Hand geben, ihre Domains zu imitieren.

II. Maßnahmen: 10 kritische DMARC-Implementierungsfehler und wie man sie behebt

1. Mit der Richtlinie „p=reject“ statt „p=none“ beginnen

Der Fehler: Direkt zu einer restriktiven DMARC-Richtlinie springen, ohne das E-Mail-Ökosystem zu verstehen.

Warum es fehlschlägt: Legitime E-Mails von nicht ausgerichteten Quellen werden abgelehnt, was zu Geschäftsstörungen führt, bevor Sie alle autorisierten Absender identifiziert haben.

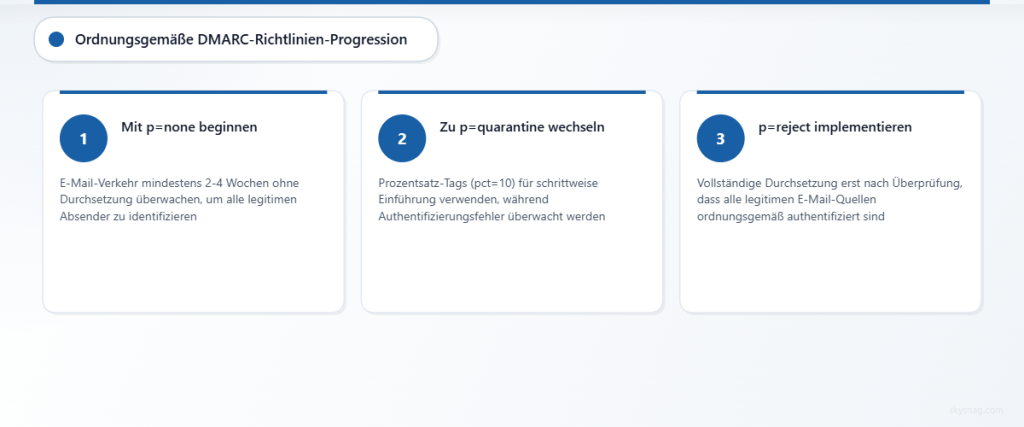

Lösung:

- Immer mit

p=nonebeginnen, um ohne Durchsetzung zu überwachen - Daten für mindestens 2-4 Wochen sammeln, bevor Richtlinienänderungen vorgenommen werden

- Schrittweise zu

p=quarantine, dann zup=rejectwechseln - Prozentsatz-Tags (pct=10) für schrittweise Einführungen verwenden

2. Unvollständige SPF-Datensatz-Abdeckung

Der Fehler: Fehlende E-Mail-Quellen in SPF-Datensätzen, was zu DMARC-Alignment-Fehlern führt.

Warum es fehlschlägt: Wenn SPF-Authentifizierung fehlschlägt, kann sich DMARC nur auf DKIM-Alignment verlassen, was die Gesamtwirksamkeit der Authentifizierung reduziert.

Lösung:

- Alle E-Mail-Quellen überprüfen: Marketing-Plattformen, CRM-Systeme, Drittanbieter-Services

- IP-Adressen und Domains für jeden autorisierten Absender einbeziehen

- SPF-Datensatz-Prüftools zur Syntax- und Abdeckungsvalidierung verwenden

- E-Mail-Quellen dokumentieren, um künftige Lücken zu verhindern

3. Fehlende oder defekte DKIM-Signaturen

Der Fehler: DMARC implementieren, ohne DKIM-Signierung für alle E-Mail-Quellen ordnungsgemäß zu konfigurieren.

Warum es fehlschlägt: Ohne DKIM-Alignment müssen E-Mails sich ausschließlich auf SPF für DMARC-Authentifizierung verlassen, was einzelne Ausfallpunkte schafft.

Lösung:

- DKIM-Signierung auf allen E-Mail-Plattformen und -Services aktivieren

- Verifizieren, dass DKIM-Schlüssel korrekt in DNS veröffentlicht sind

- DKIM-Signaturen mit E-Mail-Authentifizierungstools testen

- DKIM für Drittanbieter-E-Mail-Services und -Anbieter einrichten

4. Domain-Alignment-Konfigurationsfehler

Der Fehler: Strikte vs. lockere Alignment-Anforderungen für SPF und DKIM missverstehen.

Warum es fehlschlägt: E-Mails scheitern an der DMARC-Authentifizierung, selbst wenn sie ordnungsgemäß signiert und autorisiert sind, aufgrund von Alignment-Unstimmigkeiten.

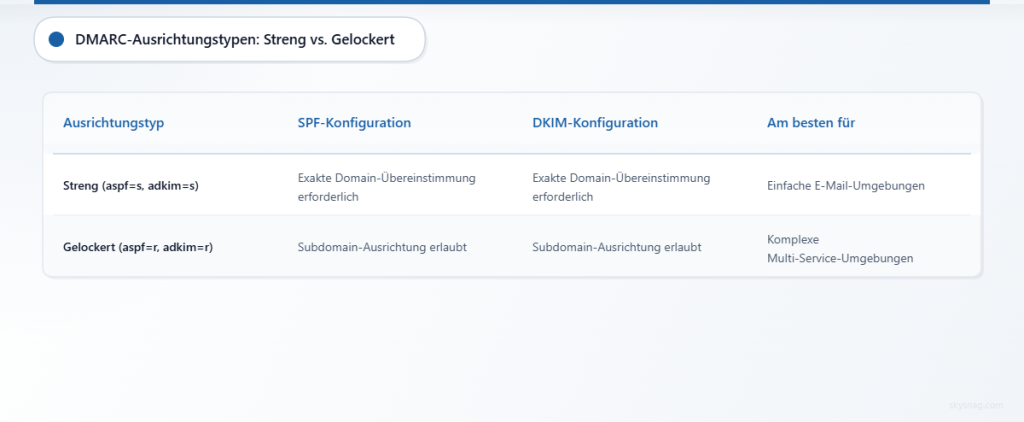

Lösung:

- Lockeres Alignment (

aspf=r,adkim=r) zunächst für komplexe E-Mail-Umgebungen verwenden - Verstehen, wann Subdomain-Alignment funktioniert vs. wann exakte Domain-Übereinstimmung erforderlich ist

- Alignment mit verschiedenen E-Mail-Quellen testen, bevor Richtlinien durchgesetzt werden

- Alignment-Anforderungen für jeden E-Mail-Service dokumentieren

5. Unzureichende DMARC-Datensatz-Überwachung und -Analyse

Der Fehler: DMARC-Datensätze einrichten, ohne ordnungsgemäße Überwachung und Berichtsanalyse zu implementieren.

Warum es fehlschlägt: Authentifizierungsprobleme bleiben unentdeckt, und Richtlinienanpassungen können nicht basierend auf tatsächlichen E-Mail-Verkehrsdaten vorgenommen werden.

Lösung:

- Umfassende DMARC-Berichterstattung und -Analyse implementieren

- Automatisierte Warnungen für Authentifizierungsfehler einrichten

- Regelmäßige Überprüfung von DMARC-Aggregat- und Forensik-Berichten

- Tools wie Skysnag Protect für zentralisierte DMARC-Überwachung verwenden

6. Subdomain-Richtlinienlücken

Der Fehler: Subdomain-DMARC-Richtlinien nicht behandeln, wodurch Angriffsvektoren offen bleiben.

Warum es fehlschlägt: Cyberkriminelle nutzen ungeschützte Subdomains aus, um Haupt-Domain-DMARC-Schutz zu umgehen.

Lösung:

- Subdomain-Richtlinien mit

sp=quarantineodersp=rejectimplementieren - Alle Subdomains auf potenzielle E-Mail-Nutzung überprüfen

- Separate DMARC-Datensätze für aktive Subdomains einrichten

- Wildcard-Richtlinien vorsichtig verwenden, um das Blockieren legitimen Verkehrs zu vermeiden

7. Fehlkonfigurationen bei Drittanbieter-E-Mail-Services

Der Fehler: DMARC-Authentifizierung für externe E-Mail-Services wie Marketing-Plattformen oder Kunden-Support-Tools nicht ordnungsgemäß konfigurieren.

Warum es fehlschlägt: Drittanbieter-Services können sich nicht ordnungsgemäß authentifizieren, was zu Zustellungsfehlern oder Sicherheitslücken führt.

Lösung:

- Mit Anbietern zusammenarbeiten, um ordnungsgemäße DKIM-Signierung und SPF-Einbeziehung zu implementieren

- Authentifizierungseinrichtung bei jedem Drittanbieter-E-Mail-Service verifizieren

- Dedizierte Subdomains für Drittanbieter-Services bei Bedarf verwenden

- End-to-End-Authentifizierungsfluss für alle externen Services testen

8. DNS-Propagation und Caching-Probleme

Der Fehler: DNS-Propagationsverzögerungen und Caching bei der Implementierung oder Aktualisierung von DMARC-Datensätzen nicht berücksichtigen.

Warum es fehlschlägt: Inkonsistente DNS-Antworten verursachen intermittierende Authentifizierungsfehler und Überwachungslücken.

Lösung:

- 24-48 Stunden DNS-Propagationszeiten einplanen

- Niedrigere TTL-Werte während der ersten Implementierung und Tests verwenden

- DMARC-Datensatz-Propagation über mehrere DNS-Server verifizieren

- Änderungen mit E-Mail-Sendeplänen koordinieren, um Auswirkungen zu minimieren

9. Unzureichende Forensik-Berichtskonfiguration

Der Fehler: DMARC-Forensik-Berichte nicht aktivieren oder sie falsch einrichten.

Warum es fehlschlägt: Detaillierte Fehleranalyse ist nicht verfügbar, was Troubleshooting und Bedrohungserkennung viel schwieriger macht.

Lösung:

- Forensik-Berichterstattung mit

ruf-Tags für detaillierte Fehlerdaten aktivieren - Sichere Sammelstellen für Forensik-Berichte einrichten

- Forensik-Berichtshäufigkeit mit Datenverwaltungskapazitäten ausbalancieren

- Forensik-Daten zur Identifizierung spezifischer Authentifizierungsprobleme verwenden

10. Mangel an laufender Wartung und Updates

Der Fehler: DMARC als „einrichten und vergessen“ Sicherheitskontrolle behandeln, ohne regelmäßige Wartung.

Warum es fehlschlägt: E-Mail-Umgebungen ändern sich ständig, und statische DMARC-Konfigurationen werden veraltet und unwirksam.

Lösung:

- Regelmäßige DMARC-Richtlinien- und Konfigurationsüberprüfungen planen

- Neue E-Mail-Quellen und Authentifizierungsfehler überwachen

- SPF- und DKIM-Datensätze aktualisieren, wenn sich E-Mail-Infrastruktur ändert

- Dokumentation der E-Mail-Authentifizierungsanforderungen pflegen

III. Automatisieren: DMARC-Implementierungsfehler verhindern

Manuelle DMARC-Verwaltung wird überwältigend, wenn E-Mail-Umgebungen komplex werden. Automatisierte DMARC-Überwachungs- und -Verwaltungsplattformen eliminieren menschliche Fehler und bieten Echtzeiteinblicke in die Authentifizierungsleistung.

Skysnag Protect automatisiert die DMARC-Implementierungsvalidierung, überwacht kontinuierlich die Authentifizierungsleistung und bietet umsetzbare Einblicke für die Richtlinienoptimierung. Automatisierte Systeme erkennen Konfigurationsfehler sofort, verhindern Authentifizierungsfehler und erhalten konsistenten Schutz, während sich Ihre E-Mail-Infrastruktur weiterentwickelt.

IV. Wichtige Erkenntnisse

DMARC-Implementierungsfehler entstehen durch vermeidbare Konfigurationsfehler und unzureichende laufende Verwaltung. Die kritischsten Fehler beinhalten das Eilen zu restriktiven Richtlinien, unvollständige E-Mail-Quellenabdeckung und unzureichende Überwachung.

Erfolg erfordert systematische Implementierung beginnend mit Überwachungsrichtlinien, umfassende E-Mail-Quellenprüfung und laufende Wartung. Organisationen, die DMARC als dynamische Sicherheitskontrolle statt als statische Konfiguration behandeln, erreichen signifikant bessere Authentifizierungsraten und Sicherheitsergebnisse.

Ordnungsgemäße DMARC-Fehlerbehebung und Bereitstellungsfehlerverhütung schützt sowohl E-Mail-Zustellbarkeit als auch Domain-Sicherheit, wodurch die Investition in korrekte Implementierung für moderne Organisationen essentiell wird.