Die ISO 27001-Zertifizierung erfordert von Organisationen die Implementierung umfassender Informationssicherheitskontrollen, wobei E-Mail-Systeme eine kritische Komponente dieses Frameworks darstellen. E-Mail-Authentifizierungskontrollen und Überwachungsmechanismen spielen eine entscheidende Rolle beim Nachweis der Compliance mit den Sicherheitsmanagement-Anforderungen der ISO 27001, insbesondere beim Schutz vor unbefugtem Zugriff und bei der Gewährleistung der Informationsintegrität.

Diese technische Referenz bietet Sicherheitsexperten umsetzbare Anleitungen zur Implementierung von E-Mail-Kontrollen, die die Zertifizierungsziele der ISO 27001 unterstützen, einschließlich Authentifizierungsprotokolle, Überwachungsframeworks und Strategien zur Beweissammlung.

I. Verständnis der ISO 27001 E-Mail-Sicherheitsanforderungen

ISO 27001 schreibt keine spezifischen E-Mail-Authentifizierungstechnologien wie DMARC, SPF oder DKIM vor. Stattdessen etabliert der Standard risikobasierte Sicherheitsziele, die Organisationen durch angemessene Kontrollen adressieren müssen. E-Mail-Authentifizierungs- und Überwachungskontrollen unterstützen mehrere zentrale ISO 27001-Kontrollziele:

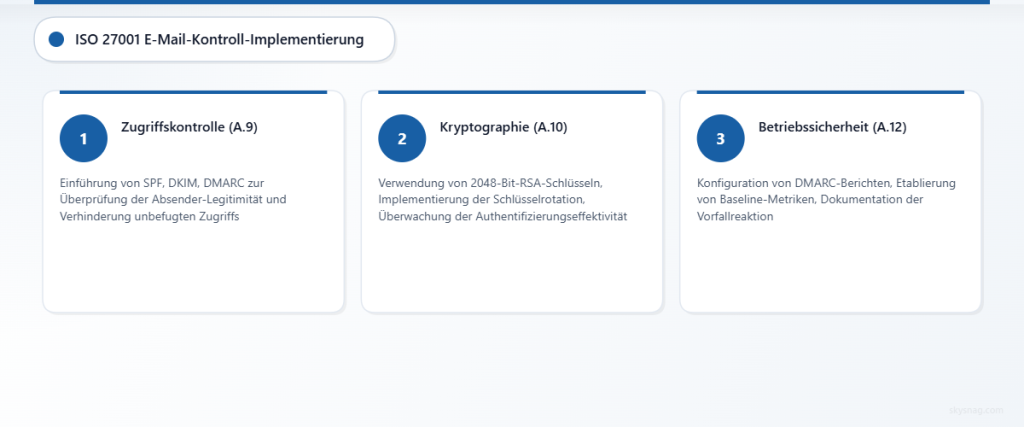

Zugriffskontrolle (A.9)

Organisationen müssen Kontrollen implementieren, um den Zugriff auf Informationen und informationsverarbeitende Einrichtungen zu begrenzen. E-Mail-Authentifizierungsprotokolle helfen bei der Verifizierung der Absenderlegitimität und verhindern unbefugten Zugriff auf E-Mail-Kommunikation.

Ansatz zur Kontrollimplementierung:

- SPF-Records zur Autorisierung sendender IP-Adressen bereitstellen

- DKIM-Signierung für Nachrichtenintegritätsverifizierung konfigurieren

- DMARC-Richtlinien zur Definition der Behandlung von Authentifizierungsfehlern implementieren

- Authentifizierungsergebnisse für Effektivität der Zugriffskontrolle überwachen

Kryptografie (A.10)

Der Standard erfordert den ordnungsgemäßen Einsatz von Kryptografie zum Schutz von Informationsvertraulichkeit, Authentizität und Integrität. E-Mail-Authentifizierung nutzt kryptografische Mechanismen zur Erreichung dieser Ziele.

Technische Implementierung:

- DKIM verwendet RSA- oder ECDSA-kryptografische Signaturen für Nachrichtenauthentifizierung

- Mindestschlüssellängen konfigurieren (2048-Bit RSA empfohlen)

- Schlüsselrotationspläne für DKIM-Signierungsschlüssel implementieren

- Effektivität kryptografischer Kontrollen durch Authentifizierungsberichte überwachen

Betriebssicherheit (A.12)

ISO 27001 betont den korrekten und sicheren Betrieb informationsverarbeitender Einrichtungen. E-Mail-Sicherheitsüberwachung fällt unter operative Sicherheitskontrollen.

Überwachungsframework:

- DMARC-Berichterstattung für Authentifizierungstransparenz implementieren

- SPF- und DKIM-Fehlerwarnungen konfigurieren

- Baseline-Metriken für E-Mail-Authentifizierungserfolgssraten etablieren

- Vorfallreaktionsverfahren für Authentifizierungsfehler dokumentieren

II. Implementierung von E-Mail-Authentifizierungsprotokollen

SPF (Sender Policy Framework) Konfiguration

SPF-Records definieren autorisierte Sendequellen für Ihre Domain und unterstützen ISO 27001-Zugriffskontrollziele.

Grundlegende SPF-Syntax:

v=spf1 include:_spf.skysnag.com ip4:203.0.113.1 -allImplementierungsanforderungen:

- Alle legitimen Sendequellen dokumentieren

- Restriktive Richtlinien verwenden (-all-Mechanismus)

- Überwachung für SPF-Authentifizierungsfehler implementieren

- Änderungskontrollverfahren für SPF-Record-Updates unterhalten

ISO 27001-Ausrichtung:

SPF-Implementierung unterstützt A.9.1.1 (Zugriffskontrollrichtlinie) durch Definition autorisierter E-Mail-Absender und A.12.4.1 (Ereignisprotokollierung) durch Protokollierung von Authentifizierungsergebnissen.

DKIM (DomainKeys Identified Mail) Bereitstellung

DKIM bietet kryptografische Authentifizierung für E-Mail-Nachrichten und unterstützt Informationsintegritätsziele.

DKIM-Record-Struktur:

selector._domainkey.example.com. IN TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA..."Konfigurationsparameter:

- Schlüssellänge: Mindestens 2048-Bit RSA-Schlüssel

- Selektor-Rotation: Vierteljährliche Schlüsselrotation implementieren

- Signierungsbereich: Kritische Header signieren (From, Subject, Date, Message-ID)

- Hash-Algorithmus: SHA-256 für Signaturerstellung verwenden

Kontrollnachweis:

DKIM-Implementierung in Sicherheitsverfahren dokumentieren, Schlüsselverwaltungsaufzeichnungen führen und Authentifizierungserfolgmetriken als Compliance-Nachweis sammeln.

DMARC (Domain-based Message Authentication) Richtlinie

DMARC baut auf SPF und DKIM auf, um umfassende E-Mail-Authentifizierungsrichtliniendurchsetzung zu bieten.

Richtlinienfortschrittsstrategie:

v=DMARC1; p=none; rua=mailto:[email protected]

v=DMARC1; p=quarantine; pct=25; rua=mailto:[email protected]

v=DMARC1; p=reject; rua=mailto:[email protected]Implementierungsphasen:

- Überwachen (p=none): Authentifizierungsdaten ohne Durchsetzung sammeln

- Quarantäne (p=quarantine): Teilweise Durchsetzung mit schrittweiser Prozenterhöhung

- Ablehnen (p=reject): Vollständige Richtliniendurchsetzung für maximalen Schutz

III. Überwachungs- und Berichterstattungsframework

DMARC-Aggregatberichtsanalyse

DMARC-Aggregatberichte bieten umfassende Transparenz in die E-Mail-Authentifizierungsleistung und unterstützen ISO 27001-Überwachungsanforderungen.

Berichtsanalysekomponenten:

- Authentifizierungserfolgs-/Fehlerquoten

- Bewertung der Quell-IP-Reputation

- Effektivität der Richtliniendurchsetzung

- Korrelation von Bedrohungsinformationen

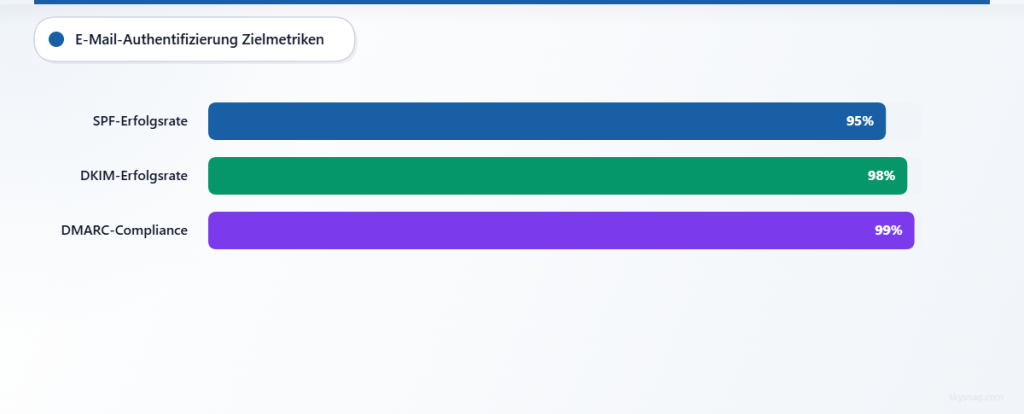

Leistungskennzahlen:

- SPF-Authentifizierungsdurchlaufquote (Ziel: >95%)

- DKIM-Authentifizierungsdurchlaufquote (Ziel: >98%)

- DMARC-Richtlinien-Compliance-Rate (Ziel: >99%)

- Erkennung unbefugter Sendequellen

Forensische Berichtsverarbeitung

DMARC-Forensikberichte liefern detaillierte Informationen über Authentifizierungsfehler und unterstützen Vorfallerkennungs- und Reaktionsfähigkeiten.

Forensische Datenelemente:

- Ursprüngliche Nachrichtenheader und Inhalt

- Gründe für Authentifizierungsfehler

- Quellnetzwerkinformationen

- Empfängerbehandlungsentscheidungen

Integrationsanforderungen:

- Forensikberichte an SIEM-Systeme weiterleiten

- Mit Bedrohungsinformationsfeeds korrelieren

- Automatisierte Vorfallreaktions-Workflows auslösen

- Compliance-Audit-Pfade generieren

IV. Risikobewertung und -management

E-Mail-Bedrohungslandschaftsbewertung

Organisationen müssen regelmäßige Risikobewertungen durchführen, um E-Mail-bezogene Bedrohungen zu identifizieren und angemessene Kontrollmaßnahmen zu bestimmen.

Häufige E-Mail-Angriffsvektoren:

- Domain-Spoofing und Imitationsangriffe

- Business Email Compromise (BEC) Schemata

- Malware-Verteilung durch E-Mail-Anhänge

- Datenexfiltration über unbefugte E-Mail-Kanäle

Risikobewertungskriterien:

- Wahrscheinlichkeit erfolgreicher Angriffsdurchführung

- Potenzielle Geschäftsauswirkungen und finanzielle Verluste

- Regulatorische Compliance-Implikationen

- Reputationsschädenkonsequenzen

Messung der Kontrolleffektivität

ISO 27001 erfordert von Organisationen, die Effektivität implementierter Sicherheitskontrollen zu messen und zu bewerten.

E-Mail-Kontrollmetriken:

- Abdeckung der Authentifizierungsprotokoll-Bereitstellung

- Erfolgquoten der Richtliniendurchsetzung

- Vorfallerkennungs- und Reaktionszeiten

- Effektivität des Sicherheitsbewusstseinstrainings für Benutzer

Messmethodik:

- Baseline-Sicherheitsmetriken definieren

- Kontinuierliche Überwachungssysteme implementieren

- Leistungsdaten sammeln und analysieren

- Ergebnisse an Führungsebene berichten

- Korrekturmaßnahmen für Lücken implementieren

V. Best Practices für die Implementierung

Technische Konfigurationsstandards

DNS-Management:

- DNS Security Extensions (DNSSEC) für Record-Integrität implementieren

- Kurze TTL-Werte während anfänglicher Bereitstellungsphasen verwenden

- Separate DNS-Zonen für E-Mail-Authentifizierungsrecords unterhalten

- Alle DNS-Änderungen durch Änderungskontrollprozesse dokumentieren

E-Mail-Server-Konfiguration:

- Mail-Server für Authentifizierungsprüfungen konfigurieren

- Ordnungsgemäße Nachrichtenbehandlung für Authentifizierungsfehler implementieren

- Detaillierte Protokollierung für Audit-Trail-Anforderungen aktivieren

- Sichere Kommunikationskanäle für Authentifizierungsberichterstattung etablieren

Organisatorische Kontrollen

Richtlinienentwicklung:

- Umfassende E-Mail-Sicherheitsrichtlinien erstellen

- Rollen und Verantwortlichkeiten für E-Mail-Systemmanagement definieren

- Vorfallreaktionsverfahren für Authentifizierungsfehler etablieren

- Schulungsanforderungen für Verwaltungspersonal dokumentieren

Änderungsmanagement:

- Formale Änderungskontrolle für E-Mail-Authentifizierungskonfigurationen implementieren

- Sicherheitsüberprüfung für alle E-Mail-Infrastrukturänderungen erfordern

- Konfigurationsbaseline-Dokumentation unterhalten

- Rollback-Verfahren für fehlgeschlagene Implementierungen etablieren

VI. Audit-Vorbereitung und Beweissammlung

Dokumentationsanforderungen

ISO 27001-Auditoren erwarten umfassende Dokumentation, die Kontrollimplementierung und -effektivität demonstriert.

Erforderliche Dokumentation:

- E-Mail-Sicherheitsrichtlinien und -verfahren

- Risikobewertungsberichte einschließlich E-Mail-Bedrohungen

- Technische Implementierungsspezifikationen

- Überwachungs- und Messberichte

- Vorfallreaktionsaufzeichnungen

- Schulungs- und Sensibilisierungsmaterialien

Beweissammlungsstrategie

Technische Beweise:

- E-Mail-Authentifizierungskonfigurationsdateien

- DNS-Record-Validierungsberichte

- DMARC-Aggregat- und Forensikberichtszusammenfassungen

- Screenshots von Sicherheitsüberwachungsdashboards

- Schwachstellenbewertungsergebnisse

Verfahrensbezogene Beweise:

- Änderungskontrollgenehmigungsaufzeichnungen

- Vorfallreaktionsaktivitätsprotokolle

- Managementreview-Besprechungsprotokolle

- Sicherheitsbewusstseinstrainingabschlussaufzeichnungen

- Lieferantensicherheitsbewertungsberichte

VII. Integration mit Skysnag Comply

Skysnag Comply optimiert die ISO 27001 E-Mail-Kontrollimplementierung durch automatisiertes Konfigurationsmanagement und Compliance-Berichtsfähigkeiten. Die Plattform bietet:

Automatisierte Kontrollimplementierung:

- Geführte SPF-, DKIM- und DMARC-Konfiguration

- Echtzeit-DNS-Validierung und -überwachung

- Richtlinienempfehlungsengine basierend auf Risikobewertung

- Automatisierte Beweissammlung für Audit-Zwecke

Compliance-Berichterstattung:

- ISO 27001-ausgerichtete Kontrolleffektivitätsberichte

- Automatisierte Vorfallserkennung und -benachrichtigung

- Risiko-Dashboard mit Leistungskennzahlen

- Audit-bereite Dokumentationserstellung

Kontinuierliche Überwachung:

- Echtzeit-Authentifizierungsleistungsüberwachung

- Bedrohungsinformationsintegration und -benachrichtigung

- Richtlinien-Compliance-Verfolgung und -berichterstattung

- Automatisierte Eskalation für kritische Sicherheitsereignisse

VIII. Erweiterte Implementierungsüberlegungen

Multi-Domain-Management

Organisationen mit komplexen Domain-Portfolios benötigen ausgeklügelte Authentifizierungsmanagementstrategien.

Konfigurationsherausforderungen:

- Subdomain-Authentifizierungsrichtlinienvererbung

- Drittanbieter-Serviceprovider-Autorisierung

- Markenschutz über mehrere Domains

- Konsistente Richtliniendurchsetzung über Organisationseinheiten

Lösungsframework:

- Hierarchische Authentifizierungsrichtlinien implementieren

- DMARC-Subdomain-Richtlinientags (sp=) für granulare Kontrolle verwenden

- Zentralisierte Authentifizierungsüberwachung unterhalten

- Domänenübergreifenden Bedrohungsinformationsaustausch etablieren

Cloud-Service-Integration

Moderne Organisationen nutzen mehrere Cloud-Services für E-Mail-Verarbeitung, was sorgfältige Authentifizierungskonfiguration erfordert.

Integrationsanforderungen:

- Cloud-Service-Provider-IP-Adressen in SPF-Records autorisieren

- DKIM-Signierung für cloud-basierte E-Mail-Services konfigurieren

- DMARC-Richtlinien implementieren, die Cloud-Service-Authentifizierung berücksichtigen

- Authentifizierungsleistung über alle Service-Provider überwachen

IX. Zentrale Erkenntnisse

E-Mail-Authentifizierungskontrollen bieten wesentliche Unterstützung für die ISO 27001-Zertifizierung durch Adressierung von Zugriffskontroll-, Kryptografie- und Betriebssicherheitsanforderungen. Obwohl der Standard keine spezifischen Protokolle vorschreibt, schafft die Implementierung von SPF, DKIM und DMARC eine robuste Grundlage für E-Mail-Sicherheitsmanagement.

Erfolgreiche Implementierung erfordert umfassende Risikobewertung, technisches Konfigurationsmanagement, kontinuierliche Überwachung und gründliche Dokumentation. Organisationen sollten sich auf schrittweise Richtliniendurchsetzung, umfassende Überwachung und Integration mit breiteren Sicherheitsmanagementsystemen konzentrieren.

Regelmäßige Messung und Bewertung der E-Mail-Kontrolleffektivität gewährleistet anhaltende Compliance mit ISO 27001-Anforderungen und liefert Nachweis der gebotenen Sorgfalt beim Schutz organisatorischer Informationsassets.

Für Organisationen, die eine optimierte ISO 27001 E-Mail-Kontrollimplementierung anstreben, bietet Skysnag Comply umfassende Automatisierungs- und Berichtsfähigkeiten, die die Implementierungskomplexität reduzieren und gleichzeitig Audit-Bereitschaft gewährleisten.