DMARC (Domain-based Message Authentication, Reporting and Conformance) é um protocolo de autenticação de e-mail que impede que cibercriminosos se façam passar pela organização usando o domínio de e-mail da sua empresa. Ao validar que os e-mails que alegam vir do seu domínio são realmente legítimos, o DMARC protege tanto a reputação da sua marca quanto os seus clientes de ataques de phishing.

Pense no DMARC como um documento de identidade digital para os seus e-mails. Quando alguém recebe um e-mail alegando ser da sua empresa, o DMARC informa ao sistema de e-mail se aquela mensagem é genuína ou potencialmente fraudulenta. Essa autenticação acontece automaticamente em segundo plano, mas seu impacto na postura de segurança da sua organização é significativo.

I. Como Funciona a Autenticação de E-mail: A Base

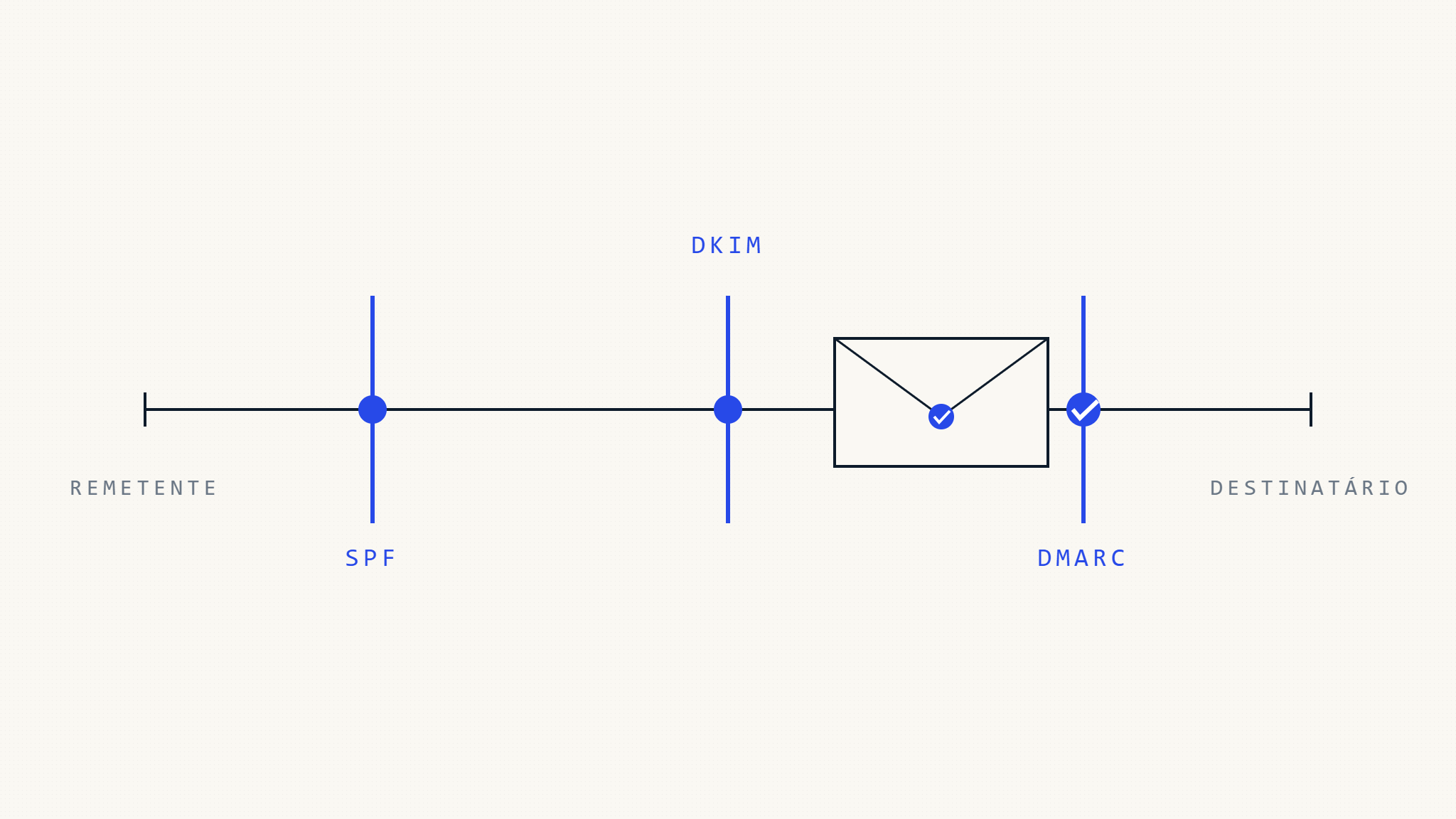

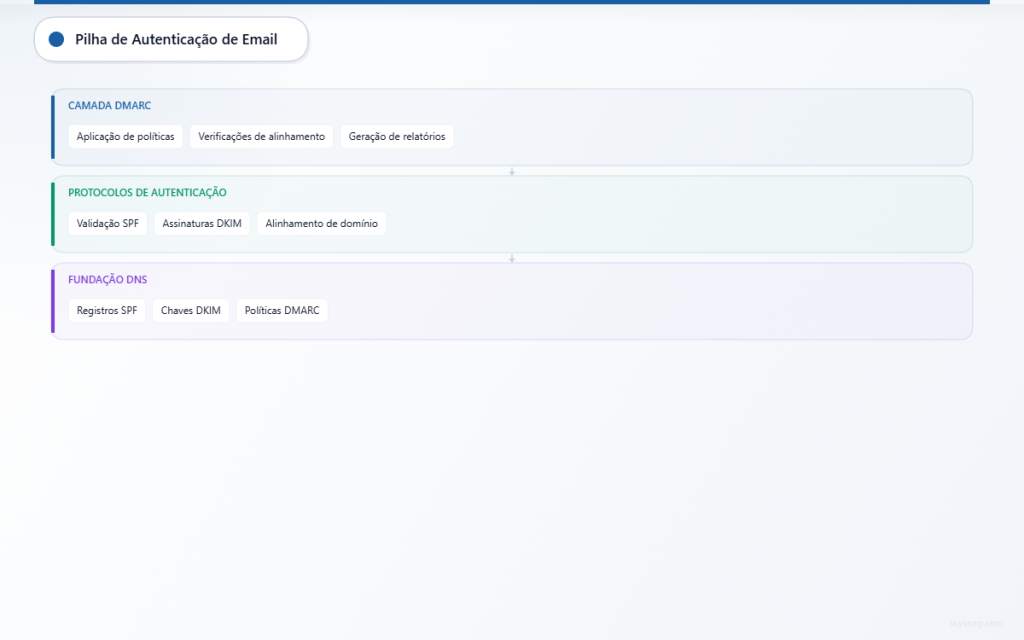

Antes de mergulhar especificamente no DMARC, é importante entender o ecossistema de autenticação de e-mail. A autenticação de e-mail depende de três protocolos principais trabalhando juntos:

SPF (Sender Policy Framework) funciona como uma lista de convidados para o seu domínio. Especifica quais servidores de e-mail estão autorizados a enviar e-mails em nome do seu domínio. Quando um e-mail chega, o servidor receptor verifica se veio de uma fonte aprovada listada no seu registro SPF.

DKIM (DomainKeys Identified Mail) funciona como uma assinatura digital. Adiciona uma assinatura criptográfica aos seus e-mails enviados que os servidores receptores podem verificar. Isso prova que o e-mail não foi alterado durante a transmissão e confirma que se originou do seu domínio.

DMARC se baseia tanto no SPF quanto no DKIM fornecendo instruções aos servidores de e-mail receptores sobre o que fazer quando as verificações de autenticação falham. Também gera relatórios que oferecem visibilidade sobre quem está enviando e-mails usando o seu domínio.

II. O Que é Autenticação DMARC?

A autenticação DMARC é o processo pelo qual os servidores de e-mail receptores verificam se uma mensagem recebida deve ser considerada confiável. Quando um e-mail alega vir do seu domínio, o servidor receptor realiza várias verificações:

Primeiro, consulta sua política DMARC publicada nos seus registros DNS. Essa política informa ao servidor quão rigorosamente aplicar a autenticação e quais ações tomar se as verificações falharem.

Em seguida, verifica o alinhamento SPF checando se o e-mail passou na autenticação SPF e se o domínio SPF está alinhado com o domínio no cabeçalho “From” do e-mail. Da mesma forma, verifica o alinhamento DKIM para garantir que quaisquer assinaturas DKIM sejam válidas e devidamente alinhadas.

Com base nesses resultados, o servidor receptor aplica sua política DMARC. Dependendo das suas configurações, pode entregar o e-mail normalmente, marcá-lo como spam ou rejeitá-lo inteiramente.

III. Como o DMARC Funciona: O Processo Técnico

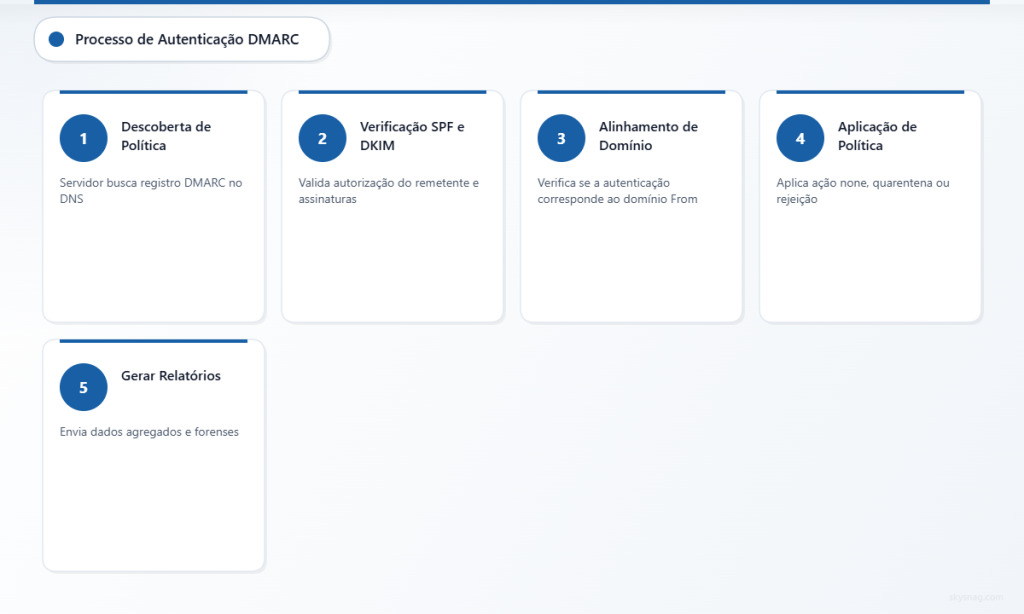

O processo de autenticação DMARC segue uma sequência específica toda vez que alguém recebe um e-mail alegando ser do seu domínio:

Passo 1: Descoberta da Política

O servidor de e-mail receptor extrai o domínio do cabeçalho “From” do e-mail e consulta o registro DMARC no DNS em _dmarc.seudominio.com. Este registro contém sua política de autenticação e instruções.

Passo 2: Verificações de Autenticação

O servidor realiza verificações de autenticação SPF e DKIM. Para SPF, verifica se o endereço IP remetente está autorizado. Para DKIM, valida quaisquer assinaturas criptográficas anexadas à mensagem.

Passo 3: Verificação de Alinhamento

O DMARC requer “alinhamento” entre os resultados da autenticação e o domínio “From” visível. O servidor verifica se os domínios que passaram na autenticação SPF ou DKIM correspondem ou são subdomínios do domínio “From”.

Passo 4: Aplicação da Política

Com base na sua política DMARC, o servidor receptor decide como tratar o e-mail:

- None (monitorar): Entregar o e-mail mas enviar relatórios sobre os resultados da autenticação

- Quarantine (quarentena): Tratar e-mails suspeitos como spam ou entregar nas pastas de lixo eletrônico

- Reject (rejeitar): Bloquear e-mails não autenticados inteiramente

Passo 5: Relatórios

O servidor receptor gera relatórios agregados e forenses sobre os resultados da autenticação e os envia para os endereços especificados no seu registro DMARC.

IV. Níveis de Política DMARC: Do Monitoramento à Aplicação

As organizações tipicamente implementam DMARC em fases, aumentando gradualmente os níveis de proteção conforme ganham confiança na configuração da autenticação de e-mail:

Modo Monitor (p=none) permite observar os resultados da autenticação sem afetar a entrega de e-mails. Esta fase é essencial para identificar todas as fontes legítimas de e-mail e entender sua postura atual de autenticação. Você receberá relatórios mostrando quais e-mails passam ou falham na autenticação, ajudando você a identificar tanto fontes legítimas que perdeu quanto tentativas potenciais de falsificação.

Modo Quarentena (p=quarantine) instrui os servidores receptores a tratar e-mails que falham na autenticação DMARC com suspeita. Esses e-mails tipicamente acabam nas pastas de spam em vez de serem entregues normalmente. Isso fornece proteção enquanto ainda permite que os destinatários encontrem e-mails legítimos que podem ter sido incorretamente sinalizados.

Modo Rejeição (p=reject) oferece a proteção mais forte instruindo os servidores receptores a bloquear completamente e-mails que falham na autenticação DMARC. Isso impede que e-mails falsificados cheguem aos destinatários inteiramente, mas requer confiança de que todas as fontes legítimas de e-mail estão devidamente autenticadas.

V. Insights de Implementação para Equipes de Segurança de E-mail

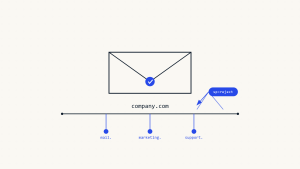

Implementar DMARC com sucesso requer planejamento cuidadoso e implantação gradual. As equipes de segurança de e-mail devem começar conduzindo uma auditoria abrangente de todas as fontes de envio de e-mail, incluindo plataformas de marketing, sistemas CRM, ferramentas de suporte e quaisquer serviços terceirizados que enviam e-mails em nome da empresa.

O registro DMARC inicial deve sempre começar com uma política “none” para coletar inteligência sem arriscar a entrega de e-mails legítimos. Um registro inicial típico parece com: v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected].

Analisar relatórios DMARC revela informações cruciais sobre seu ecossistema de e-mail. Relatórios agregados mostram tendências gerais de autenticação e ajudam a identificar endereços IP e serviços enviando e-mails usando seu domínio. Relatórios forenses fornecem informações detalhadas sobre falhas individuais de autenticação, ajudando você a distinguir entre problemas legítimos de configuração e tentativas reais de falsificação.

Desafios comuns de implementação incluem gerenciar infraestruturas complexas de e-mail onde múltiplos fornecedores enviam e-mails em seu nome. Cada remetente legítimo precisa de entradas SPF adequadas e configuração DKIM. As organizações frequentemente descobrem fontes de e-mail esquecidas ou legadas durante a implementação do DMARC, destacando a importância da fase de monitoramento.

A aplicação progressiva da política tipicamente segue esta linha do tempo: começar com monitoramento por 2-4 semanas, mover para modo quarentena por outras 2-4 semanas, então avançar para modo rejeição uma vez que você esteja confiante na configuração de autenticação. O cronograma exato depende da complexidade da sua organização e tolerância ao risco.

VI. Recursos Avançados e Considerações do DMARC

O DMARC oferece vários recursos avançados que aumentam sua eficácia para programas sofisticados de segurança de e-mail. Políticas de subdomínio permitem diferentes requisitos de autenticação para vários subdomínios, útil para organizações com arquiteturas complexas de e-mail.

Modos de alinhamento fornecem flexibilidade em quão rigorosamente o DMARC aplica a correspondência de domínios. Alinhamento relaxado permite que e-mails de subdomínios passem na autenticação, enquanto alinhamento rigoroso requer correspondências exatas de domínio. A maioria das organizações começa com alinhamento relaxado e aperta as restrições conforme sua implementação amadurece.

Tags de porcentagem permitem rollout gradual de políticas mais rigorosas especificando qual porcentagem de e-mails deve ter a política aplicada. Isso permite testar políticas de rejeição em uma pequena porção de e-mails antes da implementação completa.

Domínios externos podem ser configurados para receber relatórios DMARC, permitindo que provedores de serviços de segurança gerenciados ou serviços especializados de análise DMARC processem e analisem dados de autenticação em seu nome.

VII. DMARC e Integração de Segurança de E-mail

Estratégias modernas de segurança de e-mail integram DMARC com controles de segurança mais amplos para criar proteção em camadas. DMARC trabalha junto com gateways seguros de e-mail, plataformas de inteligência de ameaças e programas de treinamento de conscientização de segurança.

Equipes de segurança de e-mail usam cada vez mais dados DMARC para informar atividades de caça a ameaças e resposta a incidentes. Falhas de autenticação podem indicar campanhas ativas de personificação, enquanto mudanças súbitas em fontes legítimas de e-mail podem sinalizar contas comprometidas ou mudanças não autorizadas no sistema.

Integração com sistemas de gerenciamento de informações e eventos de segurança (SIEM) permite que relatórios DMARC contribuam para monitoramento e alertas de segurança mais amplos. Padrões em falhas de autenticação podem revelar campanhas de ataque coordenadas ou indicar a necessidade de controles de segurança adicionais.

VIII. Considerações de Impacto nos Negócios e ROI

Organizações implementando DMARC tipicamente veem melhorias mensuráveis na entregabilidade de e-mails e proteção da marca. E-mails legítimos experimentam melhores taxas de entrega porque servidores receptores confiam mais em mensagens autenticadas do que em não autenticadas.

Benefícios de proteção da marca incluem redução da confusão do cliente por e-mails falsificados e menor probabilidade do seu domínio ser usado em campanhas de phishing. Esta proteção se estende além do e-mail para a reputação geral da marca e confiança do cliente.

Benefícios de conformidade variam por setor, mas a implementação de DMARC suporta os objetivos de segurança de e-mail enfatizados por várias estruturas regulamentares. Organizações em setores regulamentados frequentemente descobrem que controles robustos de autenticação de e-mail ajudam a demonstrar seu compromisso com a proteção de dados e comunicações dos clientes.

IX. Preparando a Autenticação de E-mail para o Futuro

A autenticação de e-mail continua evoluindo com novos padrões e capacidades aprimoradas. BIMI (Brand Indicators for Message Identification) se baseia no DMARC para exibir logotipos de marca para e-mails autenticados, fornecendo confirmação visual de legitimidade aos destinatários.

Inteligência artificial e aprendizado de máquina complementam cada vez mais o DMARC analisando padrões de e-mail e identificando tentativas sofisticadas de falsificação que podem passar em verificações básicas de autenticação. Essas tecnologias ajudam equipes de segurança a priorizar ameaças e automatizar respostas a falhas de autenticação.

Provedores de e-mail em nuvem continuam aprimorando o suporte e capacidades de relatório DMARC, tornando a implementação mais fácil para organizações de todos os tamanhos. Integração entre DMARC e plataformas de segurança em nuvem fornece visibilidade e controle centralizados sobre políticas de autenticação de e-mail.

X. Principais Conclusões

DMARC fornece proteção essencial contra falsificação de e-mail autenticando mensagens e fornecendo visibilidade sobre fontes de e-mail usando seu domínio. Implementação bem-sucedida requer planejamento sistemático, começando com modo monitor e progredindo gradualmente para aplicação.

A combinação de SPF, DKIM e DMARC cria uma base robusta de autenticação de e-mail que protege tanto remetentes quanto destinatários. Análise regular de relatórios DMARC ajuda organizações a manter políticas eficazes de autenticação e identificar ameaças de segurança.

Equipes de segurança de e-mail devem ver DMARC como parte de uma estratégia abrangente de segurança em vez de uma solução isolada. Integração com outros controles de segurança e monitoramento contínuo garantem eficácia máxima contra ameaças baseadas em e-mail em evolução.

Skysnag Protect simplifica a implementação e gerenciamento de DMARC fornecendo monitoramento automatizado, análises detalhadas e recomendações de política orientadas. A plataforma ajuda organizações a navegar pelas complexidades da autenticação de e-mail mantendo visibilidade sobre sua postura de segurança de e-mail.