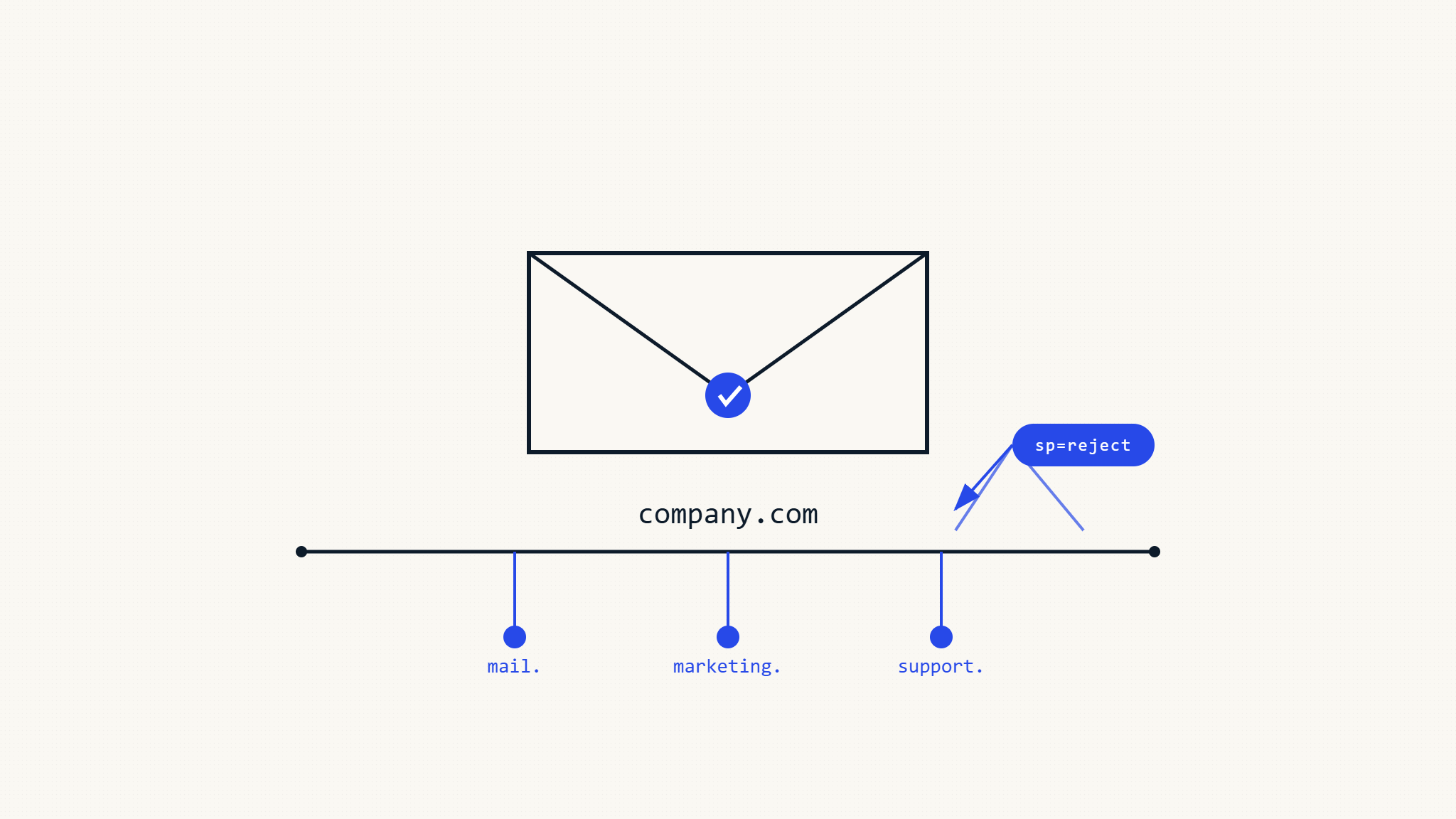

A proteção DMARC não para no seu domínio raiz. Enquanto a maioria das organizações foca em proteger seu domínio principal, cibercriminosos cada vez mais têm como alvo subdomínios para contornar controles de autenticação de email. Compreender as políticas de subdomínio DMARC e a configuração da tag sp garante proteção abrangente em toda a sua infraestrutura de domínios.

I. Entendendo a Herança de Subdomínio DMARC

O DMARC opera em um modelo de herança onde subdomínios automaticamente herdam a política do seu domínio pai, a menos que seja explicitamente sobrescrito. Quando você publica uma política DMARC para example.com, subdomínios como mail.example.com e marketing.example.com herdam essa mesma política por padrão.

No entanto, essa herança só se aplica quando não existe um registro DMARC específico para o subdomínio. Se marketing.example.com tem seu próprio registro DMARC, ele usará essa política em vez de herdar do domínio raiz.

Comportamento Padrão de Herança

Considere este registro DMARC do domínio raiz:

_dmarc.example.com. IN TXT "v=DMARC1; p=quarantine; rua=mailto:[email protected]"Sem políticas explícitas de subdomínio, todos os subdomínios herdam a política de quarentena. Isso significa:

- mail.example.com herda p=quarantine

- shop.example.com herda p=quarantine

- api.example.com herda p=quarantine

Esta herança fornece proteção básica, mas pode não atender a todas as necessidades organizacionais.

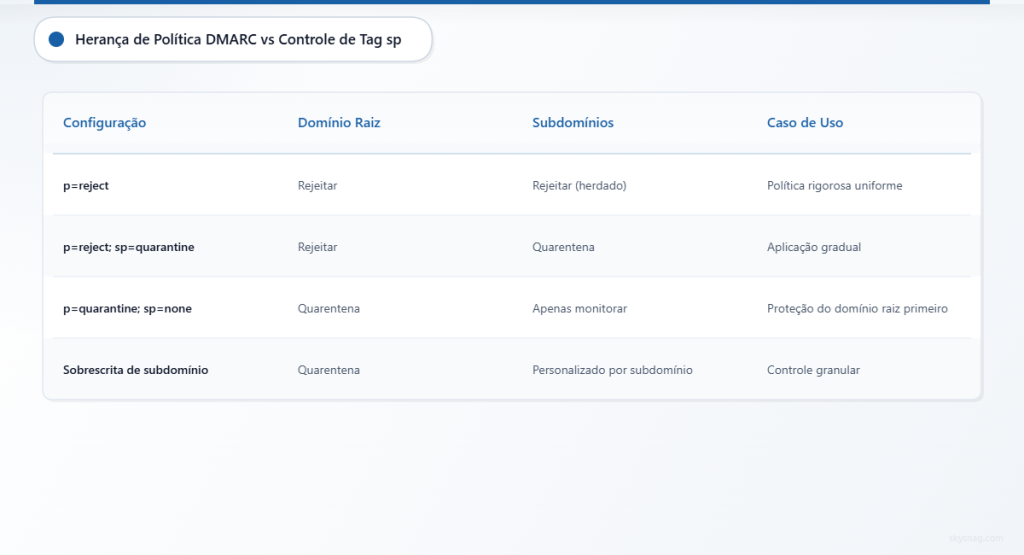

II. A Tag DMARC sp: Controle de Política de Subdomínio

A tag sp (política de subdomínio) permite que organizações especifiquem diferentes políticas para subdomínios enquanto mantêm políticas separadas para o domínio raiz. Este controle granular atende cenários onde subdomínios requerem tratamento diferente do domínio principal.

Sintaxe e Valores da Tag sp

A tag sp aceita os mesmos valores da tag de política principal:

sp=none– Monitora autenticação de subdomínio sem aplicaçãosp=quarantine– Trata mensagens de subdomínio que falharam como suspeitassp=reject– Bloqueia mensagens de subdomínio que falharam na autenticação

Implementação Estratégica da Tag sp

Uma configuração comum combina proteção rigorosa do domínio raiz com aplicação gradual de subdomínio:

_dmarc.example.com. IN TXT "v=DMARC1; p=reject; sp=quarantine; rua=mailto:[email protected]"Esta política:

- Rejeita mensagens não autenticadas do domínio raiz

- Coloca em quarentena mensagens não autenticadas de subdomínios

- Fornece aplicação gradual mantendo a segurança

III. Cenários Avançados de Configuração de Subdomínio

Cenário 1: Raiz de Alta Segurança com Monitoramento de Subdomínios

Organizações com comunicações críticas do domínio raiz frequentemente implementam políticas rigorosas para o raiz enquanto monitoram atividade de subdomínios:

_dmarc.example.com. IN TXT "v=DMARC1; p=reject; sp=none; rua=mailto:[email protected]; pct=100"Esta configuração protege o domínio principal enquanto coleta inteligência sobre padrões de uso de subdomínios.

Cenário 2: Aplicação Graduada na Hierarquia de Domínios

Algumas organizações preferem níveis de aplicação escalonados:

_dmarc.example.com. IN TXT "v=DMARC1; p=quarantine; sp=none; rua=mailto:[email protected]"Esta abordagem permite monitoramento da autenticação de subdomínios enquanto mantém proteção moderada do domínio raiz.

Cenário 3: Registros de Substituição Específicos de Subdomínio

Para controle preciso, organizações podem publicar registros DMARC específicos para subdomínios individuais:

_dmarc.marketing.example.com. IN TXT "v=DMARC1; p=reject; rua=mailto:[email protected]"

_dmarc.api.example.com. IN TXT "v=DMARC1; p=none; rua=mailto:[email protected]"Estes registros sobrescrevem tanto as políticas do domínio raiz quanto as da tag sp para seus respectivos subdomínios.

IV. Descoberta e Monitoramento de Subdomínios

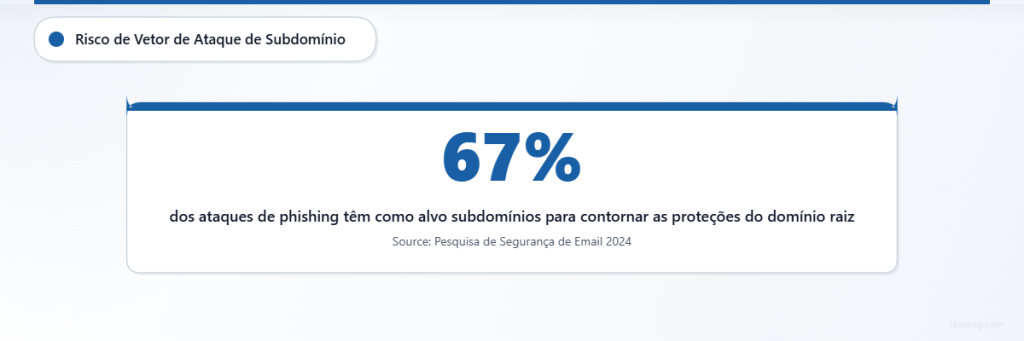

A implementação efetiva do DMARC em subdomínios requer descoberta abrangente de subdomínios. Organizações frequentemente subestimam sua presença de subdomínios, perdendo vetores críticos de ataque.

Subdomínios Comumente Esquecidos

Equipes de segurança frequentemente perdem essas categorias de subdomínios:

- Ambientes de desenvolvimento e preparação (dev.example.com, staging.example.com)

- Integrações de terceiros (webhook.example.com, api.example.com)

- Aplicações legadas (old.example.com, archive.example.com)

- Subdomínios regionais ou departamentais (us.example.com, hr.example.com)

Relatórios DMARC para Visibilidade de Subdomínios

Relatórios agregados DMARC fornecem visibilidade sobre atividade de email de subdomínios. A tag rua em sua política de domínio raiz recebe relatórios para todos os subdomínios, a menos que tenham registros DMARC específicos com endereços de relatório diferentes.

O Skysnag Protect automaticamente descobre e monitora atividade de subdomínios através da análise de relatórios DMARC, ajudando organizações a identificar subdomínios de envio de email previamente desconhecidos.

V. Melhores Práticas de Implementação

Implantação Gradual de Política de Subdomínio

Comece com monitoramento em todos os subdomínios antes de implementar aplicação:

- Fase 1: Implante

p=none; sp=nonepara estabelecer relatório baseline - Fase 2: Mova para

p=quarantine; sp=nonepara proteção do domínio raiz - Fase 3: Implemente

p=quarantine; sp=quarantinepara cobertura abrangente - Fase 4: Progrida para

p=reject; sp=rejectapós validação

Requisitos de Alinhamento e Subdomínios

Os requisitos de alinhamento DMARC se aplicam igualmente a subdomínios. Para que mensagens de subdomínios passem no DMARC:

- SPF deve alinhar com o subdomínio (relaxado) ou correspondência exata (rigoroso)

- Assinaturas DKIM devem alinhar com o domínio pai (relaxado) ou subdomínio (rigoroso)

Considere implicações de alinhamento ao configurar políticas de subdomínio, especialmente para automação de marketing e serviços de email transacional.

Testando Configurações de Subdomínio

Antes de implementar políticas de aplicação, teste configurações de subdomínio completamente:

- Verifique se registros SPF incluem todas as fontes de envio de subdomínio

- Assegure que assinaturas DKIM alinhem adequadamente com políticas de domínio

- Monitore relatórios DMARC para falhas inesperadas de autenticação de subdomínio

- Teste entrega de email de todos os subdomínios ativos

VI. Conformidade e Cobertura de Subdomínios

Organizações sujeitas a requisitos regulatórios devem garantir que a cobertura abrangente de subdomínios suporte seus objetivos de conformidade. Embora regulamentações específicas possam não explicitamente exigir políticas de subdomínio DMARC, autenticação de email abrangente demonstra diligência devida na proteção contra ataques de phishing e spoofing.

Indústrias que lidam com dados sensíveis frequentemente implementam políticas rigorosas de subdomínio como parte de frameworks mais amplos de cibersegurança. A tag sp fornece a flexibilidade para equilibrar requisitos de segurança com necessidades operacionais em diferentes funções de subdomínio.

VII. Erros Comuns de Política de Subdomínio

Políticas de Subdomínio Excessivamente Permissivas

Definir sp=none indefinidamente cria pontos cegos persistentes na cobertura de segurança de email. Embora fases de monitoramento sejam importantes, organizações devem progredir para políticas de aplicação baseadas em dados de relatório.

Lógica de Política Inconsistente

Implementar políticas mais rigorosas para o domínio raiz enquanto mantém políticas permissivas de subdomínio pode criar lacunas de segurança. Atacantes podem visar subdomínios fracamente protegidos para contornar controles do domínio raiz.

Descoberta de Subdomínio Ausente

Implantar políticas DMARC sem descoberta abrangente de subdomínios deixa vetores de ataque desconhecidos desprotegidos. Enumeração e monitoramento regular de subdomínios garante cobertura abrangente.

VIII. Considerações Avançadas da Tag sp

Implicações de Subdomínio Wildcard

A tag sp se aplica a todos os subdomínios atuais e futuros sob o domínio raiz. Isso inclui subdomínios criados dinamicamente e configurações DNS wildcard. Organizações usando criação dinâmica de subdomínios devem cuidadosamente considerar implicações da tag sp para sistemas automatizados.

Herança de Subdomínio Multi-Nível

Para subdomínios multi-nível (como mail.marketing.example.com), a herança DMARC segue a estrutura de domínio organizacional. A política específica mais disponível se aplica, seja do pai imediato, domínio organizacional ou domínio raiz.

IX. Integração com Plataformas de Segurança de Email

Plataformas modernas de segurança de email como o Skysnag Protect fornecem gerenciamento centralizado de políticas de subdomínio DMARC, rastreando automaticamente herança de políticas e identificando lacunas de configuração. Esta visibilidade prova ser essencial para organizações gerenciando infraestruturas complexas de domínios.

O gerenciamento automatizado de políticas ajuda a garantir níveis consistentes de proteção em domínios raiz e subdomínios, fornecendo flexibilidade para implementar controles granulares onde requisitos de negócios demandam abordagens diferentes.

X. Principais Conclusões

Políticas de subdomínio DMARC fornecem proteção essencial além da cobertura do domínio raiz. A tag sp oferece controle flexível de política, permitindo que organizações equilibrem requisitos de segurança com necessidades operacionais em diferentes funções de subdomínio.

A implementação bem-sucedida do DMARC em subdomínios requer descoberta abrangente de subdomínios, implantação gradual de políticas e monitoramento contínuo através de relatórios agregados. Organizações devem evitar armadilhas comuns como políticas excessivamente permissivas e lógica de aplicação inconsistente.

O Skysnag Protect simplifica o gerenciamento de DMARC de subdomínios através de descoberta automatizada, controle centralizado de políticas e relatório abrangente em toda a sua infraestrutura de domínios.