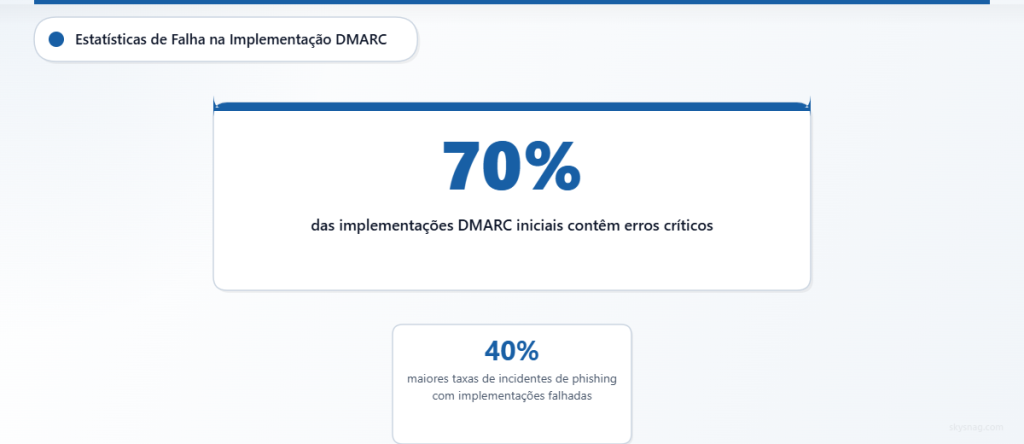

Falhas na implementação do DMARC afligem organizações em todo o mundo, com estudos mostrando que mais de 70% das implantações iniciais de DMARC contêm erros críticos que comprometem a eficácia da autenticação de email. Esses erros não apenas impactam a entregabilidade—eles criam vulnerabilidades de segurança que criminosos cibernéticos exploram ativamente.

Entender por que as implementações de DMARC falham é crucial para equipes de TI e profissionais de segurança que precisam de autenticação de email confiável. A diferença entre uma implementação bem-sucedida do DMARC e uma mal-sucedida frequentemente se resume a evitar erros de configuração comuns, mas custosos.

I. Avaliação: Os Custos Ocultos das Falhas na Implementação do DMARC

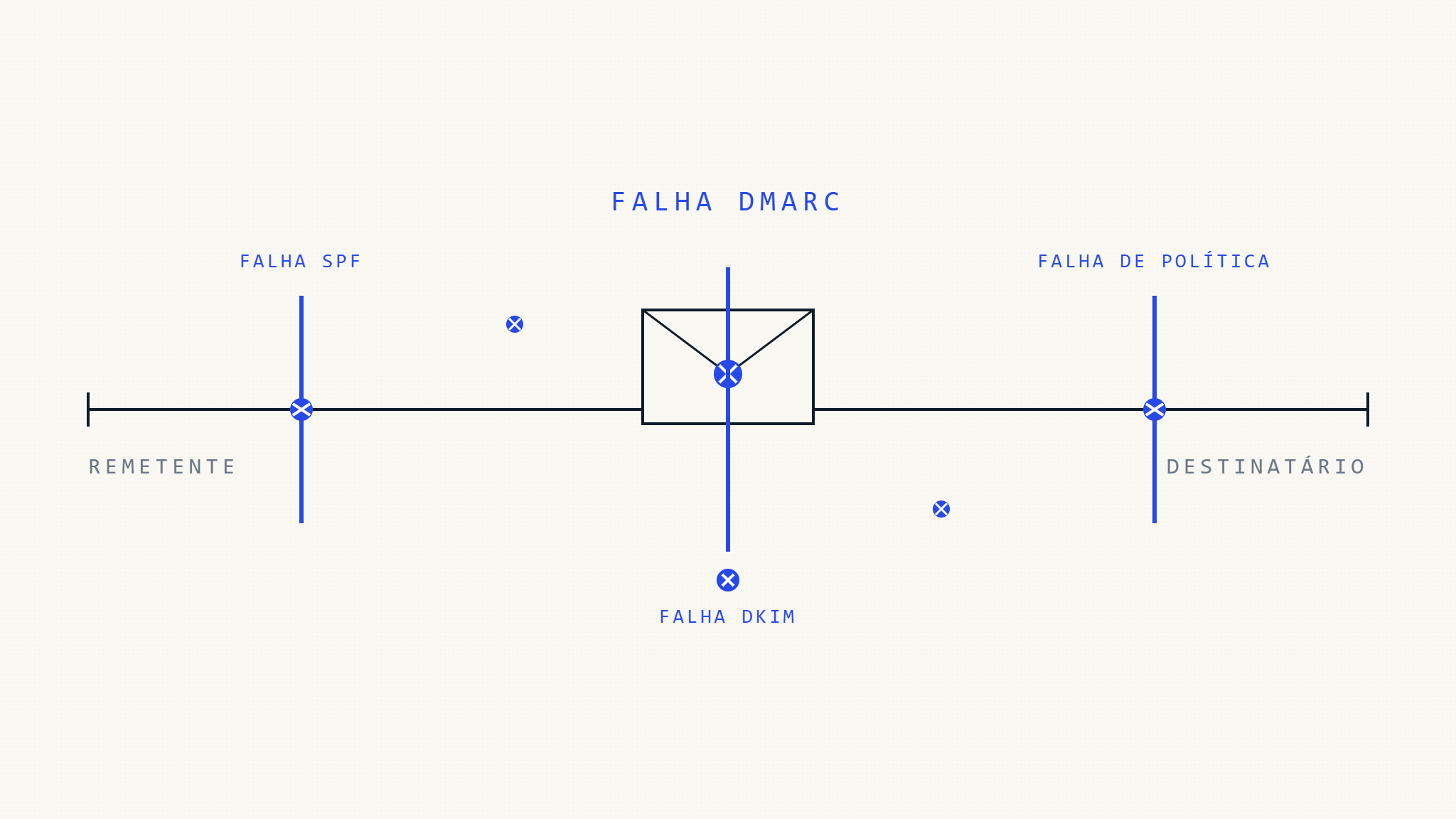

Erros na implementação do DMARC criam problemas em cascata em todo o seu ecossistema de email. Falhas de autenticação significam que emails legítimos são rejeitados ou marcados como spam, enquanto mensagens maliciosas passam despercebidas. Organizações com implementações de DMARC falhadas relatam taxas de incidentes de phishing 40% maiores e problemas significativos de entregabilidade de email.

O aspecto mais perigoso das falhas do DMARC? Elas frequentemente passam despercebidas por meses. Equipes de TI assumem que sua autenticação de email está funcionando enquanto lacunas de segurança permanecem amplamente abertas, dando aos atacantes rédea solta para personificar seus domínios.

II. Ações: 10 Erros Críticos de Implementação do DMARC e Como Corrigi-los

1. Começar com Política “p=reject” em Vez de “p=none”

O Erro: Pular direto para uma política DMARC restritiva sem entender seu ecossistema de email.

Por Que Falha: Emails legítimos de fontes não alinhadas são rejeitados, causando interrupções nos negócios antes de você identificar todos os remetentes autorizados.

Solução:

- Sempre comece com

p=nonepara monitorar sem aplicação - Colete dados por no mínimo 2-4 semanas antes de mudanças de política

- Mova gradualmente para

p=quarantine, depoisp=reject - Use tags de porcentagem (pct=10) para implementações graduais

2. Cobertura Incompleta do Registro SPF

O Erro: Perder fontes de email nos registros SPF, causando falhas de alinhamento do DMARC.

Por Que Falha: Quando a autenticação SPF falha, o DMARC só pode confiar no alinhamento DKIM, reduzindo a eficácia geral da autenticação.

Solução:

- Audite todas as fontes de email: plataformas de marketing, sistemas CRM, serviços terceirizados

- Inclua endereços IP e domínios para cada remetente autorizado

- Use ferramentas de verificação de registro SPF para validar sintaxe e cobertura

- documente fontes de email para prevenir lacunas futuras

3. Assinaturas DKIM Ausentes ou Quebradas

O Erro: Implementar DMARC sem configurar adequadamente a assinatura DKIM para todas as fontes de email.

Por Que Falha: Sem alinhamento DKIM, emails devem confiar apenas no SPF para autenticação DMARC, criando pontos únicos de falha.

Solução:

- Habilite assinatura DKIM em todas as plataformas e serviços de email

- Verifique se as chaves DKIM estão publicadas corretamente no DNS

- Teste assinaturas DKIM usando ferramentas de autenticação de email

- Configure DKIM para serviços de email terceirizados e fornecedores

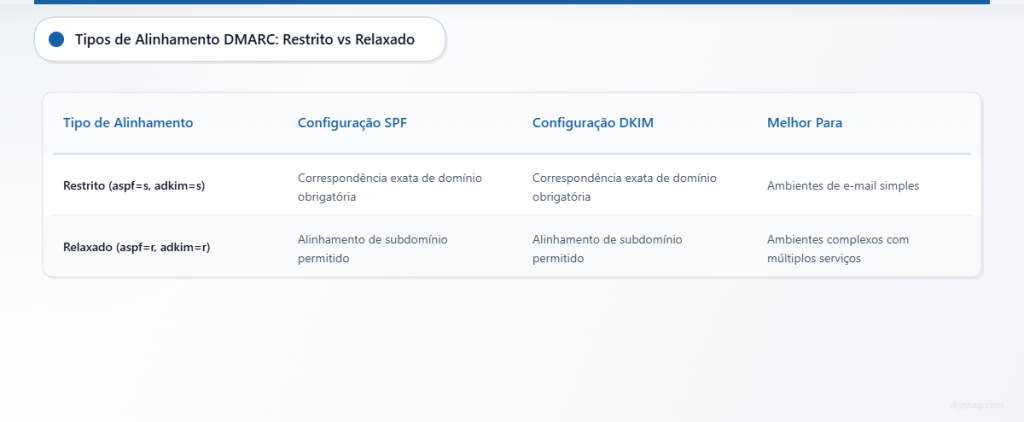

4. Erros de Configuração de Alinhamento de Domínio

O Erro: Não entender os requisitos de alinhamento estrito vs. relaxado para SPF e DKIM.

Por Que Falha: Emails falham na autenticação DMARC mesmo quando adequadamente assinados e autorizados devido a incompatibilidades de alinhamento.

Solução:

- Use alinhamento relaxado (

aspf=r,adkim=r) inicialmente para ambientes de email complexos - Entenda quando o alinhamento de subdomínio funciona vs. quando a correspondência exata de domínio é necessária

- Teste o alinhamento com diferentes fontes de email antes de aplicar políticas

- Documente requisitos de alinhamento para cada serviço de email

5. Monitoramento e Análise Inadequados do Registro DMARC

O Erro: Configurar registros DMARC sem implementar monitoramento adequado e análise de relatórios.

Por Que Falha: Problemas de autenticação passam despercebidos, e ajustes de política não podem ser feitos com base em dados reais de tráfego de email.

Solução:

- Implemente relatórios e análises abrangentes de DMARC

- Configure alertas automáticos para falhas de autenticação

- Revisão regular de relatórios agregados e forenses do DMARC

- Use ferramentas como Skysnag Protect para monitoramento centralizado do DMARC

6. Lacunas na Política de Subdomínios

O Erro: Não abordar políticas DMARC de subdomínios, deixando vetores de ataque abertos.

Por Que Falha: Criminosos cibernéticos exploram subdomínios desprotegidos para contornar as proteções DMARC do domínio principal.

Solução:

- Implemente políticas de subdomínio usando

sp=quarantineousp=reject - Audite todos os subdomínios para possível uso de email

- Configure registros DMARC separados para subdomínios ativos

- Use políticas wildcard cuidadosamente para evitar bloquear tráfego legítimo

7. Configurações Incorretas de Serviços de Email Terceirizados

O Erro: Falhar ao configurar adequadamente a autenticação DMARC para serviços de email externos como plataformas de marketing ou ferramentas de suporte ao cliente.

Por Que Falha: Serviços terceirizados não conseguem autenticar adequadamente, causando falhas de entrega ou lacunas de segurança.

Solução:

- Trabalhe com fornecedores para implementar assinatura DKIM adequada e inclusão SPF

- Verifique a configuração de autenticação com cada serviço de email terceirizado

- Use subdomínios dedicados para serviços terceirizados quando necessário

- Teste o fluxo de autenticação de ponta a ponta para todos os serviços externos

8. Problemas de Propagação de DNS e Cache

O Erro: Não considerar atrasos de propagação de DNS e cache ao implementar ou atualizar registros DMARC.

Por Que Falha: Respostas de DNS inconsistentes causam falhas de autenticação intermitentes e lacunas de monitoramento.

Solução:

- Planeje períodos de propagação de DNS de 24-48 horas

- Use valores TTL mais baixos durante implementação e teste iniciais

- Verifique a propagação do registro DMARC em múltiplos servidores DNS

- Coordene mudanças com cronogramas de envio de email para minimizar o impacto

9. Configuração Insuficiente de Relatórios Forenses

O Erro: Não habilitar relatórios forenses do DMARC ou configurá-los incorretamente.

Por Que Falha: Análise detalhada de falhas não está disponível, tornando a solução de problemas e detecção de ameaças muito mais difíceis.

Solução:

- Habilite relatórios forenses com tags

rufpara dados detalhados de falhas - Configure pontos de coleta seguros para relatórios forenses

- Equilibre frequência de relatórios forenses com capacidades de gerenciamento de dados

- Use dados forenses para identificar problemas específicos de autenticação

10. Falta de Manutenção e Atualizações Contínuas

O Erro: Tratar DMARC como um controle de segurança “configure e esqueça” sem manutenção regular.

Por Que Falha: Ambientes de email mudam constantemente, e configurações estáticas do DMARC tornam-se desatualizadas e ineficazes.

Solução:

- Agende revisões regulares de política e configuração do DMARC

- Monitore por novas fontes de email e falhas de autenticação

- Atualize registros SPF e DKIM quando a infraestrutura de email mudar

- Mantenha documentação dos requisitos de autenticação de email

III. Automatização: Prevenindo Falhas na Implementação do DMARC

O gerenciamento manual do DMARC torna-se avassalador à medida que ambientes de email crescem em complexidade. Plataformas automatizadas de monitoramento e gerenciamento do DMARC eliminam erros humanos e fornecem visibilidade em tempo real do desempenho de autenticação.

Skysnag Protect automatiza a validação de implementação do DMARC, monitora continuamente o desempenho de autenticação e fornece insights acionáveis para otimização de políticas. Sistemas automatizados capturam erros de configuração imediatamente, previnem falhas de autenticação e mantêm proteção consistente conforme sua infraestrutura de email evolui.

IV. Pontos-Chave

Falhas na implementação do DMARC decorrem de erros de configuração evitáveis e gerenciamento contínuo inadequado. Os erros mais críticos envolvem pressa para políticas restritivas, cobertura incompleta de fontes de email e monitoramento insuficiente.

O sucesso requer implementação sistemática começando com políticas de monitoramento, auditoria abrangente de fontes de email e manutenção contínua. Organizações que tratam o DMARC como um controle de segurança dinâmico em vez de uma configuração estática alcançam taxas de autenticação significativamente melhores e melhores resultados de segurança.

A solução adequada de problemas do DMARC e prevenção de erros de implementação protege tanto a entregabilidade de email quanto a segurança do domínio, tornando o investimento em implementação correta essencial para organizações modernas.