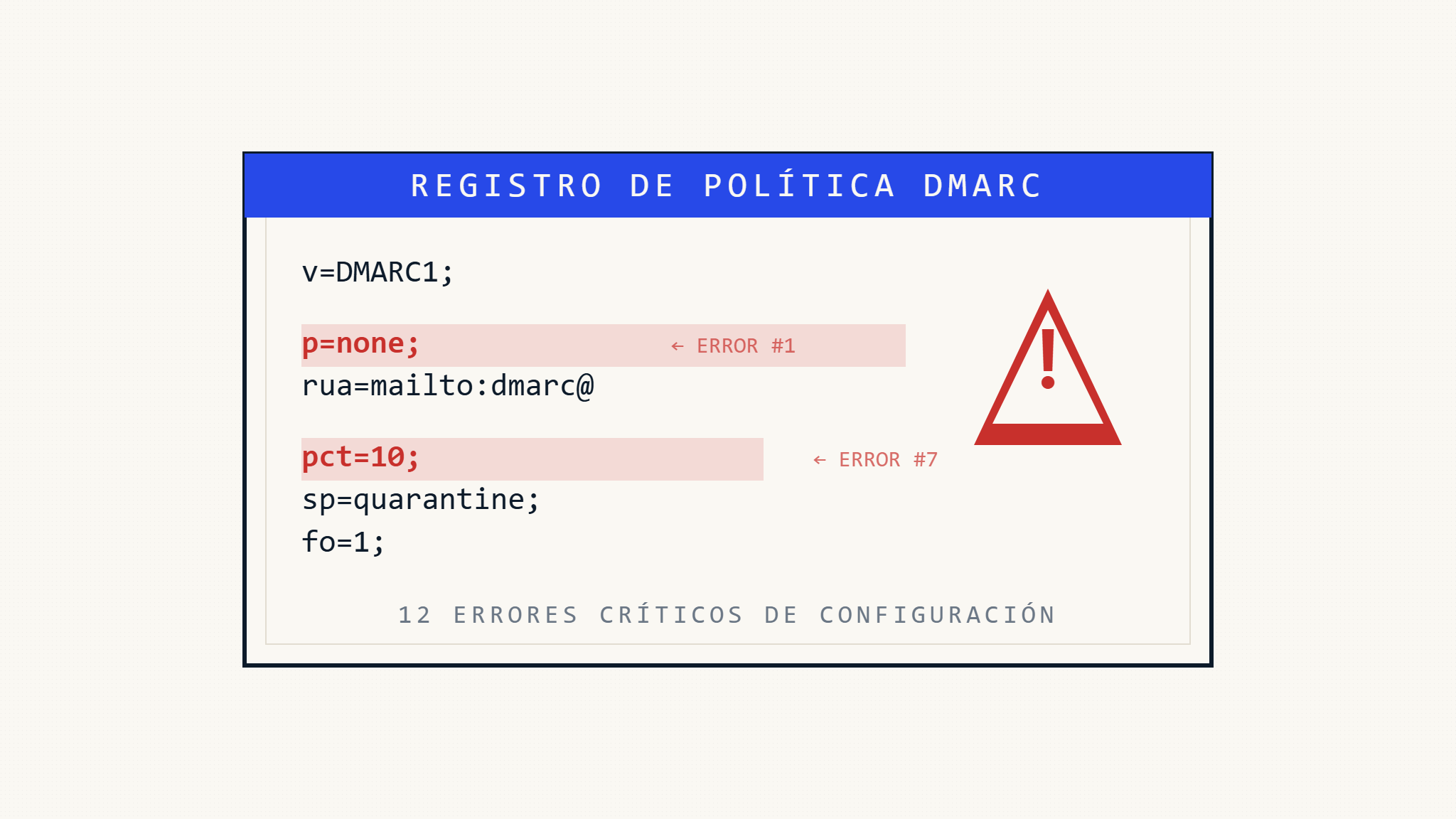

Los errores de implementación de DMARC pueden transformar tu defensa de seguridad de email más fuerte en una falsa sensación de protección, dejando a tu organización vulnerable a ataques de phishing sofisticados y suplantación de marca. Incluso errores menores de configuración pueden hacer que toda tu estrategia de autenticación de email sea inefectiva.

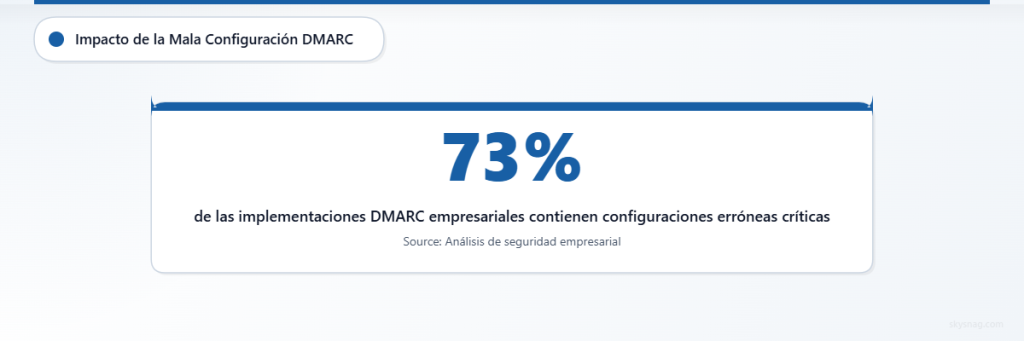

Un análisis reciente de implementaciones de DMARC en organizaciones empresariales revela que el 73% contiene al menos una configuración errónea crítica que compromete la efectividad de la seguridad. Estos errores de implementación no solo fallan en proteger contra el fraude por email, sino que también pueden interrumpir la entrega legítima de emails, creando desafíos operacionales que fuerzan a las organizaciones a debilitar su postura de seguridad.

I. Evaluación: Fallas Comunes en la Implementación de DMARC

Entender dónde típicamente fallan las implementaciones de DMARC ayuda a las organizaciones a evitar brechas de seguridad costosas y problemas de entrega.

1. Comenzar con p=reject sin Implementación Gradual

El Error: Establecer inmediatamente tu política DMARC a p=reject sin preparación y monitoreo adecuados.

Por Qué Compromete la Seguridad: Los emails legítimos son bloqueados antes de que entiendas tu ecosistema de email, forzando retrocesos de política de emergencia que te dejan desprotegido.

Evaluación de Impacto:

- Medir las tasas actuales de aprobación de autenticación en todas las fuentes de email

- Documentar todas las fuentes de envío legítimas (plataformas de marketing, servicios de terceros, aplicaciones internas)

- Calcular la posible interrupción del negocio por emails bloqueados

2. Cobertura Insuficiente de Registro SPF

El Error: Registros SPF incompletos que no consideran todas las fuentes de envío legítimas.

Por Qué Compromete la Seguridad: DMARC depende de la alineación SPF; las fuentes faltantes causan fallas de autenticación y violaciones de política.

Verificación Crítica:

- Auditar todos los sistemas de envío de email, incluyendo aplicaciones heredadas olvidadas

- Incluir servicios en la nube, plataformas CRM y sistemas de notificación automatizados

- Considerar cambios de direcciones IP en entornos de alojamiento dinámico

3. Inconsistencias en Firmas DKIM

El Error: Dominios DKIM desalineados o firmas faltantes de fuentes de envío clave.

Por Qué Compromete la Seguridad: Las fallas DKIM previenen la autenticación adecuada del email, haciendo que la aplicación de DMARC sea inefectiva.

Puntos de Validación:

- Verificar que las firmas DKIM se alineen con tu dominio organizacional

- Asegurar que todas las fuentes de email generen firmas DKIM válidas

- Probar la validez de la firma en diferentes clientes y servidores de email

4. Ignorar la Configuración de Política de Subdominio

El Error: No establecer explícitamente políticas de subdominio con etiquetas sp=.

Por Qué Compromete la Seguridad: Los subdominios heredan políticas del dominio padre, potencialmente bloqueando emails legítimos de subdominio o dejando brechas de seguridad.

Revisión de Configuración:

- Mapear todos los subdominios activos utilizados para envío de email

- Establecer políticas

sp=apropiadas para protección de subdominio - Probar la autenticación de email de subdominio por separado del dominio principal

II. Acciones: Corrigiendo Errores Críticos de DMARC

5. Análisis Inadecuado de Reportes DMARC

El Error: Implementar DMARC sin monitorear y analizar activamente reportes agregados y forenses.

Por Qué Compromete la Seguridad: Permaneces ciego ante fallas de autenticación, intentos de suplantación y problemas de configuración.

Pasos de Acción:

- Implementar procesamiento y análisis automatizado de reportes DMARC

- Configurar sistemas de alerta para patrones inusuales de fallas de autenticación

- Crear procesos de revisión regulares para tendencias de datos DMARC

6. Configuración de Alineación Faltante

El Error: No especificar modos de alineación con etiquetas aspf= y adkim= cuando se necesita alineación estricta.

Por Qué Compromete la Seguridad: La alineación relajada (por defecto) puede permitir que dominios similares pasen verificaciones de autenticación.

Correcciones Inmediatas:

- Evaluar si la alineación estricta (

aspf=soadkim=s) se adapta a tu arquitectura de email - Probar cambios de alineación en modo de monitoreo antes de la aplicación

- Documentar decisiones de alineación para referencia futura

7. Destinatarios RUA y RUF Incorrectos

El Error: Configurar direcciones de reporte DMARC que no son monitoreadas o no existen.

Por Qué Compromete la Seguridad: Pierdes visibilidad del rendimiento DMARC y amenazas potenciales de seguridad.

Requisitos de Configuración:

- Verificar que las direcciones de email de reporte puedan recibir reportes automatizados de alto volumen

- Configurar filtrado de email adecuado para prevenir pérdida de reportes

- Asegurar que las direcciones de reporte sean monitoreadas por equipos de seguridad

8. Manejo Incorrecto de Porcentaje de Política

El Error: Usar la etiqueta pct= incorrectamente o dejarla en aplicación parcial indefinidamente.

Por Qué Compromete la Seguridad: La aplicación parcial crea protección inconsistente, permitiendo que algunos emails fraudulentos pasen.

Proceso de Corrección:

- Comenzar con porcentajes bajos durante las fases de prueba

- Incrementar gradualmente los porcentajes basándose en tasas de éxito de autenticación

- Remover completamente la etiqueta

pct=cuando esté listo para aplicación completa

9. Falta de Coordinación con Remitentes de Terceros

El Error: No configurar adecuadamente la autenticación para proveedores de servicios de email externos.

Por Qué Compromete la Seguridad: Los emails legítimos de terceros fallan las verificaciones DMARC, forzando relajación de política.

Pasos de Coordinación:

- Proporcionar a remitentes de terceros las claves DKIM adecuadas y requisitos de inclusión SPF

- Probar la autenticación de terceros antes de la aplicación DMARC

- Mantener listas actualizadas de remitentes externos autorizados

III. Automatizar: Gestión y Monitoreo de DMARC

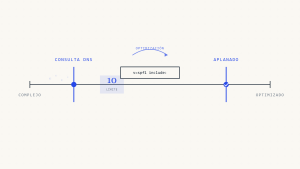

10. Sin Progresión Automatizada de Política

El Error: Gestión manual de política DMARC sin planificación sistemática de progresión.

Por Qué Compromete la Seguridad: Los retrasos y errores humanos previenen el fortalecimiento oportuno de política y respuesta a amenazas.

Marco de Automatización:

- Programar progresión automática de política basada en métricas de éxito de autenticación

- Implementar disparadores de retroceso automatizado para picos de fallas de autenticación

- Crear protocolos de prueba sistemáticos para cambios de política

11. Integración Inadecuada de Detección de Amenazas

El Error: Tratar DMARC como una herramienta independiente sin integración en monitoreo de seguridad más amplio.

Por Qué Compromete la Seguridad: Te pierdes ataques sofisticados que combinan múltiples vectores o evolucionan más allá de la suplantación básica de email.

Requisitos de Integración:

- Conectar datos DMARC a sistemas SIEM para análisis de correlación

- Vincular fallas DMARC al monitoreo de protección de marca

- Integrar con fuentes de inteligencia de amenazas para defensa proactiva

12. Falta de Planificación de Recuperación ante Desastres

El Error: No tener procedimientos documentados para emergencias de entrega de email relacionadas con DMARC.

Por Qué Compromete la Seguridad: Los cambios de política de emergencia hechos sin planificación adecuada a menudo crean vulnerabilidades de seguridad duraderas.

Preparación de Recuperación:

- Documentar procedimientos de contacto de emergencia para cambios DNS

- Crear procedimientos de retroceso probados para modificaciones de política

- Establecer protocolos de comunicación para interrupciones de entrega

Las plataformas modernas de gestión DMARC como Skysnag Protect automatizan muchos de estos procesos críticos, proporcionando monitoreo continuo, recomendaciones de política inteligentes y detección integrada de amenazas para prevenir que errores comunes de implementación comprometan tu postura de seguridad de email.

IV. Puntos Clave

El éxito de la implementación de DMARC requiere planificación sistemática, monitoreo continuo y atención cuidadosa a los detalles de configuración. Los errores más críticos involucran acelerar la implementación sin preparación adecuada, ignorar requisitos de gestión continua y fallar en integrar DMARC en estrategias comprehensivas de seguridad de email.

La protección efectiva de DMARC demanda tratar la implementación como un proceso de seguridad continuo en lugar de una tarea de configuración única. Las organizaciones que invierten en planificación adecuada, monitoreo automatizado y optimización regular logran significativamente mejor protección contra amenazas basadas en email mientras mantienen entrega confiable de email para comunicaciones legítimas.

Comienza tu viaje de implementación de DMARC con planificación adecuada y orientación profesional en Skysnag Protect para evitar estos errores costosos y lograr seguridad robusta de email desde el primer día.