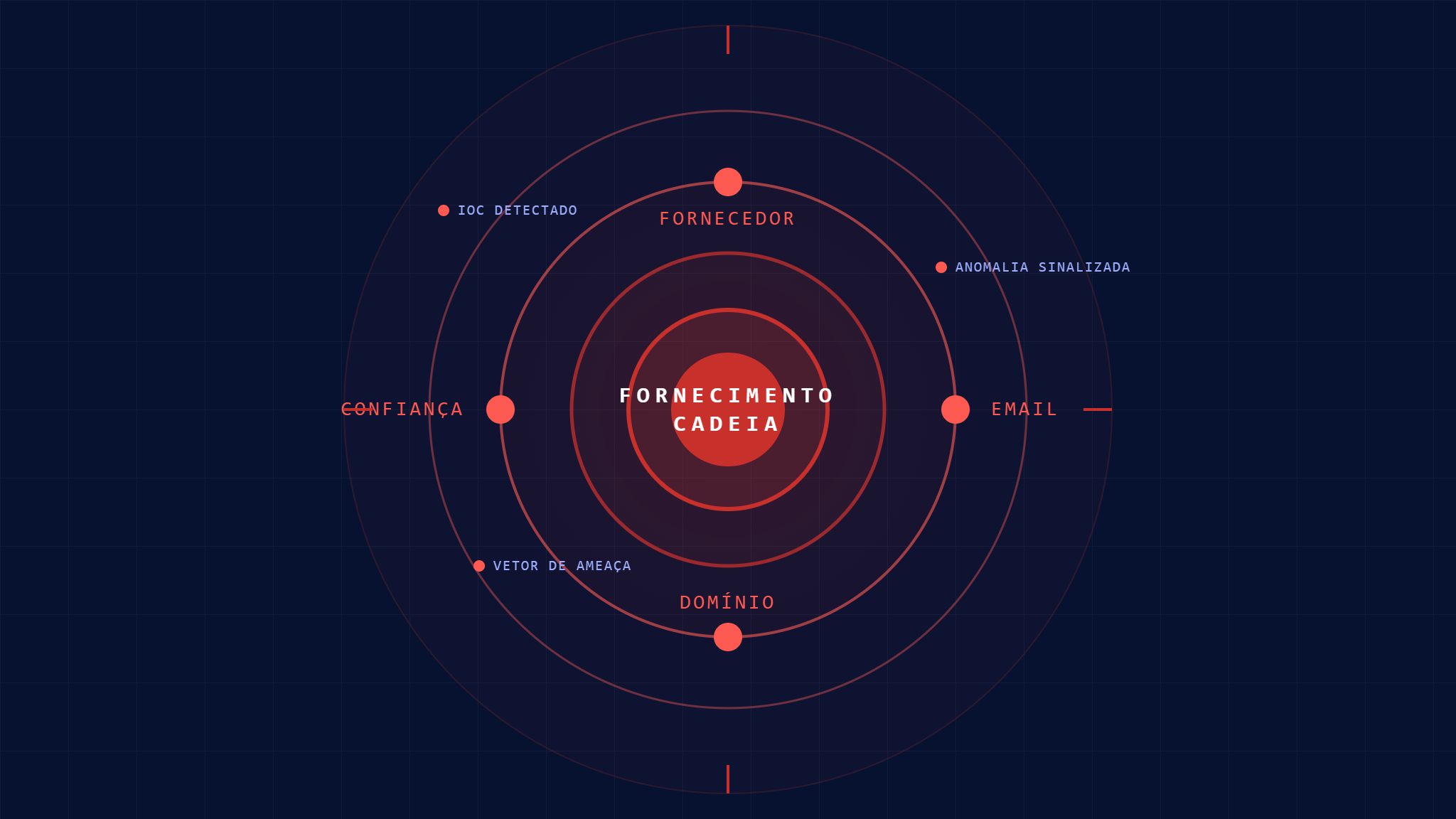

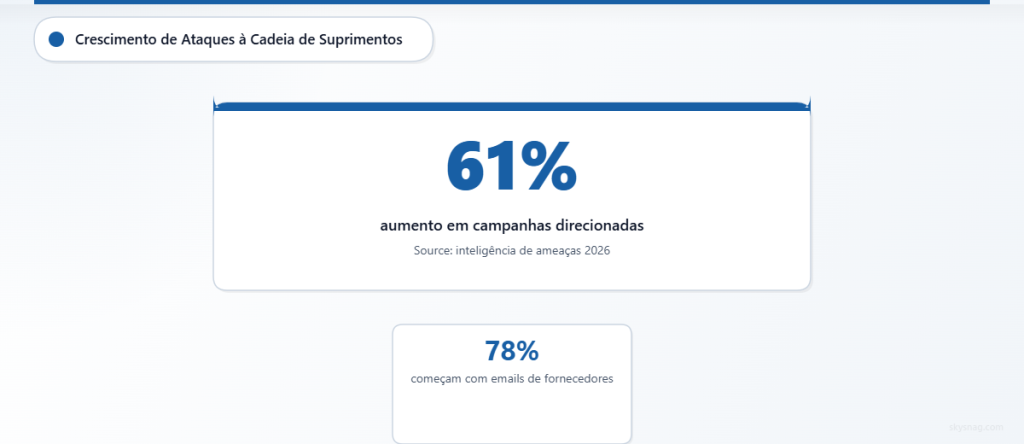

Os ataques de email da cadeia de suprimentos tornaram-se a arma preferida de atores de ameaça sofisticados, com um aumento impressionante de 61% em campanhas direcionadas observado ao longo de 2026. Esses ataques exploram relacionamentos de fornecedores confiáveis e contas legítimas comprometidas para contornar controles de segurança tradicionais, tornando-os particularmente perigosos para organizações de todos os tamanhos.

I. Compreendendo os Vetores de Ataque de Email da Cadeia de Suprimentos

Os ataques de email da cadeia de suprimentos aproveitam contas de fornecedores comprometidas, threads de email sequestradas e domínios confiáveis falsificados para infiltrar organizações-alvo. Diferentemente de campanhas de phishing padrão, esses ataques exploram relacionamentos comerciais existentes e padrões de comunicação, tornando a detecção significativamente mais desafiadora.

Inteligência de ameaças recente indica que 78% dos comprometimentos bem-sucedidos da cadeia de suprimentos começam com um email aparentemente legítimo de um fornecedor ou parceiro conhecido, de acordo com pesquisa de cibersegurança de empresas líderes em inteligência de ameaças. Esses ataques frequentemente permanecem indetectados por meses, permitindo que atacantes estabeleçam acesso persistente e se movam lateralmente através de redes interconectadas.

II. Avaliação: IoCs Críticos para Monitorar

Anomalias no Cabeçalho do Email

Monitore esses indicadores específicos nos cabeçalhos de email que sugerem comprometimento:

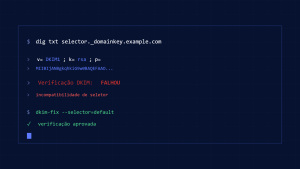

Falhas de SPF, DKIM e DMARC

- Falhas súbitas de SPF de remetentes anteriormente legítimos

- Incompatibilidades de assinatura DKIM em comunicações de fornecedores

- Violações de política DMARC de domínios confiáveis

- Contornos de autenticação usando falsificação de subdomínio

Irregularidades de Roteamento e Timestamp

- Saltos incomuns de servidor de email no roteamento de mensagens

- Discrepâncias de timestamp sugerindo retransmissão através de infraestrutura comprometida

- Cabeçalhos de rastreamento de mensagem modificados ou ausentes

- Endereços IP de origem suspeitos de domínios de fornecedores

Mudanças no Conteúdo e Padrões de Comunicação

Desvios de Linguagem e Formato

- Mudanças sutis no estilo de comunicação ou terminologia

- Urgência inesperada em comunicações rotineiras de fornecedores

- Inconsistências de gramática ou ortografia de contatos profissionais

- Tipos de anexo incomuns ou convenções de nomenclatura de arquivo

Anomalias de Processo Comercial

- Solicitações de mudanças de processo fora dos canais normais de aprovação

- Redirecionamento de pagamento inesperado ou atualizações de detalhes bancários

- Tentativas incomuns de solicitação de acesso ou compartilhamento de credenciais

- Notificações de manutenção de sistema fora do cronograma ou não planejadas

Indicadores Técnicos

Análise de Anexos e Links

- Executáveis disfarçados com extensões duplas

- Arquivos protegidos por senha de fontes inesperadas

- URLs encurtadas ou cadeias de redirecionamento suspeitas

- Documentos com macros incorporadas de usuários que não usam macros

Sinais de Rede e Infraestrutura

- Comunicações de domínios de backup ou recuperação de desastres

- Emails originados de domínios similares recém-registrados

- Roteamento de tráfego através de localizações geográficas suspeitas

- Anomalias de certificado SSL em sites ou portais de fornecedores

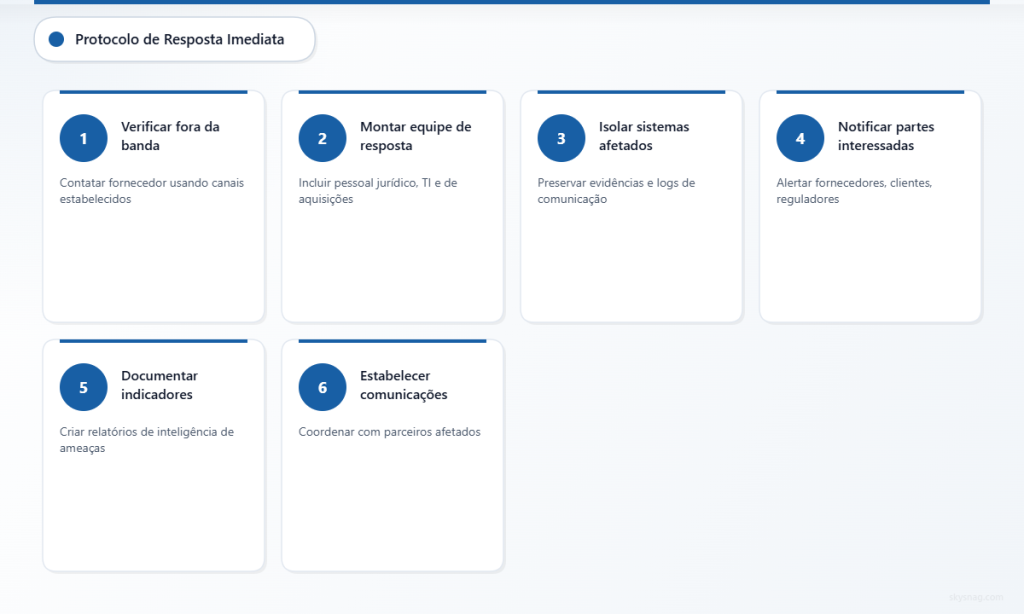

III. Ações: Protocolos de Resposta Imediata

Verificação e Validação

Implemente verificação fora de banda para quaisquer comunicações suspeitas de fornecedores. Contate fornecedores diretamente usando números de telefone ou canais de comunicação previamente estabelecidos para confirmar solicitações legítimas. Nunca use informações de contato fornecidas dentro de emails suspeitos para fins de verificação.

Crie um protocolo de equipe de resposta rápida que inclua jurídico, segurança de TI, compras e gerentes de relacionamento comercial. Esta abordagem multifuncional garante avaliação abrangente de potenciais comprometimentos da cadeia de suprimentos enquanto mantém a continuidade dos negócios.

Contenção e Investigação

Isole imediatamente sistemas e contas afetados que mostrem indicadores de comprometimento. Preserve evidências de email e logs de comunicação para análise forense. Notifique partes interessadas relevantes incluindo fornecedores, clientes e órgãos reguladores conforme exigido por estruturas de compliance.

documente todos os indicadores observados e crie relatórios de inteligência de ameaças para compartilhamento com pares da indústria e comunidades de segurança. Esta abordagem colaborativa fortalece o ecossistema mais amplo contra padrões de ataque similares.

Comunicação e Coordenação

Estabeleça canais de comunicação seguros com fornecedores e parceiros afetados. Coordene atividades de resposta a incidentes para prevenir que atacantes adaptem suas táticas através de múltiplas organizações dentro da mesma cadeia de suprimentos.

Implemente procedimentos temporários de verificação adicional para todas as comunicações de fornecedores até que relacionamentos de confiança normais possam ser reestabelecidos e validados.

IV. Automatizar: Soluções Tecnológicas

Automação de Segurança de Email

Implante soluções avançadas de segurança de email capazes de analisar padrões de comunicação e detectar mudanças sutis na correspondência de fornecedores. Plataformas modernas de segurança de email usam aprendizado de máquina para identificar padrões de comunicação anômalos que analistas humanos podem perder.

Skysnag Comply fornece monitoramento abrangente de autenticação de email e aplicação de política DMARC especificamente projetado para detectar e prevenir ataques de email da cadeia de suprimentos. A plataforma identifica automaticamente falhas de autenticação e padrões de comunicação suspeitos que indicam potencial comprometimento de conta de fornecedor.

Integração e Orquestração

Integre feeds de inteligência de ameaças com plataformas de gerenciamento de informações e eventos de segurança (SIEM) para correlacionar automaticamente indicadores de ataque da cadeia de suprimentos através de múltiplas fontes de dados. Esta integração permite identificação rápida de campanhas de ataque coordenadas direcionadas a múltiplas organizações dentro de cadeias de suprimentos conectadas.

Implemente fluxos de trabalho automatizados de resposta a incidentes que disparem procedimentos de contenção quando limiares específicos de IoC forem atingidos. Esses fluxos de trabalho devem incluir notificações de partes interessadas, preservação de evidências e coordenação com fornecedores afetados.

Monitoramento Contínuo

Estabeleça padrões de comunicação de linha de base para todos os relacionamentos de fornecedores e implemente algoritmos de detecção de anomalia para identificar desvios. Monitore mudanças nas posturas de autenticação de email de domínios e fornecedores confiáveis.

Implante monitoramento em tempo real para domínios recém-registrados que se assemelhem muito a domínios de fornecedores confiáveis, permitindo identificação proativa de infraestrutura potencial de falsificação antes do início dos ataques.

V. Estratégias Avançadas de Detecção

Análise Comportamental

Implemente soluções de análise comportamental de usuário e entidade (UEBA) para estabelecer padrões normais de comunicação com fornecedores e detectar desvios sutis que podem indicar comprometimento de conta. Esses sistemas aprendem padrões típicos de interação e sinalizam solicitações incomuns ou timing de comunicação.

Monitore mudanças em padrões de anexos, comportamentos de compartilhamento de links e frequência de comunicação que podem indicar contas comprometidas ou tentativas de engenharia social.

Integração de Inteligência de Ameaças

Mantenha feeds atuais de inteligência de ameaças focados especificamente em técnicas de ataque da cadeia de suprimentos e infraestruturas de fornecedores comprometidas conhecidas. Integre esses feeds com soluções de segurança de email para bloquear proativamente comunicações de infraestrutura maliciosa conhecida.

Participe de programas de compartilhamento de inteligência de ameaças específicos da indústria para receber avisos antecipados sobre ataques da cadeia de suprimentos direcionados a organizações similares ou verticais da indústria.

VI. Principais Conclusões

Os ataques de email da cadeia de suprimentos representam uma ameaça crítica que requer capacidades abrangentes de detecção e resposta. As organizações devem implementar controles de segurança em camadas que combinem soluções tecnológicas com processos de verificação humana para se defender efetivamente contra esses ataques sofisticados.

Avaliação regular de padrões de comunicação de fornecedores, implementação de protocolos robustos de autenticação de email e implantação de soluções de monitoramento automatizadas fornecem a base para prevenção efetiva de ataques da cadeia de suprimentos. A integração de inteligência de ameaças e análise comportamental melhora as capacidades de detecção enquanto reduz taxas de falsos positivos.

O sucesso na defesa contra ataques de email da cadeia de suprimentos requer vigilância contínua, treinamento regular de conscientização de segurança e abordagens de defesa colaborativa com fornecedores e pares da indústria. Organizações que implementam monitoramento abrangente de IoC e procedimentos automatizados de resposta reduzem significativamente sua exposição a essas ameaças em evolução.