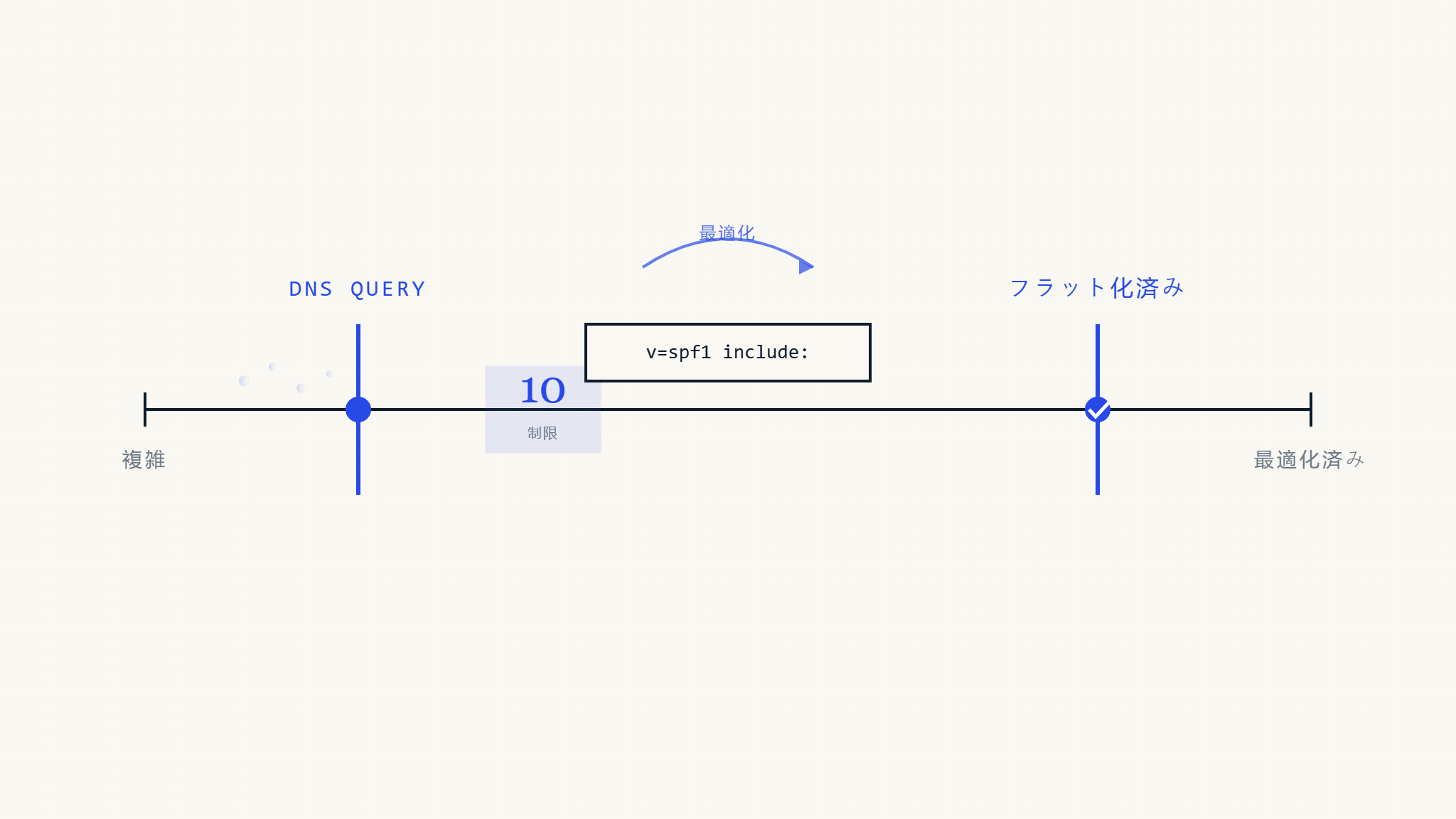

メールインフラが拡大するにつれて、SPFレコードの管理はますます複雑になります。SPFレコードが10回のDNS検索制限を超えると、正当なメールが認証に失敗し始め、ビジネスコミュニケーションを麻痺させる可能性のある配信問題が発生します。

SPFフラット化は、この一般的なメール認証の課題に対する戦略的解決策を提供します。この包括的なガイドでは、堅牢なメールセキュリティを維持しながらSPFレコードを最適化する完全なプロセスをご案内します。

I. SPF DNS検索問題の理解

SPF(Sender Policy Framework)レコードは、どのメールサーバーがあなたに代わってメールを送信できるかを指定することで、ドメインをメールスプーフィングから保護します。ただし、SPFには重要な制限があります:10回のDNS検索制限です。

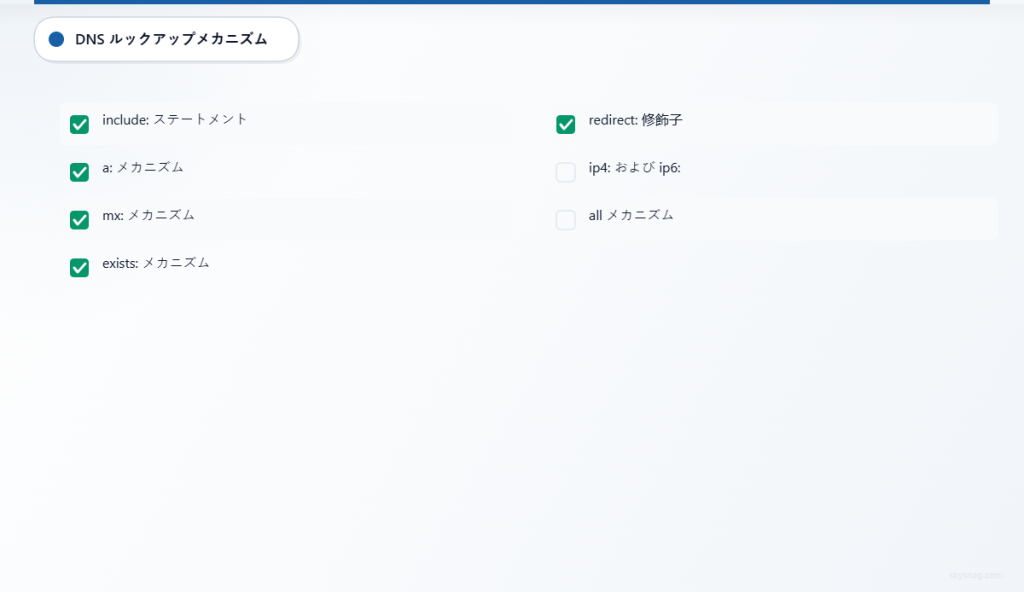

DNS検索としてカウントされるもの

以下のSPFメカニズムはそれぞれDNS検索を引き起こします:

include:ステートメントa:メカニズムmx:メカニズムexists:メカニズムredirect:修飾子

以下は制限にカウントされません:

ip4:およびip6:メカニズムallメカニズムptr:メカニズム(ただし非推奨)

制限が存在する理由

10回の検索制限は無限再帰ループを防ぎ、DNSサーバーの負荷を軽減します。受信者があなたのSPFレコードを処理する際、すべてのメカニズムを完全に解決するために必要なDNSクエリをすべてカウントします。この制限を超えると「permerror」ステータスが発生し、正当なメールがSPF認証に失敗します。

II. SPFフラット化が必要になる場合

以下の状況でSPFフラット化を検討してください:

- 複数のメールサービスプロバイダー:Microsoft 365、Google Workspace、Salesforce、MailChimpを同時に使用

- 複雑なインクルードチェーン:追加のSPFレコードを参照するサードパーティサービス

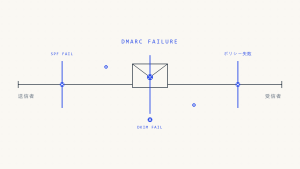

- 配信失敗:SPF permerrorによりメールがスパムとしてマークされたり拒否されたりする

- DNSタイムアウト問題:DNS応答の遅延による認証の遅れ

典型的な問題のあるSPFレコードは以下のようになります:

v=spf1 include:_spf.google.com include:spf.protection.outlook.com include:_spf.salesforce.com include:servers.mcsv.net include:_spf.createsend.com include:mail.zendesk.com include:_netblocks.mimecast.com include:spf.mandrillapp.com ~allこのレコードは8回以上のDNS検索を必要とし、完全に解決されると制限を超える可能性があります。

III. SPFフラット化技術

手動IP解決方法

最も分かりやすいアプローチは、include: ステートメントを直接IPアドレスに置き換えることです:

- 各インクルードドメインのSPFレコードをクエリ:

dig TXT _spf.google.com

dig TXT spf.protection.outlook.com- 結果からIP範囲を抽出:

- Google: 216.239.32.0/19, 64.233.160.0/19, 66.249.80.0/20

- Microsoft: 40.92.0.0/15, 40.107.0.0/16, 52.100.0.0/14

- フラット化されたレコードを作成:

v=spf1 ip4:216.239.32.0/19 ip4:64.233.160.0/19 ip4:40.92.0.0/15 ip4:40.107.0.0/16 ~all自動SPFフラット化ツール

プロフェッショナルなSPF管理プラットフォームはこのプロセスを自動化します:

- リアルタイム監視:サードパーティのSPFレコードが変更された際の自動検出

- 動的更新:新しいIP範囲でのSPFレコードの即座更新

- 検証テスト:SPFレコードが10回の検索制限内に留まることの確認

- 変更通知:上流プロバイダーがレコードを修正した際のアラート

IV. ステップバイステップSPFフラット化実装

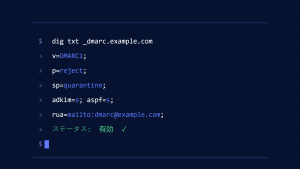

ステップ1:現在のSPFレコードを監査

既存のSPFレコードを文書化し、DNS検索をカウントします:

# 現在のSPFレコードを確認

dig TXT yourdomain.com

# SPF検索回数をテスト

nslookup -type=TXT yourdomain.com以下をリストしたスプレッドシートを作成:

- 各includeステートメント

- それが表すサービス

- 生成される検索回数

- 解決されるIP範囲

ステップ2:IP情報を収集

各メールサービスプロバイダーについて、現在のIP範囲を収集:

Google Workspace:

dig TXT _spf.google.comMicrosoft 365:

dig TXT spf.protection.outlook.comSalesforce:

dig TXT _spf.salesforce.comこれらのIPを定期的に変更される可能性があるため、タイムスタンプと共に文書化します。

ステップ3:フラット化されたレコードを作成

IPメカニズムのみを使用して新しいSPFレコードを構築:

v=spf1 ip4:40.92.0.0/15 ip4:40.107.0.0/16 ip4:216.239.32.0/19 ip4:64.233.160.0/19 ip4:198.2.128.0/18 ip4:148.105.8.0/21 ~allステップ4:新しいレコードを検証

実装前にフラット化されたSPFレコードをテスト:

- SPF検証ツールを使用して検索回数が10回未満であることを確認

- すべての正当なメールソースが含まれていることを確認

- 構文エラーやタイプミスをチェック

- メール認証チェッカーでテスト

ステップ5:監視を伴う実装

慎重な監視を伴ってフラット化されたSPFレコードを展開:

- 段階的ロールアウト:初期テスト用にサブドメインの使用を検討

- 配信率の監視:認証失敗を監視

- アラート設定:メール分析を通じてSPF成功/失敗率を追跡

- 変更の文書化:いつ、なぜ変更が行われたかの記録を維持

V. フラット化されたSPFレコードの管理

サードパーティの変更の監視

メールサービスプロバイダーは時々IP範囲を更新します。監視手順を確立:

- 週次IP確認:現在のIPをSPFレコードと照合して検証

- 変更検出アラート:監視ツールを使用して上流の修正を特定

- 緊急更新手順:重要なIP変更に対する迅速な対応を準備

- バックアップ通信チャネル:更新中でもメール送信を継続できることを確保

メンテナンスのベストプラクティス

定期監査:最適化の機会について、SPFレコードを月次でレビューします。

バージョン管理:タイムスタンプと理由を含めてSPFレコードの変更を追跡します。

テストプロトコル:本番展開前にテスト環境ですべての変更を検証します。

文書化の更新:ソース検証を伴ってIP範囲の文書化を最新に保ちます。

自動化vs手動管理

手動管理は安定したメールインフラを持つ小規模組織に適していますが、一貫した監視とプロバイダーの変更への迅速な対応が必要です。

Skysnag Protectのような自動化されたソリューションは、SPFフラット化の複雑さを自動的に処理し、リアルタイム監視、動的更新、およびドメインポートフォリオ全体にわたる包括的なメール認証管理を提供します。

VI. 一般的なSPFフラット化問題のトラブルシューティング

レコード長制限

SPFレコードは単一のDNS TXT文字列で255文字を超えることはできません。フラット化されたレコードがこの制限に近づく場合:

- IP範囲の統合:可能な場合は隣接する範囲を結合

- CIDR記法の効率的使用:ネットワークマスクを最適化

- 複数文字列への分割:DNS TXTレコード連結を使用

- 重要な送信者を優先:必須のメールソースのみを含める

IP範囲の変更

サードパーティプロバイダーが事前通知なしにIP範囲を更新した場合:

- 問題を特定:SPF失敗によるバウンスバックメッセージを監視

- 迅速な解決:調査中に一時的に新しいIP範囲を追加

- 根本原因分析:どのプロバイダーが範囲を変更したかを判断

- 文書化の更新:変更を記録し、より良い監視を確立

誤検知失敗

フラット化後に正当なメールがSPF認証に失敗する場合:

- IP完全性の確認:すべてのプロバイダーIPが含まれていることを確認

- タイプミスの確認:IPアドレスとCIDR記法を検証

- 認証フローのテスト:メールテストツールを使用してSPF評価を追跡

- 最近の変更のレビュー:プロバイダーの修正が問題を引き起こしたかを特定

VII. 高度なSPF最適化戦略

戦略的インクルード使用

変動の少ないプロバイダーには一部のinclude:ステートメントを維持しながら、変動の多いサービスをフラット化:

v=spf1 include:stable-provider.com ip4:198.2.128.0/18 ip4:148.105.8.0/21 ~allサブドメイン委譲

DNS検索負荷を分散するためにサブドメイン間でメールサービスを分割:

# メインドメイン

v=spf1 include:marketing.yourdomain.com include:support.yourdomain.com a ~all

# マーケティングサブドメイン

v=spf1 ip4:198.2.128.0/18 ip4:148.105.8.0/21 ~all

# サポートサブドメイン

v=spf1 ip4:40.92.0.0/15 ip4:40.107.0.0/16 ~allハイブリッドアプローチ

インフラに基づいてフラット化とスマートインクルード戦略を組み合わせ:

- 変動の多いプロバイダーをフラット化:頻繁に変更されるサービスをIPに変換

- 安定したインクルードを維持:信頼できるプロバイダーのインクルードステートメントを維持

- 両方のアプローチを監視:各サービスでどの方法が最適かを追跡

VIII. SPFフラット化成功の測定

主要業績評価指標

SPFフラット化実装を評価するために以下の指標を追跡:

- SPF成功率:SPF認証を通過するメールの割合

- 配信成功率:受信者の受信箱に届くメール

- DNS検索回数:10回の検索制限を一貫して下回る

- 認証レイテンシ:SPFレコード解決に必要な時間

監視ツールと技術

継続的な成功を確保するための包括的監視を実装:

- DMARCレポート:すべてのメールストリームにわたる認証結果の分析

- メール配信分析:配信率とスパムフォルダー配置の追跡

- DNS監視:解決タイムアウトやエラーの監視

- サードパーティバリデーター:外部ツールを使用してSPFレコードの健全性を確認

IX. 重要なポイント

SPFフラット化は、includeステートメントを直接IPアドレスに変換することでDNS検索制限問題を解決し、正当なメールが認証を通過することを確保します。成功には、サードパーティIP変更の継続的な監視、SPFレコードの定期的な検証、および戦略的なメンテナンス手順が必要です。

手動SPFフラット化は単純な構成では機能しますが、メールインフラが成長するにつれて管理が困難になります。自動化されたソリューションは、エンタープライズメール認証に必要な信頼性と監視を提供します。

SPF検索制限問題を解消し、一貫したメール配信を確保する準備はできましたか?Skysnag Protectは、インテリジェント監視、動的更新、包括的なメール認証管理でSPFフラット化を自動化します。