Les échecs d’alignement DMARC représentent l’un des défis d’authentification les plus critiques dans la sécurité email moderne, impactant directement la capacité de votre organisation à prévenir l’usurpation d’identité et maintenir la délivrabilité des emails. Comprendre les différences nuancées entre les modes d’alignement strict et détendu peut faire la différence entre une authentification email réussie et des échecs de livraison catastrophiques.

I. Comprendre les Fondamentaux de l’Alignement DMARC

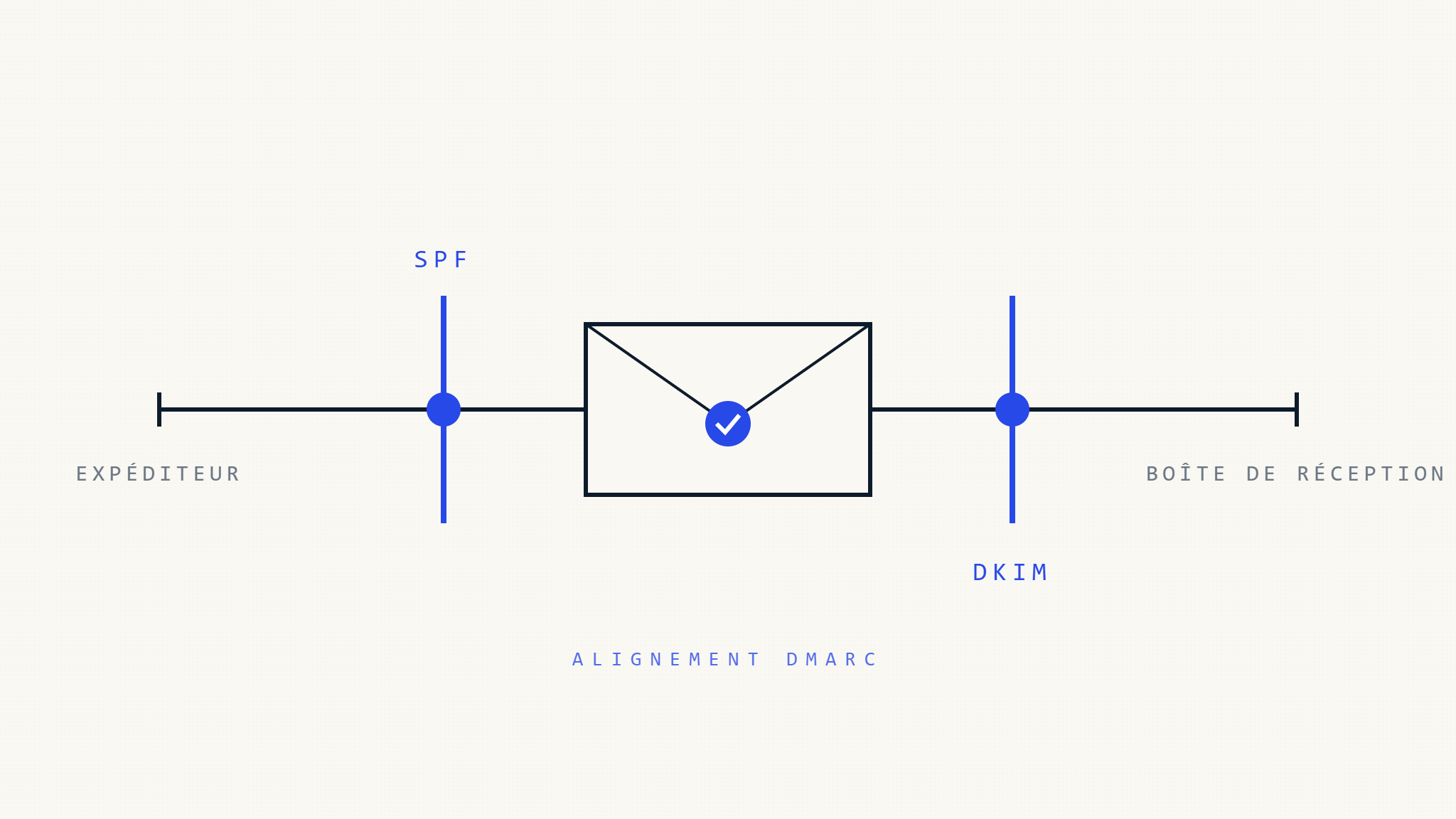

L’alignement DMARC sert de pierre angulaire à l’authentification email, déterminant si les enregistrements SPF et DKIM valident correctement votre domaine organisationnel. Ce mécanisme garantit que les emails prétendant provenir de votre domaine possèdent effectivement l’authentification cryptographique ou réseau requise pour leur légitimité.

Mécaniques d’Alignement de Base

DMARC évalue deux méthodes d’authentification distinctes par le biais de vérifications d’alignement :

Alignement SPF : Compare le domaine Return-Path (expéditeur d’enveloppe) avec le domaine de l’en-tête From

Alignement DKIM : Valide le domaine de signature DKIM contre le domaine de l’en-tête From

Le processus d’authentification nécessite qu’au moins une méthode atteigne un alignement réussi. Cependant, le mode d’alignement spécifique (strict vs détendu) modifie fondamentalement la façon dont la correspondance de domaine s’effectue, créant des résultats d’authentification vastement différents.

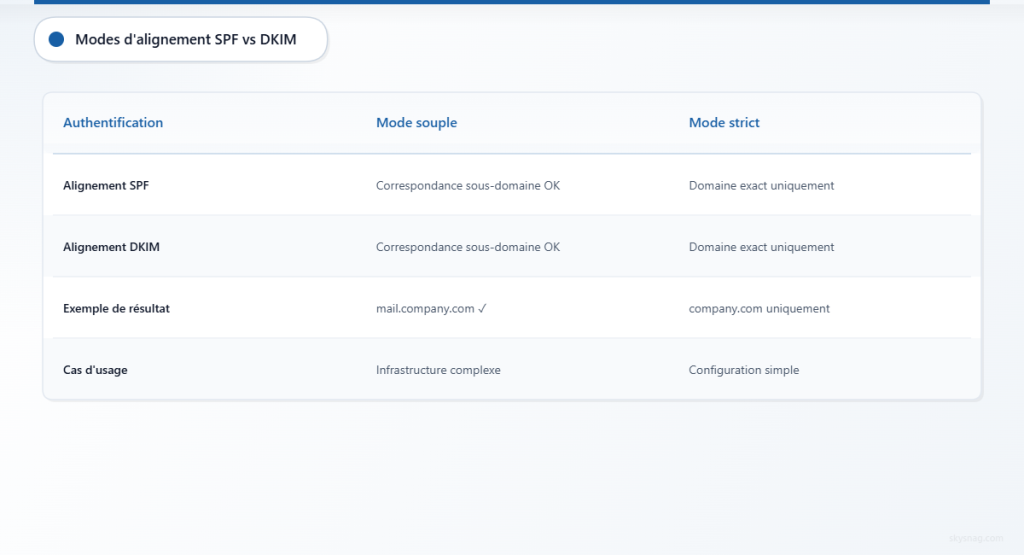

II. Alignement SPF : Modes Strict vs Détendu

Alignement SPF Détendu

L’alignement détendu permet la correspondance de sous-domaines, offrant une flexibilité pour les infrastructures email complexes. En mode détendu :

From: [email protected]

Return-Path: [email protected]

Résultat: PASS (correspondance de sous-domaine acceptable)Cette configuration accommode les scénarios commerciaux légitimes où les plateformes marketing, systèmes de service client, ou bureaux régionaux utilisent des sous-domaines à des fins opérationnelles.

Alignement SPF Strict

L’alignement strict exige une correspondance exacte de domaine, éliminant la flexibilité des sous-domaines :

From: [email protected]

Return-Path: [email protected]

Résultat: FAIL (correspondance exacte de domaine requise)Les organisations implémentant un alignement strict doivent s’assurer d’une cohérence de domaine précise à travers tous les composants de l’infrastructure d’envoi d’emails.

Syntaxe de Configuration d’Alignement SPF

v=DMARC1; p=reject; aspf=r; (alignement SPF détendu)

v=DMARC1; p=reject; aspf=s; (alignement SPF strict)III. Alignement DKIM : Complexités d’Authentification

Alignement DKIM Détendu

L’alignement DKIM détendu reproduit le comportement SPF, acceptant les correspondances de sous-domaines entre le domaine de signature DKIM et l’en-tête From :

From: [email protected]

DKIM-Signature: d=mail.company.com

Résultat: PASS (alignement de sous-domaine satisfait)Alignement DKIM Strict

L’alignement DKIM strict requiert une correspondance parfaite de domaine :

From: [email protected]

DKIM-Signature: d=company.com

Résultat: PASS (correspondance exacte de domaine)

From: [email protected]

DKIM-Signature: d=mail.company.com

Résultat: FAIL (non-correspondance de domaine)Configuration d’Alignement DKIM

v=DMARC1; p=reject; adkim=r; (alignement DKIM détendu)

v=DMARC1; p=reject; adkim=s; (alignement DKIM strict)IV. Scénarios Courants d’Échec d’Alignement

Services Email Tiers

Les plateformes marketing génèrent fréquemment des échecs d’alignement lorsque les organisations échouent à configurer une délégation de domaine appropriée :

Configuration Problématique :

From: [email protected]

Return-Path: [email protected]

Enregistrement SPF: fournisseuremail.com (aucune autorisation votreentreprise.com)

Signature DKIM: d=fournisseuremail.comSolution :

Implémenter une délégation CNAME ou une configuration Return-Path personnalisée pour maintenir l’alignement de domaine.

Organisations Multi-Domaines

Les acquisitions corporatives et la gestion de filiales créent des défis d’alignement complexes :

Scénario :

Société mère (mere.com) envoie des emails au nom de la filiale (filiale.com) sans configuration d’authentification inter-domaines appropriée.

Résolution :

Configurer des politiques DMARC individuelles pour chaque domaine ou implémenter un regroupement de domaines organisationnels par alignement détendu.

Migration Email Cloud

Les organisations transitionnant entre fournisseurs d’email rencontrent des échecs d’alignement pendant les opérations à double fournisseur :

Problème :

L’utilisation simultanée d’Office 365 et Google Workspace crée des domaines Return-Path incohérents pendant les phases de migration.

Mitigation :

Implémenter une application graduelle de politique DMARC avec des phases de surveillance avant les politiques de rejet complet.

V. Techniques de Dépannage Avancées

Diagnostic d’Échec d’Alignement

Étape 1 : Analyse des Rapports DMARC

Examiner les codes de résultat d’authentification dans les rapports agrégés :

spf=fail reason=alignmentindique une non-correspondance de domaine SPFdkim=fail reason=alignmentsignale une incohérence de domaine DKIM

Étape 2 : Examen des En-têtes

Analyser les en-têtes d’email pour la cohérence de domaine :

Authentication-Results: spf=pass smtp.mailfrom=sender.example.com;

dkim=pass header.d=different.com;

dmarc=fail (p=reject dis=none) header.from=company.comÉtape 3 : Validation des Politiques

Vérifier la syntaxe d’enregistrement DMARC et les spécifications d’alignement en utilisant des requêtes DNS et des outils de validation spécialisés.

Résolution de Cas Limites

Signatures DKIM Multiples

Lorsque les emails contiennent plusieurs signatures DKIM, DMARC ne requiert qu’une signature pour atteindre le succès d’alignement :

DKIM-Signature: d=company.com; (aligné)

DKIM-Signature: d=fournisseurmail.com; (non aligné)

Résultat: DMARC PASS (une signature alignée suffit)Héritage de Sous-domaine

Les sous-domaines sans politiques DMARC explicites héritent des politiques du domaine parent, causant potentiellement un comportement d’alignement inattendu.

Défis d’Email Transféré

Le transfert d’email brise fréquemment l’alignement SPF tout en préservant potentiellement l’alignement DKIM, nécessitant une configuration de politique soigneuse.

VI. Meilleures Pratiques d’Implémentation

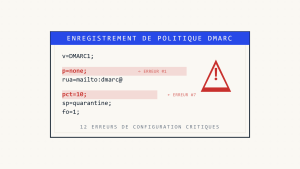

Stratégie de Déploiement Graduel

Les organisations doivent implémenter l’alignement DMARC par approches phasées :

- Mode Surveillance : Déployer

p=nonepour collecter des données d’authentification sans application - Déploiement Progressif : Utiliser les balises

pct=pour l’application graduelle de politique - Application Complète : Transition vers

p=quarantineoup=rejectaprès tests approfondis

Sélection du Mode d’Alignement

Choisir l’Alignement Détendu Quand :

- Plusieurs sous-domaines nécessitent des capacités d’envoi d’email

- Des services tiers gèrent l’infrastructure email

- Des structures organisationnelles complexes existent

Choisir l’Alignement Strict Quand :

- Une posture de sécurité maximale est requise

- Une infrastructure email simplifiée permet une correspondance exacte de domaine

- La conformité réglementaire mandate une authentification stricte

Surveillance et Maintenance

Implémenter une surveillance continue par Skysnag Protect pour suivre les échecs d’alignement et les tendances d’authentification. Des révisions régulières de politique s’assurent que les configurations d’alignement s’adaptent aux exigences commerciales évolutives et aux changements d’infrastructure.

VII. Points Clés à Retenir

Les échecs d’alignement DMARC proviennent de non-correspondances fondamentales entre les mécanismes d’authentification email et les configurations de domaine. Comprendre les modes d’alignement strict versus détendu permet aux organisations d’équilibrer les exigences de sécurité avec la flexibilité opérationnelle. Une implémentation appropriée nécessite une analyse soigneuse de l’infrastructure email, un déploiement graduel de politique, et une surveillance continue pour maintenir l’intégrité d’authentification tout en assurant une livraison d’email légitime.

Un alignement DMARC réussi dépend d’une gestion de configuration précise, de tests complets, et d’un raffinement continu des politiques. Les organisations doivent évaluer leurs exigences spécifiques d’écosystème email pour déterminer les modes d’alignement appropriés tout en maintenant une protection robuste contre les menaces basées sur l’email.