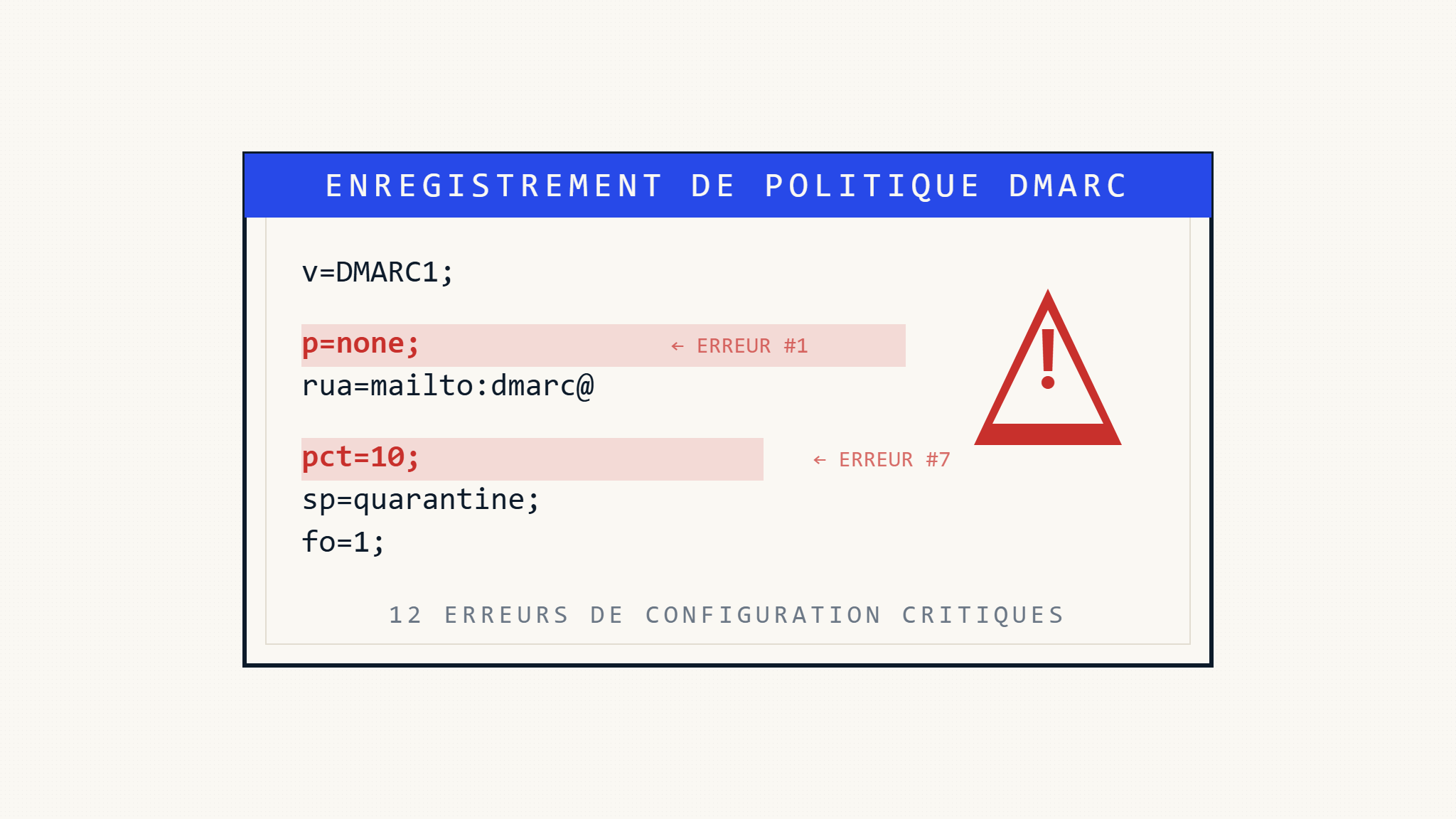

Les erreurs d’implémentation DMARC peuvent transformer votre plus forte défense de sécurité email en un faux sentiment de protection, laissant votre organisation vulnérable aux attaques de phishing sophistiquées et à l’usurpation d’identité de marque. Même des erreurs de configuration mineures peuvent rendre toute votre stratégie d’authentification email inefficace.

Une analyse récente des déploiements DMARC dans les organisations d’entreprise révèle que 73% contiennent au moins une mauvaise configuration critique qui compromet l’efficacité sécuritaire. Ces erreurs d’implémentation non seulement échouent à protéger contre la fraude email, mais peuvent aussi perturber la livraison d’emails légitimes, créant des défis opérationnels qui forcent les organisations à affaiblir leur posture de sécurité.

I. Évaluation : Échecs Courants d’Implémentation DMARC

Comprendre où les implémentations DMARC échouent typiquement aide les organisations à éviter les lacunes de sécurité coûteuses et les problèmes de livraison.

1. Commencer avec p=reject Sans Déploiement Graduel

L’Erreur : Définir immédiatement votre politique DMARC à p=reject sans préparation et surveillance appropriées.

Pourquoi Cela Compromet la Sécurité : Les emails légitimes sont bloqués avant que vous compreniez votre écosystème email, forçant des retours d’urgence de politique qui vous laissent non protégé.

Évaluation d’Impact :

- Mesurer les taux de réussite d’authentification actuels à travers toutes les sources email

- Documenter toutes les sources d’envoi légitimes (plateformes marketing, services tiers, applications internes)

- Calculer la perturbation commerciale potentielle des emails bloqués

2. Couverture SPF Record Insuffisante

L’Erreur : Enregistrements SPF incomplets qui ne tiennent pas compte de toutes les sources d’envoi légitimes.

Pourquoi Cela Compromet la Sécurité : DMARC s’appuie sur l’alignement SPF ; les sources manquantes causent des échecs d’authentification et des violations de politique.

Vérification Critique :

- Auditer tous les systèmes d’envoi d’email, incluant les applications héritées oubliées

- Inclure les services cloud, plateformes CRM, et systèmes de notification automatisés

- Tenir compte des changements d’adresses IP dans les environnements d’hébergement dynamiques

3. Incohérences de Signature DKIM

L’Erreur : Domaines DKIM mal alignés ou signatures manquantes de sources d’envoi clés.

Pourquoi Cela Compromet la Sécurité : Les échecs DKIM empêchent l’authentification email appropriée, rendant l’application DMARC inefficace.

Points de Validation :

- Vérifier que les signatures DKIM s’alignent avec votre domaine organisationnel

- Assurer que toutes les sources email génèrent des signatures DKIM valides

- Tester la validité des signatures à travers différents clients et serveurs email

4. Ignorer la Configuration de Politique de Sous-domaine

L’Erreur : Ne pas définir explicitement les politiques de sous-domaine avec les balises sp=.

Pourquoi Cela Compromet la Sécurité : Les sous-domaines héritent des politiques du domaine parent, bloquant potentiellement les emails légitimes de sous-domaine ou laissant des lacunes de sécurité.

Révision de Configuration :

- Cartographier tous les sous-domaines actifs utilisés pour l’envoi d’email

- Définir des politiques

sp=appropriées pour la protection des sous-domaines - Tester l’authentification email des sous-domaines séparément du domaine principal

II. Actions : Corriger les Erreurs DMARC Critiques

5. Analyse Inadéquate des Rapports DMARC

L’Erreur : Déployer DMARC sans surveiller et analyser activement les rapports agrégés et forensiques.

Pourquoi Cela Compromet la Sécurité : Vous restez aveugle aux échecs d’authentification, tentatives d’usurpation, et problèmes de configuration.

Étapes d’Action :

- Implémenter le traitement et l’analyse automatisés des rapports DMARC

- Configurer des systèmes d’alerte pour les modèles inhabituels d’échec d’authentification

- Créer des processus de révision réguliers pour les tendances des données DMARC

6. Configuration d’Alignement Manquante

L’Erreur : Ne pas spécifier les modes d’alignement avec les balises aspf= et adkim= quand un alignement strict est nécessaire.

Pourquoi Cela Compromet la Sécurité : L’alignement détendu (par défaut) peut permettre aux domaines similaires de passer les vérifications d’authentification.

Corrections Immédiates :

- Évaluer si l’alignement strict (

aspf=souadkim=s) convient à votre architecture email - Tester les changements d’alignement en mode surveillance avant l’application

- Documenter les décisions d’alignement pour référence future

7. Destinataires RUA et RUF Incorrects

L’Erreur : Configurer des adresses de rapport DMARC qui ne sont pas surveillées ou n’existent pas.

Pourquoi Cela Compromet la Sécurité : Vous perdez la visibilité sur les performances DMARC et les menaces de sécurité potentielles.

Exigences de Configuration :

- Vérifier que les adresses email de rapport peuvent recevoir des rapports automatisés à haut volume

- Configurer un filtrage email approprié pour prévenir la perte de rapports

- Assurer que les adresses de rapport sont surveillées par les équipes de sécurité

8. Mauvaise Gestion du Pourcentage de Politique

L’Erreur : Utiliser incorrectement la balise pct= ou la laisser en application partielle indéfiniment.

Pourquoi Cela Compromet la Sécurité : L’application partielle crée une protection incohérente, permettant à certains emails frauduleux de passer.

Processus de Correction :

- Commencer avec de faibles pourcentages pendant les phases de test

- Augmenter graduellement les pourcentages basés sur les taux de succès d’authentification

- Retirer complètement la balise

pct=quand prêt pour l’application complète

9. Échec de Coordination avec les Expéditeurs Tiers

L’Erreur : Ne pas configurer correctement l’authentification pour les fournisseurs de services email externes.

Pourquoi Cela Compromet la Sécurité : Les emails légitimes de tiers échouent aux vérifications DMARC, forçant la relaxation de politique.

Étapes de Coordination :

- Fournir aux expéditeurs tiers les clés DKIM appropriées et exigences d’inclusion SPF

- Tester l’authentification tierce avant l’application DMARC

- Maintenir des listes mises à jour d’expéditeurs externes autorisés

III. Automatiser : Gestion et Surveillance DMARC

10. Aucune Progression Automatisée de Politique

L’Erreur : Gestion manuelle de politique DMARC sans planification systématique de progression.

Pourquoi Cela Compromet la Sécurité : Les retards et erreurs humaines empêchent le renforcement opportun de politique et la réponse aux menaces.

Cadre d’Automatisation :

- Programmer la progression automatique de politique basée sur les métriques de succès d’authentification

- Implémenter des déclencheurs de retour automatiques pour les pics d’échec d’authentification

- Créer des protocoles de test systématiques pour les changements de politique

11. Intégration Inadéquate de Détection de Menaces

L’Erreur : Traiter DMARC comme un outil autonome sans intégration dans la surveillance de sécurité plus large.

Pourquoi Cela Compromet la Sécurité : Vous manquez les attaques sophistiquées qui combinent plusieurs vecteurs ou évoluent au-delà de l’usurpation email basique.

Exigences d’Intégration :

- Connecter les données DMARC aux systèmes SIEM pour l’analyse de corrélation

- Lier les échecs DMARC à la surveillance de protection de marque

- Intégrer avec les flux de renseignement sur les menaces pour une défense proactive

12. Planification de Récupération d’Urgence Manquante

L’Erreur : Aucune procédure documentée pour les urgences de livraison email liées à DMARC.

Pourquoi Cela Compromet la Sécurité : Les changements d’urgence de politique faits sans planification appropriée créent souvent des vulnérabilités de sécurité durables.

Préparation de Récupération :

- Documenter les procédures de contact d’urgence pour les changements DNS

- Créer des procédures de retour testées pour les modifications de politique

- Établir des protocoles de communication pour les perturbations de livraison

Les plateformes modernes de gestion DMARC comme Skysnag Protect automatisent beaucoup de ces processus critiques, fournissant une surveillance continue, des recommandations intelligentes de politique, et une détection intégrée des menaces pour empêcher les erreurs communes d’implémentation de compromettre votre posture de sécurité email.

IV. Points Clés à Retenir

Le succès d’implémentation DMARC nécessite une planification systématique, une surveillance continue, et une attention minutieuse aux détails de configuration. Les erreurs les plus critiques impliquent de précipiter le déploiement sans préparation appropriée, d’ignorer les exigences de gestion continue, et d’échouer à intégrer DMARC dans des stratégies de sécurité email complètes.

Une protection DMARC efficace exige de traiter l’implémentation comme un processus de sécurité continu plutôt qu’une tâche de configuration ponctuelle. Les organisations qui investissent dans une planification appropriée, une surveillance automatisée, et une optimisation régulière obtiennent une protection significativement meilleure contre les menaces basées sur l’email tout en maintenant une livraison email fiable pour les communications légitimes.

Commencez votre parcours d’implémentation DMARC avec une planification appropriée et des conseils professionnels chez Skysnag Protect pour éviter ces erreurs coûteuses et obtenir une sécurité email robuste dès le premier jour.