L’Office fédéral allemand pour la sécurité de l’information (BSI) établit des normes rigoureuses pour la cybersécurité en Allemagne, particulièrement pour les infrastructures critiques et les entités gouvernementales. Les organisations soumises à la supervision du BSI doivent évaluer soigneusement leur implémentation DMARC pour assurer l’alignement avec les exigences allemandes de cybersécurité et les cadres réglementaires européens plus larges.

Ce guide complet décrit les critères essentiels pour sélectionner des solutions DMARC conformes au BSI et fournit des conseils d’implémentation pratiques pour les organisations allemandes naviguant dans des exigences réglementaires complexes.

I. Comprendre les Exigences de Conformité DMARC BSI

Aperçu du Cadre BSI

Le BSI (Bundesamt für Sicherheit in der Informationstechnik) établit des normes de cybersécurité qui mettent l’accent sur la gestion des risques, les mesures de protection techniques et les contrôles de sécurité opérationnels. Bien que les normes BSI ne mandatent pas explicitement des protocoles d’authentification email spécifiques, elles soulignent fortement la protection contre l’accès non autorisé et le maintien de l’intégrité des communications.

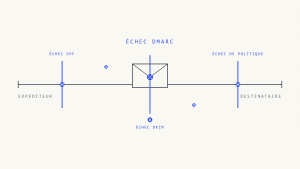

L’implémentation DMARC soutient les objectifs BSI en :

- Prévenant les attaques d’ingénierie sociale par email

- Maintenant l’intégrité des communications organisationnelles

- Fournissant des pistes d’audit pour les incidents de sécurité

- Soutenant la réponse aux incidents et l’analyse forensique

Contexte Réglementaire

Les organisations implémentant DMARC sous les directives BSI doivent également considérer :

Alignement avec la Directive NIS2 : La Directive sur la sécurité des réseaux et de l’information met l’accent sur la gestion des risques de cybersécurité, que l’authentification email soutient directement.

Considérations RGPD : Les exigences de protection des données affectent la façon dont les rapports DMARC sont collectés, traités et stockés, particulièrement lors de la manipulation d’informations personnelles identifiables.

Exigences Sectorielles Spécifiques : Les opérateurs d’infrastructures critiques peuvent faire face à des obligations supplémentaires de sécurité email sous la loi allemande de cybersécurité.

II. Exigences Logicielles DMARC Essentielles pour la Conformité BSI

Capacités Techniques Fondamentales

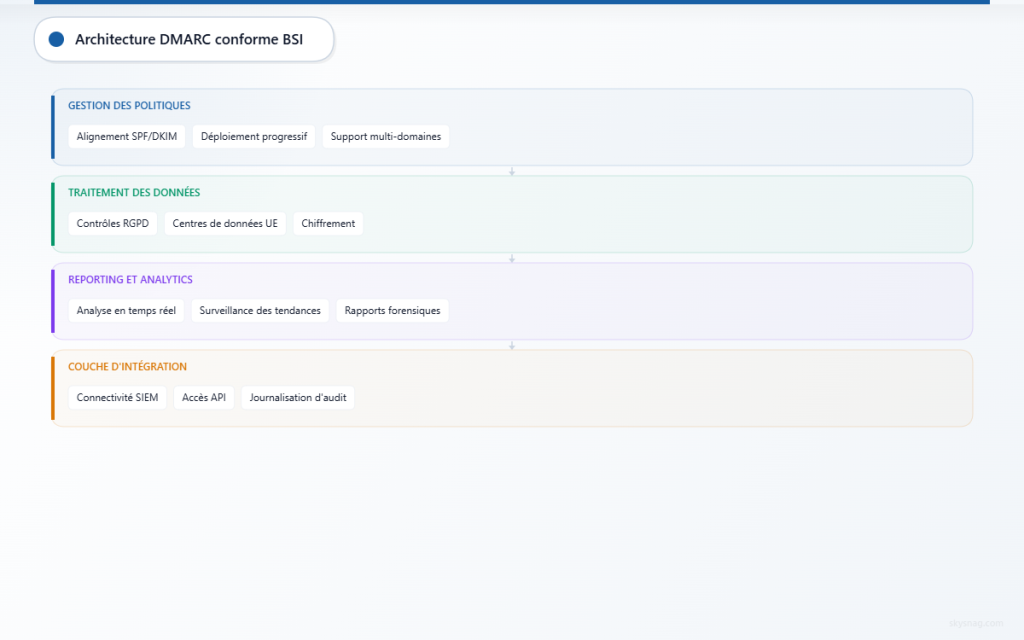

1. Gestion et Application des Politiques

Contrôles de Politique Granulaires

- Support pour le déploiement incrémental de politiques (none → quarantine → reject)

- Configuration de politiques spécifiques aux sous-domaines

- Capacités de déploiement basées sur des pourcentages

- Procédures de modification d’urgence des politiques

Exigences d’Alignement

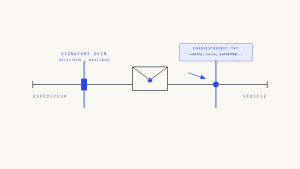

- Configuration d’alignement SPF (modes détendu et strict)

- Paramètres d’alignement DKIM avec validation de domaine

- Gestion de politiques multi-domaines pour les structures organisationnelles complexes

2. Rapports et Analyses Complets

Traitement des Rapports Agrégés

- Collection automatisée de tous les principaux fournisseurs d’email

- Capacités d’analyse et de parsing en temps réel

- Analyse des tendances historiques avec des périodes configurables

- Validation d’authentification des sources

Gestion des Rapports Forensiques

- Collection et stockage sécurisés des échantillons d’échec

- Caviardage automatisé des informations sensibles

- Corrélation d’incidents avec d’autres outils de sécurité

- Documentation de la chaîne de custody pour d’éventuelles investigations

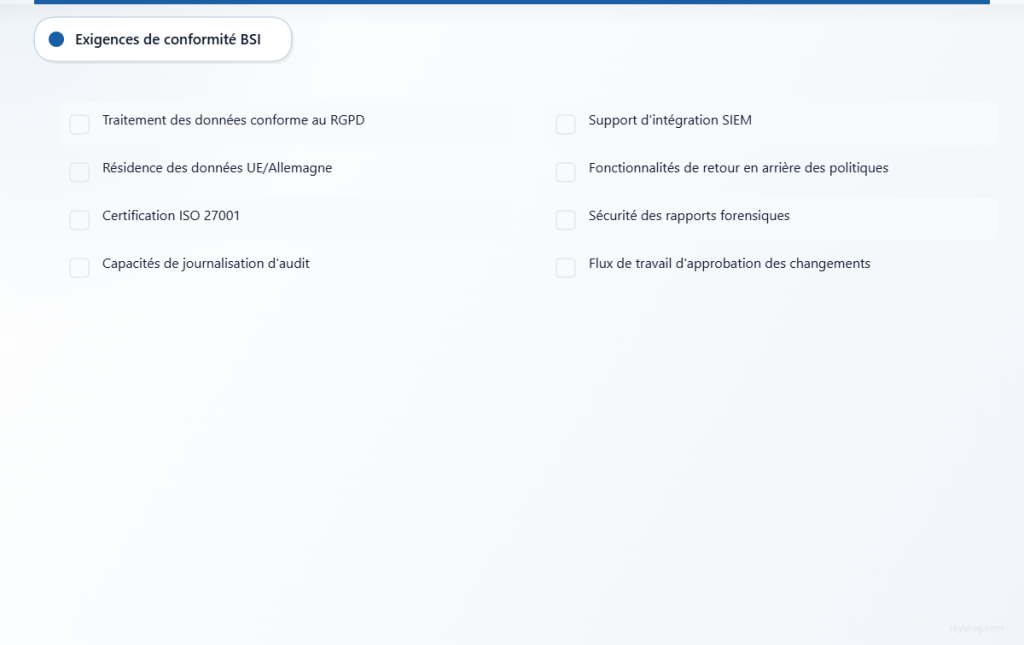

Fonctionnalités de Sécurité et Protection des Données

3. Gestion des Données Conforme à la Confidentialité

Alignement RGPD

- Minimisation des données dans la collection de rapports

- Détection et gestion automatisées des données personnelles

- Périodes de rétention des données configurables

- Capacités de demandes d’accès des sujets

- Implémentation du droit à l’effacement

Traitement Sécurisé des Données

- Chiffrement de bout en bout pour la transmission de rapports

- Stockage sécurisé avec contrôles d’accès

- Journalisation d’audit pour tous les accès aux données

- Options de résidence géographique des données (hébergement allemand/UE)

4. Capacités d’Intégration et d’Automatisation

Intégration SIEM

- Génération d’alertes en temps réel pour les violations de politique

- Formats de journaux standardisés (CEF, LEEF, JSON)

- Connectivité API pour l’orchestration de sécurité

- Corrélation avec d’autres événements de sécurité email

Gestion du Changement

- Sauvegarde automatisée des modifications de configuration

- Flux d’approbation pour les modifications de politique

- Capacités de rollback pour les déploiements échoués

- Intégration avec les processus de changement conformes ITIL

III. Exigences d’Architecture d’Implémentation

Considérations d’Infrastructure

1. Modèles de Déploiement

Exigences Sur Site

- Spécifications matérielles dédiées pour le traitement des rapports

- Segmentation réseau et configuration pare-feu

- Dimensionnement de base de données pour le stockage de rapports à long terme

- Procédures de sauvegarde et récupération après sinistre

Considérations Cloud

- Emplacements de centres de données allemands ou UE

- Certifications de conformité (ISO 27001, SOC 2)

- Accords de traitement de données (DPA) sous RGPD

- Accords de niveau de service avec provisions de sécurité

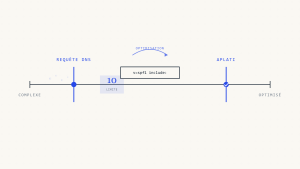

2. Évolutivité et Performance

Gestion de Volume

- Capacité de traitement pour les volumes d’email à l’échelle entreprise

- Capacités de traitement en rafale pendant les fenêtres de collection de rapports

- Optimisation de base de données pour de grands ensembles de données

- Mise à l’échelle automatisée pour les organisations en croissance

Critères d’Évaluation des Fournisseurs

3. Documentation de Conformité

Exigences de Certification

- Gestion de sécurité de l’information ISO 27001

- Validation des contrôles SOC 2 Type II

- Cadres de sécurité reconnus par le BSI

- Évaluations de sécurité tierces

Normes de Documentation

- Documentation détaillée de l’architecture de sécurité

- Politiques de traitement et rétention des données

- Procédures de réponse aux incidents

- Plans de continuité d’activité

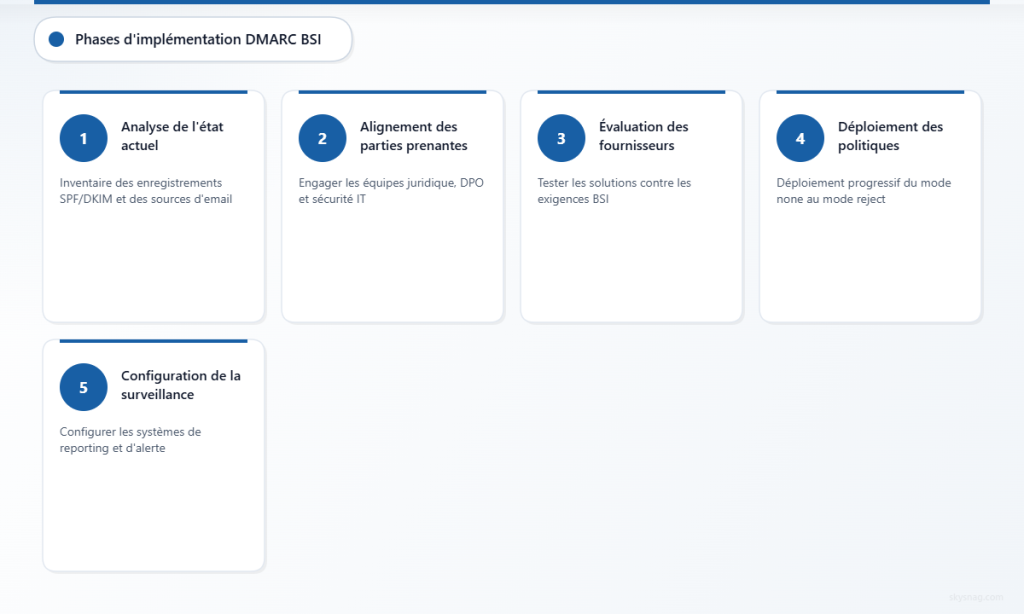

IV. Guide d’Implémentation Étape par Étape

Phase 1 : Évaluation Pré-Implémentation

1. Analyse de l’État Actuel

- Inventaire des enregistrements d’authentification email existants

- Documentation des implémentations SPF et DKIM actuelles

- Identification de toutes les sources d’email légitimes

- Évaluation des processus de gestion du changement organisationnels

2. Alignement des Parties Prenantes

- Engagement de l’équipe juridique pour examen de conformité

- Coordination avec le délégué à la protection des données

- Alignement avec les politiques de sécurité IT

- Établissement d’une équipe projet transfonctionnelle

Phase 2 : Sélection et Configuration de Solution

3. Processus d’Évaluation des Fournisseurs

- Demande de documentation de conformité détaillée

- Réalisation de tests de preuve de concept

- Validation des exigences techniques

- Révision des termes contractuels pour l’alignement BSI

4. Configuration Initiale

- Configuration de la collection de rapports agrégés

- Établissement du monitoring de référence

- Implémentation de la politique initiale à l’application « none »

- Mise en place des systèmes d’alerte et notification

Phase 3 : Application Progressive de la Politique

5. Monitoring et Analyse

- Révision des rapports agrégés pour les échecs d’authentification

- Identification et autorisation des sources d’email légitimes

- Documentation des modèles de violation de politique

- Établissement de métriques de référence pour le monitoring continu

6. Application Progressive

- Implémentation de la politique de quarantaine pour un petit pourcentage de trafic

- Monitoring de l’impact sur la livraison d’email légitime

- Augmentation graduelle du pourcentage d’application

- Documentation des changements de politique à des fins d’audit

Phase 4 : Application Complète et Optimisation

7. Application Complète de la Politique

- Déploiement de la politique de rejet après validation approfondie

- Monitoring pour tout blocage d’email légitime

- Implémentation des procédures de gestion d’exception

- Établissement de protocoles de monitoring continu

V. Skysnag Protect : Implémentation DMARC Conforme au BSI

Skysnag Protect fournit des capacités complètes de gestion DMARC conçues pour soutenir les exigences de conformité BSI. La plateforme offre :

Architecture Axée sur la Confidentialité : Hébergement de données européen avec traitement de données conforme au RGPD et gestion automatisée des informations personnelles.

Gestion Avancée des Politiques : Contrôles granulaires pour le déploiement progressif de politiques avec pistes d’audit détaillées et flux de gestion du changement.

Rapports Complets : Analyses en temps réel avec tableaux de bord personnalisables, alertes automatisées et capacités d’intégration pour les organisations allemandes.

Alignement Réglementaire : Fonctionnalités intégrées soutenant les objectifs BSI, les exigences NIS2 et les besoins de conformité sectoriels spécifiques.

VI. Meilleures Pratiques pour la Conformité Continue

Monitoring Continu

Métriques de Performance

- Taux de succès d’authentification à travers tous les canaux d’email

- Tendances et modèles de violation de politique

- Taux de conformité d’authentification des sources

- Évaluation de l’impact sur la livraison

Validation de Conformité

- Révision régulière des mises à jour des directives BSI

- Évaluation périodique des contrôles techniques

- Documentation des preuves de conformité

- Validation tierce lorsque requise

Intégration de Réponse aux Incidents

Configuration d’Alerte

- Notifications en temps réel pour les violations de politique

- Procédures d’escalade pour les incidents de sécurité

- Intégration avec les opérations de sécurité existantes

- Procédures de collection d’évidence forensique

VII. Points Clés à Retenir

La conformité DMARC BSI nécessite une attention particulière tant à l’implémentation technique qu’à l’alignement réglementaire. Les organisations doivent sélectionner des solutions qui fournissent une gestion complète des politiques, une gestion des données conforme à la confidentialité et des capacités d’intégration robustes.

Le succès dépend du suivi d’une approche d’implémentation structurée, du maintien d’une documentation détaillée et de l’assurance d’un monitoring continu aligné avec les objectifs de cybersécurité du BSI. L’investissement dans une implémentation DMARC appropriée soutient les objectifs de sécurité organisationnels plus larges tout en respectant les exigences réglementaires allemandes.

Prêt à implémenter DMARC conforme au BSI ? Explorez Skysnag Protect pour voir comment notre plateforme soutient les organisations allemandes avec une gestion complète d’authentification email conçue pour la conformité réglementaire.