O Escritório Federal Alemão para Segurança da Informação (BSI) estabelece padrões rigorosos para cibersegurança na Alemanha, particularmente para infraestrutura crítica e entidades governamentais. Organizações sujeitas à supervisão do BSI devem avaliar cuidadosamente sua implementação de DMARC para garantir alinhamento com os requisitos alemães de cibersegurança e estruturas regulatórias europeias mais amplas.

Este guia abrangente delineia os critérios essenciais para seleção de soluções DMARC compatíveis com BSI e fornece orientação prática de implementação para organizações alemãs navegando requisitos regulatórios complexos.

I. Entendendo os Requisitos de Conformidade DMARC BSI

Visão Geral da Estrutura BSI

O BSI (Bundesamt für Sicherheit in der Informationstechnik) estabelece padrões de cibersegurança que enfatizam gestão de riscos, salvaguardas técnicas e controles de segurança operacional. Embora os padrões BSI não exijam explicitamente protocolos específicos de autenticação de email, eles enfatizam fortemente a proteção contra acesso não autorizado e a manutenção da integridade das comunicações.

A implementação DMARC suporta os objetivos BSI ao:

- Prevenir ataques de engenharia social baseados em email

- Manter a integridade das comunicações organizacionais

- Fornecer trilhas de auditoria para incidentes de segurança

- Apoiar resposta a incidentes e análise forense

Contexto Regulatório

Organizações implementando DMARC sob orientação BSI também devem considerar:

Alinhamento com Diretiva NIS2: A Diretiva de Segurança de Redes e Informações enfatiza gestão de riscos de cibersegurança, que a autenticação de email suporta diretamente.

Considerações GDPR: Requisitos de proteção de dados afetam como relatórios DMARC são coletados, processados e armazenados, particularmente ao lidar com informações pessoais identificáveis.

Requisitos Específicos do Setor: Operadores de infraestrutura crítica podem enfrentar obrigações adicionais de segurança de email sob a lei alemã de cibersegurança.

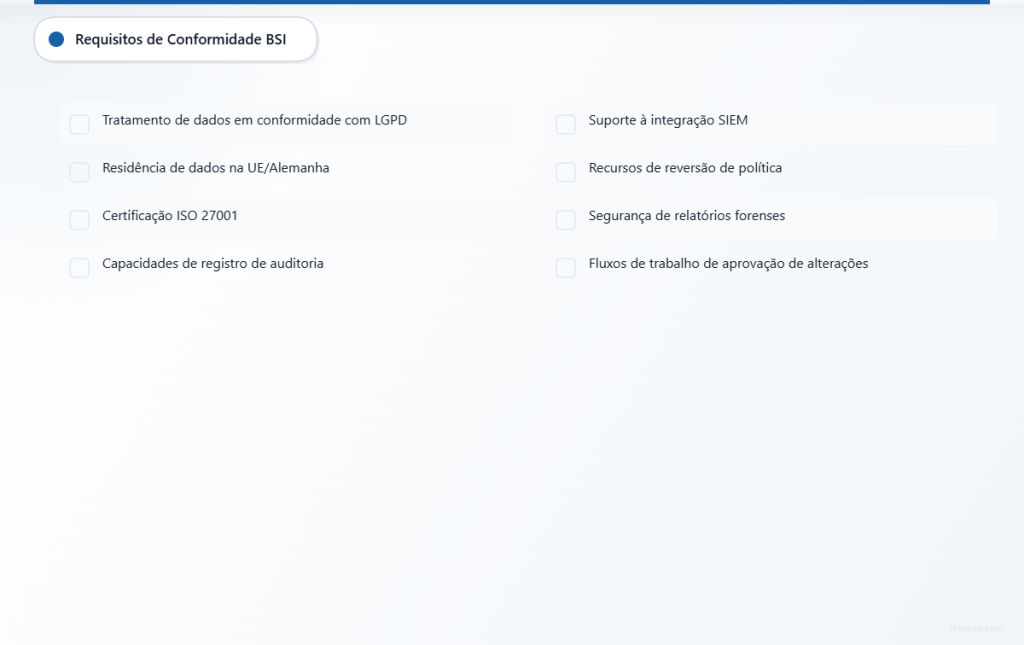

II. Requisitos Essenciais de Software DMARC para Conformidade BSI

Capacidades Técnicas Principais

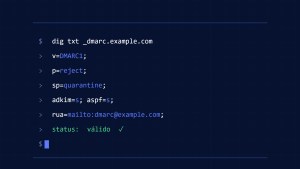

1. Gerenciamento e Aplicação de Políticas

Controles de Política Granulares

- Suporte para implantação incremental de políticas (none → quarantine → reject)

- Configuração de política específica para subdomínios

- Capacidades de implementação baseadas em porcentagem

- Procedimentos de modificação de política de emergência

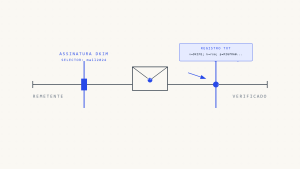

Requisitos de Alinhamento

- Configuração de alinhamento SPF (modos relaxado e rigoroso)

- Configurações de alinhamento DKIM com validação de domínio

- Gerenciamento de política multi-domínio para estruturas organizacionais complexas

2. Relatórios e Análises Abrangentes

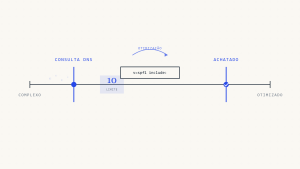

Processamento de Relatórios Agregados

- Coleta automatizada de todos os principais provedores de email

- Capacidades de análise e parsing em tempo real

- Análise de tendências históricas com períodos configuráveis

- Validação de autenticação de origem

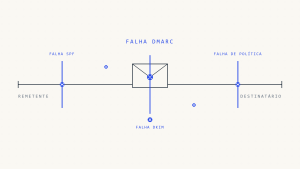

Manuseio de Relatórios Forenses

- Coleta e armazenamento seguros de amostras de falhas

- Redação automatizada de informações sensíveis

- Correlação de incidentes com outras ferramentas de segurança

- Documentação de cadeia de custódia para investigações potenciais

Recursos de Segurança e Proteção de Dados

3. Manuseio de Dados Conforme à Privacidade

Alinhamento GDPR

- Minimização de dados na coleta de relatórios

- Detecção e manuseio automatizados de dados pessoais

- Períodos de retenção de dados configuráveis

- Capacidades de solicitação de acesso do titular

- Implementação do direito ao apagamento

Processamento Seguro de Dados

- Criptografia fim a fim para transmissão de relatórios

- Armazenamento seguro com controles de acesso

- Log de auditoria para todo acesso a dados

- Opções de residência geográfica de dados (hospedagem alemã/UE)

4. Capacidades de Integração e Automação

Integração SIEM

- Geração de alertas em tempo real para violações de política

- Formatos de log padronizados (CEF, LEEF, JSON)

- Conectividade API para orquestração de segurança

- Correlação com outros eventos de segurança de email

Gestão de Mudanças

- Backup automatizado de alterações de configuração

- Fluxos de aprovação para modificações de política

- Capacidades de rollback para implantações com falhas

- Integração com processos de mudança compatíveis com ITIL

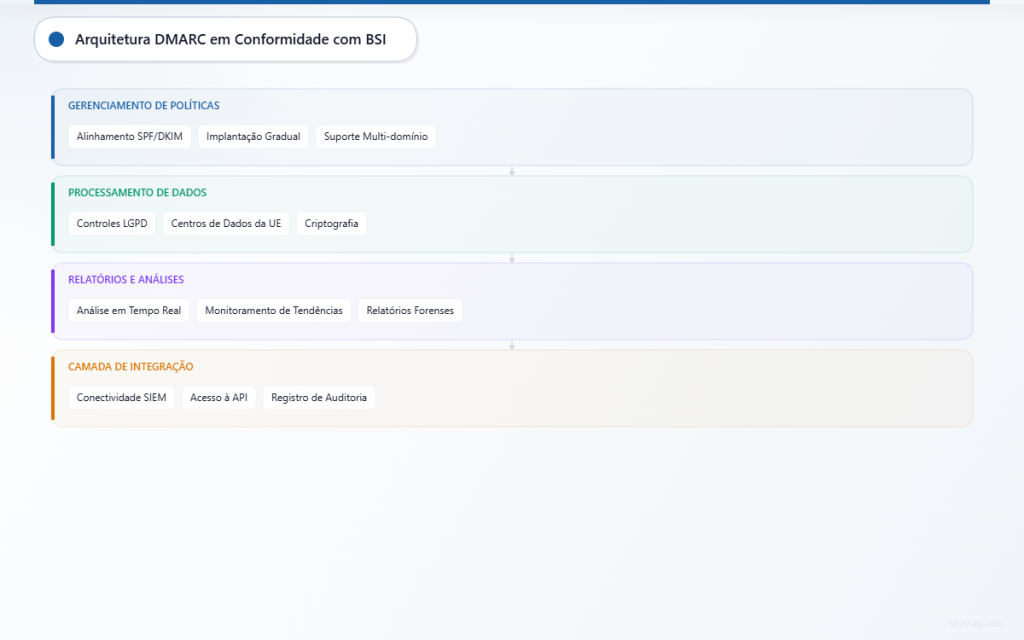

III. Requisitos de Arquitetura de Implementação

Considerações de Infraestrutura

1. Modelos de Implantação

Requisitos On-Premises

- Especificações de hardware dedicado para processamento de relatórios

- Segmentação de rede e configuração de firewall

- Dimensionamento de banco de dados para armazenamento de relatórios de longo prazo

- Procedimentos de backup e recuperação de desastres

Considerações Baseadas em Nuvem

- Localizações de data center alemãs ou da UE

- Certificações de conformidade (ISO 27001, SOC 2)

- Acordos de processamento de dados (DPA) sob GDPR

- Acordos de nível de serviço com provisões de segurança

2. Escalabilidade e Performance

Manuseio de Volume

- Capacidade de processamento para volumes de email em escala empresarial

- Capacidades de processamento em rajada durante janelas de coleta de relatórios

- Otimização de banco de dados para grandes conjuntos de dados

- Dimensionamento automatizado para organizações em crescimento

Critérios de Avaliação de Fornecedores

3. Documentação de Conformidade

Requisitos de Certificação

- Gestão de segurança da informação ISO 27001

- Validação de controles SOC 2 Tipo II

- Estruturas de segurança reconhecidas pelo BSI

- Avaliações de segurança de terceiros

Padrões de Documentação

- Documentação detalhada de arquitetura de segurança

- Políticas de processamento e retenção de dados

- Procedimentos de resposta a incidentes

- Planos de continuidade de negócios

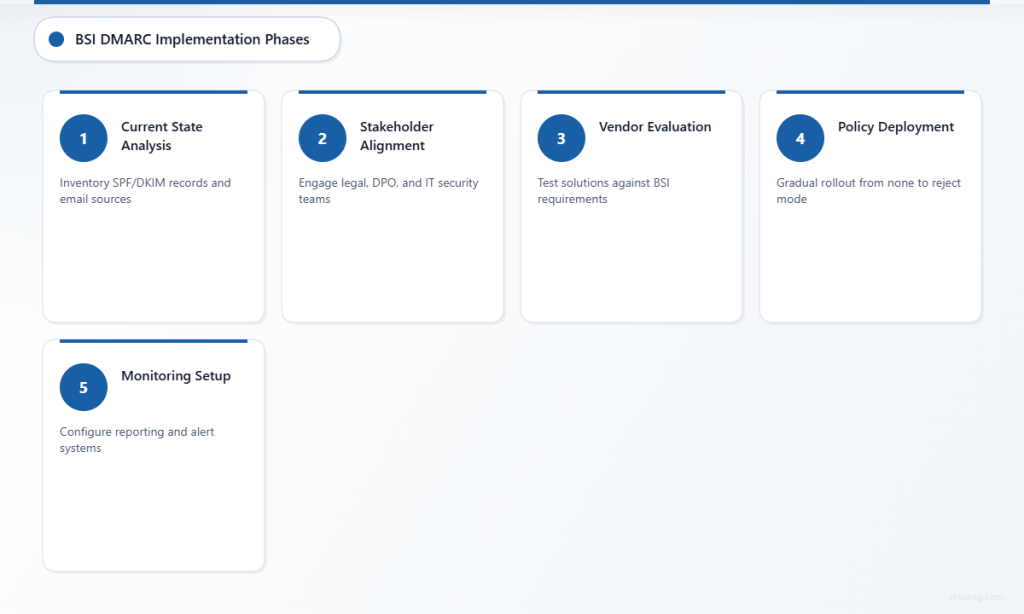

IV. Guia de Implementação Passo a Passo

Fase 1: Avaliação Pré-Implementação

1. Análise do Estado Atual

- Inventário de registros de autenticação de email existentes

- Documentar implementações atuais de SPF e DKIM

- Identificar todas as fontes legítimas de email

- Avaliar processos organizacionais de gestão de mudanças

2. Alinhamento de Partes Interessadas

- Engajar equipe jurídica para revisão de conformidade

- Coordenar com o encarregado de proteção de dados

- Alinhar com políticas de segurança de TI

- Estabelecer equipe de projeto multifuncional

Fase 2: Seleção de Solução e Configuração

3. Processo de Avaliação de Fornecedores

- Solicitar documentação detalhada de conformidade

- Conduzir testes de prova de conceito

- Validar requisitos técnicos

- Revisar termos contratuais para alinhamento BSI

4. Configuração Inicial

- Configurar coleta de relatórios agregados

- Estabelecer monitoramento de linha de base

- Implementar política inicial com aplicação “none”

- Configurar sistemas de alerta e notificação

Fase 3: Aplicação Gradual de Política

5. Monitoramento e Análise

- Revisar relatórios agregados para falhas de autenticação

- Identificar e autorizar fontes legítimas de email

- Documentar padrões de violação de política

- Estabelecer métricas de linha de base para monitoramento contínuo

6. Aplicação Progressiva

- Implementar política de quarentena para pequena porcentagem do tráfego

- Monitorar impacto na entrega legítima de emails

- Aumentar gradualmente a porcentagem de aplicação

- Documentar alterações de política para fins de auditoria

Fase 4: Aplicação Completa e Otimização

7. Aplicação Completa de Política

- Implantar política de rejeição após validação minuciosa

- Monitorar qualquer bloqueio de email legítimo

- Implementar procedimentos de manuseio de exceções

- Estabelecer protocolos de monitoramento contínuo

V. Skysnag Protect: Implementação DMARC Compatível com BSI

Skysnag Protect fornece capacidades abrangentes de gerenciamento DMARC projetadas para suportar requisitos de conformidade BSI. A plataforma oferece:

Arquitetura Focada em Privacidade: Hospedagem de dados europeia com processamento de dados compatível com GDPR e manuseio automatizado de informações pessoais.

Gerenciamento Avançado de Políticas: Controles granulares para implantação progressiva de políticas com trilhas de auditoria detalhadas e fluxos de trabalho de gestão de mudanças.

Relatórios Abrangentes: Análises em tempo real com dashboards personalizáveis, alertas automatizados e capacidades de integração para organizações alemãs.

Alinhamento Regulatório: Recursos integrados suportando objetivos BSI, requisitos NIS2 e necessidades de conformidade específicas do setor.

VI. Melhores Práticas para Conformidade Contínua

Monitoramento Contínuo

Métricas de Performance

- Taxas de sucesso de autenticação em todos os canais de email

- Tendências e padrões de violação de política

- Taxas de conformidade de autenticação de origem

- Avaliação de impacto na entrega

Validação de Conformidade

- Revisão regular de atualizações de orientação BSI

- Avaliação periódica de controles técnicos

- Documentação de evidências de conformidade

- Validação de terceiros quando necessária

Integração de Resposta a Incidentes

Configuração de Alertas

- Notificações em tempo real para violações de política

- Procedimentos de escalação para incidentes de segurança

- Integração com operações de segurança existentes

- Procedimentos de coleta de evidências forenses

VII. Principais Conclusões

A conformidade DMARC BSI requer atenção cuidadosa tanto à implementação técnica quanto ao alinhamento regulatório. Organizações devem selecionar soluções que forneçam gerenciamento abrangente de políticas, manuseio de dados compatível com privacidade e capacidades robustas de integração.

O sucesso depende de seguir uma abordagem estruturada de implementação, manter documentação detalhada e garantir monitoramento contínuo alinhado com os objetivos de cibersegurança BSI. O investimento em implementação adequada de DMARC suporta objetivos organizacionais de segurança mais amplos enquanto atende aos requisitos regulatórios alemães.

Pronto para implementar DMARC compatível com BSI? Explore o Skysnag Protect para ver como nossa plataforma suporta organizações alemãs com gerenciamento abrangente de autenticação de email projetado para conformidade regulatória.