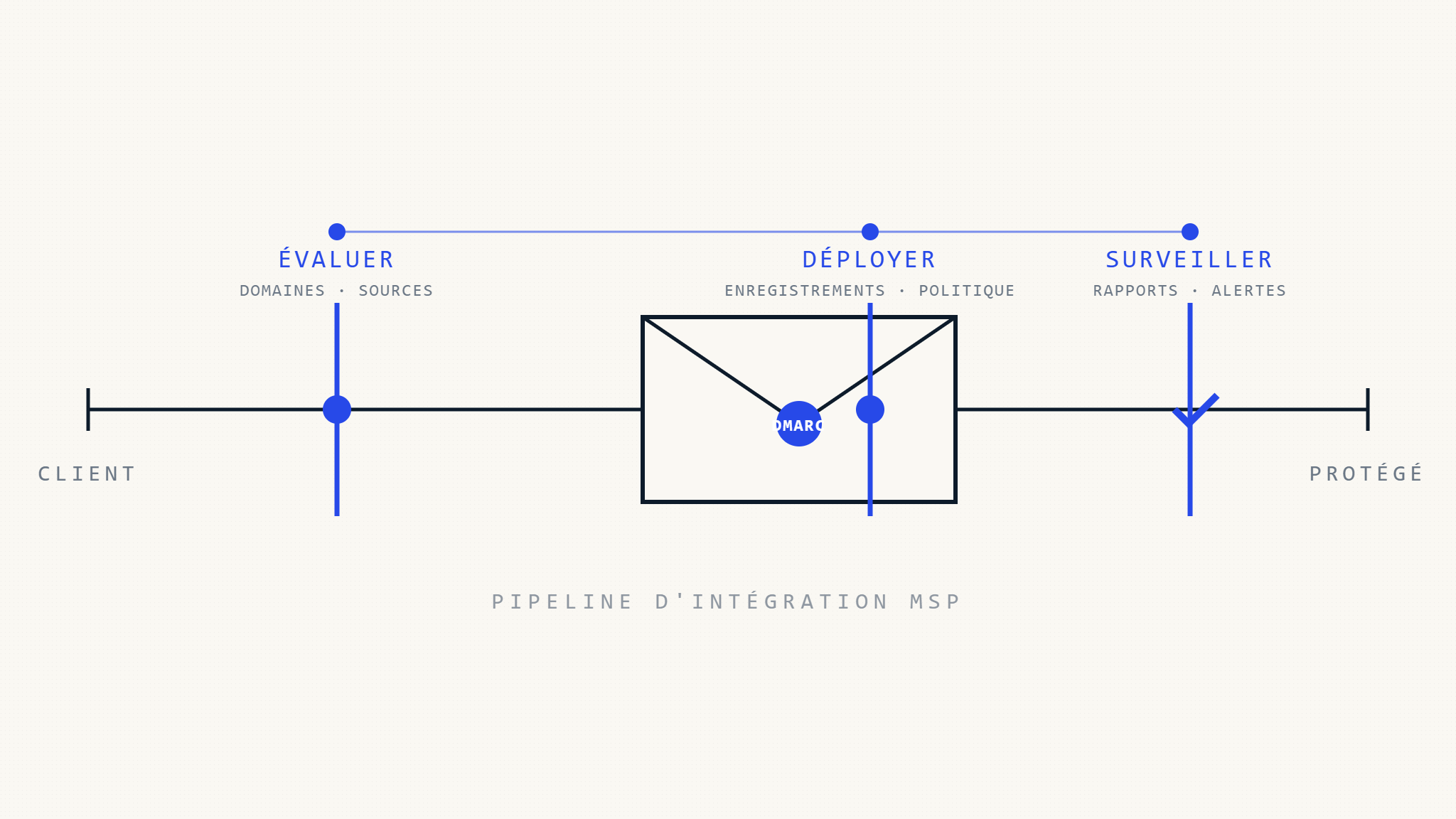

L’intégration de nouveaux clients offre aux MSP une opportunité critique d’établir des fondations solides de sécurité email dès le premier jour. L’implémentation DMARC pendant l’intégration client garantit une protection immédiate contre l’usurpation de domaine tout en positionnant votre MSP comme un partenaire de sécurité proactif. Cette liste de contrôle complète rationalise le déploiement DMARC à travers les portefeuilles clients, réduisant le temps d’implémentation tout en maintenant les standards de sécurité.

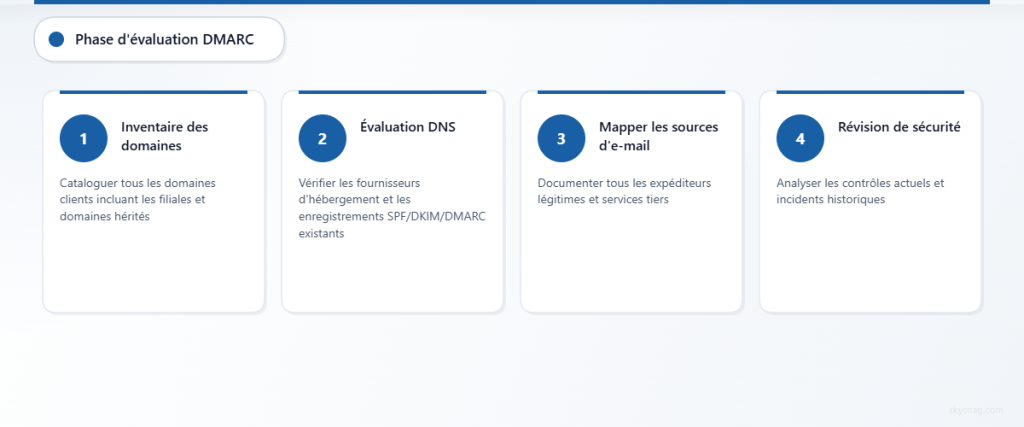

I. Phase d’Évaluation : Évaluer l’Infrastructure Email Client

Découverte et Inventaire des Domaines

- [ ] Cataloguer tous les domaines et sous-domaines client

- Documenter les domaines commerciaux principaux

- Identifier les domaines de filiales et départementaux

- Cartographier les domaines hérités encore utilisés

- Noter les domaines utilisés pour les campagnes marketing

- [ ] Évaluer l’infrastructure DNS actuelle

- Vérifier le fournisseur d’hébergement DNS et les identifiants d’accès

- Documenter les paramètres TTL pour les enregistrements existants

- Vérifier l’existence d’enregistrements SPF, DKIM, ou DMARC

- Identifier le workflow de gestion DNS et les processus d’approbation

- [ ] Évaluer les sources d’envoi d’emails

- Cartographier les services email légitimes (Office 365, Google Workspace, Exchange sur site)

- Documenter les services tiers (plateformes marketing, systèmes CRM, services de notification)

- Identifier les services email shadow IT

- Évaluer la gestion des appareils mobiles et les politiques BYOD

Analyse de la Posture de Sécurité

- [ ] Réviser les contrôles de sécurité email existants

- Documenter les solutions anti-phishing actuelles

- Évaluer les configurations des passerelles email

- Réviser les programmes de sensibilisation à la sécurité des utilisateurs

- Évaluer les procédures de réponse aux incidents pour les menaces email

- [ ] Analyser les incidents de sécurité email historiques

- Réviser les tentatives d’usurpation de domaine précédentes

- Documenter les incidents de phishing signalés par les utilisateurs

- Évaluer l’impact commercial des attaques basées sur l’email

- Identifier les patterns dans les vecteurs d’attaque

II. Phase d’Actions : Stratégie de Déploiement DMARC

Configuration de Base

- [ ] Configurer les enregistrements SPF pour tous les domaines

- Implémenter les enregistrements SPF avec les mécanismes appropriés

- S’assurer que les déclarations include couvrent tous les expéditeurs légitimes

- Définir hard fail (-all) après les tests de validation

- Documenter la chaîne de recherche SPF pour éviter la limite de 10 recherches

- [ ] Déployer l’authentification DKIM

- Générer les clés DKIM pour les services email principaux

- Configurer la signature DKIM dans les plateformes email

- Publier les clés publiques DKIM dans le DNS

- Vérifier les signatures DKIM sur les messages de test

- [ ] Implémenter la politique DMARC initiale

- Commencer avec une politique de surveillance (p=none) pour la visibilité

- Configurer la collecte de rapports agrégés

- Définir les rapports forensiques pour une analyse détaillée

- Établir le workflow de traitement des rapports

Stratégie de Gestion Multi-Client

- [ ] Standardiser les procédures de déploiement

- Créer des configurations d’enregistrements DNS modélisées

- Développer des modèles de communication client

- Établir les processus de gestion du changement

- Documenter les procédures de rollback pour les problèmes

- [ ] Implémenter l’infrastructure de surveillance

- Configurer la collecte centralisée de rapports DMARC

- Mettre en place l’analyse et le parsing automatisés des rapports

- Établir des alertes pour les violations de politique

- Créer des tableaux de bord de reporting client

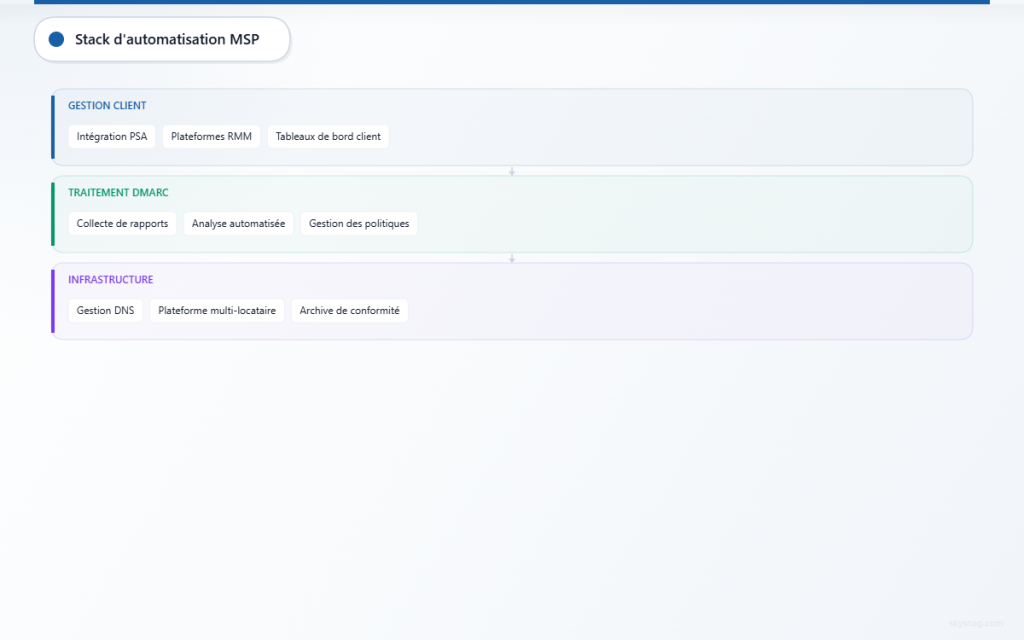

Skysnag MSP/MSSP Comply fournit des capacités de gestion multi-tenant qui rationalisent le déploiement DMARC à travers les portefeuilles clients. La plateforme automatise la collecte et l’analyse des rapports tout en offrant des options de reporting client en marque blanche.

Framework de Progression des Politiques

- [ ] Phase 1 : Surveillance (p=none)

- Déployer la politique de surveillance sur tous les domaines

- Collecter 2-4 semaines de données agrégées

- Identifier toutes les sources email légitimes

- Traiter les échecs d’authentification

- [ ] Phase 2 : Quarantaine (p=quarantine)

- Passer à la politique de quarantaine après validation

- Surveiller les problèmes de livraison ou faux positifs

- Ajuster les configurations SPF et DKIM selon les besoins

- Communiquer les changements de politique aux parties prenantes client

- [ ] Phase 3 : Rejet (p=reject)

- Implémenter la politique de rejet pour une protection maximale

- Établir les procédures de surveillance continue

- Créer les workflows de réponse aux incidents

- Documenter les preuves de conformité pour les audits

III. Phase d’Automatisation : Mise à l’Échelle de la Gestion DMARC

Surveillance et Analyse Automatisées

- [ ] Déployer le traitement automatisé des rapports

- Configurer l’ingestion en temps réel des rapports DMARC

- Mettre en place l’identification automatisée des sources

- Implémenter la corrélation de threat intelligence

- Établir les workflows d’alerte automatisés

- [ ] Créer des rapports standardisés

- Développer des tableaux de bord de sécurité niveau exécutif

- Implémenter le reporting de conformité automatisé

- Configurer la livraison de rapports spécifiques aux clients

- Établir le suivi et les tendances des KPI

Intégration avec les Opérations MSP

- [ ] Connecter aux plateformes PSA et RMM

- Intégrer la surveillance DMARC avec les outils existants

- Automatiser la création de tickets pour les violations de politique

- Configurer les workflows de notification client

- Établir l’intégration facturation pour les services de sécurité

- [ ] Implémenter l’automatisation de gestion du changement

- Automatiser le déploiement d’enregistrements DNS

- Configurer les workflows de progression des politiques

- Implémenter les procédures de sauvegarde et récupération

- Établir la documentation de piste d’audit

Automatisation de la Conformité et Documentation

- [ ] Automatiser la collecte de preuves de conformité

- Configurer l’archivage automatisé des rapports

- Implémenter le suivi de conformité des politiques

- Générer une documentation prête pour audit

- Établir la gestion des politiques de rétention

- [ ] Créer des modèles d’intégration client

- Développer des calendriers d’implémentation standardisés

- Créer des matériels d’éducation client

- Établir les métriques de succès et KPI

- Documenter les bonnes pratiques et leçons apprises

IV. Stratégies Avancées de Gestion Client

Différenciation des Niveaux de Service

Différents segments de clients peuvent nécessiter des niveaux variables de protection et surveillance DMARC :

Niveau Basique : Implémentation DMARC standard avec reporting mensuel

Niveau Premium : Intégration de threat intelligence avancée et surveillance temps réel

Niveau Entreprise : Gestion de politique personnalisée et consultation de sécurité dédiée

Considérations de Conformité Réglementaire

De nombreux clients font face à des exigences de conformité spécifiques que l’implémentation DMARC soutient :

- Les organisations de services financiers bénéficient de contrôles anti-phishing renforcés

- Les clients de santé peuvent démontrer la diligence raisonnable de sécurité email

- Les contractants gouvernementaux peuvent avoir besoin de répondre à des frameworks de cybersécurité spécifiques

Communication et Formation Client

- [ ] Développer des programmes d’éducation client

- Créer des matériels de formation de sensibilisation DMARC

- Établir des briefings de sécurité réguliers

- Fournir une formation de réponse aux incidents

- Documenter les bonnes pratiques de sécurité

- [ ] Implémenter des mécanismes de feedback

- Enquêtes régulières de satisfaction client

- Revues trimestrielles de posture de sécurité

- Processus d’amélioration continue

- Benchmarking par rapport aux standards de l’industrie

Skysnag MSP/MSSP Comply permet aux MSP de livrer une implémentation DMARC cohérente à travers leur base client tout en maintenant une visibilité et un contrôle centralisés. Les capacités de reporting automatisé et en marque blanche de la plateforme supportent des modèles de livraison de service évolutifs.

V. Points Clés à Retenir

L’implémentation DMARC réussie pendant l’intégration client MSP nécessite une évaluation systématique, un déploiement par phases, et une gestion automatisée. En suivant cette liste de contrôle, les MSP peuvent établir de solides fondations de sécurité email tout en se positionnant comme des conseillers de sécurité de confiance.

La phase d’évaluation assure une compréhension complète de l’infrastructure email client, tandis que la phase d’actions fournit une méthodologie de déploiement structurée. L’automatisation permet une gestion évolutive à travers des portefeuilles clients croissants tout en maintenant des standards de sécurité cohérents.

Les MSP qui implémentent des processus d’intégration DMARC standardisés démontrent un leadership de sécurité proactif tout en créant des opportunités pour des offres de services de sécurité élargies. Cette approche systématique de l’authentification email établit la fondation pour des partenariats de cybersécurité complets.