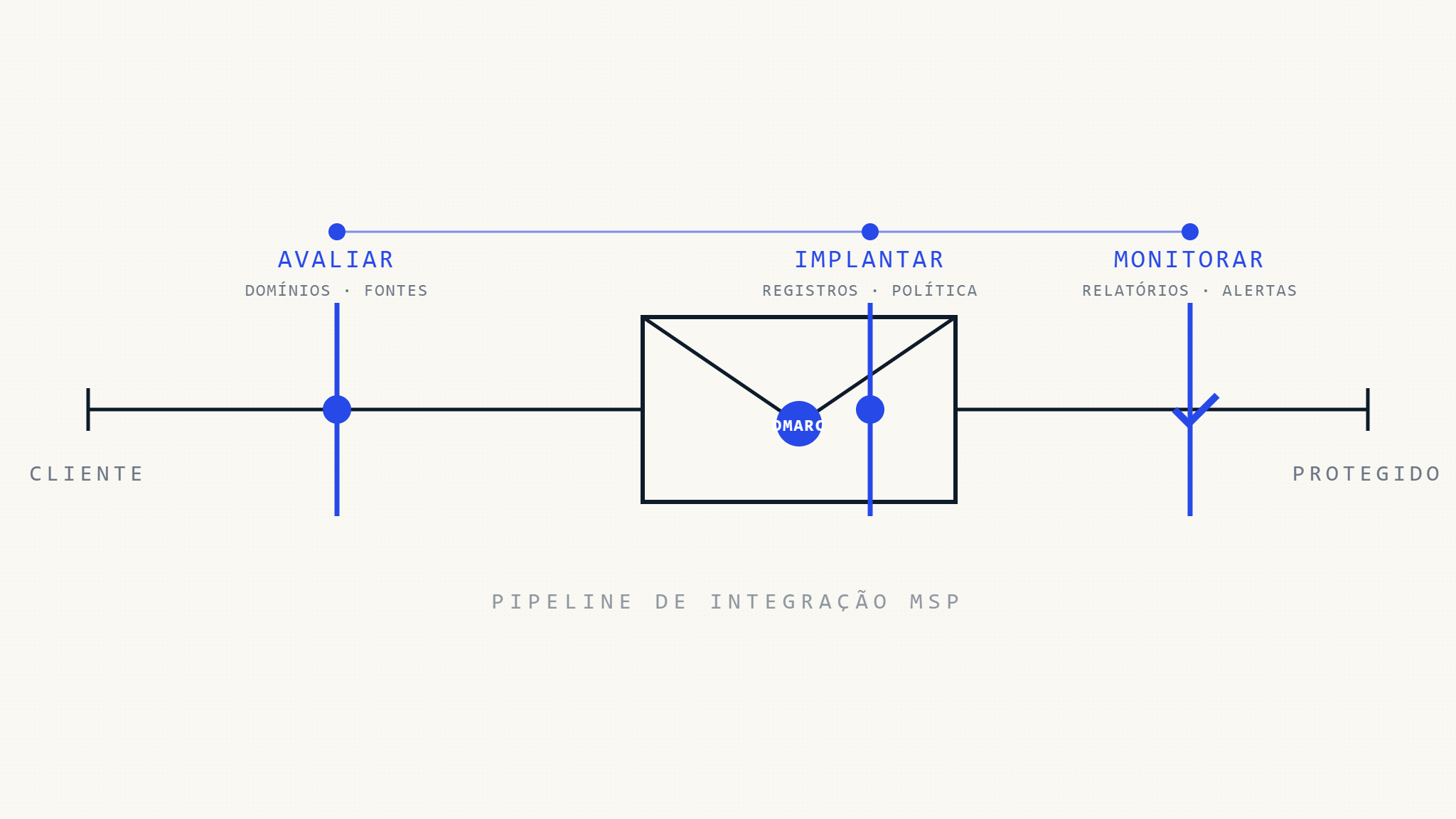

A integração de novos clientes apresenta aos MSPs uma oportunidade crítica de estabelecer fundações sólidas de segurança de e-mail desde o primeiro dia. A implementação DMARC durante a integração de clientes garante proteção imediata contra falsificação de domínio, posicionando seu MSP como um parceiro proativo de segurança. Esta lista de verificação abrangente simplifica a implantação DMARC em portfólios de clientes, reduzindo o tempo de implementação enquanto mantém os padrões de segurança.

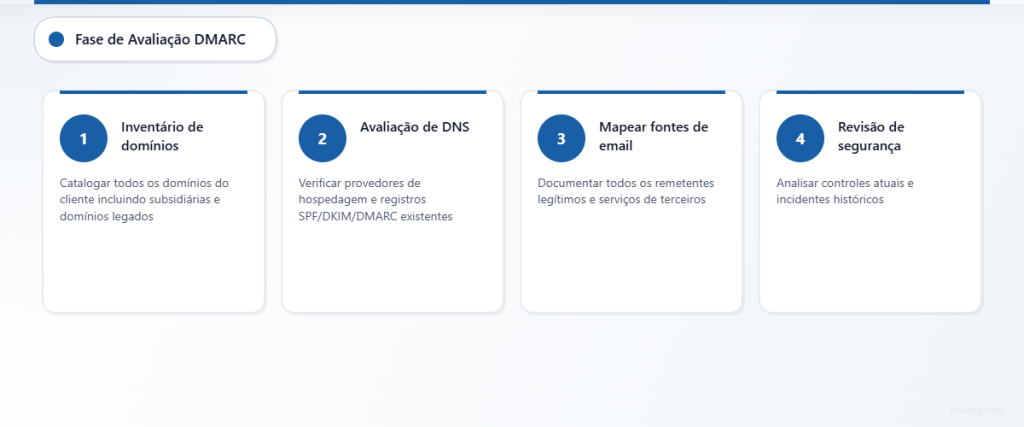

I. Fase de Avaliação: Avaliando a Infraestrutura de E-mail do Cliente

Descoberta e Inventário de Domínios

- [ ] Catalogar todos os domínios e subdomínios do cliente

- Documentar domínios comerciais primários

- Identificar domínios de subsidiárias e departamentais

- Mapear domínios legados ainda em uso

- Anotar domínios usados para campanhas de marketing

- [ ] Avaliar a infraestrutura DNS atual

- Verificar o provedor de hospedagem DNS e credenciais de acesso

- Documentar configurações de TTL para registros existentes

- Verificar registros SPF, DKIM ou DMARC existentes

- Identificar fluxo de trabalho de gerenciamento DNS e processos de aprovação

- [ ] Avaliar fontes de envio de e-mail

- Mapear serviços de e-mail legítimos (Office 365, Google Workspace, Exchange on-premises)

- Documentar serviços de terceiros (plataformas de marketing, sistemas CRM, serviços de notificação)

- Identificar serviços de e-mail de TI sombra

- Avaliar gerenciamento de dispositivos móveis e políticas BYOD

Análise de Postura de Segurança

- [ ] Revisar controles de segurança de e-mail existentes

- Documentar soluções anti-phishing atuais

- Avaliar configurações de gateway de e-mail

- Revisar programas de treinamento de conscientização de segurança do usuário

- Avaliar procedimentos de resposta a incidentes para ameaças de e-mail

- [ ] Analisar incidentes históricos de segurança de e-mail

- Revisar tentativas anteriores de falsificação de domínio

- Documentar incidentes de phishing relatados por usuários

- Avaliar impacto comercial de ataques baseados em e-mail

- Identificar padrões em vetores de ataque

II. Fase de Ações: Estratégia de Implantação DMARC

Configuração Fundamental

- [ ] Configurar registros SPF para todos os domínios

- Implementar registros SPF com mecanismos apropriados

- Garantir que declarações include cubram todos os remetentes legítimos

- Definir falha rígida (-all) após teste de validação

- Documentar cadeia de consulta SPF para evitar limite de 10 consultas

- [ ] Implantar autenticação DKIM

- Gerar chaves DKIM para serviços de e-mail primários

- Configurar assinatura DKIM em plataformas de e-mail

- Publicar chaves públicas DKIM no DNS

- Verificar assinaturas DKIM em mensagens de teste

- [ ] Implementar política DMARC inicial

- Começar com política de monitoramento (p=none) para visibilidade

- Configurar coleta de relatórios agregados

- Definir relatórios forenses para análise detalhada

- Estabelecer fluxo de trabalho de processamento de relatórios

Estratégia de Gerenciamento Multi-Cliente

- [ ] Padronizar procedimentos de implantação

- Criar configurações de registros DNS com templates

- Desenvolver templates de comunicação com cliente

- Estabelecer processos de gerenciamento de mudanças

- Documentar procedimentos de rollback para problemas

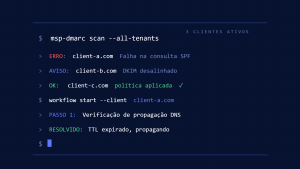

- [ ] Implementar infraestrutura de monitoramento

- Configurar coleta centralizada de relatórios DMARC

- Configurar análise e parsing automatizado de relatórios

- Estabelecer alertas para violações de política

- Criar dashboards de relatórios para clientes

Skysnag MSP/MSSP Comply oferece capacidades de gerenciamento multi-inquilino que simplificam a implantação DMARC em portfólios de clientes. A plataforma automatiza a coleta e análise de relatórios, fornecendo opções de relatórios white-label para clientes.

Framework de Progressão de Política

- [ ] Fase 1: Monitoramento (p=none)

- Implantar política de monitoramento em todos os domínios

- Coletar 2-4 semanas de dados agregados

- Identificar todas as fontes legítimas de e-mail

- Abordar falhas de autenticação

- [ ] Fase 2: Quarentena (p=quarantine)

- Transicionar para política de quarentena após validação

- Monitorar problemas de entrega ou falsos positivos

- Ajustar configurações SPF e DKIM conforme necessário

- Comunicar mudanças de política aos stakeholders do cliente

- [ ] Fase 3: Rejeitar (p=reject)

- Implementar política de rejeição para proteção máxima

- Estabelecer procedimentos de monitoramento contínuo

- Criar fluxos de trabalho de resposta a incidentes

- Documentar evidências de conformidade para auditorias

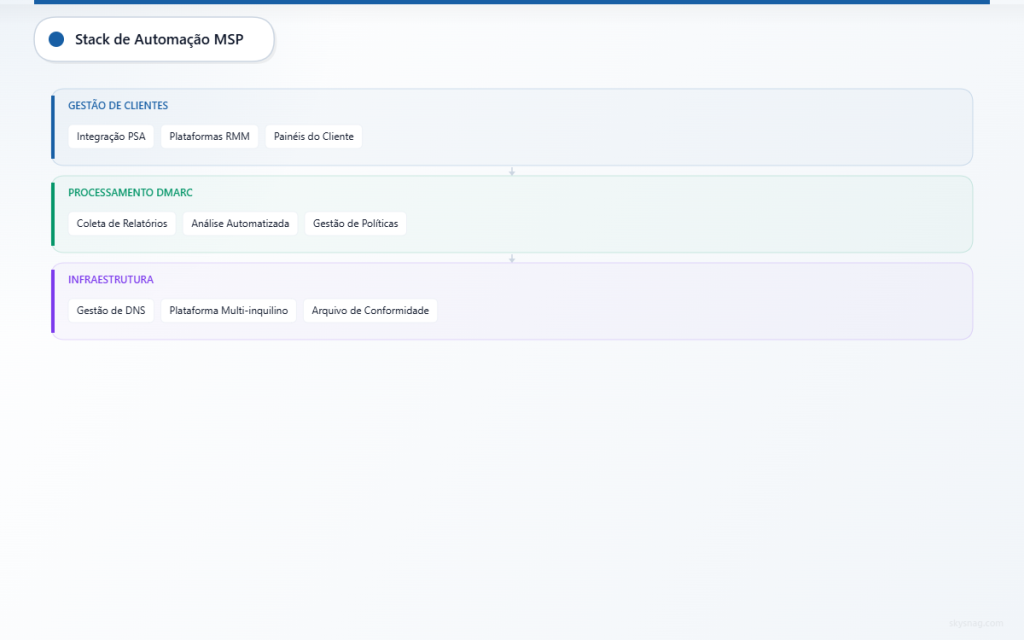

III. Fase de Automação: Escalando o Gerenciamento DMARC

Monitoramento e Análise Automatizados

- [ ] Implantar processamento automatizado de relatórios

- Configurar ingestão de relatórios DMARC em tempo real

- Configurar identificação automatizada de fontes

- Implementar correlação de inteligência de ameaças

- Estabelecer fluxos de trabalho de alerta automatizado

- [ ] Criar relatórios padronizados

- Desenvolver dashboards de segurança em nível executivo

- Implementar relatórios de conformidade automatizados

- Configurar entrega de relatórios específicos por cliente

- Estabelecer rastreamento e tendências de KPI

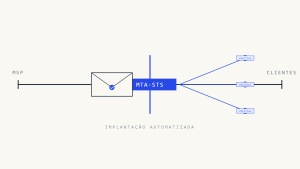

Integração com Operações MSP

- [ ] Conectar a plataformas PSA e RMM

- Integrar monitoramento DMARC com ferramentas existentes

- Automatizar criação de tickets para violações de política

- Configurar fluxos de trabalho de notificação do cliente

- Estabelecer integração de faturamento para serviços de segurança

- [ ] Implementar automação de gerenciamento de mudanças

- Automatizar implantação de registros DNS

- Configurar fluxos de trabalho de progressão de política

- Implementar procedimentos de backup e recuperação

- Estabelecer documentação de trilha de auditoria

Automação de Conformidade e Documentação

- [ ] Automatizar coleta de evidências de conformidade

- Configurar arquivamento automatizado de relatórios

- Implementar rastreamento de conformidade de política

- Gerar documentação pronta para auditoria

- Estabelecer gerenciamento de política de retenção

- [ ] Criar templates de integração de clientes

- Desenvolver cronogramas de implementação padronizados

- Criar materiais educacionais para clientes

- Estabelecer métricas de sucesso e KPIs

- Documentar melhores práticas e lições aprendidas

IV. Estratégias Avançadas de Gerenciamento de Clientes

Diferenciação de Níveis de Serviço

Diferentes segmentos de clientes podem requerer níveis variados de proteção e monitoramento DMARC:

Nível Básico: Implementação DMARC padrão com relatórios mensais

Nível Premium: Integração avançada de inteligência de ameaças e monitoramento em tempo real

Nível Enterprise: Gerenciamento de política personalizado e consultoria dedicada de segurança

Considerações de Conformidade Regulatória

Muitos clientes enfrentam requisitos específicos de conformidade que a implementação DMARC suporta:

- Organizações de serviços financeiros se beneficiam de controles anti-phishing aprimorados

- Clientes de saúde podem demonstrar diligência devida de segurança de e-mail

- Contratados governamentais podem precisar atender frameworks específicos de cibersegurança

Comunicação e Treinamento do Cliente

- [ ] Desenvolver programas de educação do cliente

- Criar materiais de treinamento de conscientização DMARC

- Estabelecer briefings regulares de segurança

- Fornecer treinamento de resposta a incidentes

- Documentar melhores práticas de segurança

- [ ] Implementar mecanismos de feedback

- Pesquisas regulares de satisfação do cliente

- Revisões trimestrais de postura de segurança

- Processos de melhoria contínua

- Benchmarking contra padrões da indústria

Skysnag MSP/MSSP Comply permite que MSPs entreguem implementação DMARC consistente em sua base de clientes mantendo visibilidade e controle centralizados. As capacidades automatizadas de relatórios e white-label da plataforma suportam modelos escaláveis de entrega de serviços.

V. Principais Conclusões

A implementação bem-sucedida de DMARC durante a integração de clientes MSP requer avaliação sistemática, implantação faseada e gerenciamento automatizado. Seguindo esta lista de verificação, os MSPs podem estabelecer fundações sólidas de segurança de e-mail enquanto se posicionam como conselheiros confiáveis de segurança.

A fase de avaliação garante compreensão abrangente da infraestrutura de e-mail do cliente, enquanto a fase de ações fornece metodologia estruturada de implantação. A automação permite gerenciamento escalável em portfólios crescentes de clientes mantendo padrões consistentes de segurança.

MSPs que implementam processos padronizados de integração DMARC demonstram liderança proativa em segurança enquanto criam oportunidades para ofertas expandidas de serviços de segurança. Esta abordagem sistemática à autenticação de e-mail estabelece a fundação para parcerias abrangentes de cibersegurança.