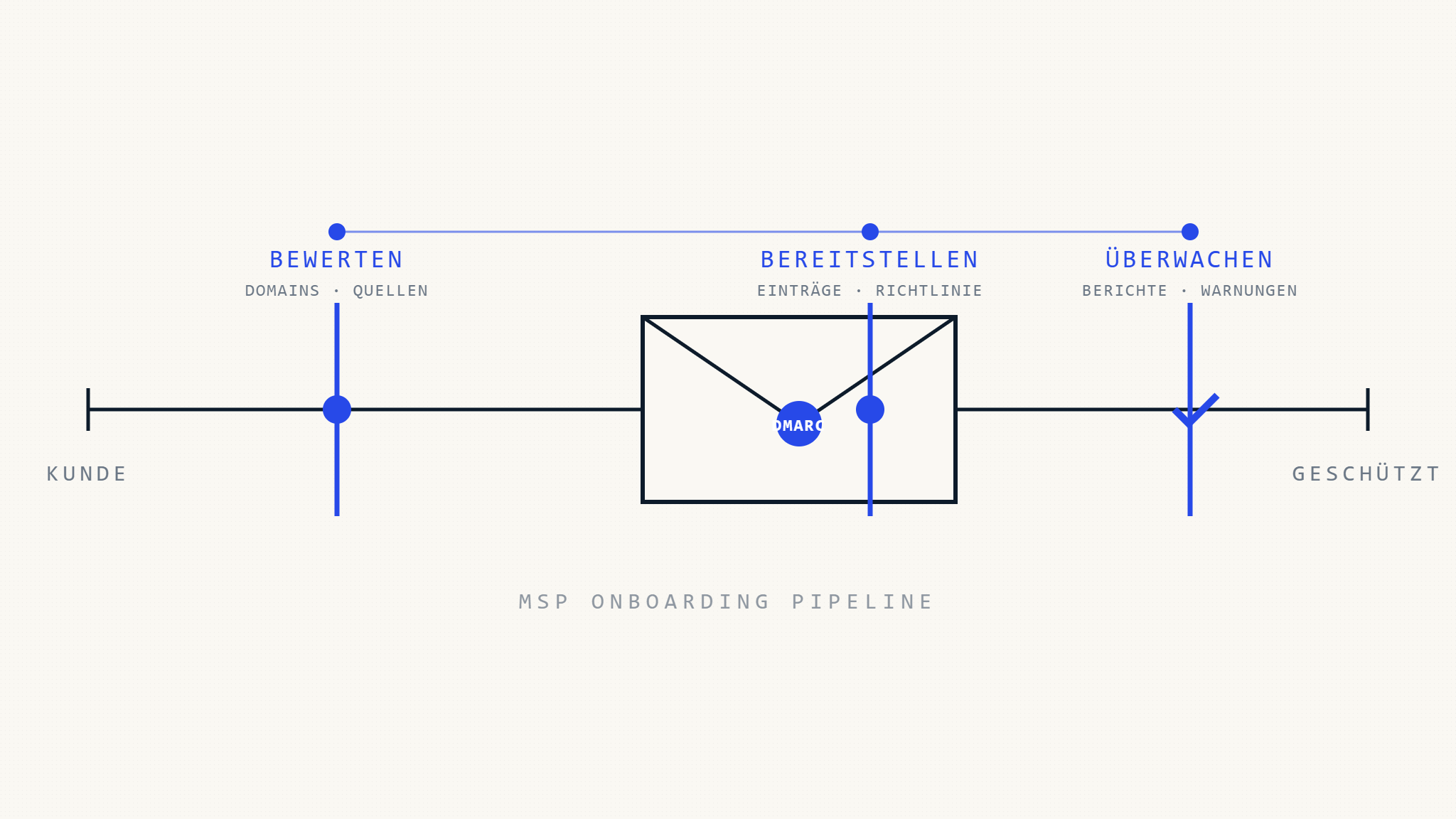

Das Onboarding neuer Kunden bietet MSPs eine entscheidende Gelegenheit, von Anfang an starke E-Mail-Sicherheitsfundamente zu etablieren. Die DMARC-Implementierung während des Kunden-Onboardings gewährleistet sofortigen Schutz vor Domain-Spoofing und positioniert Ihren MSP als proaktiven Sicherheitspartner. Diese umfassende Checkliste optimiert die DMARC-Bereitstellung über Kundenportfolios hinweg, reduziert die Implementierungszeit und behält gleichzeitig Sicherheitsstandards bei.

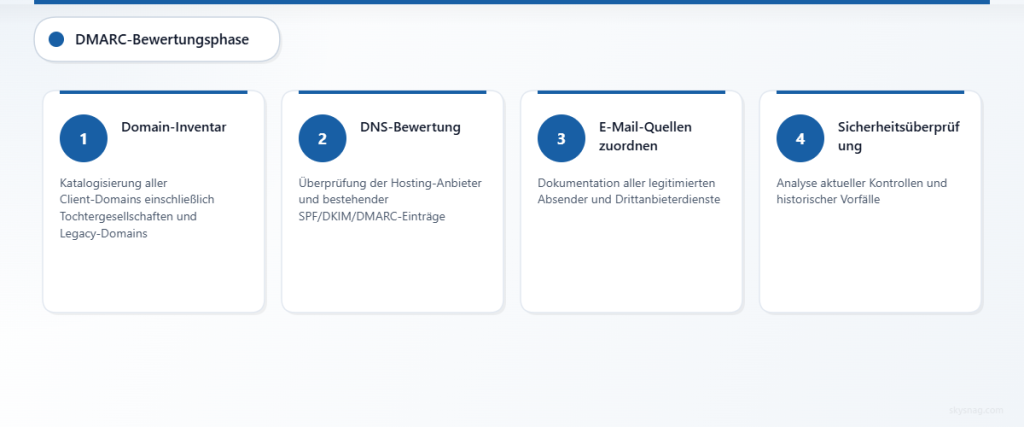

I. Bewertungsphase: Evaluierung der Kunden-E-Mail-Infrastruktur

Domain-Ermittlung und Inventar

- [ ] Erfassung aller Kunden-Domains und Subdomains

- Dokumentation der primären Geschäftsdomains

- Identifizierung von Tochtergesellschafts- und Abteilungsdomains

- Mapping von noch genutzten Legacy-Domains

- Notierung von für Marketingkampagnen verwendeten Domains

- [ ] Bewertung der aktuellen DNS-Infrastruktur

- Überprüfung des DNS-Hosting-Anbieters und Zugangsberechtigungen

- Dokumentation der TTL-Einstellungen für bestehende Einträge

- Prüfung auf vorhandene SPF-, DKIM- oder DMARC-Einträge

- Identifizierung von DNS-Management-Workflows und Genehmigungsprozessen

- [ ] Bewertung der E-Mail-Versandquellen

- Mapping legitimter E-Mail-Services (Office 365, Google Workspace, lokaler Exchange)

- Dokumentation von Drittanbieter-Services (Marketing-Plattformen, CRM-Systeme, Benachrichtigungsdienste)

- Identifizierung von Schatten-IT E-Mail-Services

- Bewertung von Mobile Device Management und BYOD-Richtlinien

Sicherheitslage-Analyse

- [ ] Überprüfung bestehender E-Mail-Sicherheitskontrollen

- Dokumentation aktueller Anti-Phishing-Lösungen

- Bewertung der E-Mail-Gateway-Konfigurationen

- Überprüfung von Benutzer-Sicherheitsbewusstsein-Trainingsprogrammen

- Bewertung von Incident-Response-Verfahren für E-Mail-Bedrohungen

- [ ] Analyse historischer E-Mail-Sicherheitsvorfälle

- Überprüfung früherer Domain-Spoofing-Versuche

- Dokumentation von Benutzer-gemeldeten Phishing-Vorfällen

- Bewertung der Geschäftsauswirkungen von E-Mail-basierten Angriffen

- Identifizierung von Mustern in Angriffsvektoren

II. Aktionsphase: DMARC-Bereitstellungsstrategie

Grundlagen-Setup

- [ ] Konfiguration von SPF-Einträgen für alle Domains

- Implementierung von SPF-Einträgen mit geeigneten Mechanismen

- Sicherstellung, dass Include-Anweisungen alle legitimaten Absender abdecken

- Setzen von Hard Fail (-all) nach Validierungstests

- Dokumentation der SPF-Lookup-Kette zur Vermeidung des 10-Lookup-Limits

- [ ] Bereitstellung der DKIM-Authentifizierung

- Generierung von DKIM-Schlüsseln für primäre E-Mail-Services

- Konfiguration der DKIM-Signierung in E-Mail-Plattformen

- Veröffentlichung von DKIM-Public-Keys im DNS

- Überprüfung von DKIM-Signaturen in Testnachrichten

- [ ] Implementierung der ersten DMARC-Richtlinie

- Beginn mit Monitoring-Richtlinie (p=none) für Sichtbarkeit

- Konfiguration der Sammlung aggregierter Berichte

- Einrichtung forensischer Berichte für detaillierte Analyse

- Etablierung eines Berichtsverarbeitungs-Workflows

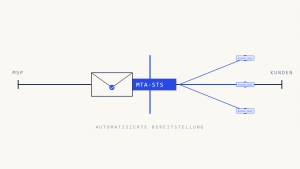

Multi-Kunden-Management-Strategie

- [ ] Standardisierung der Bereitstellungsverfahren

- Erstellung von vorlagenhaften DNS-Eintragskonfigurationen

- Entwicklung von Kundenkommunikations-Templates

- Etablierung von Change-Management-Prozessen

- Dokumentation von Rollback-Verfahren für Probleme

- [ ] Implementierung der Monitoring-Infrastruktur

- Konfiguration einer zentralisierten DMARC-Berichtssammlung

- Einrichtung automatisierter Berichtsparsing und -analyse

- Etablierung von Warnmeldungen für Richtlinienverletzungen

- Erstellung von Kunden-Reporting-Dashboards

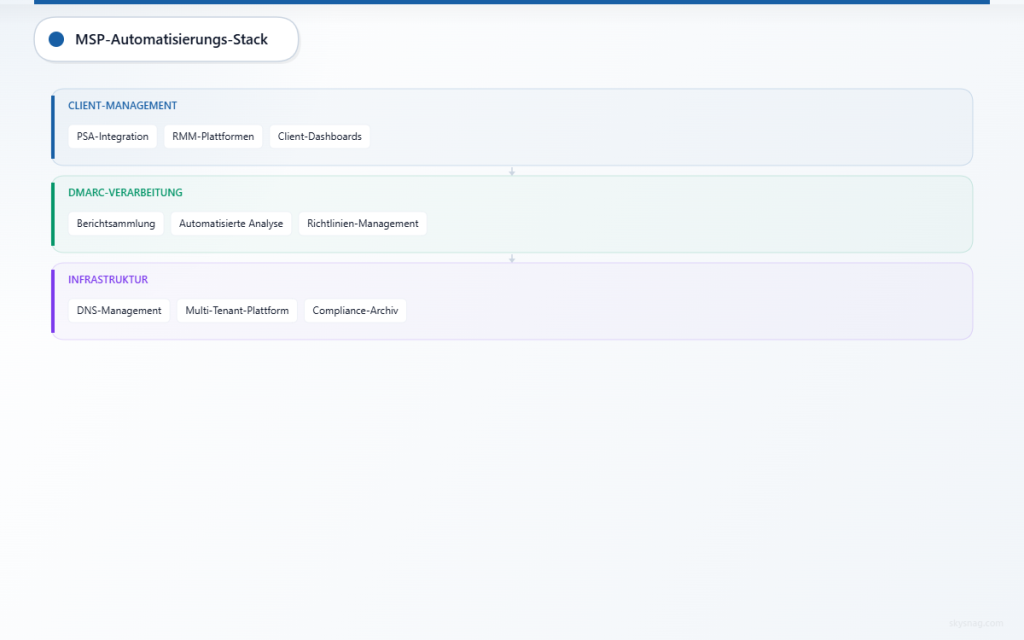

Skysnag MSP/MSSP Comply bietet Multi-Tenant-Management-Fähigkeiten, die die DMARC-Bereitstellung über Kundenportfolios hinweg optimieren. Die Plattform automatisiert Berichtssammlung und -analyse und bietet gleichzeitig White-Label-Kundenberichterstattungsoptionen.

Policy-Progression-Framework

- [ ] Phase 1: Monitoring (p=none)

- Bereitstellung der Monitoring-Richtlinie über alle Domains

- Sammlung von 2-4 Wochen aggregierter Daten

- Identifizierung aller legitimaten E-Mail-Quellen

- Behebung von Authentifizierungsfehlern

- [ ] Phase 2: Quarantäne (p=quarantine)

- Übergang zur Quarantäne-Richtlinie nach Validierung

- Monitoring auf Zustellungsprobleme oder falsch-positive Ergebnisse

- Anpassung von SPF- und DKIM-Konfigurationen nach Bedarf

- Kommunikation von Richtlinienänderungen an Kunden-Stakeholder

- [ ] Phase 3: Ablehnung (p=reject)

- Implementierung der Ablehnungsrichtlinie für maximalen Schutz

- Etablierung fortlaufender Monitoring-Verfahren

- Erstellung von Incident-Response-Workflows

- Dokumentation von Compliance-Nachweisen für Audits

III. Automatisierungsphase: Skalierung des DMARC-Managements

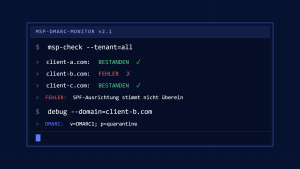

Automatisierte Überwachung und Analyse

- [ ] Bereitstellung automatisierter Berichtsverarbeitung

- Konfiguration der Echtzeit-DMARC-Berichtsaufnahme

- Einrichtung automatisierter Quellenidentifizierung

- Implementierung von Threat-Intelligence-Korrelation

- Etablierung automatisierter Warnmeldungs-Workflows

- [ ] Erstellung standardisierter Berichterstattung

- Entwicklung von Sicherheits-Dashboards auf Führungsebene

- Implementierung automatisierter Compliance-Berichterstattung

- Konfiguration kundenspezifischer Berichtslieferung

- Etablierung von KPI-Tracking und Trending

Integration mit MSP-Betrieb

- [ ] Verbindung zu PSA- und RMM-Plattformen

- Integration der DMARC-Überwachung mit bestehenden Tools

- Automatisierung der Ticket-Erstellung für Richtlinienverletzungen

- Konfiguration von Kunden-Benachrichtigungs-Workflows

- Etablierung der Billing-Integration für Sicherheitsdienste

- [ ] Implementierung von Change-Management-Automatisierung

- Automatisierung der DNS-Eintragsbereitstellung

- Konfiguration von Policy-Progression-Workflows

- Implementierung von Backup- und Recovery-Verfahren

- Etablierung der Audit-Trail-Dokumentation

Compliance- und Dokumentations-Automatisierung

- [ ] Automatisierung der Compliance-Nachweissammlung

- Konfiguration automatisierter Berichtsarchivierung

- Implementierung von Policy-Compliance-Tracking

- Generierung audit-bereiter Dokumentation

- Etablierung von Retention-Policy-Management

- [ ] Erstellung von Kunden-Onboarding-Templates

- Entwicklung standardisierter Implementierungszeitpläne

- Erstellung von Kunden-Bildungsmaterialien

- Etablierung von Erfolgsmetriken und KPIs

- Dokumentation von Best Practices und gewonnenen Erkenntnissen

IV. Erweiterte Kunden-Management-Strategien

Service-Tier-Differenzierung

Verschiedene Kundensegmente können unterschiedliche Stufen des DMARC-Schutzes und -Monitorings erfordern:

Basic Tier: Standard DMARC-Implementierung mit monatlicher Berichterstattung

Premium Tier: Erweiterte Threat-Intelligence-Integration und Echtzeit-Monitoring

Enterprise Tier: Benutzerdefiniertes Policy-Management und dedizierte Sicherheitsberatung

Überlegungen zur regulatorischen Compliance

Viele Kunden stehen vor spezifischen Compliance-Anforderungen, die die DMARC-Implementierung unterstützt:

- Finanzdienstleistungsorganisationen profitieren von verbesserten Anti-Phishing-Kontrollen

- Gesundheitskunden können E-Mail-Sicherheits-Due-Diligence demonstrieren

- Regierungsauftragnehmer müssen möglicherweise spezifische Cybersicherheits-Frameworks erfüllen

Kundenkommunikation und Schulung

- [ ] Entwicklung von Kunden-Bildungsprogrammen

- Erstellung von DMARC-Bewusstseins-Schulungsmaterialien

- Etablierung regelmäßiger Sicherheitsbriefings

- Bereitstellung von Incident-Response-Schulungen

- Dokumentation von Sicherheits-Best-Practices

- [ ] Implementierung von Feedback-Mechanismen

- Regelmäßige Kundenzufriedenheitsumfragen

- Vierteljährliche Sicherheitslage-Reviews

- Kontinuierliche Verbesserungsprozesse

- Benchmarking gegen Industriestandards

Skysnag MSP/MSSP Comply ermöglicht es MSPs, konsistente DMARC-Implementierung über ihre Kundenbasis hinweg zu liefern, während zentrale Sichtbarkeit und Kontrolle beibehalten werden. Die automatisierten Berichterstattungs- und White-Label-Fähigkeiten der Plattform unterstützen skalierbare Service-Delivery-Modelle.

V. Wichtige Erkenntnisse

Eine erfolgreiche DMARC-Implementierung während des MSP-Kunden-Onboardings erfordert systematische Bewertung, phasenweise Bereitstellung und automatisiertes Management. Durch Befolgen dieser Checkliste können MSPs starke E-Mail-Sicherheitsfundamente etablieren und sich gleichzeitig als vertrauensvolle Sicherheitsberater positionieren.

Die Bewertungsphase gewährleistet umfassendes Verständnis der Kunden-E-Mail-Infrastruktur, während die Aktionsphase strukturierte Bereitstellungsmethodik bietet. Automatisierung ermöglicht skalierbares Management über wachsende Kundenportfolios hinweg und behält gleichzeitig konsistente Sicherheitsstandards bei.

MSPs, die standardisierte DMARC-Onboarding-Prozesse implementieren, demonstrieren proaktive Sicherheitsführung und schaffen gleichzeitig Möglichkeiten für erweiterte Sicherheits-Service-Angebote. Dieser systematische Ansatz zur E-Mail-Authentifizierung etabliert die Grundlage für umfassende Cybersicherheits-Partnerschaften.