Intelligence des Menaces pour MSP: Évaluation des Risques Multi-Clients Simplifiée

Gérer les menaces de cybersécurité simultanément à travers des dizaines ou centaines d’environnements clients présente des défis uniques que les solutions de sécurité traditionnelles mono-locataires ne peuvent tout simplement pas résoudre. Les MSP modernes ont besoin de capacités sophistiquées d’intelligence des menaces qui peuvent agréger, analyser et agir sur les données de sécurité provenant de multiples infrastructures clients tout en maintenant une isolation stricte des locataires et en fournissant des insights actionnables à grande échelle.

La complexité de la surveillance des menaces multi-clients s’étend bien au-delà du simple déploiement des mêmes outils dans différents environnements. Chaque client apporte des profils de risque distincts, des exigences de conformité et des surfaces d’attaque qui nécessitent une analyse nuancée et des réponses de sécurité personnalisées.

Le Défi de l’Intelligence des Menaces Multi-Locataires

Lacunes de Visibilité à Travers les Réseaux Clients

Les MSP luttent généralement avec une visibilité de sécurité fragmentée lors de la gestion de multiples environnements clients. Les outils de sécurité traditionnels créent des silos d’information, rendant presque impossible l’identification des modèles d’attaques inter-clients ou des menaces coordonnées ciblant simultanément plusieurs clients.

Sans intelligence des menaces centralisée, les équipes de sécurité passent un temps excessif à basculer entre différents tableaux de bord clients, ratent les opportunités de corrélation entre attaques similaires, et échouent à exploiter les insights de menaces collectifs qui pourraient renforcer les défenses de l’ensemble de leur portefeuille client.

Allocation des Ressources et Priorisation

Déterminer quelles menaces nécessitent une attention immédiate devient exponentiellement plus complexe lors de la gestion de la sécurité pour plusieurs organisations. Les MSP ont besoin de systèmes qui peuvent automatiquement prioriser les alertes basées sur la tolérance au risque spécifique au client, les exigences de conformité et la criticité business, tout en s’assurant que les menaces haute priorité dans n’importe quel environnement client reçoivent une attention rapide.

Selon des recherches industrielles récentes, les MSP gérant plus de 50 environnements clients rapportent passer 40% de temps en plus sur le triage des menaces comparé aux opérations de sécurité mono-locataires, soulignant le besoin urgent de priorisation automatisée de l’intelligence des menaces.

Complexité de Conformité et de Reporting

Différents clients opèrent sous des cadres réglementaires variés, de HIPAA pour les organisations de santé à PCI DSS pour les processeurs de paiement. Cette diversité réglementaire nécessite des systèmes d’intelligence des menaces qui peuvent automatiquement catégoriser et rapporter les incidents de sécurité selon les obligations de conformité spécifiques de chaque client tout en maintenant des pistes d’audit à travers tous les environnements.

Construction de Cadres Efficaces d’Évaluation des Risques Multi-Clients

Agrégation Centralisée des Données de Menaces

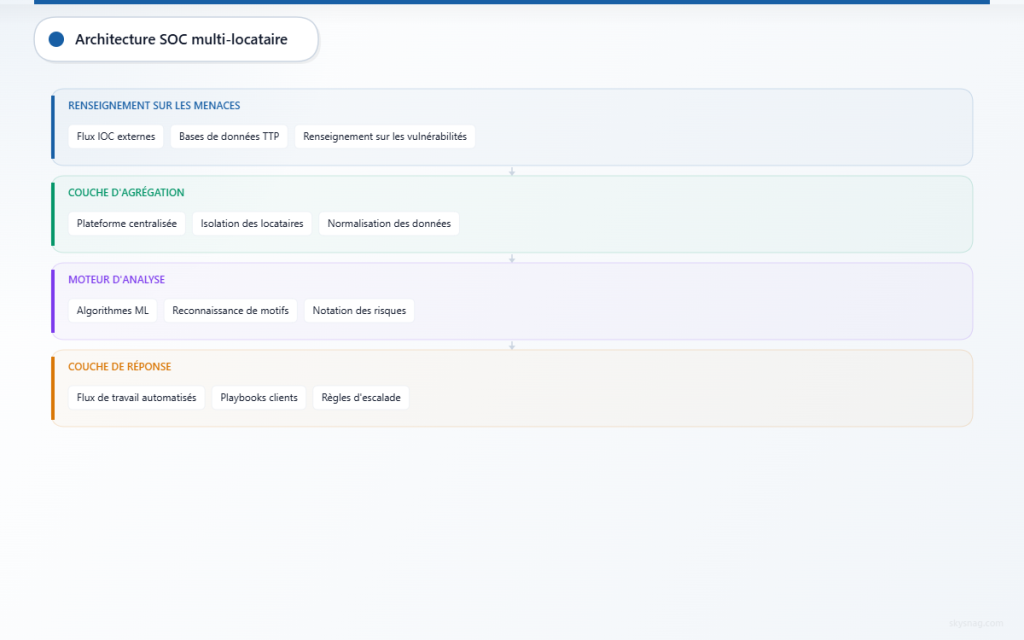

Commencez par implémenter une plateforme centralisée d’intelligence des menaces qui peut ingérer les données de sécurité de tous les environnements clients tout en maintenant une séparation stricte des locataires. Cette fondation permet aux MSP d’identifier les modèles d’attaques, suivre les comportements des acteurs de menaces, et corréler les événements de sécurité à travers leur base client entière sans compromettre les exigences d’isolation des données.

Le système d’agrégation devrait normaliser les données de menaces provenant d’outils de sécurité divers, appliquer des schémas cohérents de classification des menaces, et maintenir une visibilité en temps réel des menaces émergentes à travers tous les environnements gérés. Cette approche transforme les alertes de sécurité fragmentées en intelligence des menaces cohésive qui guide les décisions de sécurité proactives.

Notation Automatisée des Risques et Priorisation

Développez des mécanismes automatisés de notation des risques qui évaluent les menaces basées sur des critères spécifiques au client incluant le secteur vertical, les exigences de conformité, l’impact business, et les contrôles de sécurité existants. Ce système de notation devrait ajuster dynamiquement les priorités de menaces basées sur le contexte en temps réel, s’assurant que les vulnérabilités critiques reçoivent l’attention appropriée quel que soit l’environnement client qu’elles affectent.

Considérez l’implémentation d’algorithmes d’apprentissage automatique qui apprennent des réponses d’incidents historiques pour affiner continuellement la précision de la notation des risques. Ces systèmes peuvent identifier des indicateurs de menaces subtils que les analystes humains pourraient manquer tout en réduisant les taux de faux positifs à travers tous les environnements clients.

Reconnaissance de Modèles de Menaces Inter-Clients

Exploitez les données de menaces agrégées pour identifier les campagnes d’attaques ciblant plusieurs clients simultanément. Cette capacité permet aux MSP d’implémenter des mesures préventives à travers leur portefeuille client entier lorsque des menaces sont détectées dans les premières étapes, améliorant significativement la posture de sécurité globale.

La reconnaissance de modèles inter-clients aide aussi à identifier les attaques de chaîne d’approvisionnement, les campagnes de phishing coordonnées, et les menaces persistantes avancées qui pourraient apparaître comme des incidents isolés lorsque vues à travers des lentilles mono-clients mais révèlent des modèles d’attaques clairs lorsqu’analysées collectivement.

Implémentation de Systèmes de Surveillance des Menaces Évolutifs

Centres d’Opérations de Sécurité Multi-Locataires

Concevez des centres d’opérations de sécurité (SOC) qui peuvent efficacement surveiller les menaces à travers plusieurs environnements clients sans compromettre les temps de réponse ou l’efficacité de la sécurité. Cela inclut l’implémentation d’automation de workflow, de playbooks standardisés, et de procédures d’escalade qui tiennent compte des exigences spécifiques aux clients tout en maintenant l’efficacité opérationnelle.

Les SOC multi-locataires modernes exploitent l’intelligence artificielle pour automatiquement catégoriser les menaces, assigner les équipes de réponse appropriées, et initier des mesures de confinement selon les politiques clients prédéfinies. Cette automation réduit les temps de réponse et assure une gestion cohérente des incidents de sécurité à travers tous les environnements gérés.

Flux d’Intelligence des Menaces en Temps Réel

Intégrez les flux d’intelligence des menaces externes avec les données de sécurité internes pour fournir un contexte de menaces compréhensif pour tous les environnements clients. Ces flux devraient inclure les indicateurs de compromission (IOC), tactiques, techniques et procédures (TTP), et intelligence de vulnérabilités qui peuvent être automatiquement corrélés avec les événements de sécurité spécifiques aux clients.

Le processus d’intégration devrait filtrer l’intelligence des menaces basée sur la pertinence client, mettant automatiquement à jour les contrôles de sécurité et les systèmes de surveillance lorsque de nouvelles menaces sont identifiées. Cette approche proactive aide à prévenir les attaques avant qu’elles n’impactent les opérations clients.

Coordination Automatisée de Réponse aux Incidents

Développez des systèmes automatisés de réponse aux incidents qui peuvent simultanément coordonner les réponses de sécurité à travers plusieurs environnements clients affectés. Ces systèmes devraient maintenir des canaux de communication avec les parties prenantes clients, automatiquement générer des rapports d’incidents, et suivre le progrès de remédiation selon les exigences spécifiques de chaque client.

La coordination automatisée de réponse devient particulièrement valuable durant les incidents de sécurité étendus affectant plusieurs clients, permettant aux MSP d’implémenter des mesures de confinement cohérentes tout en fournissant une communication personnalisée à chaque organisation affectée.

Personnalisation Spécifique au Client et Reporting

Tableaux de Bord d’Intelligence des Menaces Personnalisés

Créez des tableaux de bord d’intelligence des menaces personnalisés pour chaque client qui mettent en évidence les métriques de sécurité pertinentes, les tendances de menaces, et les indicateurs de risque spécifiques à leur industrie et environnement opérationnel. Ces tableaux de bord devraient fournir des résumés de niveau exécutif aux côtés d’informations techniques détaillées pour les équipes IT.

La personnalisation des tableaux de bord devrait inclure l’intelligence des menaces spécifique à l’industrie, les métriques de sécurité pertinentes à la conformité, et les indicateurs de risque alignés avec les objectifs business de chaque client. Cette approche personnalisée s’assure que l’intelligence des menaces soutient directement les processus de prise de décision des clients.

Intégration de Conformité Réglementaire

Intégrez la surveillance de conformité directement dans les workflows d’intelligence des menaces, signalant automatiquement les incidents de sécurité qui nécessitent un reporting réglementaire et maintenant des pistes d’audit selon les standards applicables. Cette intégration réduit les frais généraux de conformité tout en s’assurant que toutes les exigences de reporting sont systématiquement remplies.

Le système devrait automatiquement générer des rapports de conformité dans les formats requis par différents organismes réglementaires, suivre les délais de remédiation, et fournir des preuves d’efficacité des contrôles de sécurité à travers tous les environnements clients.

Analyses de Risques Prédictives

Implémentez des capacités d’analyses prédictives qui peuvent prévoir les risques de sécurité potentiels basés sur les données de menaces historiques, les tendances industrielles, et les facteurs de risque spécifiques aux clients. Ces analyses aident les MSP à renforcer proactivement les contrôles de sécurité et communiquer les menaces potentielles avant qu’elles ne se matérialisent.

Les modèles prédictifs devraient tenir compte des variations saisonnières des menaces, des vecteurs d’attaques émergents, et des changements business clients qui pourraient impacter la posture de sécurité. Cette approche prospective permet des investissements de sécurité proactifs et des stratégies d’atténuation des risques.

Exploitation de la Technologie pour l’Échelle et l’Efficacité

Plateformes de Sécurité Cloud-Natives

Déployez des plateformes de sécurité cloud-natives conçues spécifiquement pour les environnements multi-locataires, fournissant l’évolutivité et la flexibilité nécessaires pour soutenir des portefeuilles clients en croissance. Ces plateformes devraient offrir des capacités d’intégration pilotées par API, une mise à l’échelle automatisée, et des fonctionnalités intégrées d’isolation des locataires.

Les architectures cloud-natives permettent aux MSP de déployer rapidement des services de sécurité aux nouveaux clients tout en maintenant une qualité de service cohérente et des standards de sécurité à travers tous les environnements gérés. Cette évolutivité devient cruciale alors que les portefeuilles clients des MSP continuent de s’étendre.

Intégration avec les Plateformes de Sécurité Email

L’email reste un vecteur d’attaque primaire à travers tous les environnements clients, rendant l’intégration robuste de sécurité email essentielle pour l’intelligence des menaces compréhensive. Les plateformes comme Skysnag MSP/MSSP Comply fournissent une gestion centralisée de l’authentification email à travers plusieurs domaines clients, permettant aux MSP de surveiller et prévenir les menaces basées sur email à grande échelle.

L’intégration de sécurité email devrait inclure la gestion automatisée des politiques DMARC, la détection de phishing, et les services de protection de marque qui fonctionnent parfaitement à travers tous les environnements clients. Cette approche compréhensive réduit significativement les attaques basées sur email réussies tout en simplifiant les frais généraux de gestion.

Intégration d’Apprentissage Automatique et IA

Incorporez des algorithmes d’apprentissage automatique qui peuvent automatiquement identifier les modèles de menaces, réduire les faux positifs, et améliorer l’efficacité de la réponse aux incidents à travers tous les environnements clients. Ces systèmes IA devraient apprendre continuellement des événements de sécurité pour fournir des capacités de plus en plus précises de détection des menaces et d’évaluation des risques.

L’intégration d’apprentissage automatique permet aux MSP de maintenir des services de sécurité de haute qualité même alors que les portefeuilles clients s’étendent, s’adaptant automatiquement aux nouveaux paysages de menaces et aux profils de risque spécifiques aux clients sans nécessiter d’augmentations proportionnelles des ressources d’analystes de sécurité.

Mesure du Succès et Amélioration Continue

Indicateurs Clés de Performance pour la Sécurité Multi-Clients

Établissez des KPI compréhensifs qui mesurent l’efficacité de l’intelligence des menaces à travers plusieurs dimensions incluant la précision de détection, les temps de réponse, la satisfaction client, et la réduction globale des risques. Ces métriques devraient fournir des insights sur l’efficacité opérationnelle et l’efficacité de la sécurité.

Les métriques de succès devraient inclure le temps moyen de détection (MTTD), le temps moyen de réponse (MTTR), les taux de faux positifs, et les améliorations de posture de sécurité client. L’analyse régulière de ces métriques permet l’optimisation continue des capacités d’intelligence des menaces.

Communication Client et Transparence

Développez des protocoles de communication clairs qui maintiennent les clients informés des menaces pertinentes, des améliorations de sécurité, et des activités de gestion des risques sans les submerger de détails techniques. Cette communication devrait être adaptée aux différents niveaux de parties prenantes au sein de chaque organisation cliente.

Le reporting transparent construit la confiance client et démontre la valeur des services de sécurité gérés, soutenant les relations clients à long terme et la croissance business. Les briefings de sécurité réguliers et les rapports personnalisés aident les clients à comprendre leur posture de sécurité et prendre des décisions éclairées de gestion des risques.

Points Clés à Retenir

L’intelligence des menaces MSP efficace nécessite des systèmes sophistiqués qui peuvent agréger, analyser et agir sur les données de sécurité à travers plusieurs environnements clients tout en maintenant une isolation stricte des locataires et la conformité réglementaire. Le succès dépend de l’implémentation de plateformes centralisées qui fournissent une visibilité en temps réel, une priorisation automatisée des risques, et des capacités de réponse aux incidents coordonnées.

Les MSP les plus réussis exploitent des plateformes de sécurité cloud-natives, intègrent des solutions de sécurité email compréhensives, et utilisent l’apprentissage automatique pour faire évoluer leurs capacités d’intelligence des menaces efficacement. En se concentrant sur les processus automatisés, les analyses prédictives, et la personnalisation spécifique aux clients, les MSP peuvent livrer des résultats de sécurité supérieurs tout en maintenant l’efficacité opérationnelle.

La mesure et l’amélioration continues des capacités d’intelligence des menaces s’assurent que les MSP restent en avance sur les paysages de menaces évolutifs tout en fournissant une valeur croissante à leurs portefeuilles clients. L’investissement dans des systèmes sophistiqués d’intelligence des menaces multi-locataires porte ses fruits à travers des résultats de sécurité améliorés, une satisfaction client renforcée, et une croissance business durable.

Prêt à transformer les capacités d’intelligence des menaces de votre MSP ? Découvrez comment la plateforme de sécurité multi-locataires de Skysnag peut rationaliser vos opérations de sécurité à travers tous les environnements clients tout en livrant des capacités supérieures de détection et de réponse aux menaces.

Prêt à sécuriser votre identité d’envoi et à protéger la réputation de votre domaine ? Inscrivez-vous dès aujourd’hui.

Commencer