Les attaques de phishing demeurent la menace de cybersécurité la plus courante pour les organisations, avec plus de 90% des violations de données réussies qui commencent par un email de phishing. Malgré une sensibilisation accrue, ces attaques continuent d’évoluer, devenant plus sophistiquées et plus difficiles à détecter. L’impact financier est stupéfiant, avec un coût moyen d’une attaque de phishing atteignant 4,91 millions de dollars par incident selon le dernier rapport de sécurité d’IBM.

Le défi n’est pas seulement la fréquence de ces attaques, mais leur sophistication croissante. Les campagnes de phishing modernes utilisent des techniques avancées d’ingénierie sociale, des domaines usurpés qui imitent étroitement les marques légitimes, et du contenu généré par IA qui passe l’inspection superficielle. Cette réalité exige une approche globale de la prévention des attaques de phishing qui va au-delà de la formation utilisateur de base.

I. Comprendre le paysage moderne du phishing

Avant de plonger dans les stratégies de prévention, il est crucial de comprendre contre quoi vous vous défendez. Les attaques de phishing d’aujourd’hui se divisent en plusieurs catégories, chacune nécessitant différentes mesures défensives.

Le Spear Phishing cible des individus spécifiques au sein des organisations, utilisant souvent des informations publiquement disponibles pour créer des messages hautement personnalisés. Ces attaques recherchent généralement leurs cibles via les médias sociaux et les sites web d’entreprise, élaborant des messages qui semblent provenir de collègues de confiance ou de partenaires commerciaux.

Les attaques de Compromission d’Email Professionnel (BEC) se concentrent sur la fraude financière, ciblant souvent les équipes financières et les dirigeants. Ces stratagèmes sophistiqués peuvent entraîner des fraudes par virement bancaire, le FBI rapportant plus de 43 milliards de dollars de pertes mondiales dues aux attaques BEC au cours de la dernière décennie.

Les attaques d’Usurpation de Marque utilisent des logos et des formats d’entreprises familiers pour tromper les destinataires en leur faisant croire que les emails proviennent de sources fiables. Microsoft, Amazon et les institutions bancaires restent les marques les plus couramment usurpées dans ces campagnes.

L’évolution de ces menaces signifie que le filtrage d’email traditionnel seul est insuffisant. La prévention moderne des attaques de phishing nécessite des contrôles de sécurité en couches qui traitent à la fois les vulnérabilités techniques et les facteurs humains.

II. Étape 1 : Implémenter l’authentification email DMARC

Le Domain-based Message Authentication, Reporting, and Conformance (DMARC) sert de première ligne de défense contre l’usurpation d’email et les attaques de phishing. Ce protocole d’authentification email fonctionne aux côtés de SPF (Sender Policy Framework) et DKIM (DomainKeys Identified Mail) pour vérifier la légitimité de l’expéditeur.

DMARC empêche les attaquants d’utiliser votre domaine pour envoyer des emails frauduleux, protégeant à la fois votre organisation et vos clients contre les attaques d’usurpation de marque. Lorsqu’il est correctement configuré, DMARC peut bloquer jusqu’à 99% des tentatives d’usurpation d’email ciblant votre domaine.

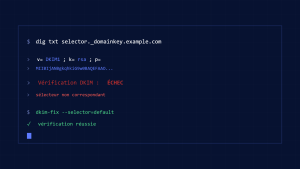

Étapes d’implémentation :

- Publier des enregistrements SPF pour tous les domaines et sous-domaines

- Configurer la signature DKIM pour les emails sortants

- Commencer avec la politique DMARC réglée sur « none » pour la surveillance

- Passer progressivement aux politiques « quarantine » puis « reject »

- Surveiller les rapports DMARC pour identifier les sources d’envoi légitimes

Skysnag Protect automatise l’ensemble de ce processus, fournissant une surveillance en temps réel et une implémentation DMARC simplifiée qui ne nécessite pas d’expertise technique approfondie. La plateforme gère la complexité de l’application progressive des politiques tout en s’assurant que la livraison d’emails légitimes reste inaffectée.

III. Étape 2 : Déployer un filtrage de sécurité email avancé

Bien que DMARC gère l’usurpation de domaine, la sécurité email complète nécessite des couches de filtrage supplémentaires pour attraper les tentatives de phishing sophistiquées qui peuvent provenir de domaines légitimes mais compromis.

Les solutions de sécurité email modernes utilisent des algorithmes d’apprentissage automatique pour analyser le contenu des emails, le comportement de l’expéditeur et les facteurs contextuels. Ces systèmes peuvent identifier des indicateurs subtils de tentatives de phishing, incluant des modèles d’envoi inhabituels, des URL suspectes et des modèles de langage d’ingénierie sociale.

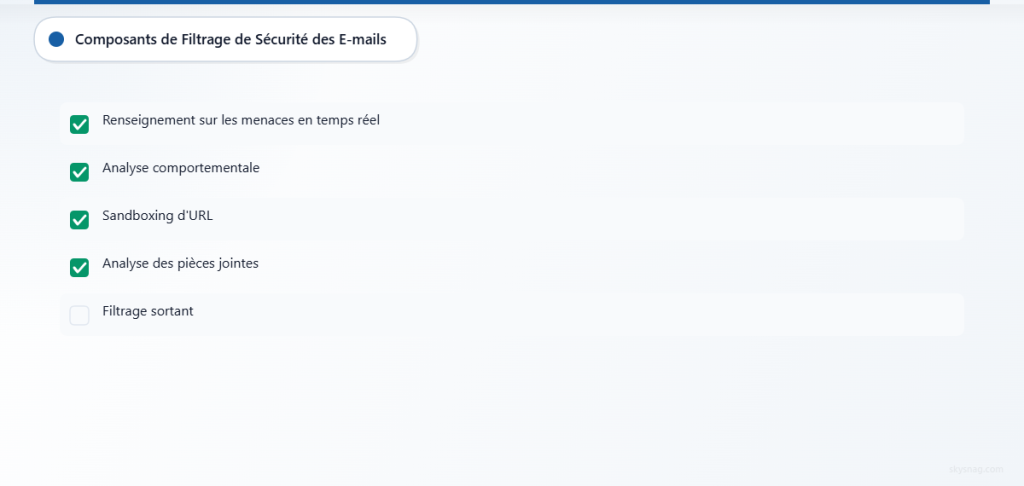

Composants clés du filtrage :

- Flux de renseignements sur les menaces en temps réel

- Analyse comportementale des modèles d’expéditeur

- Sandboxing d’URL et vérification de réputation

- Analyse des pièces jointes et visualisation sécurisée de documents

- Intégration avec les plateformes de renseignement sur les menaces

Recherchez des solutions qui fournissent un filtrage d’email entrant et sortant. Le filtrage sortant aide à détecter les comptes compromis au sein de votre organisation avant qu’ils puissent être utilisés pour attaquer des cibles externes ou endommager votre réputation d’expéditeur.

IV. Étape 3 : Établir des politiques et procédures de sécurité email

Les contrôles techniques ne sont efficaces que lorsqu’ils sont soutenus par des politiques et procédures claires. Votre politique de sécurité email devrait définir l’utilisation acceptable, décrire les procédures de réponse aux attaques de phishing suspectées, et établir des chemins d’escalade clairs pour les incidents de sécurité.

Éléments essentiels de la politique :

- Directives pour identifier les emails suspects

- Procédures pour signaler les tentatives de phishing potentielles

- Flux de travail de réponse aux incidents pour les attaques confirmées

- Calendriers de révision et de mise à jour réguliers

- Intégration avec les politiques de cybersécurité plus larges

Formez votre équipe IT aux procédures appropriées de réponse aux incidents, incluant l’analyse des en-têtes d’email, les techniques de chasse aux menaces, et la coordination avec les fournisseurs de sécurité. Établissez des canaux de communication clairs entre les équipes de sécurité IT et les utilisateurs finaux pour encourager le signalement rapide des emails suspects.

Documentez vos procédures de réponse au phishing et testez-les régulièrement par des exercices de simulation. Ces simulations aident à identifier les lacunes dans vos processus et s’assurent que les membres de l’équipe comprennent leurs rôles lors d’un incident réel.

V. Étape 4 : Mener une formation complète de sensibilisation à la sécurité

Les facteurs humains demeurent le maillon le plus faible de la sécurité email, rendant les programmes de formation complets essentiels pour une prévention efficace des attaques de phishing. Cependant, la formation de sensibilisation traditionnelle échoue souvent car elle se concentre sur des menaces génériques plutôt que sur les techniques de phishing spécifiques ciblant votre industrie et organisation.

La formation efficace de sensibilisation à la sécurité va au-delà des présentations annuelles pour créer des programmes d’éducation continue qui s’adaptent aux menaces émergentes. Les programmes les plus réussis utilisent des exemples du monde réel et des scénarios interactifs qui aident les employés à développer des compétences intuitives de reconnaissance des menaces.

Composants du programme de formation :

- Campagnes mensuelles de simulation de phishing

- Sessions de sensibilisation aux menaces spécifiques à l’industrie

- Exercices pratiques avec des exemples réels de phishing

- Mises à jour régulières sur les techniques d’attaque émergentes

- Programmes de reconnaissance pour les employés qui signalent des menaces

Personnalisez le contenu de formation basé sur les rôles professionnels et les départements. Les équipes financières ont besoin d’une formation spécifique sur les attaques BEC et la fraude par virement bancaire, tandis que les départements RH devraient se concentrer sur les tentatives d’ingénierie sociale qui exploitent les informations des employés.

Suivez l’efficacité de la formation à travers des métriques au-delà des simples taux de complétion. Surveillez les taux de clic sur les emails de phishing simulés, le temps pour signaler des messages suspects, et les améliorations de la précision de reconnaissance des menaces au fil du temps.

VI. Étape 5 : Implémenter l’authentification multifacteur (MFA)

L’authentification multifacteur sert de filet de sécurité critique lorsque les attaques de phishing récoltent avec succès les identifiants utilisateur. Même si un employé tombe victime d’une attaque de récolte d’identifiants, le MFA peut empêcher l’accès non autorisé à vos systèmes et données.

Les attaques de phishing modernes ciblent spécifiquement les techniques de contournement MFA, incluant le SIM swapping, l’ingénierie sociale contre le personnel de support technique, et les attaques de fatigue MFA. Votre implémentation MFA doit tenir compte de ces menaces évolutives.

Meilleures pratiques MFA :

- Utiliser des applications d’authentification plutôt que SMS quand possible

- Implémenter l’authentification basée sur le risque pour les modèles d’accès inhabituels

- Exiger le MFA pour tous les comptes administratifs et privilégiés

- Fournir des directives utilisateur claires sur les meilleures pratiques MFA

- Surveiller les tentatives de contournement MFA et les modèles d’authentification inhabituels

Considérez l’implémentation de clés de sécurité matérielles pour les comptes à hauts privilèges et les employés qui sont des cibles fréquentes d’attaques de phishing. Bien que plus coûteuses que les solutions logicielles, les clés matérielles fournissent une protection plus forte contre les techniques de phishing avancées.

VII. Étape 6 : Déployer des systèmes de bannières et d’avertissements email

Les systèmes de bannières email fournissent des indices visuels en temps réel qui aident les employés à identifier les messages potentiellement suspects avant qu’ils n’agissent. Ces avertissements sont particulièrement efficaces pour les emails externes et les messages qui échouent diverses vérifications d’authentification.

Les bannières email efficaces trouvent un équilibre entre la sensibilisation à la sécurité et l’expérience utilisateur. Les systèmes d’avertissement excessivement agressifs peuvent conduire à la cécité aux bannières, où les utilisateurs ignorent tous les avertissements, tandis que des avertissements insuffisants peuvent ne pas alerter adéquatement les utilisateurs aux menaces genuines.

Fonctionnalités du système de bannières :

- Indicateurs visuels clairs pour les emails externes

- Avertissements spécifiques pour les emails échouant l’authentification

- Alertes contextuelles basées sur l’analyse du contenu des messages

- Niveaux d’avertissement personnalisables basés sur l’évaluation des risques

- Intégration avec les flux de renseignement sur les menaces

Configurez les systèmes de bannières pour escalader les avertissements basés sur les niveaux de risque. Les emails externes à faible risque pourraient recevoir des bannières subtiles, tandis que les messages avec plusieurs indicateurs suspects devraient afficher des avertissements proéminents qui nécessitent la reconnaissance de l’utilisateur.

VIII. Étape 7 : Établir des capacités de surveillance et de réponse continues

La prévention efficace des attaques de phishing nécessite une surveillance continue de votre environnement email et une réponse rapide aux menaces émergentes. Cela inclut la surveillance des rapports DMARC, l’analyse des journaux de sécurité email, et le suivi des indicateurs de menace à travers votre infrastructure email.

Établissez des métriques de base pour les modèles d’email normaux au sein de votre organisation, incluant les volumes d’envoi, les taux de réussite d’authentification, et les modèles de comportement utilisateur. Les déviations de ces bases peuvent indiquer des attaques en cours ou des comptes compromis.

Composants de surveillance :

- Analyse en temps réel des rapports DMARC

- Corrélation et analyse des journaux de sécurité email

- Analytique comportementale utilisateur pour les modèles suspects

- Intégration et alerte de renseignement sur les menaces

- Flux de travail automatisés de réponse aux incidents

Implémentez des capacités de réponse automatisées quand possible, incluant la quarantaine automatique d’emails suspects, le blocage de domaines malveillants connus, et les procédures d’escalade pour les incidents à haut risque. Cependant, maintenez une supervision humaine pour les incidents complexes qui nécessitent une analyse contextuelle.

Considérez l’intégration de la surveillance de sécurité email avec votre système plus large de Gestion des Informations et Événements de Sécurité (SIEM) pour corréler les menaces email avec d’autres indicateurs de sécurité à travers votre infrastructure.

IX. Construire une résilience au phishing à long terme

La prévention réussie des attaques de phishing nécessite un engagement continu et une amélioration continue. Les acteurs de menace évoluent constamment leurs techniques, et vos mesures défensives doivent s’adapter en conséquence.

Révisez et mettez à jour régulièrement vos politiques de sécurité email basées sur les menaces émergentes et les leçons apprises des incidents de sécurité. Menez des évaluations annuelles de votre posture de sécurité email, incluant des tests de pénétration axés sur l’ingénierie sociale et les attaques basées sur l’email.

Établissez des partenariats avec des fournisseurs de renseignement sur les menaces et des organisations industrielles pour rester informé des techniques de phishing émergentes et des campagnes ciblant votre industrie. Cette intelligence vous aide à ajuster proactivement vos mesures défensives avant que de nouvelles menaces n’impactent votre organisation.

X. Points clés à retenir

La prévention efficace des attaques de phishing nécessite une approche multicouche qui combine contrôles techniques, cadres politiques et facteurs humains. L’authentification email DMARC fournit une protection fondamentale contre l’usurpation de domaine, tandis que le filtrage email avancé attrape les attaques sophistiquées qui contournent les vérifications d’authentification de base.

La formation complète de sensibilisation à la sécurité reste critique, mais elle doit être soutenue par des contrôles techniques qui réduisent la probabilité d’attaques réussies. L’authentification multifacteur, les systèmes de bannières email, et la surveillance continue fournissent des couches supplémentaires de protection qui aident à prévenir les violations réussies même lorsque des contrôles de sécurité individuels sont contournés.

Le succès dans la prévention du phishing vient du fait de le traiter comme un processus continu plutôt qu’une implémentation ponctuelle. L’évaluation régulière, l’amélioration continue, et l’adaptation aux menaces émergentes s’assurent que votre organisation maintient une protection efficace contre cette menace persistante et évolutive.

Prêt à renforcer la posture de sécurité email de votre organisation ? Skysnag Protect fournit des capacités complètes d’implémentation et de surveillance DMARC qui forment la fondation d’une prévention efficace des attaques de phishing. Commencez à construire votre stratégie de défense multicouche aujourd’hui.