L’usurpation d’adresse e-mail est la création de messages électroniques avec une adresse d’expéditeur falsifiée. Cela indique que le message semble provenir d’une source autre que celle prévue. Dans les campagnes de phishing et de spam, l’usurpation d’e-mails est couramment utilisée pour rendre plus difficile l’identification de l’expéditeur authentique par les destinataires et éviter d’ouvrir l’e-mail. Les attaques d’usurpation modifient les en-têtes des e-mails pour donner l’impression que le message provient d’un expéditeur différent. Cela peut être accompli en modifiant le champ From ou d’autres éléments d’en-tête.

L’usurpation d’adresse e-mail est possible en raison de:

- Manque d’authentification: Il n’existe aucun moyen standard d’authentifier l’expéditeur d’un message électronique. Cela signifie qu’il est possible pour quelqu’un d’envoyer un e-mail avec une adresse d’expéditeur falsifiée.

- Usurpation de domaine: L’usurpation de domaine est un type d’usurpation d’e-mail qui consiste à falsifier le nom de domaine de l’expéditeur. Cela peut être fait en modifiant le champ De ou d’autres parties de l’en-tête de l’e-mail.

- Relais SMTP: Le relais SMTP est une méthode de livraison d’e-mails qui permet d’envoyer des messages d’un serveur à un autre. Cela peut être utilisé pour envoyer des messages électroniques avec une adresse d’expéditeur falsifiée.

I. Historique de l’usurpation d’e-mails

L’usurpation d’adresse e-mail est utilisée depuis les débuts du courrier électronique. En 1978, deux ingénieurs de Digital Equipment Corporation ont utilisé l’usurpation d’adresse e-mail pour envoyer un message au président de l’entreprise, se faisant passer pour le PDG. Dans les années 1990, l’usurpation d’e-mails était utilisée par les spammeurs pour envoyer des e-mails commerciaux non sollicités (UCE). En 2001, le virus Melissa a utilisé l’usurpation d’e-mails pour se propager. En 2003, le virus SoBig a utilisé l’usurpation d’e-mails pour se propager. En 2007, le ver Tempête a utilisé l’usurpation d’e-mails pour se propager.

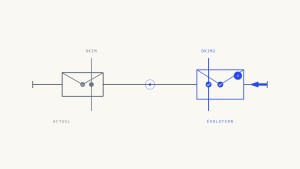

II. Comment fonctionne l’usurpation d’e-mails

L’usurpation d’adresse e-mail fonctionne en falsifiant l’adresse de l’expéditeur d’un message électronique. Cela peut être fait en modifiant le champ De ou d’autres parties de l’en-tête.

Lorsque l’usurpation d’e-mails est utilisée dans les campagnes de phishing, l’attaquant enverra souvent des e-mails qui semblent provenir d’une entreprise ou d’un site Web légitime. L’e-mail contiendra généralement un lien menant à un faux site Web conçu pour voler les informations de connexion du destinataire.

III. Exemple d’usurpation Paypal

En 2018, il y a eu une vaste campagne d’usurpation d’e-mails ciblant les utilisateurs de PayPal. Les courriels prétendaient provenir de PayPal et indiquaient que le compte du destinataire avait été suspendu. L’e-mail demandait au destinataire de cliquer sur un lien pour réactiver son compte. Cependant, le lien menait à un faux site Web conçu pour voler les identifiants de connexion PayPal de l’utilisateur.

Cette campagne a été couronnée de succès car elle a utilisé l’usurpation d’e-mails pour que les e-mails semblent provenir d’une source légitime. L’e-mail utilisait également un langage persuasif pour inciter le destinataire à cliquer sur le lien.

IV. Façons d’éviter d’être victime d’attaques d’usurpation d’identité

Il est important de se méfier des courriels non sollicités. Si un e-mail semble suspect, ne cliquez sur aucun lien ou pièce jointe. Au lieu de cela, contactez directement l’entreprise pour confirmer que l’e-mail est légitime.

Un attaquant peut envoyer par programme des messages à l’aide de scripts de base dans n’importe quelle langue qui configure l’adresse de l’expéditeur à une adresse e-mail de son choix. Les points de terminaison de l’API de messagerie permettent à un expéditeur de spécifier l’adresse de l’expéditeur, que l’adresse existe ou non. Et les serveurs de messagerie sortants ne peuvent pas déterminer si l’adresse de l’expéditeur est légitime.

Les serveurs de messagerie utilisent le protocole SMTP (Simple Mail Transfer Protocol) pour envoyer et recevoir des messages. Lorsque vous cliquez sur « Envoyer » dans votre client de messagerie, le message est envoyé au serveur SMTP configuré dans votre logiciel client. Le serveur SMTP recherche ensuite le domaine du destinataire et achemine le message vers le serveur de messagerie de ce domaine. Le serveur de messagerie du destinataire transmet ensuite le message à la boîte de réception de droite.

Chaque fois qu’un message électronique passe d’un serveur à un autre sur Internet, l’adresse IP de chaque serveur est enregistrée et incluse dans les en-têtes de courrier électronique. Ces en-têtes indiquent le véritable itinéraire et l’expéditeur, mais de nombreuses personnes ne les regardent pas avant d’interagir avec un expéditeur d’e-mail.

Les trois parties principales d’un e-mail sont:

- L’adresse de l’expéditeur

- L’adresse du destinataire

- Le corps de l’e-mail

Un attaquant peut facilement falsifier l’adresse de l’expéditeur d’un e-mail pour donner l’impression qu’il provient d’une source légitime. Les serveurs de messagerie ne valident pas l’adresse de l’expéditeur, de sorte que le message sera toujours livré même si l’adresse est fausse. Cela peut être utilisé dans les attaques de phishing pour donner l’impression que l’e-mail provient d’une source fiable. L’attaquant peut également utiliser le champ de réponse pour spécifier où les réponses doivent être envoyées, qui peut être une autre adresse e-mail qu’il contrôle.

Cet e-mail a un statut D’ÉCHEC dans le champ Received-SPF, ce qui est le meilleur indicateur qu’il s’agit d’un e-mail usurpé. L’adresse e-mail dans le champ De l’expéditeur est censée provenir de Bill Gates ([email protected]). Cependant, l’e-mail était à l’origine géré par le serveur de messagerie email.random-company.nl, ce qui est le premier indice qu’il s’agit d’un cas d’usurpation d’e-mails. Le meilleur champ à examiner dans ces en-têtes d’e-mail est la section Received-SPF.

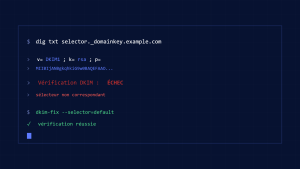

V. SPF

SPF est un protocole de sécurité qui a été établi comme norme en 2014. Il fonctionne en conjonction avec DMARC pour arrêter les attaques de logiciels malveillants et de phishing.

SPF peut détecter les e-mails usurpés, et il est devenu courant avec la plupart des services de messagerie de lutter contre le phishing. Mais il est de la responsabilité du détenteur du domaine d’utiliser SPF. Un titulaire de domaine doit configurer une entrée DNS TXT spécifiant toutes les adresses IP autorisées à envoyer un e-mail au nom du domaine afin d’utiliser SPF.

Avec cette entrée DNS configurée, les serveurs de messagerie du destinataire recherchent l’adresse IP lors de la réception d’un message pour s’assurer qu’elle correspond aux adresses IP autorisées du domaine de messagerie. S’il y a correspondance, le champ Received-SPF affiche un statut de RÉUSSITE. S’il n’y a pas de correspondance, le champ affiche un statut D’ÉCHEC. Les destinataires doivent vérifier ce statut lorsqu’ils reçoivent un e-mail contenant des liens, des pièces jointes ou des instructions écrites.

VI. Statistiques d’Usurpation d’e-mails

- 3,1 milliards d’e-mails usurpés sont envoyés chaque jour. Cela équivaut à environ un e-mail usurpé pour 2 personnes sur la planète. L’étude a également révélé que la majorité de ces courriels usurpés sont envoyés par des acteurs malveillants en Chine et en Russie.

- L’usurpation d’e-mails et le phishing ont eu un impact mondial estimé à 26 milliards de dollars depuis 2016. Aux États-Unis, le FBI a signalé que plus de 12 milliards de dollars avaient été perdus à cause des escroqueries par e-mail et de la cybercriminalité rien qu’en 2019.

Une attaque courante qui utilise l’usurpation d’e-mails est la compromission des e-mails professionnels (BEC). C’est là que les cybercriminels usurpent un e-mail d’un cadre supérieur au sein d’une organisation afin de demander un virement bancaire ou d’accéder à des informations sensibles.

Le nombre d’attaques d’usurpation d’e-mails ne devrait augmenter qu’à l’avenir, à mesure que les cybercriminels perfectionneront leurs méthodes.

Il y a eu de nombreux exemples très médiatisés d’escroqueries par hameçonnage par courrier électronique ces dernières années. Voici quelques-uns des cas les plus notables:

- En 2016, le Comité national démocrate (DNC) a été victime d’une attaque de phishing qui a entraîné la publication de plus de 20 000 courriels.

- En 2017, une attaque de phishing contre le National Health Service (NHS) du Royaume-Uni a entraîné l’annulation de plus de 19 000 rendez-vous.

- En 2018, Google a révélé avoir été la cible d’une attaque de phishing qui a touché plus d’un million d’utilisateurs.

- En 2019, la ville de Baltimore a été touchée par une attaque de ransomware provenant d’un e-mail de phishing. L’attaque a paralysé les systèmes informatiques de la ville et causé plus de 18 millions de dollars de dommages.

- En 2020, les informations personnelles de plus de 100 millions de personnes ont été exposées lors d’une violation de données à l’agence d’évaluation du crédit Equifax. La violation était le résultat d’une attaque d’hameçonnage contre l’un des employés d’Equifax.

VII. Comment se protéger contre l’usurpation d’e-mails

Il y a quelques étapes que vous pouvez suivre pour vous protéger contre les attaques d’usurpation d’e-mails:

- DMARC signifie Domain-based Message Authentication and Reporting, et c’est une norme d’authentification des e-mails qui peut être utilisée pour empêcher l’usurpation d’e-mails. Les expéditeurs d’e-mails peuvent utiliser DMARC pour décrire comment leur e-mail doit être traité en cas d’échec de l’authentification.

Créez un compte Skysnag pour générer votre enregistrement DMARC. - SPF (Secure Sender Policy Framework)est une norme d’authentification des e-mails qui peut être utilisée pour empêcher l’usurpation d’e-mails. Les expéditeurs d’e-mails peuvent utiliser SPF pour indiquer quels serveurs peuvent envoyer des e-mails en leur nom.

- Utilisez un service de messagerie fiable: Les services de messagerie réputés auront généralement des fonctionnalités anti-usurpation en place.

- Les courriels non sollicités doivent être traités avec prudence, même s’ils semblent provenir d’une source fiable. Si un e-mail semble suspect, ne l’ouvrez pas et ne cliquez sur aucun des liens ou pièces jointes.

- Ne répondez pas aux courriels qui demandent des informations personnelles ou financières. Ce type d’informations ne sera jamais demandé par e-mail par une entreprise légitime.

- Gardez votre logiciel antivirus à jour et analysez régulièrement votre ordinateur. Cela aidera à la détection et à la suppression de tout logiciel dangereux qui a été installé à la suite de l’ouverture d’un e-mail de phishing.

- Sur votre compte de messagerie, activez l’authentification à deux facteurs. Cela ajoutera une couche de sécurité supplémentaire à votre compte, ce qui rendra plus difficile l’accès des fraudeurs.

- Tout courriel douteux doit être signalé à votre fournisseur de messagerie et à la police. Cela aidera les autres à éviter d’être victimes de la même fraude.

- Configurez les mécanismes d’authentification des e-mails de votre domaine.

VIII. Conclusion

Skysnag automatise DMARC, SPF et DKIM pour vous, vous faisant gagner le temps et les efforts nécessaires à une configuration manuelle. Déverrouillez les informations, contournez les problèmes de configuration d’authentification des e-mails, y compris SPF et DKIM ; et protégez votre domaine contre le spoofing avec une application stricte de DMARC, le tout de manière autonome avec Skysnag. Commencez avec Skysnag et inscrivez-vous en utilisant ce lien pour un essai gratuit aujourd’hui et maintenez un nom de domaine sain.