DMARC-Alignment-Fehler stellen eine der kritischsten Authentifizierungsherausforderungen in der modernen E-Mail-Sicherheit dar und wirken sich direkt auf die Fähigkeit Ihrer Organisation aus, Spoofing zu verhindern und die E-Mail-Zustellbarkeit aufrechtzuerhalten. Das Verständnis der nuancierten Unterschiede zwischen strikten und gelockerten Alignment-Modi kann den Unterschied zwischen erfolgreicher E-Mail-Authentifizierung und katastrophalen Zustellungsfehlern ausmachen.

I. Grundlagen des DMARC-Alignments verstehen

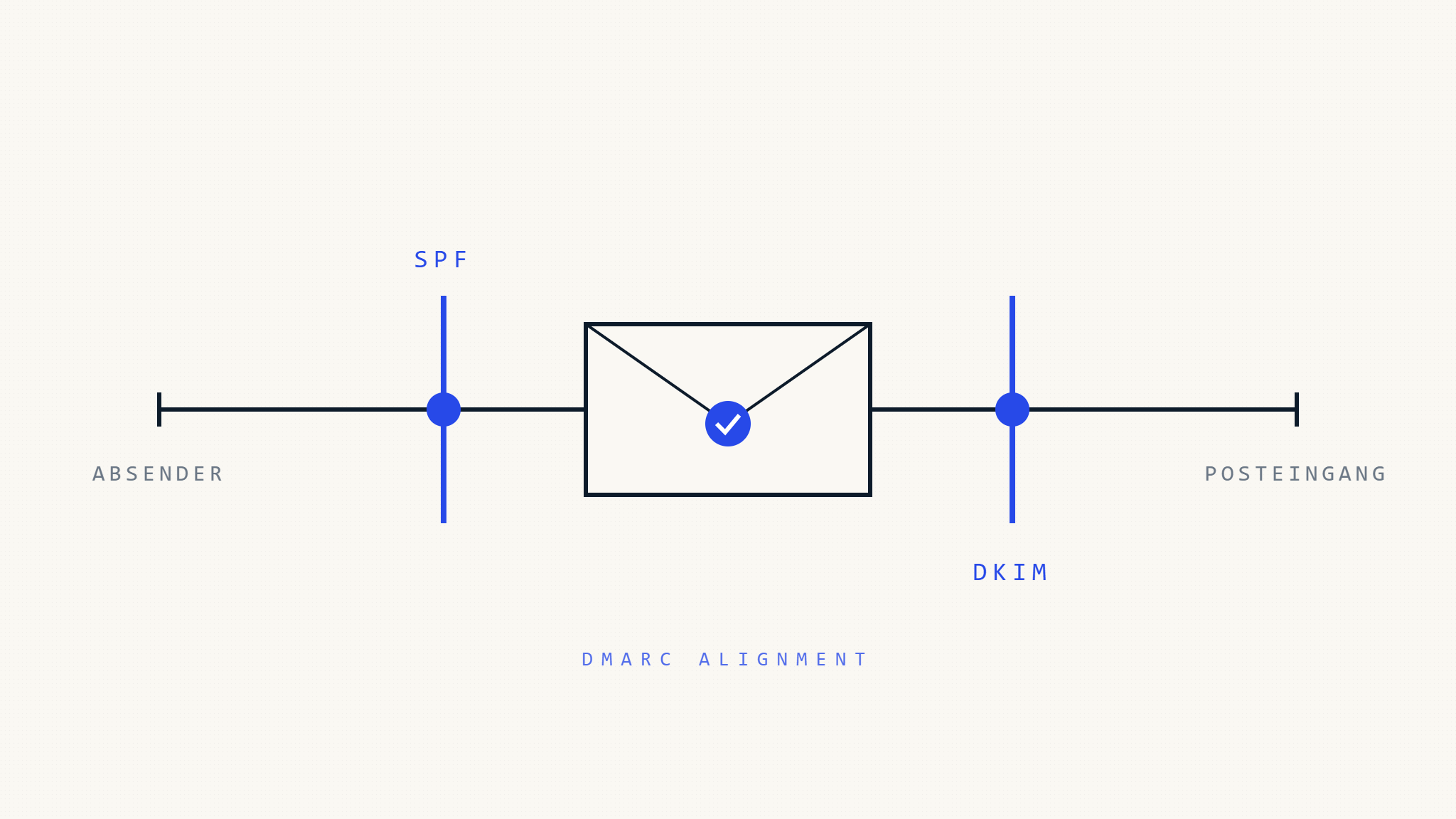

Das DMARC-Alignment dient als Eckpfeiler der E-Mail-Authentifizierung und bestimmt, ob SPF- und DKIM-Einträge ordnungsgemäß gegen Ihre Organisationsdomain validiert werden. Dieser Mechanismus stellt sicher, dass E-Mails, die vorgeben, von Ihrer Domain zu stammen, tatsächlich die kryptographische oder netzwerkbasierte Authentifizierung besitzen, die für die Legitimität erforderlich ist.

Grundlegende Alignment-Mechanismen

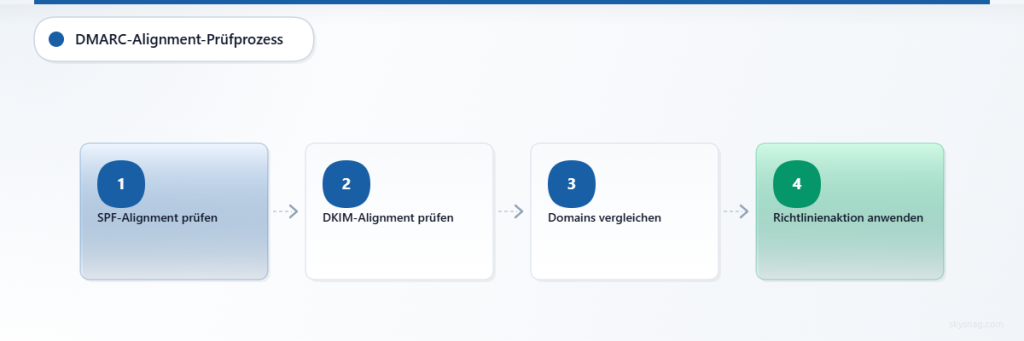

DMARC bewertet zwei verschiedene Authentifizierungsmethoden durch Alignment-Prüfungen:

SPF-Alignment: Vergleicht die Return-Path-Domain (Envelope-Sender) mit der From-Header-Domain

DKIM-Alignment: Validiert die DKIM-Signatur-Domain gegen die From-Header-Domain

Der Authentifizierungsprozess erfordert, dass mindestens eine Methode ein erfolgreiches Alignment erreicht. Der spezifische Alignment-Modus (strikt vs. gelockert) verändert jedoch grundlegend, wie Domain-Matching erfolgt, und erzeugt völlig unterschiedliche Authentifizierungsergebnisse.

II. SPF-Alignment: Strikte vs. gelockerte Modi

Gelockertes SPF-Alignment

Gelockertes Alignment erlaubt Subdomain-Matching und bietet Flexibilität für komplexe E-Mail-Infrastrukturen. Im gelockerten Modus:

From: [email protected]

Return-Path: [email protected]

Ergebnis: PASS (Subdomain-Match akzeptabel)Diese Konfiguration berücksichtigt legitime Geschäftsszenarien, in denen Marketing-Plattformen, Kundenservice-Systeme oder regionale Büros Subdomains für operative Zwecke nutzen.

Striktes SPF-Alignment

Striktes Alignment erfordert exaktes Domain-Matching und eliminiert Subdomain-Flexibilität:

From: [email protected]

Return-Path: [email protected]

Ergebnis: FAIL (exakter Domain-Match erforderlich)Organisationen, die striktes Alignment implementieren, müssen präzise Domain-Konsistenz über alle E-Mail-sendenden Infrastrukturkomponenten sicherstellen.

SPF-Alignment-Konfigurationssyntax

v=DMARC1; p=reject; aspf=r; (gelockertes SPF-Alignment)

v=DMARC1; p=reject; aspf=s; (striktes SPF-Alignment)III. DKIM-Alignment: Authentifizierungskomplexitäten

Gelockertes DKIM-Alignment

Gelockertes DKIM-Alignment spiegelt das SPF-Verhalten wider und akzeptiert Subdomain-Matches zwischen der DKIM-Signatur-Domain und dem From-Header:

From: [email protected]

DKIM-Signature: d=mail.company.com

Ergebnis: PASS (Subdomain-Alignment erfüllt)Striktes DKIM-Alignment

Striktes DKIM-Alignment erfordert perfektes Domain-Matching:

From: [email protected]

DKIM-Signature: d=company.com

Ergebnis: PASS (exakter Domain-Match)

From: [email protected]

DKIM-Signature: d=mail.company.com

Ergebnis: FAIL (Domain-Mismatch)DKIM-Alignment-Konfiguration

v=DMARC1; p=reject; adkim=r; (gelockertes DKIM-Alignment)

v=DMARC1; p=reject; adkim=s; (striktes DKIM-Alignment)IV. Häufige Alignment-Fehlerszenarios

Drittanbieter-E-Mail-Services

Marketing-Plattformen erzeugen häufig Alignment-Fehler, wenn Organisationen die ordnungsgemäße Domain-Delegation nicht konfigurieren:

Problemkonfiguration:

From: [email protected]

Return-Path: [email protected]

SPF-Eintrag: emailprovider.com (keine yourcompany.com-Autorisierung)

DKIM-Signatur: d=emailprovider.comLösung:

Implementieren Sie CNAME-Delegation oder benutzerdefinierte Return-Path-Konfiguration, um Domain-Alignment aufrechtzuerhalten.

Multi-Domain-Organisationen

Unternehmensübernahmen und Tochtergesellschaftsmanagement schaffen komplexe Alignment-Herausforderungen:

Szenario:

Muttergesellschaft (parent.com) sendet E-Mails im Namen der Tochtergesellschaft (subsidiary.com) ohne ordnungsgemäße domainübergreifende Authentifizierungseinrichtung.

Lösung:

Konfigurieren Sie individuelle DMARC-Richtlinien für jede Domain oder implementieren Sie organisatorische Domain-Clustering durch gelockertes Alignment.

Cloud-E-Mail-Migration

Organisationen, die zwischen E-Mail-Anbietern wechseln, stoßen auf Alignment-Fehler während Dual-Provider-Operationen:

Problem:

Gleichzeitige Office 365- und Google Workspace-Nutzung erzeugt inkonsistente Return-Path-Domains während Migrationsphasen.

Minderung:

Implementieren Sie graduelle DMARC-Richtliniendurchsetzung mit Überwachungsphasen vor vollständigen Ablehnungsrichtlinien.

V. Erweiterte Troubleshooting-Techniken

Alignment-Fehlerdiagnose

Schritt 1: DMARC-Berichtanalyse

Untersuchen Sie Authentifizierungsergebniscodes in aggregierten Berichten:

spf=fail reason=alignmentzeigt SPF-Domain-Mismatch andkim=fail reason=alignmentsignalisiert DKIM-Domain-Inkonsistenz

Schritt 2: Header-Untersuchung

Analysieren Sie E-Mail-Header auf Domain-Konsistenz:

Authentication-Results: spf=pass smtp.mailfrom=sender.example.com;

dkim=pass header.d=different.com;

dmarc=fail (p=reject dis=none) header.from=company.comSchritt 3: Richtlinienvalidierung

Überprüfen Sie DMARC-Eintragsyntax und Alignment-Spezifikationen mit DNS-Abfragen und spezialisierten Validierungstools.

Edge-Case-Auflösung

Mehrfache DKIM-Signaturen

Wenn E-Mails mehrere DKIM-Signaturen enthalten, erfordert DMARC nur eine Signatur, um Alignment-Erfolg zu erzielen:

DKIM-Signature: d=company.com; (aligned)

DKIM-Signature: d=mailprovider.com; (nicht aligned)

Ergebnis: DMARC PASS (eine aligned Signatur ausreichend)Subdomain-Vererbung

Subdomains ohne explizite DMARC-Richtlinien erben Mutterdomainrichtlinien, was zu unerwartetem Alignment-Verhalten führen kann.

Weitergeleitete E-Mail-Herausforderungen

E-Mail-Weiterleitung bricht häufig SPF-Alignment, während DKIM-Alignment möglicherweise erhalten bleibt, was sorgfältige Richtlinienkonfiguration erfordert.

VI. Implementierungs-Best-Practices

Gradueller Deployment-Ansatz

Organisationen sollten DMARC-Alignment durch phasenweise Ansätze implementieren:

- Monitor-Modus: Deployen Sie

p=none, um Authentifizierungsdaten ohne Durchsetzung zu sammeln - Prozentualer Rollout: Verwenden Sie

pct=-Tags für graduelle Richtlinienanwendung - Vollständige Durchsetzung: Übergang zu

p=quarantineoderp=rejectnach gründlichem Testing

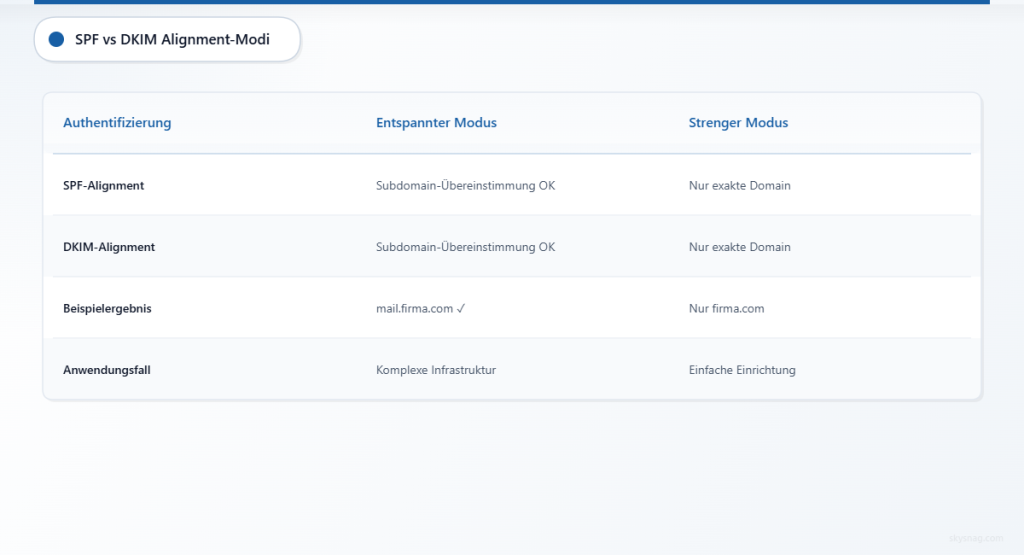

Alignment-Modus-Auswahl

Wählen Sie gelockertes Alignment, wenn:

- Mehrere Subdomains E-Mail-Sendefähigkeiten benötigen

- Drittanbieter-Services E-Mail-Infrastruktur verwalten

- Komplexe Organisationsstrukturen existieren

Wählen Sie striktes Alignment, wenn:

- Maximale Sicherheitshaltung erforderlich ist

- Vereinfachte E-Mail-Infrastruktur exaktes Domain-Matching erlaubt

- Regulatorische Compliance strikte Authentifizierung vorschreibt

Überwachung und Wartung

Implementieren Sie kontinuierliche Überwachung durch Skysnag Protect, um Alignment-Fehler und Authentifizierungstrends zu verfolgen. Regelmäßige Richtlinienüberprüfungen stellen sicher, dass Alignment-Konfigurationen sich an sich entwickelnde Geschäftsanforderungen und Infrastrukturänderungen anpassen.

VII. Wichtige Erkenntnisse

DMARC-Alignment-Fehler entstehen durch grundlegende Missverhältnisse zwischen E-Mail-Authentifizierungsmechanismen und Domain-Konfigurationen. Das Verständnis von strikten versus gelockerten Alignment-Modi ermöglicht es Organisationen, Sicherheitsanforderungen mit operativer Flexibilität zu balancieren. Die ordnungsgemäße Implementierung erfordert sorgfältige Analyse der E-Mail-Infrastruktur, graduelles Richtlinien-Deployment und kontinuierliche Überwachung, um Authentifizierungsintegrität aufrechtzuerhalten und gleichzeitig legitime E-Mail-Zustellung sicherzustellen.

Erfolgreiches DMARC-Alignment hängt von präzisem Konfigurationsmanagement, umfassendem Testing und kontinuierlicher Richtlinienverfeinerung ab. Organisationen müssen ihre spezifischen E-Mail-Ökosystem-Anforderungen bewerten, um angemessene Alignment-Modi zu bestimmen und gleichzeitig robusten Schutz gegen E-Mail-basierte Bedrohungen aufrechtzuerhalten.