Fehler bei der E-Mail-Verschlüsselung stellen einen kritischen blinden Fleck in der Unternehmenssicherheit dar, wobei TLS-RPT-Analysen systematische Ausfälle in der SMTP-TLS-Implementierung aufdecken, die sensible Kommunikation anfällig für Abfangen machen. Transport Layer Security Reporting (TLS-RPT) bietet beispiellose Einblicke in E-Mail-Verschlüsselungsfehler und deckt Muster auf, die Sicherheitsteams dabei helfen zu verstehen, warum ihre verschlüsselten E-Mail-Initiativen nicht wie beabsichtigt funktionieren.

I. Was ist TLS-RPT-Analyse und warum ist sie wichtig?

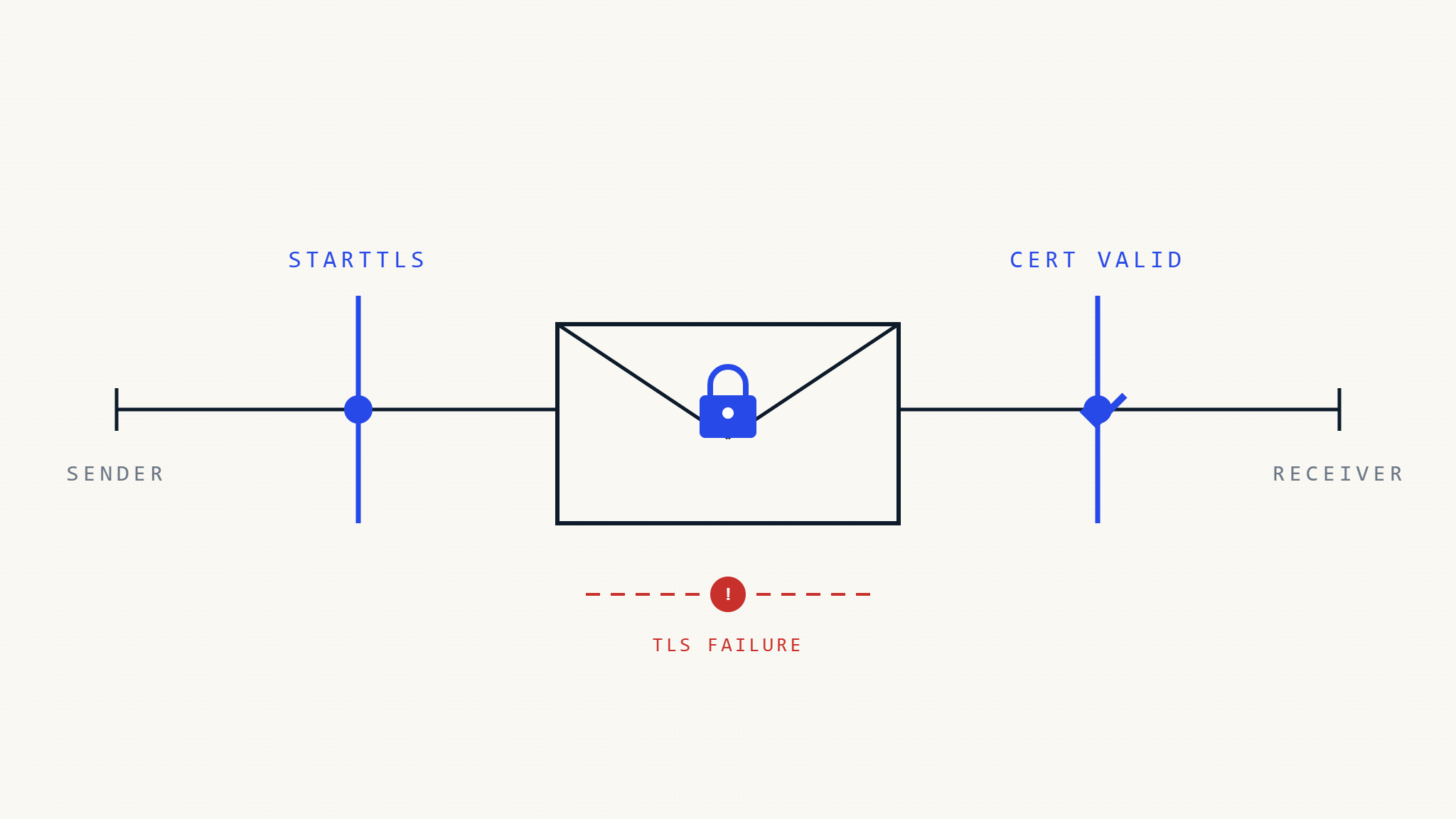

Die TLS-RPT-Analyse umfasst die Untersuchung von Transport Layer Security-Berichten, die generiert werden, wenn E-Mail-Server versuchen, verschlüsselte Verbindungen während der Nachrichtenübertragung herzustellen. Diese Berichte erfassen detaillierte Informationen über TLS-Handshake-Fehler, Zertifikat-Validierungsfehler und Policy-Durchsetzungsprobleme, die eine erfolgreiche E-Mail-Verschlüsselung verhindern.

Im Gegensatz zur herkömmlichen E-Mail-Sicherheitsüberwachung, die sich auf zugestellte Nachrichten konzentriert, deckt die TLS-RPT-Analyse verborgene Fehler auf, die während des Verschlüsselungsverhandlungsprozesses auftreten. Wenn ein E-Mail-Server keine sichere TLS-Verbindung mit dem empfangenden Server herstellen kann, kann die Nachricht auf unverschlüsselte Übertragung herabgestuft werden oder vollständig fehlschlagen, wodurch Sicherheitslücken entstehen, die Unternehmen selten durch konventionelle Überwachung erkennen.

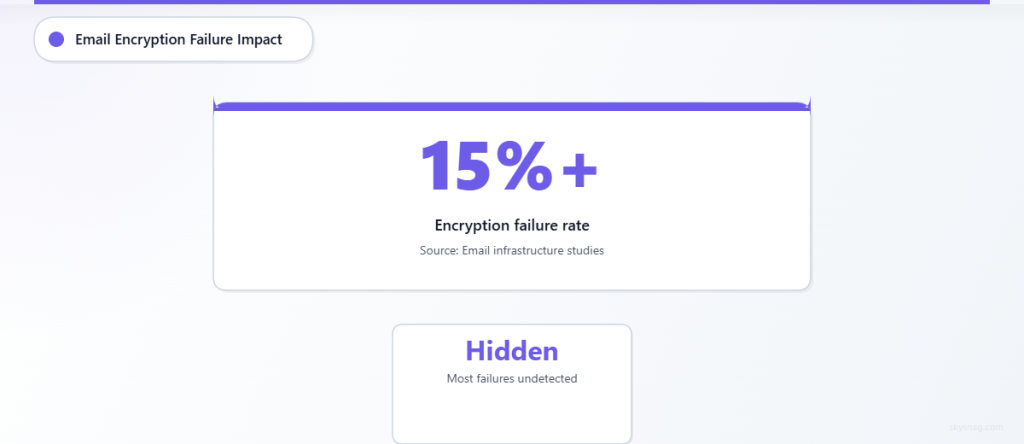

Die Bedeutung geht über einzelne Nachrichtenfehler hinaus. TLS-RPT-Daten decken systematische Probleme in der E-Mail-Infrastruktur-Konfiguration, Zertifikatsverwaltungspraktiken und Verschlüsselungsrichtlinien-Durchsetzung auf, die sich über die Zeit verstärken. Unternehmen, die SMTP TLS implementieren, entdecken oft durch TLS-RPT-Analyse, dass ihre Verschlüsselungsabdeckung weit geringer ist als erwartet, mit Ausfallraten, die laut E-Mail-Infrastruktur-Studien manchmal 15% der ausgehenden Nachrichten übersteigen.

II. Häufige E-Mail-Verschlüsselungsfehler-Muster in TLS-RPT-Daten

Zertifikat-Validierungsfehler

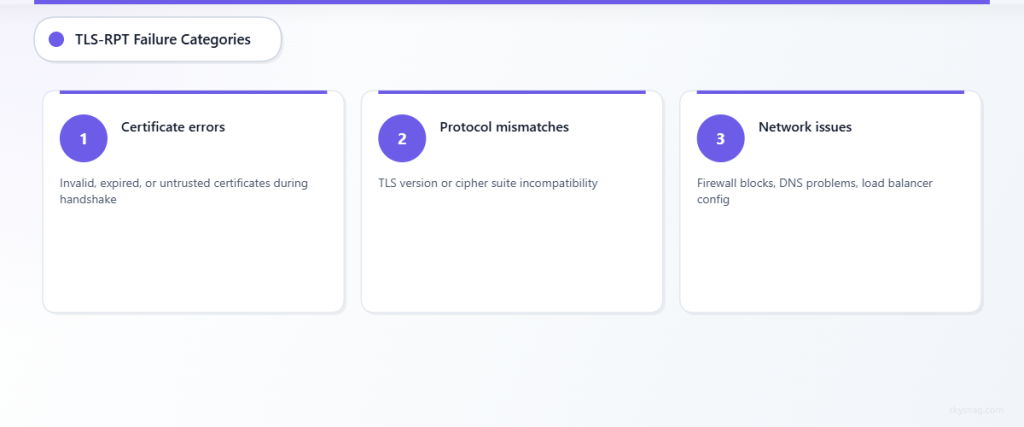

Zertifikatsbezogene Fehler stellen die häufigste Ursache für E-Mail-Verschlüsselungsfehler in der TLS-RPT-Analyse dar. Diese Fehler treten auf, wenn empfangende Mail-Server ungültige, abgelaufene oder nicht vertrauenswürdige Zertifikate während des TLS-Handshake-Prozesses präsentieren.

Selbstsignierte Zertifikate verursachen sofortige Validierungsfehler, was besonders problematisch für Unternehmen ist, die interne Mail-Server betreiben oder Cloud-Provider mit nicht-standardisierten Zertifikatskonfigurationen verwenden. Zertifikatsketten-Validierungsfehler entstehen, wenn Zwischenzertifikate fehlen oder falsch konfiguriert sind, wodurch der empfangende Server daran gehindert wird, Vertrauen zur Zertifizierungsstelle herzustellen.

Hostname-Mismatches bei Zertifikaten schaffen ein weiteres häufiges Fehlermuster, das auftritt, wenn der Subject Alternative Name (SAN) des Zertifikats nicht mit dem tatsächlichen Hostnamen des Mail-Servers übereinstimmt. Dies geschieht häufig während Servermigrationen oder wenn Unternehmen generisches Cloud-Hosting ohne ordnungsgemäße Zertifikatsanpassung verwenden.

Protokollversions- und Cipher-Suite-Mismatches

Die TLS-RPT-Analyse deckt häufig Protokollverhandlungsfehler zwischen Mail-Servern auf, die verschiedene TLS-Versionen oder Cipher-Suites unterstützen. Legacy-Mail-Server unterstützen möglicherweise nur ältere TLS-Versionen (1.0 oder 1.1), während moderne Sicherheitsrichtlinien TLS 1.2 oder höher erfordern, wodurch Inkompatibilität entsteht, die zur Nachrichtendegradierung oder Zustellungsfehlern führt.

Cipher-Suite-Mismatches treten auf, wenn sendende und empfangende Server sich nicht auf akzeptable Verschlüsselungsalgorithmen einigen können. Unternehmen, die strenge Sicherheitsrichtlinien implementieren, deaktivieren möglicherweise schwache Cipher-Suites, aber dies kann die Kommunikation mit externen Partnern verhindern, die noch Legacy-Konfigurationen verwenden.

Perfect Forward Secrecy-Anforderungen fügen eine weitere Komplexitätsebene hinzu, wobei einige Unternehmen Perfect Forward Secrecy (PFS) Cipher-Suites benötigen, die ältere Mail-Server nicht unterstützen können. Das Ergebnis ist ein Kommunikationsausfall, den die TLS-RPT-Analyse sichtbar macht, aber herkömmliche Überwachung übersieht.

Netzwerkinfrastruktur- und Konnektivitätsprobleme

Netzwerkebene-Probleme erzeugen Verschlüsselungsfehler, die in TLS-RPT-Daten als Verbindungstimeouts, abgelehnte Verbindungen oder unvollständige Handshakes erscheinen. Firewall-Konfigurationen, die spezifische TLS-Ports blockieren oder Deep Packet Inspection implementieren, können die Verschlüsselungsverhandlung beeinträchtigen.

Load Balancer und Proxy-Konfigurationen führen zusätzliche Fehlerpunkte ein, besonders wenn SSL/TLS-Terminierung auf der falschen Netzwerkebene erfolgt oder wenn Session Persistence nicht ordnungsgemäß für Mail-Server konfiguriert ist. Diese Infrastrukturprobleme erzeugen intermittierende Fehler, die ohne umfassende TLS-RPT-Analyse schwer zu diagnostizieren sind.

DNS-Auflösungsprobleme, die die Mail-Server-Erkennung beeinträchtigen, können TLS-Verbindungen daran hindern, sich zu etablieren, besonders wenn MX-Records auf Server mit Konnektivitätsproblemen zeigen oder wenn DNS over HTTPS (DoH) Implementierungen mit Mail-Server-Auflösung kollidieren.

III. Systematische Ansätze zur E-Mail-Verschlüsselungsfehlerbehebung

Implementierung umfassender TLS-RPT-Sammlung

Effektive SMTP TLS-Fehlerbehebung beginnt mit systematischer TLS-RPT-Berichtsammlung über alle organisationalen Domains und Subdomains. Unternehmen sollten TLS-RPT-Richtlinien konfigurieren, die tägliche Berichte von allen externen Mail-Servern anfordern und vollständige Sichtbarkeit in Verschlüsselungsfehler bieten.

Berichtsaggregation wird kritisch beim Verwalten mehrerer Domains oder komplexer Mail-Routing-Konfigurationen. Zentralisierte Sammelsysteme sollten TLS-RPT-Daten aus verschiedenen Quellen normalisieren und Mustererkennung über die gesamte E-Mail-Infrastruktur ermöglichen.

Automatisierte Analyse und Kategorisierung von TLS-RPT-Fehlern ermöglicht schnellere Identifikation systematischer Probleme versus einmalige Probleme. Unternehmen, die umfassende Analyse implementieren, entdecken oft, dass scheinbar zufällige Fehler tatsächlich vorhersagbare Muster folgen, die mit spezifischen Mail-Providern, geografischen Regionen oder Zeitperioden verbunden sind.

Zertifikatsverwaltungs- und Validierungsstrategien

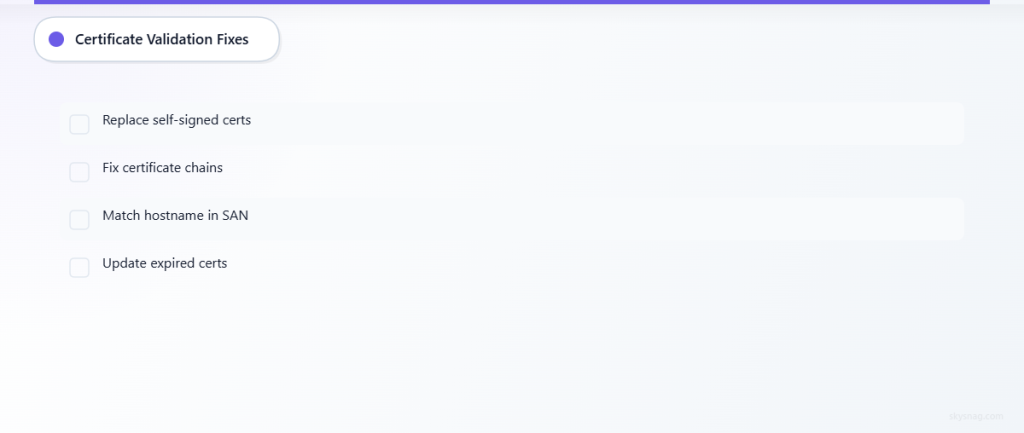

Proaktive Zertifikatsverwaltung adressiert die häufigste Quelle von E-Mail-Verschlüsselungsfehlern, die in der TLS-RPT-Analyse identifiziert wird. Unternehmen sollten automatisierte Zertifikatsüberwachung implementieren, die Ablaufdaten über alle Mail-Server verfolgt und Zertifikatsketten vor der Bereitstellung validiert.

Certificate Transparency Logs bieten zusätzliche Validierungsebenen und ermöglichen es Unternehmen, nicht autorisierte Zertifikate zu erkennen, die für ihre Mail-Domains ausgestellt wurden. Integration mit TLS-RPT-Analyse hilft, zertifikatsbezogene Fehler mit tatsächlichen Mail-Zustellungsproblemen zu korrelieren.

Backup-Zertifikatsstrategien werden essentiell für die Aufrechterhaltung der E-Mail-Verschlüsselung während Zertifikatsübergängen. Unternehmen sollten gültige Backup-Zertifikate pflegen und automatisierte Failover-Verfahren implementieren, die Verschlüsselungsunterbrechungen während Zertifikatsupdates minimieren.

Infrastruktur-Konfigurationsoptimierung

Mail-Server-Konfigurationsoptimierung basierend auf TLS-RPT-Analyse umfasst die Anpassung von TLS-Richtlinien, um Sicherheitsanforderungen mit Kommunikationszuverlässigkeit auszubalancieren. Unternehmen sollten Kompatibilitätsmatrizen pflegen, die unterstützte TLS-Versionen und Cipher-Suites über ihre wichtigsten Kommunikationspartner zeigen.

Schrittweise Richtliniendurchsetzung hilft Unternehmen, stärkere Verschlüsselungsanforderungen zu implementieren, ohne weit verbreitete Zustellungsfehler zu verursachen. TLS-RPT-Analyse ermöglicht die Überwachung von Ausfallraten während Richtlinienübergängen und erlaubt Anpassungen vor vollständiger Durchsetzung.

Netzwerkinfrastruktur-Tuning umfasst die Optimierung von Firewall-Regeln, Load-Balancer-Konfigurationen und DNS-Auflösung für zuverlässige TLS-Verbindungen. Unternehmen sollten Verschlüsselungskonnektivität von mehreren Netzwerkpfaden testen, um potenzielle Infrastrukturengpässe zu identifizieren.

IV. Strategische Implementierung der TLS-RPT-Analyse mit Skysnag Comply

Skysnag Comply integriert TLS-RPT-Analyse in umfassende E-Mail-Sicherheitsüberwachung und bietet automatisierte Sammlung, Analyse und Auswertung von Verschlüsselungsfehlerdaten über organisationale Domains. Das zentralisierte Dashboard der Plattform ermöglicht es Sicherheitsteams, Verschlüsselungsfehlermuster zu identifizieren und Sanierungsfortschritte über die Zeit zu verfolgen.

Die automatisierten Benachrichtigungsfunktionen der Lösung informieren Administratoren, wenn Verschlüsselungsausfallraten akzeptable Schwellenwerte überschreiten oder neue Fehlermuster auftreten. Dieser proaktive Ansatz verhindert, dass kleine Verschlüsselungsprobleme zu systematischen Zustellungsproblemen werden.

Die Berichtsfunktionen von Skysnag Comply unterstützen Compliance-Dokumentationsanforderungen, besonders für Unternehmen, die Datenschutzbestimmungen unterliegen, die Verschlüsselung für sensible Kommunikation vorschreiben. Die Plattform generiert compliance-bereite Berichte, die Verschlüsselungsabdeckungsprozentsätze und Sanierungsaktivitäten zeigen.

Integration mit bestehenden Security Information and Event Management (SIEM) Systemen ermöglicht die Korrelation von E-Mail-Verschlüsselungsfehlern mit breiteren Sicherheitsereignissen, bietet Kontext für Incident Response-Aktivitäten und hilft Sicherheitsteams, Sanierungsmaßnahmen zu priorisieren.

V. Wichtige Erkenntnisse

Die TLS-RPT-Analyse deckt kritische E-Mail-Verschlüsselungsfehler auf, die herkömmliche Überwachungsansätze übersehen, und bietet Sichtbarkeit in Zertifikat-Validierungsfehler, Protokoll-Mismatches und Infrastrukturprobleme, die Nachrichtensicherheit kompromittieren. Systematische Sammlung und Analyse von TLS-RPT-Daten ermöglicht es Unternehmen, Fehlermuster zu identifizieren und gezielte Sanierungsstrategien zu implementieren.

Zertifikatsverwaltung erweist sich als der kritischste Faktor für die Aufrechterhaltung zuverlässiger E-Mail-Verschlüsselung und erfordert proaktive Überwachung, automatisierte Validierung und strategische Backup-Planung. Infrastrukturoptimierung basierend auf TLS-RPT-Erkenntnissen hilft Unternehmen, Sicherheitsanforderungen mit Kommunikationszuverlässigkeit auszubalancieren.

Unternehmen, die umfassende TLS-RPT-Analyse durch Lösungen wie Skysnag Comply implementieren, gewinnen die Sichtbarkeit und Automatisierung, die notwendig ist, um effektive E-Mail-Verschlüsselungsprogramme aufrechtzuerhalten und gleichzeitig Compliance-Anforderungen und operative Zuverlässigkeit zu unterstützen.