DKIM-Authentifizierungsfehler können Ihre E-Mail-Zustellbarkeit erheblich beeinträchtigen und dazu führen, dass legitime Nachrichten in Spam-Ordnern landen oder vollständig abgelehnt werden. Wenn die DKIM-Validierung fehlschlägt, verlieren empfangende Mail-Server das Vertrauen in die Authentizität Ihrer E-Mails, was möglicherweise Ihren Absender-Ruf und die Geschäftskommunikation schädigt.

Dieser umfassende Leitfaden zur Fehlerbehebung führt Sie durch die Identifizierung, Diagnose und Lösung der häufigsten DKIM-Fehlerszenarien, die Organisationen in ihrer E-Mail-Infrastruktur antreffen.

I. DKIM-Authentifizierungsfehler verstehen

DKIM (DomainKeys Identified Mail) erstellt eine kryptographische Signatur, die beweist, dass eine E-Mail von einer autorisierten Quelle stammt und während der Übertragung nicht manipuliert wurde. Wenn dieser Authentifizierungsprozess fehlschlägt, signalisiert dies potenzielle Sicherheitsrisiken für empfangende Server.

DKIM-Fehler manifestieren sich auf verschiedene Weise:

- E-Mails werden als Spam markiert oder abgelehnt

- Schlechte Posteingang-Platzierungsraten

- Sinkende Absender-Reputation-Scores

- Fehlgeschlagene Compliance-Audits für regulierte Branchen

Der Authentifizierungsprozess umfasst mehrere Komponenten, die nahtlos zusammenarbeiten müssen. Ein Ausfall an irgendeinem Punkt erzeugt eine Fehlerkaskade, die Ihr gesamtes E-Mail-Programm beeinträchtigt.

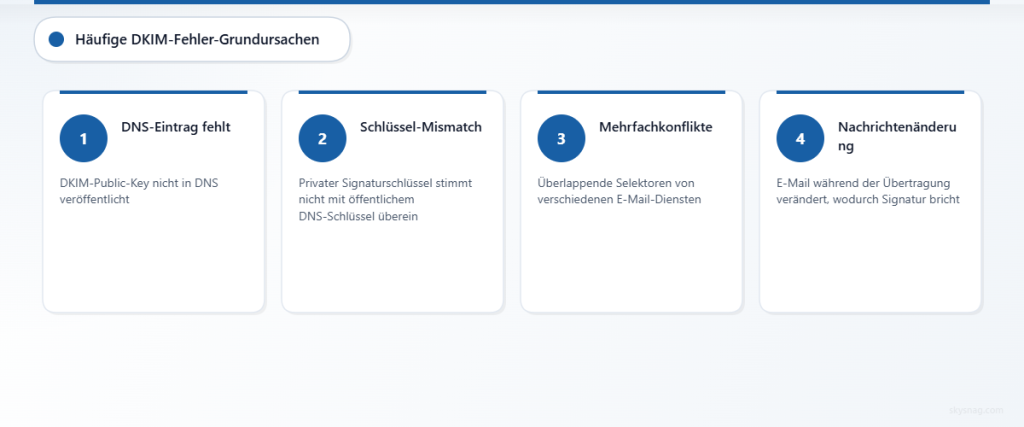

II. Häufigste DKIM-Fehlerursachen

DNS-Record-Konfigurationsprobleme

Fehlende oder falsche DKIM-Records

Die häufigste Ursache von DKIM-Fehlern stammt aus DNS-Konfigurationsproblemen. Ihr öffentlicher DKIM-Schlüssel muss ordnungsgemäß in den DNS-Records Ihrer Domain veröffentlicht werden, damit empfangende Server Signaturen validieren können.

Häufige DNS-bezogene Fehler umfassen:

- DKIM-Record nicht im DNS veröffentlicht

- Falscher Selector-Name im DNS-Record

- Fehlerhafte Syntax des öffentlichen Schlüssels

- Fehlende erforderliche Record-Komponenten

- DNS-Propagationsverzögerungen, die die globale Verfügbarkeit beeinträchtigen

Mehrere DKIM-Records konfligieren

Organisationen, die mehrere E-Mail-Services nutzen, erstellen oft konfligierende DKIM-Records. Wenn derselbe Selector auf verschiedene Schlüssel zeigt oder überlappende Selektoren existieren, wird die Authentifizierung unvorhersagbar.

Schlüsselverwaltungsprobleme

Abgelaufene oder rotierte Schlüssel

DKIM-Schlüssel erfordern eine regelmäßige Rotation aus Sicherheitsgründen. Jedoch erzeugen zeitliche Unstimmigkeiten zwischen Schlüsselrotation und DNS-Updates Authentifizierungslücken.

Schlüsselrotationsfehler treten auf, wenn:

- Neue Schlüssel generiert werden, aber DNS nicht aktualisiert wird

- Alte Schlüssel deaktiviert werden, bevor die DNS-Propagation abgeschlossen ist

- E-Mail-Services Schlüssel ohne Administratorbenachrichtigung rotieren

- Backup-Schlüsselverwaltungsprozesse nicht befolgt werden

Unstimmigkeiten zwischen öffentlichem und privatem Schlüssel

DKIM-Authentifizierung erfordert eine perfekte Übereinstimmung zwischen dem privaten Schlüssel für die Signierung und dem öffentlichen Schlüssel, der im DNS veröffentlicht ist. Jede Diskrepanz bricht die kryptographische Validierung.

Komplikationen in der E-Mail-Infrastruktur

Integration von Drittanbieterdiensten

Moderne E-Mail-Infrastrukturen umfassen oft mehrere Dienstanbieter. Marketing-Plattformen, transaktionale E-Mail-Services und Unternehmens-E-Mail-Systeme erfordern jeweils eine ordnungsgemäße DKIM-Konfiguration.

Integrationsprobleme umfassen:

- Inkonsistente DKIM-Implementierung zwischen Services

- Konflikte bei der Schlüsselverwaltung der Dienstanbieter

- Komplikationen bei der Subdomain-Delegation

- E-Mail-Weiterleitung, die die Signaturvalidierung unterbricht

Probleme bei der Nachrichtenmodifikation

E-Mail-Nachrichten können während der Übertragung verändert werden, was DKIM-Signaturen ungültig macht. Häufige Modifikationsquellen umfassen:

- Spam-Filter, die Header oder Fußzeilen hinzufügen

- Mailinglisten-Software, die Inhalte modifiziert

- E-Mail-Weiterleitungsdienste, die die Nachrichtenstruktur ändern

- Unternehmens-E-Mail-Gateways, die Nachrichten scannen und modifizieren

III. Schritt-für-Schritt DKIM-Fehlerbehebungsprozess

Schritt 1: Fehlerquelle identifizieren

DKIM-Authentifizierungsstatus überprüfen

Beginnen Sie mit der Untersuchung von E-Mail-Headern, um zu verstehen, wo die Authentifizierung fehlschlägt. Suchen Sie nach Authentication-Results-Headern, die den DKIM-Status anzeigen.

Tools für die Diagnose:

- E-Mail-Header-Analyzer

- DMARC-Aggregatberichte

- E-Mail-Zustellbarkeits-Testplattformen

- DNS-Lookup-Tools für DKIM-Record-Validierung

Fehlermuster analysieren

Bestimmen Sie, ob Fehler:

- Konsistent bei allen E-Mails auftreten

- Auf bestimmte Empfänger-Domains beschränkt sind

- Mit bestimmten E-Mail-Services zusammenhängen

- Zeitbasiert sind (was auf DNS-Probleme hindeutet)

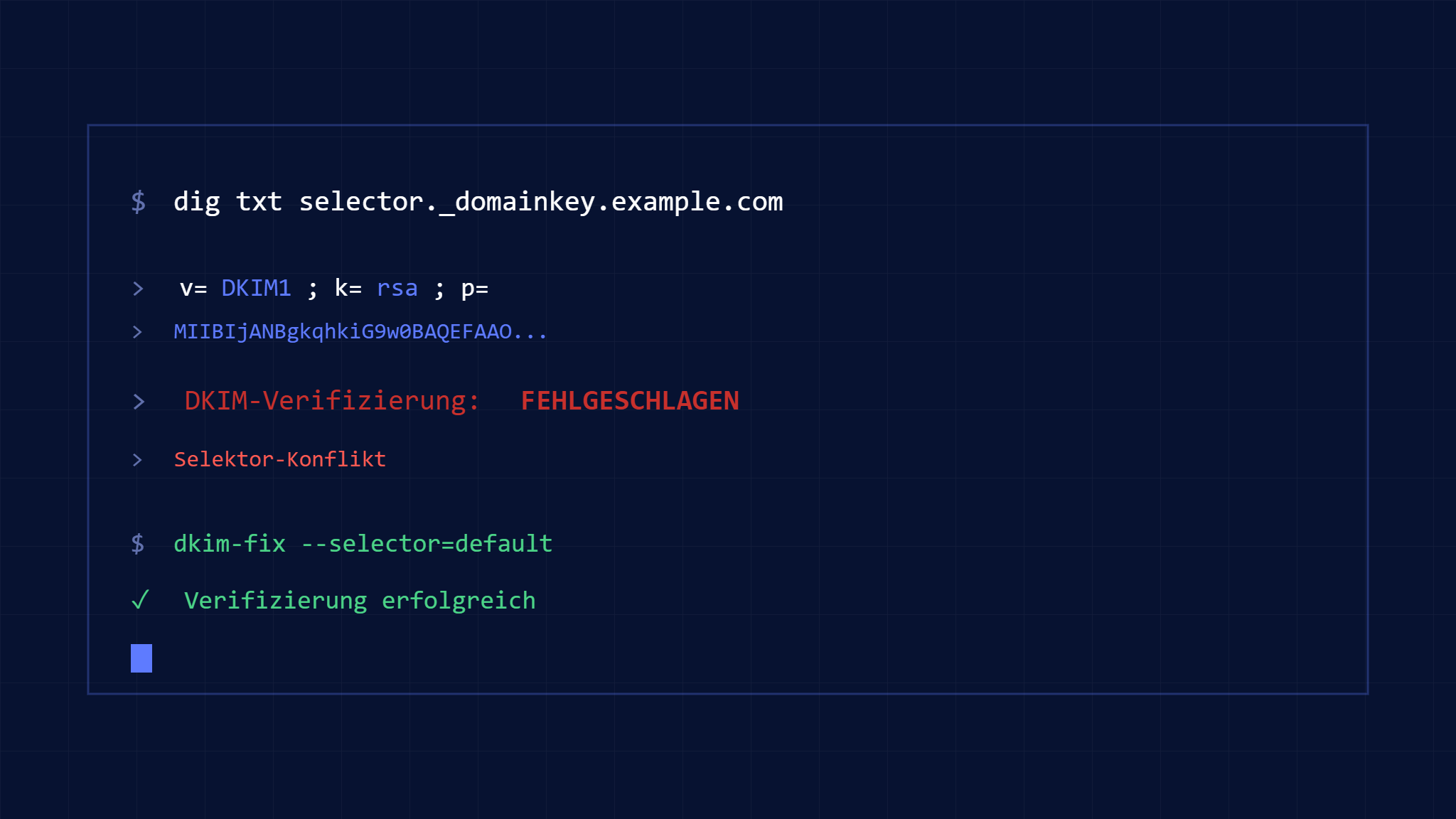

Schritt 2: DNS-Konfiguration validieren

DKIM-Record-Veröffentlichung überprüfen

Verwenden Sie DNS-Lookup-Tools, um zu bestätigen, dass Ihre DKIM-Records ordnungsgemäß veröffentlicht und global zugänglich sind. Überprüfen Sie mehrere DNS-Resolver, um eine konsistente Propagation sicherzustellen.

Wichtige Validierungspunkte:

- Record existiert am korrekten Selector-Pfad

- Syntax des öffentlichen Schlüssels ist ordnungsgemäß formatiert

- Alle erforderlichen DKIM-Record-Tags sind vorhanden

- TTL-Werte ermöglichen angemessenes Caching

DNS-Propagation testen

DNS-Änderungen können bis zu 48 Stunden für die globale Propagation benötigen. Testen Sie von mehreren geografischen Standorten und DNS-Anbietern, um die Verfügbarkeit zu bestätigen.

Schritt 3: Schlüsselverwaltung untersuchen

Gültigkeit des Schlüsselpaars bestätigen

Überprüfen Sie, dass Ihr privater Signierungsschlüssel dem öffentlichen Schlüssel entspricht, der im DNS veröffentlicht ist. Viele DKIM-Fehler resultieren aus Schlüssel-Unstimmigkeiten nach Rotation oder Konfigurationsänderungen.

Timing der Schlüsselrotation überprüfen

Überprüfen Sie kürzliche Schlüsselrotationsaktivitäten und stellen Sie das ordnungsgemäße Timing zwischen neuer Schlüsselveröffentlichung und alter Schlüsseldeaktivierung sicher.

Schritt 4: E-Mail-Service-Konfiguration überprüfen

Multi-Service-Setup auditieren

Für Organisationen, die mehrere E-Mail-Services nutzen, erstellen Sie eine umfassende Karte, welche Services welche E-Mail-Typen handhaben und ihre jeweiligen DKIM-Konfigurationen.

Dienstanbieter-Einstellungen validieren

Bestätigen Sie, dass Drittanbieter-E-Mail-Services ordnungsgemäß mit Ihren DKIM-Schlüsseln konfiguriert sind und dass ihre Signierungsprozesse mit Ihren DNS-Records übereinstimmen.

IV. Häufige DKIM-Probleme beheben

DNS-Konfigurationsprobleme lösen

Fehlerhafte Records korrigieren

DKIM-DNS-Records müssen spezifische Syntaxanforderungen befolgen. Häufige Formatierungskorrekturen umfassen:

- Sicherstellung der ordnungsgemäßen TXT-Record-Struktur

- Entfernung zusätzlicher Leerzeichen oder Zeichen

- Validierung der Base64-Kodierung öffentlicher Schlüssel

- Hinzufügung fehlender erforderlicher Tags (v=DKIM1, k=rsa)

Verwaltung mehrerer E-Mail-Services

Verwenden Sie eindeutige Selektoren für jeden E-Mail-Service, um Konflikte zu vermeiden. Implementieren Sie eine Namenskonvention, die jede Service-DKIM-Konfiguration klar identifiziert.

Schlüsselverwaltungsprobleme angehen

Ordnungsgemäße Schlüsselrotation implementieren

Etablieren Sie einen systematischen Schlüsselrotationsprozess:

- Neues Schlüsselpaar generieren

- Neuen öffentlichen Schlüssel mit eindeutigem Selector veröffentlichen

- E-Mail-Services aktualisieren, um neuen privaten Schlüssel zu verwenden

- DNS-Propagationszeit einräumen

- Alte Schlüssel nach Bestätigung deaktivieren

Schlüssel-Backup-Verfahren erstellen

Führen Sie sichere Backups von privaten DKIM-Schlüsseln und dokumentieren Sie alle Selector-Zuweisungen, um Konfigurationsverluste während Notfällen zu verhindern.

Infrastruktur-Integrationsprobleme beheben

Multi-Service-DKIM koordinieren

Für komplexe E-Mail-Infrastrukturen erstellen Sie eine zentrale DKIM-Verwaltungsstrategie, die alle Services koordiniert und Konfigurationskonflikte verhindert.

Nachrichtenmodifikation verwalten

Arbeiten Sie mit E-Mail-Sicherheitsanbietern und Dienstanbietern zusammen, um sicherzustellen, dass ihre Modifikationen DKIM-Signaturen nicht beschädigen. Erwägen Sie die Implementierung von ARC (Authenticated Received Chain) für weitergeleitete E-Mails.

V. Zukünftige DKIM-Fehler verhindern

Überwachung und Alarmierung

Kontinuierliche DKIM-Überwachung implementieren

Richten Sie automatisierte Überwachung für den DKIM-Authentifizierungsstatus in Ihrer E-Mail-Infrastruktur ein. Überwachen Sie sowohl erfolgreiche Authentifizierungsraten als auch Fehlermuster.

Skysnag Protect bietet umfassendes DMARC-Reporting, das detaillierte DKIM-Authentifizierungsanalysen beinhaltet und Ihnen hilft, Fehler zu identifizieren und zu lösen, bevor sie die Zustellbarkeit beeinträchtigen.

Fehlerreaktionsverfahren erstellen

Entwickeln Sie dokumentierte Verfahren für die Reaktion auf DKIM-Authentifizierungsfehler, einschließlich Eskalationswegen und Notfallkontaktinformationen für DNS- und E-Mail-Dienstanbieter.

Best Practices für DKIM-Verwaltung

Regelmäßige Konfigurationsaudits

Führen Sie vierteljährliche Überprüfungen Ihrer DKIM-Konfiguration über alle E-Mail-Services und DNS-Records durch. Überprüfen Sie, dass alle Komponenten ordnungsgemäß ausgerichtet und funktional bleiben.

Dokumentation und Änderungsmanagement

Führen Sie umfassende Dokumentation Ihres DKIM-Setups, einschließlich Selector-Zuweisungen, Schlüsselrotationspläne und Dienstanbieter-Konfigurationen. Implementieren Sie Änderungsmanagement-Verfahren für alle Modifikationen.

Testen vor Änderungen

Testen Sie DKIM-Konfigurationsänderungen immer in einer kontrollierten Umgebung, bevor Sie sie in der Produktion implementieren. Verwenden Sie E-Mail-Authentifizierungs-Testtools, um erfolgreiche Implementierung zu überprüfen.

VI. DKIM-Erfolg messen

Wichtige Leistungsindikatoren

Verfolgen Sie diese Metriken, um die Effektivität der DKIM-Authentifizierung sicherzustellen:

- DKIM-Erfolgsrate über alle E-Mail-Streams

- E-Mail-Zustellbarkeitsraten nach Empfänger-Domain

- Spam-Ordner-Platzierungsraten

- Absender-Reputation-Scores

Verwendung von DMARC-Berichten für DKIM-Analyse

DMARC-Aggregatberichte bieten detaillierte Einblicke in die DKIM-Authentifizierungsleistung Ihrer E-Mail-Infrastruktur. Regelmäßige Analysen helfen dabei, Trends und potenzielle Probleme zu identifizieren, bevor sie zu kritischen Problemen werden.

Langfristige Optimierung

Schrittweise Infrastrukturverbesserungen

Implementieren Sie DKIM-Verbesserungen systematisch in Ihrer Organisation. Priorisieren Sie hochvolumige E-Mail-Streams und kritische Geschäftskommunikation für sofortige Aufmerksamkeit.

Mit Standards auf dem Laufenden bleiben

E-Mail-Authentifizierungsstandards entwickeln sich regelmäßig weiter. Bleiben Sie über Updates zu DKIM-Spezifikationen informiert und implementieren Sie Verbesserungen, sobald sie verfügbar werden.

VII. Wichtige Erkenntnisse

DKIM-Authentifizierungsfehler resultieren typischerweise aus DNS-Konfigurationsproblemen, Schlüsselverwaltungsproblemen oder E-Mail-Infrastrukturkomplikationen. Systematische Fehlerbehebung, die jede Komponente methodisch untersucht, löst die meisten Authentifizierungsprobleme effektiv.

Erfolgreiche DKIM-Implementierung erfordert kontinuierliche Überwachung, ordnungsgemäße Dokumentation und koordinierte Verwaltung über alle E-Mail-Services. Organisationen, die robuste DKIM-Prozesse etablieren, erfahren verbesserte E-Mail-Zustellbarkeit und stärkeren Schutz gegen Phishing-Angriffe.

Regelmäßige Auditierung und proaktive Überwachung verhindern, dass die meisten DKIM-Fehler Geschäftsprozesse beeinträchtigen. Die Implementierung umfassender E-Mail-Authentifizierungsüberwachung mit Tools wie Skysnag Protect gewährleistet frühzeitige Erkennung und schnelle Lösung von Authentifizierungsproblemen.