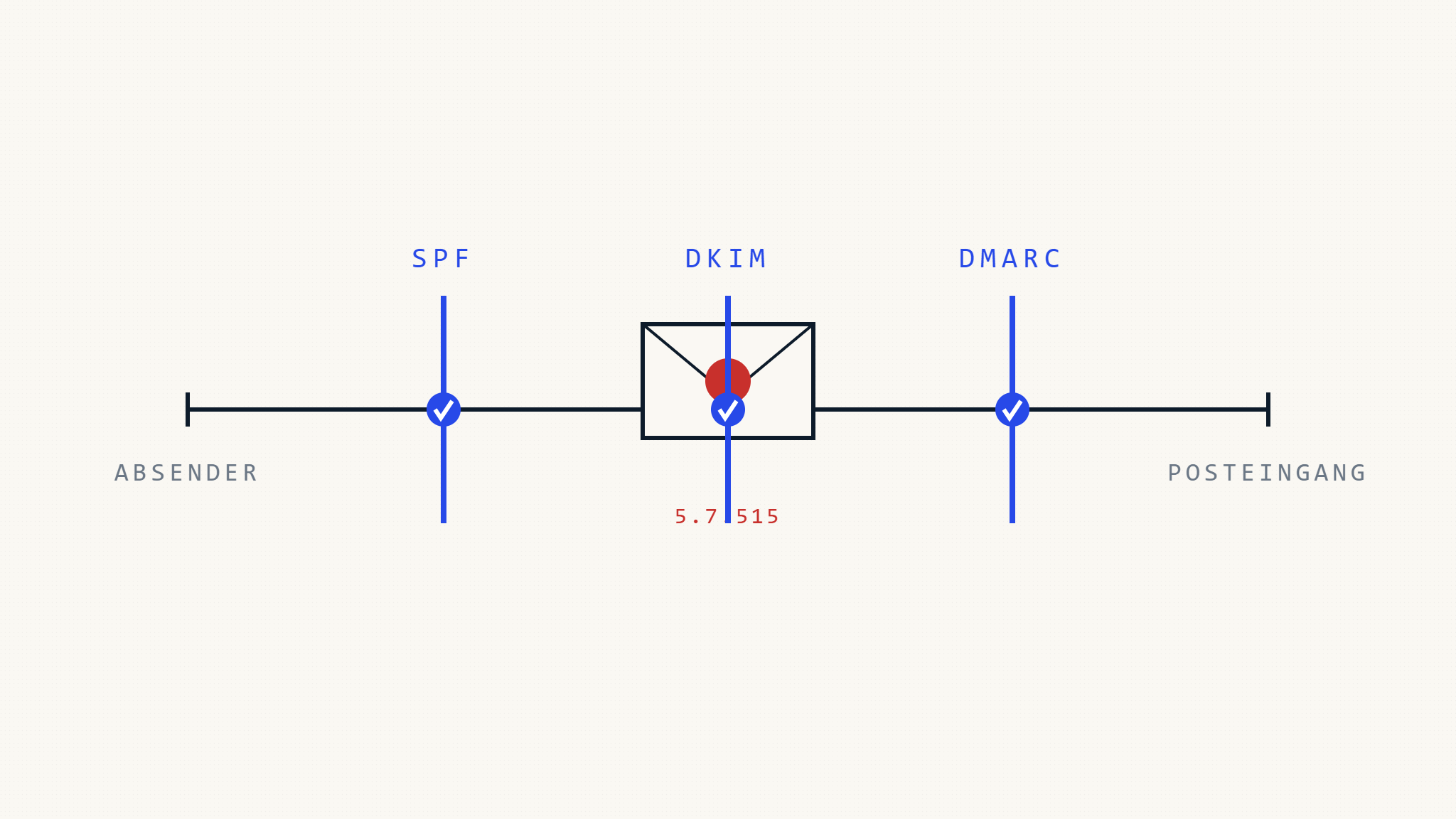

Der SMTP-Fehlercode 5.7.515 tritt immer häufiger auf, da E-Mail-Anbieter ihre Authentifizierungsanforderungen verschärfen. Dieser Fehler erscheint typischerweise, wenn Ihre E-Mail die Authentifizierungsprüfungen nicht besteht und dadurch die Zustellung in die Postfächer der Empfänger verhindert wird. Das Verständnis für die Behebung von 5.7.515-Fehlern durch ordnungsgemäße DMARC-Konfiguration ist entscheidend für die Aufrechterhaltung einer zuverlässigen E-Mail-Zustellung in der heutigen sicherheitsorientierten Umgebung.

I. SMTP 5.7.515 Authentifizierungsfehler verstehen

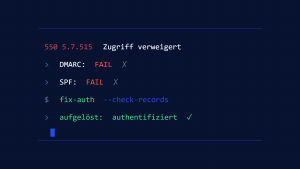

SMTP 5.7.515 ist ein permanenter Fehlercode, der „Zugriff verweigert, Nachricht aufgrund von Authentifizierungsfehlern abgelehnt“ bedeutet. Dieser Fehler tritt auf, wenn der empfangende Mail-Server Ihre Nachricht ablehnt, weil sie eine oder mehrere Authentifizierungsprüfungen nicht besteht, am häufigsten:

- SPF (Sender Policy Framework) Authentifizierungsfehler

- DKIM (DomainKeys Identified Mail) Signaturverifikationsfehler

- DMARC-Richtlinienverletzung

- IP-Reputationsprobleme

Der Fehler manifestiert sich typischerweise mit Meldungen wie:

- „5.7.515 Authentication required“

- „Access denied, message refused due to security policy“

- „Message rejected due to authentication failure“

E-Mail-Anbieter wie Microsoft 365, Gmail und Yahoo haben strengere Authentifizierungsanforderungen implementiert, um Spoofing- und Phishing-Versuche zu bekämpfen. Wenn Ihrer Domain ordnungsgemäße Authentifizierung fehlt oder falsch ausgerichtete Einträge vorliegen, können legitime E-Mails 5.7.515-Fehler auslösen.

II. Häufige Ursachen für 5.7.515-Fehler

Fehlende oder falsch konfigurierte SPF-Einträge

SPF-Einträge spezifizieren, welche IP-Adressen berechtigt sind, E-Mails für Ihre Domain zu versenden. Ohne ordnungsgemäße SPF-Konfiguration können empfangende Server nicht verifizieren, dass Ihre E-Mails von legitimen Quellen stammen.

Typische SPF-Probleme umfassen:

- Kein SPF-Eintrag im DNS veröffentlicht

- SPF-Eintrag überschreitet das Limit von 10 DNS-Lookups

- Fehlende Include-Anweisungen für Drittanbieter-E-Mail-Services

- Falsche Mechanismus-Syntax (ip4, include, all)

DKIM-Signaturprobleme

DKIM fügt kryptografische Signaturen zu E-Mail-Headern hinzu und ermöglicht es empfangenden Servern, die Authentizität und Integrität von Nachrichten zu verifizieren.

Häufige DKIM-Fehler:

- Fehlende DKIM-Signaturen bei ausgehenden Nachrichten

- Abgelaufene oder ungültige DKIM-Schlüssel im DNS

- DKIM-Selektor-Unstimmigkeiten zwischen E-Mail und DNS-Einträgen

- Body-Hash-Verifizierungsfehler aufgrund von Nachrichtenänderungen

DMARC-Richtlinienverletzungen

DMARC baut auf SPF und DKIM auf und bietet Richtlinienanweisungen für den Umgang mit Authentifizierungsfehlern. Eine strenge DMARC-Richtlinie kann 5.7.515-Fehler verursachen, wenn SPF- oder DKIM-Ausrichtung fehlschlägt.

DMARC-bezogene Ursachen:

- DMARC-Richtlinie auf „quarantine“ oder „reject“ gesetzt ohne ordnungsgemäße Authentifizierung

- Domain-Ausrichtungsfehler (SPF- oder DKIM-Domains stimmen nicht mit From-Header überein)

- Weitergeleitete E-Mails bestehen DMARC-Prüfungen nicht

- Subdomain-Richtlinienvererbungsprobleme

III. Schritt-für-Schritt-Lösungsanleitung

Schritt 1: SPF-Eintrag überprüfen

Prüfen Sie zunächst, ob Ihre Domain einen SPF-Eintrag hat und ob er korrekt konfiguriert ist.

SPF-Eintrag-Existenz prüfen:

nslookup -type=TXT ihredomain.comSuchen Sie nach einem TXT-Eintrag, der mit „v=spf1“ beginnt. Falls kein SPF-Eintrag existiert, müssen Sie einen erstellen.

Grundlegenden SPF-Eintrag erstellen:

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~allDieses Beispiel autorisiert Google Workspace und Microsoft 365, E-Mails für Ihre Domain zu versenden. Passen Sie die Include-Anweisungen basierend auf Ihren E-Mail-Anbietern an.

Wichtige SPF-Überlegungen:

- Verwenden Sie „~all“ (Softfail) während der Tests, dann Upgrade auf „-all“ (Hardfail) nach Bestätigung der Funktionsfähigkeit

- Vermeiden Sie das Überschreiten von 10 DNS-Lookups durch Konsolidierung von Include-Anweisungen

- Schließen Sie alle legitimen E-Mail-Quellen ein (Marketing-Plattformen, Benachrichtigungsservices, etc.)

Schritt 2: DKIM-Authentifizierung konfigurieren

DKIM erfordert die Generierung von Schlüsselpaaren und die Veröffentlichung öffentlicher Schlüssel im DNS, während Ihr E-Mail-System konfiguriert wird, um ausgehende Nachrichten zu signieren.

Für Google Workspace:

- Zugriff auf Admin Console → Apps → Google Workspace → Gmail

- Zu „Authenticate email“-Einstellungen navigieren

- Neuen DKIM-Schlüssel für Ihre Domain generieren

- Bereitgestellten DNS-Eintrag kopieren und zum DNS Ihrer Domain hinzufügen

Für Microsoft 365:

- Zugriff auf Microsoft 365 Admin Center → Security → Email authentication

- Ihre Domain auswählen und DKIM-Signierung aktivieren

- Die beiden bereitgestellten CNAME-Einträge kopieren

- CNAME-Einträge zu Ihrer DNS-Konfiguration hinzufügen

DKIM-Setup verifizieren:

nslookup -type=TXT selector1._domainkey.ihredomain.comErsetzen Sie „selector1“ durch Ihren tatsächlichen DKIM-Selektor und verifizieren Sie, dass der öffentliche Schlüssel im DNS erscheint.

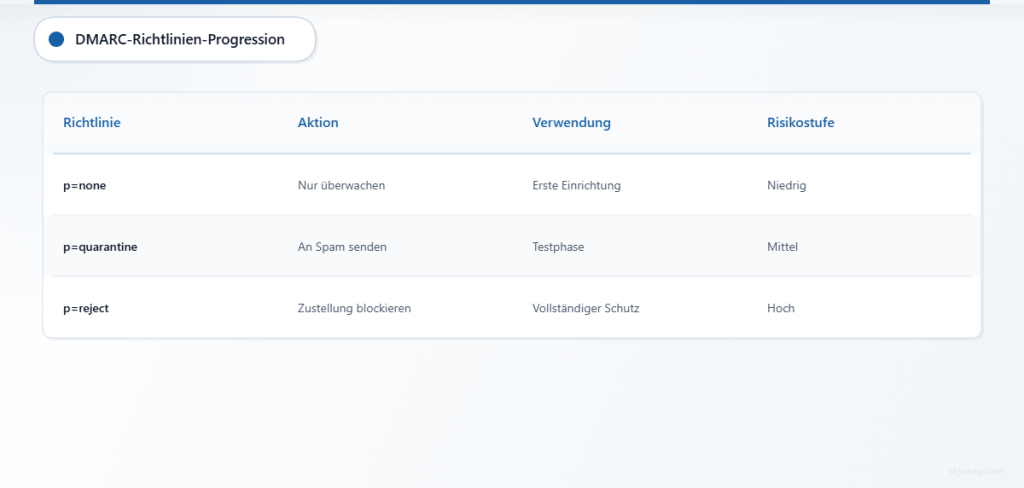

Schritt 3: DMARC-Richtlinie implementieren

DMARC bietet das Framework für die Koordination von SPF- und DKIM-Authentifizierung und gibt Ihnen Kontrolle über die Richtliniendurchsetzung.

Mit einer überwachenden DMARC-Richtlinie beginnen:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=none; adkim=r; aspf=r;DMARC-Eintrag-Komponenten:

v=DMARC1: Versionsidentifikatorp=none: Richtlinie für Domain (none, quarantine, reject)rua=: E-Mail-Adresse für aggregierte Berichteruf=: E-Mail-Adresse für forensische Berichtesp=none: Subdomain-Richtlinieadkim=r: DKIM-Ausrichtungsmodus (relaxed)aspf=r: SPF-Ausrichtungsmodus (relaxed)

Schrittweise Richtliniendurchsetzung:

- Mit

p=nonebeginnen, um zu überwachen ohne zu blockieren - DMARC-Berichte für 2-4 Wochen analysieren

- Zu

p=quarantinemit prozentualer Einführung fortschreiten (pct=25) - Schließlich

p=rejectfür vollständigen Schutz implementieren

Schritt 4: Domain-Ausrichtungsprobleme angehen

Domain-Ausrichtung stellt sicher, dass die Domain im From-Header mit den durch SPF oder DKIM authentifizierten Domains übereinstimmt.

SPF-Ausrichtungsanforderungen:

- Return-Path-Domain muss mit der From-Header-Domain übereinstimmen oder eine Subdomain davon sein

- Verwenden Sie relaxed alignment (

aspf=r), um Subdomain-Übereinstimmungen zu erlauben - Konfigurieren Sie Ihr E-Mail-System zur Verwendung ausgerichteter Return-Path-Adressen

DKIM-Ausrichtungsüberlegungen:

- DKIM-Signaturdomain (d= Parameter) sollte mit From-Header-Domain übereinstimmen

- Relaxed alignment erlaubt Subdomain-Übereinstimmungen

- Stellen Sie konsistente Domain-Nutzung in der gesamten E-Mail-Infrastruktur sicher

Schritt 5: Änderungen überwachen und validieren

Nach der Implementierung von Authentifizierungseinträgen überwachen Sie E-Mail-Zustellung und Authentifizierungsergebnisse.

E-Mail-Test-Tools verwenden:

- Test-E-Mails an verschiedene Anbieter senden (Gmail, Outlook, Yahoo)

- Nachrichten-Header auf Authentifizierungsergebnisse prüfen

- SPF-, DKIM- und DMARC-Pass-Status verifizieren

DMARC-Berichte überwachen:

DMARC-Aggregatberichte bieten Einblicke in Authentifizierungsleistung und potenzielle Probleme. Zu verfolgende Schlüsselmetriken umfassen:

- Authentifizierungs-Pass-Raten für SPF und DKIM

- Domain-Ausrichtungs-Erfolgsraten

- Quellen fehlgeschlagener Authentifizierung

- Gründe für Richtlinienüberschreibungen

IV. Erweiterte Fehlerbehebungstechniken

E-Mail-Header analysieren

E-Mail-Header enthalten Authentifizierungsergebnisse, die bei der Diagnose von 5.7.515-Fehlern helfen. Suchen Sie nach Headern wie:

Authentication-Results: spf=pass smtp.mailfrom=ihredomain.com;

dkim=pass [email protected];

dmarc=pass (policy=none) header.from=ihredomain.comFehlgeschlagene Authentifizierung erscheint als:

Authentication-Results: spf=fail smtp.mailfrom=ihredomain.com;

dkim=fail [email protected];

dmarc=fail (policy=quarantine)Drittanbieter-E-Mail-Services handhaben

Drittanbieter-Services (Marketing-Plattformen, Benachrichtigungssysteme, CRM-Tools) verursachen oft Authentifizierungsfehler, wenn sie nicht ordnungsgemäß konfiguriert sind.

Best Practices für Drittanbieter-Services:

- Service-Provider-IPs zum SPF-Eintrag mit Include-Anweisungen hinzufügen

- DKIM-Signierung über den Service-Provider konfigurieren

- Dedizierte Subdomains für Massen-E-Mails verwenden (marketing.ihredomain.com)

- Subdomain-DMARC-Richtlinien implementieren

Überlegungen zur E-Mail-Weiterleitung

E-Mail-Weiterleitung kann DMARC-Authentifizierung brechen, da weitergeleitete Nachrichten den ursprünglichen From-Header beibehalten, während sich die sendende IP-Adresse ändert.

Weiterleitungslösungen:

- SRS (Sender Rewriting Scheme) für SPF-Kompatibilität verwenden

- ARC (Authenticated Received Chain) für DMARC-Bewahrung implementieren

- Alternative Weiterleitungsmethoden in Betracht ziehen, die Authentifizierung bewahren

V. Skysnag Protect: Umfassendes E-Mail-Authentifizierungsmanagement

Die Verwaltung der E-Mail-Authentifizierung über mehrere Domains und Services kann komplex werden. Skysnag Protect vereinfacht DMARC-Implementierung und laufende Verwaltung durch automatisierte Überwachung und Richtlinienempfehlungen.

Skysnag Protect bietet:

- Automatisierte DMARC-Eintragsgenerierung mit angemessenen Ausrichtungseinstellungen

- Echtzeit-Authentifizierungsüberwachung zur Erkennung von 5.7.515-Auslösern

- Umfassende Berichterstattung für SPF-, DKIM- und DMARC-Leistung

- Richtlinien-Optimierungsempfehlungen basierend auf Ihrer E-Mail-Infrastruktur

- Warnsysteme für Authentifizierungsfehler und Richtlinienverletzungen

Die Plattform hilft Organisationen beim Übergang von DMARC-Überwachung zur Durchsetzung, während E-Mail-Zustellbarkeit aufrechterhalten und das Risiko authentifizierungsbedingter Zustellungsfehler reduziert wird.

VI. Prävention und laufende Wartung

Regelmäßige Authentifizierungs-Audits

Führen Sie monatliche Überprüfungen Ihrer E-Mail-Authentifizierungskonfiguration durch:

- SPF-Einträge verifizieren, dass alle autorisierten Sendequellen enthalten sind

- Bestätigen Sie, dass DKIM-Signaturen gültig sind und Schlüssel nicht abgelaufen sind

- DMARC-Berichte auf Authentifizierungstrends überprüfen

- E-Mail-Zustellung zu großen Anbietern testen

Änderungsmanagement-Verfahren

Implementieren Sie Prozesse für die Verwaltung von E-Mail-Infrastruktur-Änderungen:

- SPF-Einträge beim Hinzufügen neuer E-Mail-Services aktualisieren

- DKIM-Schlüssel gemäß Sicherheits-Best-Practices rotieren

- DMARC-Richtlinienänderungen mit Stakeholdern koordinieren

- Alle Authentifizierungskonfigurationsänderungen dokumentieren

Überwachung und Alarmierung

Überwachungssysteme etablieren, um Authentifizierungsprobleme zu erkennen, bevor sie Benutzer beeinträchtigen:

- Warnungen für DMARC-Richtlinienfehler einrichten

- Bounce-Raten und Zustellungsmetriken überwachen

- Authentifizierungs-Pass-Raten über E-Mail-Quellen verfolgen

- Automatisierte Tests der E-Mail-Authentifizierung implementieren

VII. Wichtige Erkenntnisse

Die Behebung von SMTP 5.7.515-Authentifizierungsfehlern erfordert einen systematischen Ansatz zur E-Mail-Authentifizierungsimplementierung. Beginnen Sie mit der Etablierung ordnungsgemäßer SPF-Einträge, konfigurieren Sie DKIM-Signierung und implementieren Sie DMARC-Richtlinien mit schrittweiser Durchsetzung. Regelmäßige Überwachung und Wartung stellen kontinuierliche E-Mail-Zustellbarkeit sicher und schützen gleichzeitig Ihre Domain vor Spoofing-Angriffen.

Der Schlüssel zur Verhinderung von 5.7.515-Fehlern liegt in umfassender E-Mail-Authentifizierung, die mit modernen Sicherheitsanforderungen übereinstimmt. Durch ordnungsgemäße Konfiguration von SPF, DKIM und DMARC können Organisationen zuverlässige E-Mail-Zustellung gewährleisten und gleichzeitig ihr Engagement für E-Mail-Sicherheits-Best-Practices demonstrieren.

Bereit, 5.7.515-Authentifizierungsfehler zu eliminieren und Ihre E-Mail-Zustellbarkeit zu verbessern? Skysnag Protect bietet die Tools und Expertise, die für die Implementierung robuster E-Mail-Authentifizierung benötigt werden, die Zustellungsfehler verhindert und gleichzeitig Ihre Domain-Reputation schützt.