Die E-Mail-Authentifizierung entwickelt sich kontinuierlich weiter, da Cyberkriminelle immer raffiniertere Angriffe entwickeln. Während DKIM (DomainKeys Identified Mail) seit fast zwei Jahrzehnten als Grundpfeiler der E-Mail-Sicherheit dient, müssen Organisationen ihre aktuellen Implementierungen optimieren und sich gleichzeitig auf neue Authentifizierungsstandards vorbereiten. Das Verständnis von DKIM-Best-Practices, häufigen Herausforderungen und der Integration mit modernen Standards wie ARC und BIMI ist für Organisationen von entscheidender Bedeutung, die ihre langfristige E-Mail-Sicherheitsstrategie planen.

I. Was ist DKIM und warum ist es wichtig

DKIM bietet kryptografische Authentifizierung, indem es E-Mail-Versendern ermöglicht, ihre Nachrichten digital zu signieren. Wenn eine E-Mail gesendet wird, erstellt DKIM eine digitale Signatur mit einem privaten Schlüssel, die empfangende Server mithilfe eines öffentlichen Schlüssels überprüfen können, der in DNS-Records veröffentlicht wird. Dieser Prozess bestätigt, dass die Nachricht von einem autorisierten Absender stammt und während der Übertragung nicht manipuliert wurde.

Aktuelle DKIM-Implementierungen stehen vor mehreren Herausforderungen, die moderne Optimierungsstrategien zu bewältigen versuchen:

- Komplexität der Schlüsselverwaltung, die manuelle Rotation und Koordination erfordert

- Begrenzte kryptografische Agilität mit langsamerer Übernahme moderner Algorithmen

- Skalierbarkeitsbedenken bei E-Mail-Betrieb mit hohem Volumen

- Integrationslücken mit neueren Authentifizierungs-Frameworks

II. Moderne DKIM-Optimierungsstrategien

Anstatt auf zukünftige Standards zu warten, können Organisationen ihre E-Mail-Sicherheit erheblich verbessern, indem sie aktuelle DKIM-Implementierungen optimieren und mit neuen Authentifizierungstechnologien integrieren.

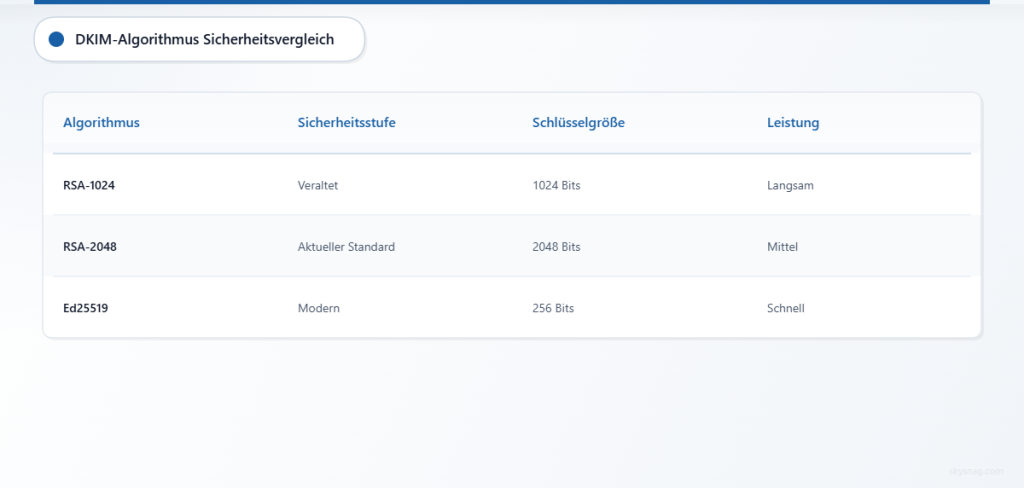

Verbesserte kryptografische Sicherheit

Moderne DKIM-Implementierungen sollten stärkere kryptografische Algorithmen priorisieren. Während RSA-1024 einst Standard war, sollten Organisationen zu RSA-2048 oder Ed25519 für verbesserte Sicherheit migrieren. Ed25519 bietet äquivalente Sicherheit zu RSA-2048 mit kleineren Schlüsselgrößen und schnellerer Signaturerstellung.

Algorithmus-Vergleich:

- RSA-1024: Veraltet, sollte abgeschafft werden

- RSA-2048: Aktueller Standard, weithin unterstützt

- Ed25519: Moderne elliptische Kurve, optimale Leistung

Vereinfachte Best Practices für das Schlüsselmanagement

Effektives Schlüsselmanagement reduziert den operativen Aufwand und verbessert gleichzeitig die Sicherheit durch regelmäßige Rotation:

Automatisierte Schlüsselrotation

Implementieren Sie vierteljährliche oder halbjährliche Schlüsselrotationspläne mit automatisierten Tools. Dies reduziert das Risiko einer Schlüsselkompromittierung und gewährleistet eine konsistente Sicherheitslage.

Hierarchische Schlüsselstrukturen

Verwenden Sie konsistente Selektor-Namenskonventionen, die Schlüsselerstellungsdaten oder -zwecke angeben (z.B. selector-202401, marketing-key, transactional-key).

Bessere Skalierbarkeits-Techniken

Versender mit hohem E-Mail-Volumen können die DKIM-Leistung durch verschiedene Strategien optimieren:

Selektive Header-Signierung

Signieren Sie nur wesentliche Header, um die Signaturgröße und den Verarbeitungsaufwand zu reduzieren und dabei die Sicherheitseffektivität beizubehalten.

Parallele Verarbeitung

Implementieren Sie Multi-Thread-Signaturgenerierung für Massen-E-Mail-Operationen zur Verbesserung des Durchsatzes.

Caching-Strategien

Cache DNS-Lookups für öffentliche Schlüsselabfrage, um die Latenz während der Signaturverifikation zu reduzieren.

III. Integration mit modernen Authentifizierungsstandards

Authenticated Received Chain (ARC)

ARC bewahrt E-Mail-Authentifizierungsergebnisse auf, wenn Nachrichten durch Vermittler wie Mailing-Listen oder Weiterleitungsdienste gehen. ARC arbeitet neben DKIM, um die Authentifizierungsintegrität während der gesamten E-Mail-Zustellkette zu erhalten.

ARC-Implementierungsvorteile:

- Bewahrt DKIM-Authentifizierung durch E-Mail-Weiterleitung

- Reduziert Falschmeldungen in DMARC-Richtlinien

- Verbessert Zustellbarkeit für legitime weitergeleitete Nachrichten

ARC-Header-Struktur:

ARC-Authentication-Results: i=1; domain.com; dkim=pass

ARC-Message-Signature: i=1; a=rsa-sha256; d=intermediary.com

ARC-Seal: i=1; a=rsa-sha256; d=intermediary.comBrand Indicators for Message Identification (BIMI)

BIMI ermöglicht es Organisationen, ihre Logos in E-Mail-Clients anzuzeigen, wenn sie starke Authentifizierungsrichtlinien haben. BIMI erfordert DMARC-Durchsetzungsrichtlinien und funktioniert am besten mit ordnungsgemäß konfiguriertem DKIM.

BIMI-Anforderungen:

- DMARC-Richtlinie auf Quarantäne oder Ablehnung gesetzt

- Starke DKIM-Implementierung mit konsistenten Bestehensraten

- SVG-Logo-Datei auf sicheren Servern gehostet

- Verified Mark Certificate (VMC) für erhöhtes Vertrauen

SPF- und DKIM-Ausrichtung

Die ordnungsgemäße Ausrichtung zwischen SPF, DKIM und DMARC schafft ein robustes Authentifizierungs-Framework:

DKIM-Ausrichtungs-Best-Practices:

- Stellen Sie sicher, dass die DKIM-Signierungsdomäne mit der From-Header-Domäne übereinstimmt

- Verwenden Sie organisatorische Domänen-Ausrichtung bei der Verwaltung mehrerer Subdomänen

- Überwachen Sie Ausrichtungsraten zur Identifizierung von Konfigurationsproblemen

IV. Häufige DKIM-Implementierungsherausforderungen

DNS-Konfigurationsprobleme

Record-Veröffentlichungsprobleme:

- Fehlerhafte TXT-Record-Formatierung

- Fehlende oder falsch formatierte öffentliche Schlüssel

- DNS-Propagationsverzögerungen

Lösungsstrategien:

- Verwenden Sie DNS-Validierungstools zur Überprüfung der Record-Syntax

- Implementieren Sie Überwachung für DNS-Record-Verfügbarkeit

- Planen Sie für DNS-Propagationszeit während Schlüssel-Updates

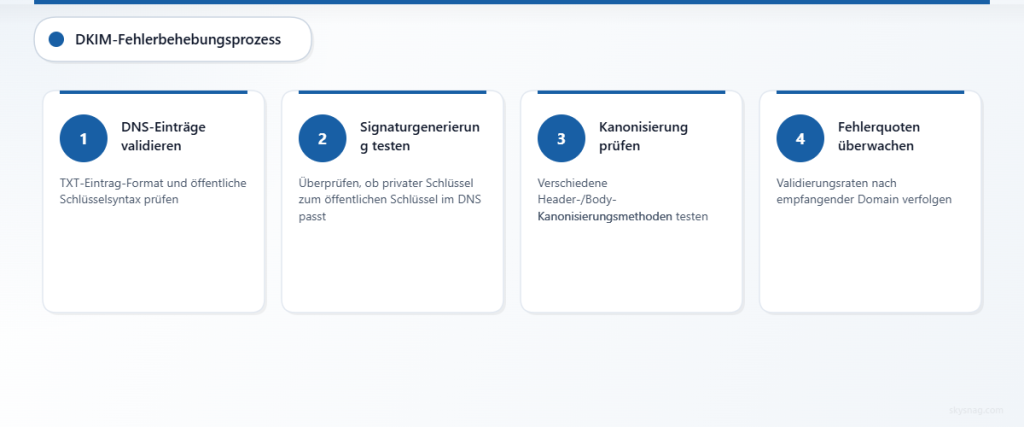

Signaturvalidierungsfehler

Häufige Fehlerursachen:

- Header-Modifikation während der E-Mail-Übertragung

- Falsche Kanonisierungseinstellungen

- Uhrzeitsynchronisationsprobleme

Troubleshooting-Ansatz:

- Überwachen Sie Signaturvalidierungsraten nach empfangender Domäne

- Analysieren Sie Fehlermuster zur Identifizierung systemischer Probleme

- Testen Sie Signaturgenerierung mit verschiedenen Kanonisierungsmethoden

Leistung und Ressourcenverbrauch

Organisationen, die hohe E-Mail-Volumina verarbeiten, müssen Sicherheit mit Leistung ausbalancieren:

Optimierungstechniken:

- Implementieren Sie Signatur-Caching für sich wiederholende Inhalte

- Verwenden Sie Hardware-Sicherheitsmodule (HSMs) für Schlüsselspeicherung

- Überwachen Sie CPU- und Speicherverbrauch während Spitzenzeiten

V. Implementierungs-Roadmap für moderne E-Mail-Authentifizierung

Phase 1: DKIM-Grundlage (Monate 1-2)

Bewertung der aktuellen Implementierung:

- Prüfung der bestehenden DKIM-Konfiguration über alle sendenden Domänen

- Bewertung der Schlüsselstärke und Rotationspläne

- Überprüfung der Signaturvalidierungsraten und Fehlermuster

- Dokumentation der aktuellen DNS-Record-Struktur und Verwaltungsprozesse

Optimierungsmaßnahmen:

- [ ] Upgrade auf RSA-2048 oder Ed25519 Schlüssel

- [ ] Implementierung automatisierter Schlüsselrotationsverfahren

- [ ] Standardisierung von Selektor-Namenskonventionen

- [ ] Optimierung der Header-Auswahl für Signaturen

Phase 2: Erweiterte Integration (Monate 3-4)

ARC-Implementierung:

- Bereitstellung von ARC-Signierung auf ausgehenden Mail-Servern

- Konfiguration der ARC-Validierung für eingehende Verarbeitung

- Überwachung der ARC-Kettenintegrität und Validierungsraten

DMARC-Optimierung:

- Analyse der DKIM-Ausrichtungsraten

- Anpassung der Richtlinien basierend auf Authentifizierungsleistung

- Implementierung schrittweiser Durchsetzungsprogression

Phase 3: Markenschutz (Monate 5-6)

BIMI-Bereitstellung:

- Erstellung konformer SVG-Logo-Assets

- Veröffentlichung von BIMI-DNS-Records

- Erwägung des Erwerbs eines Verified Mark Certificate

- Überwachung der Logo-Anzeigeraten in E-Mail-Clients

Umfassende Überwachung:

- Bereitstellung einheitlicher Authentifizierungs-Überwachungstools

- Einrichtung von Alarmen für Authentifizierungsfehler

- Erstellung regelmäßiger Berichtsprozesse

VI. Technische Anforderungen und Infrastruktur

Mail Transfer Agent Updates

Moderne E-Mail-Infrastruktur erfordert MTAs, die aktuelle Authentifizierungsstandards unterstützen:

Erforderliche Fähigkeiten:

- Multi-Algorithmus DKIM-Signierung (RSA-2048, Ed25519)

- ARC-Signierung und Validierung

- Umfassendes Logging und Monitoring

- API-Integration für automatisierte Verwaltung

DNS-Infrastruktur-Überlegungen

Robuste DNS-Infrastruktur unterstützt zuverlässige Authentifizierung:

Best Practices:

- Verwenden Sie mehrere autoritative DNS-Server

- Implementieren Sie DNS-Überwachung und Alarmierung

- Planen Sie für Notfall-Schlüssel-Rollover-Verfahren

- Pflegen Sie Backup-DNS-Records

Überwachungs- und Analytics-Tools

Umfassende Überwachung ermöglicht proaktives Authentifizierungsmanagement:

Zu verfolgende Schlüsselmetriken:

- DKIM-Signaturvalidierungsraten nach Domäne

- ARC-Kettenintegritätsstatistiken

- DMARC-Ausrichtungsprozentsätze

- Authentifizierungsfehlermuster

VII. Kosten-Nutzen-Analyse

Investitionsanforderungen

Anfängliche Implementierungskosten:

- Software-Lizenzierung für erweiterte MTA-Funktionen

- DNS-Infrastruktur-Upgrades

- Überwachungs- und Verwaltungstools

- Personalschulung und Zertifizierung

Laufende Betriebskosten:

- Automatisierte Schlüsselverwaltungsdienste

- Erweiterte Überwachungstool-Abonnements

- Zusätzliches DNS-Hosting für mehrere Records

- Regelmäßige Sicherheitsaudits und Updates

Return on Investment

Sicherheitsvorteile:

- Reduzierte E-Mail-Betrugs- und Phishing-Versuche

- Verbesserte Markenprotection und Reputation

- Erhöhte Zustellbarkeitsraten

- Unterstützung der Einhaltung gesetzlicher Bestimmungen

Operative Effizienz:

- Automatisierte Authentifizierungsverwaltung

- Reduzierte manuelle Troubleshooting-Zeit

- Verbesserte Incident-Response-Fähigkeiten

- Bessere Sichtbarkeit der E-Mail-Sicherheitslage

VIII. Branchenadoption und Best Practices

Aktuelle Markttrends

Große E-Mail-Service-Provider erfordern zunehmend starke Authentifizierung:

Gmail- und Yahoo-Anforderungen:

- DKIM-Signierung für Massenversender

- SPF-Record-Veröffentlichung

- DMARC-Richtlinien-Implementierung

- Niedrige Spam-Beschwerderaten

Microsoft 365 Verbesserungen:

- ARC-Unterstützung für verbesserte Weiterleitung

- Erweiterte DKIM-Validierung

- BIMI-Logo-Anzeigefähigkeiten

Vendor-Ökosystem-Unterstützung

E-Mail-Infrastruktur-Anbieter:

Die meisten großen E-Mail-Plattformen unterstützen jetzt moderne Authentifizierungsstandards mit unterschiedlichen Graden der Automatisierung und Verwaltungsfähigkeiten.

Sicherheitsdienst-Anbieter:

Spezialisierte E-Mail-Sicherheitsanbieter bieten umfassende Authentifizierungsverwaltung, Überwachung und Optimierungsdienste.

IX. Zukunftssichere E-Mail-Authentifizierung

Neue Standards und Technologien

Post-Quantum-Kryptografie:

Bereiten Sie sich auf eventuelle Migration zu quantenresistenten Algorithmen vor, indem Sie krypto-agile Infrastruktur implementieren, die sich an neue Standards anpassen kann.

Machine Learning Integration:

Erweiterte E-Mail-Sicherheitsplattformen nutzen zunehmend ML zur Optimierung von Authentifizierungsrichtlinien und Erkennung raffinierter Bedrohungen.

API-gesteuerte Verwaltung:

Moderne E-Mail-Infrastruktur unterstützt programmatische Konfiguration und Überwachung, wodurch dynamischere und reaktionsfähigere Sicherheitsrichtlinien ermöglicht werden.

Strategische Planungsempfehlungen

Technologie-Investment:

- Priorisieren Sie Plattformen mit umfassender Authentifizierungsunterstützung

- Planen Sie für regelmäßige Infrastruktur-Updates und Migrationen

- Investieren Sie in Personalschulung zu neuen Standards

Richtlinienentwicklung:

- Erstellen Sie flexible Authentifizierungsrichtlinien, die sich mit neuen Standards entwickeln können

- Etablieren Sie klare Verfahren für schnelle Reaktion auf Sicherheitsbedrohungen

- Dokumentieren Sie Entscheidungsprozesse für zukünftige Referenz

X. Integration mit umfassender E-Mail-Sicherheit

Moderne E-Mail-Authentifizierung funktioniert am besten als Teil einer vollständigen Sicherheitsstrategie. Skysnag Protect hilft Organisationen dabei, DKIM neben SPF, DMARC, ARC und BIMI zu implementieren und zu überwachen und bietet einheitliche Sichtbarkeit der E-Mail-Authentifizierungsleistung.

Die automatisierten Überwachungsfähigkeiten der Plattform ermöglichen es Organisationen:

- Authentifizierungserfolgsdaten über alle Standards zu verfolgen

- Echtzeit-Alarme für Richtlinienverletzungen zu erhalten

- Umfassende Compliance-Berichte zu generieren

- Konfigurationen basierend auf Leistungsdaten zu optimieren

Compliance-Überlegungen

Organisationen, die regulatorischen Anforderungen unterliegen, sollten berücksichtigen, wie moderne E-Mail-Authentifizierung ihre Compliance-Ziele unterstützt:

Regulatorische Vorteile:

- Demonstriert Sicherheits-Due-Diligence

- Bietet Audit-Trails für E-Mail-Kommunikation

- Unterstützt Datenschutz- und Privatsphäre-Anforderungen

- Ermöglicht schnelle Incident-Response und forensische Analyse

XI. Wichtige Erkenntnisse

Moderne E-Mail-Authentifizierung erfordert einen umfassenden Ansatz, der aktuelle DKIM-Implementierungen optimiert und gleichzeitig neue Standards wie ARC und BIMI integriert. Organisationen sollten sich auf folgende Punkte konzentrieren:

Sofortige Prioritäten:

- Upgrade kryptografischer Algorithmen auf aktuelle Standards

- Implementierung automatisierter Schlüsselverwaltungsverfahren

- Bereitstellung umfassender Authentifizierungsüberwachung

- Planung für Integration mit modernen Standards

Strategische Ziele:

- Aufbau krypto-agiler Infrastruktur für zukünftige Standards

- Etablierung starker Anbieterbeziehungen für laufende Unterstützung

- Investment in Teamfähigkeiten für neue Technologien

- Erstellung flexibler Richtlinien, die sich an verändernde Bedrohungslandschaft anpassen

Erfolg in der E-Mail-Authentifizierung erfordert, sie als sich entwickelnde Fähigkeit und nicht als statische Implementierung zu betrachten. Organisationen, die in moderne, gut integrierte Authentifizierungsstrategien investieren, werden besser positioniert sein, ihre Marken zu schützen und E-Mail-Zustellbarkeit zu erhalten, während sich Standards weiter entwickeln.

Bereit, Ihre E-Mail-Authentifizierungsstrategie mit modernen Standards und Best Practices zu optimieren? Skysnag Protect bietet die umfassenden Überwachungs- und Verwaltungstools, die Sie für aktuelle und neue E-Mail-Sicherheitsanforderungen benötigen.