I. Was ist DMARC?

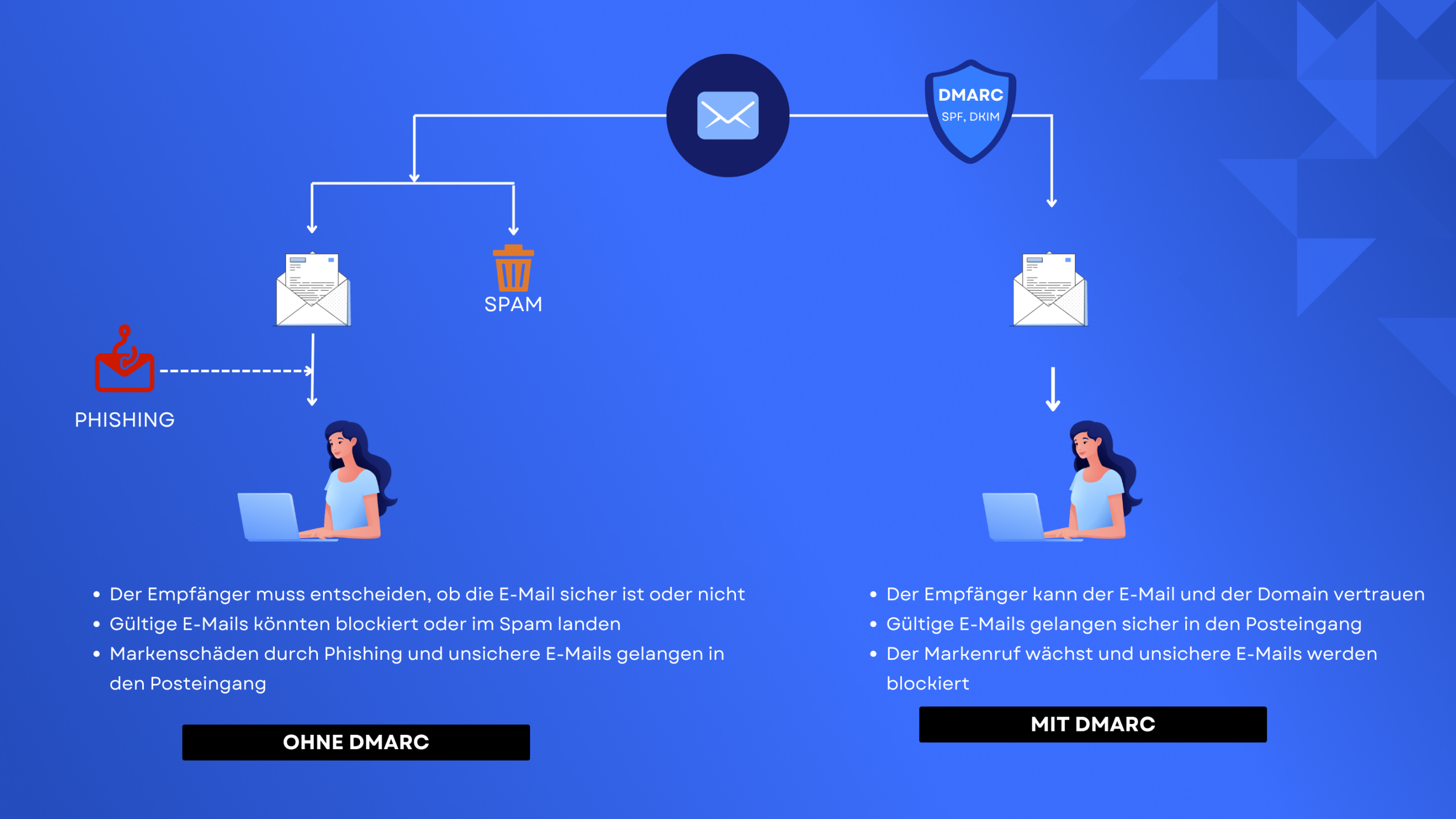

DMARC stands for “Domain-based Message Authentication, Reporting & Conformance”. It is an open email authentication, policy, and reporting protocol that enables domain owners to combat phishing attacks.

II. Warum sollten wir DMARC implementieren?

Der Zweck von DMARC ist es, Domains vor unbefugter Nutzung zu schützen, die gemeinhin als E-Mail-Spoofing bekannt ist, und das Risiko von BEC-Angriffen (Business Email Compromise ), Phishing-E-Mails, Malware und anderen Cyber-Bedrohungen zu verringern.

Verwenden Sie unseren kostenlosen DMARC-Checker, um eine schnelle Analyse durchzuführen, die Sie über den Status Ihrer Domain informiert, indem sie DMARC, SPF und DKIM überprüft. Anschließend erhalten Sie eine Benachrichtigung über die nächsten Schritte, die Sie zur Einhaltung der Richtlinien unternehmen müssen.

III. Wie ernst ist das?

E-Mail-Impersonation umgeht alle vorhandenen Sicherheitsmaßnahmen, Mitarbeiterschulungen, SOC, 2FA, HTTPS, sichere Passwörter und alles andere, was bereits vorhanden ist.

Angreifer können leicht überprüfen, ob ein Domänenname einer Organisation nachgeahmt werden kann, indem sie das DNS nach den öffentlichen Einträgen abfragen. Wenn keine DMARC-Durchsetzung vorhanden ist, kann ein Domänenname gefälscht werden.

Angreifer nutzen den guten Ruf der Domäne eines Unternehmens, um Spam-Mails und manchmal auch direkte Imitationsangriffe zu versenden – und zwar so lange, bis die Domäne auf einer schwarzen Liste landet.

IV. Ergebnis?

Spam und Junk.

Spam und Junk sind für viele Unternehmen zu einem Mysterium geworden, und zwar in einem Maße, dass sie ihre Kunden darauf hinweisen, ihre Junk-/Spam-Ordner zu überprüfen. Wenn eine E-Mail gültig ist, sollte sie immer im Posteingangsordner landen und nie woanders.

V. Warum hat nicht schon jeder DMARC?

Als E-Mail vor langer Zeit entwickelt wurde, rechnete niemand damit, dass in Zukunft Drittanbieter in Ihrem Namen eine E-Mail versenden würden. SMTP verfügte nie über eine Authentifizierung, was E-Mail-Impersonation und Spoofing ermöglichte – so konnten Angreifer E-Mails von jedem beliebigen Domainnamen aus versenden.

Sicherheitsstandards wie SPF, DKIM und DMARC wurden eingeführt, um diese Lücke zu schließen. Aber die Korrektur musste im DNS vorgenommen werden, und zwar nur von den Domaininhabern, und erforderte zahlreiche Überwachungsmaßnahmen. Das machte es schwierig und zeitaufwendig, so dass 90 % der Unternehmen heute nicht konfiguriert sind.

VI. Wie kommt es dazu?

- Übermäßige Nutzung Ihres Domainnamens in nicht autorisierter Weise, d.h. Spoofers versenden massenhaft E-Mails von Ihrer Domain.

- Ihre E-Mails werden von falsch konfigurierten E-Mail-Absendern versendet.

Skysnag hilft Ihnen, die nächste Stufe der autonomen E-Mail-Authentifizierung zu entdecken und kümmert sich dabei automatisch um Ihre Domain-Reputation, die Einstellungen zur DMARC-Durchsetzung und den SPF/DKIM-Abgleich.

Stellen Sie Ihre E-Mail-Reputation wieder her und stellen Sie sicher, dass jede E-Mail, die von Ihrem Domainnamen versendet wird, authentifiziert ist.

- Sagen Sie nein zu Junk.

- Sagen Sie nein zu Spam.

VII. DMARC-Richtlinien

Das DMARC-Protokoll verfügt über mehrere Optionen und Ebenen der Richtliniendurchsetzung:

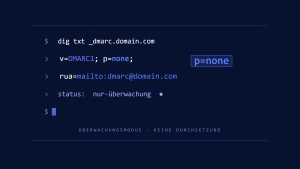

1. Richtlinie überwachen: p=none

Die Richtlinie p=none ist eine Überwachungsrichtlinie, die keine Maßnahmen ergreift, wenn DMARC fehlschlägt, dem Domaininhaber jedoch Einblicke in die Aktivitäten auf seiner Domain ermöglicht. Dies ist die Richtlinie, mit der alle Domaininhaber beginnen, und sie ebnet den Weg zum idealen DMARC-Durchsetzungsstatus.

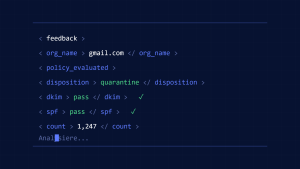

2. Quarantäne-Richtlinie: p=quarantine

Dies ist eine strengere Richtlinie als die Monitor-Richtlinie, bei der ein Domänenbesitzer einen Prozentsatz festlegen kann, wie viele E-Mails, die die DMARC-Prüfungen nicht bestehen, in den Posteingang gelangen können und wie viele andere E-Mails im Spam-Ordner landen können. Sie haben wahrscheinlich schon einige Domains mit einem Prozentsatz von 30% p=quarantine gesehen, was bedeutet, dass 30% der E-Mails, die DMARC nicht bestehen, im Posteingang des Empfängers landen. Domaininhaber fangen in der Regel mit einem niedrigen Prozentsatz an, aber je mehr sie das Vertrauen gewinnen, dass sie keine gute E-Mail verlieren, desto höher wird der Prozentsatz.

3. Ablehnungspolitik: p=reject

Diese Richtlinie ist die ultimative Richtlinie, die jede Domain erreichen sollte. Es ist die Richtlinie, die jede E-Mail ablehnt, die die DMARC-Prüfungen nicht besteht, und die garantiert, dass alle anderen E-Mails ordnungsgemäß DMARC-authentifiziert sind und in den Posteingangsordner des Empfängers zugestellt werden.

VIII. Warum scheitert DMARC?

DMARC kann aus zwei Hauptgründen fehlschlagen:

Entweder ist der DMARC-Eintrag falsch konfiguriert, oder der Domainname wird von Angreifern verwendet. Lassen Sie uns näher darauf eingehen.

1: Fehler bei der DMARC-Ausrichtung

DMARC verwendet die [Kennungsübereinstimmung], um sicherzustellen, dass die Nachricht von der Domain stammt, die Sie im „From“-Abschnitt des E-Mail-Headers angegeben haben. Dieser Prozess ist möglich, wenn Ihre DKIM- und SPF-Einträge ordnungsgemäß konfiguriert sind.

Erstellen Sie ein Skysnag-Konto, um Ihren DMARC-Eintrag zu generieren.

Wenn Ihre Einträge falsch konfiguriert sind, schlägt DMARC selbst bei authentischen E-Mails fehl. Stellen Sie also sicher, dass Ihr SPF-Eintrag die IP-Adresse Ihrer Absenderdomäne enthält und dass Dritte, die in Ihrem Namen senden, in Ihrem SPF-Eintrag enthalten sind. Was DKIM betrifft, stellen Sie sicher, dass Ihr Domänenschlüssel mit dem Schlüssel des Absender-Headers übereinstimmt.

Damit DMARC funktioniert, muss entweder SPF oder DKIM ausgerichtet sein und Sie können die Ausrichtungsmodi strikt und entspannt einstellen. Wenn Sie die Ausrichtungsmodi auf streng und modern einstellen und E-Mails von einer Subdomain aus versenden, müssen Sie die Authentifizierung von Ihrer Subdomain aus ausdrücklich erlauben.

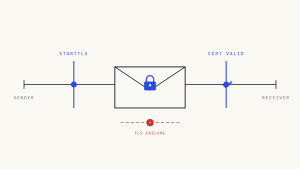

2: E-Mail-Weiterleitung

E-Mails durchlaufen bei der Weiterleitung einen Zwischenserver. Während dieses Prozesses muss das SPF fehlschlagen, da die IP-Adresse des Weiterleitungs-Servers nicht mit dem SPF der ursprünglichen Domain übereinstimmt.

DKIM sorgt dafür, dass die digitale Signatur der E-Mail mit der Signatur des öffentlichen Schlüssels übereinstimmt, die der Empfangsserver überprüft.

Ja, DKIM kümmert sich nicht um IPs, da es den DNS des Empfängers überprüft, der konstant ist und daher nicht fehlschlägt. Es ist entscheidend, sicherzustellen, dass SPF- und DKIM-Einträge richtig konfiguriert sind und DMARC-Berichte analysiert werden, um Zustellprobleme bei weitergeleiteten E-Mails zu vermeiden.

3: Fehlende Sendequellen im DNS

Wenn Sie DMARC durchsetzen, ist es erforderlich, die Einträge aller Drittanbieter-Versanddienste, die E-Mails in Ihrem Namen senden, in Ihrem DNS hinzuzufügen, da die Authentifizierung aufgrund einer fehlgeschlagenen SPF-Ausrichtung fehlschlägt. Der MTA findet die sendenden IPs nicht in Ihren Einträgen, was zur Authentifizierungsfehlung legitimer Nachrichten führt. Um dieses Problem zu lösen, automatisiert Skysnag das Hinzufügen Ihrer gültigen IP-Adressen, um SPF-Ausrichtungsfehler zu verhindern.

IX. Fazit

Die automatisierte Software von Skysnag schützt den Ruf Ihrer Domain und bewahrt Ihr Unternehmen vor kompromittierten Geschäftsemails, Passwortdiebstahl und potenziell erheblichen finanziellen Verlusten. Schalten Sie Erkenntnisse frei, umgehen Sie Probleme bei der E-Mail-Authentifizierung, einschließlich SPF und DKIM, und schützen Sie Ihre Domain vor Spoofing mit strenger DMARC-Durchsetzung, alles autonom mit Skysnag. Beginnen Sie mit Skysnag und melden Sie sich noch heute über diesen Link für eine kostenlose Testversion an.