Ataques honey trap representam uma das formas mais psicologicamente manipuladoras de engenharia social em cibersegurança, explorando emoções humanas e relacionamentos para contornar controles técnicos de segurança. No contexto da segurança de email, honey traps aproveitam a atração romântica ou pessoal para enganar vítimas e comprometer dados ou sistemas de sua organização.

Compreender essas táticas sofisticadas de engano é essencial para profissionais de cibersegurança, já que atacantes combinam cada vez mais engenharia social tradicional com manipulação baseada em relacionamentos para alcançar seus objetivos.

I. O que é um Honey Trap em Cibersegurança?

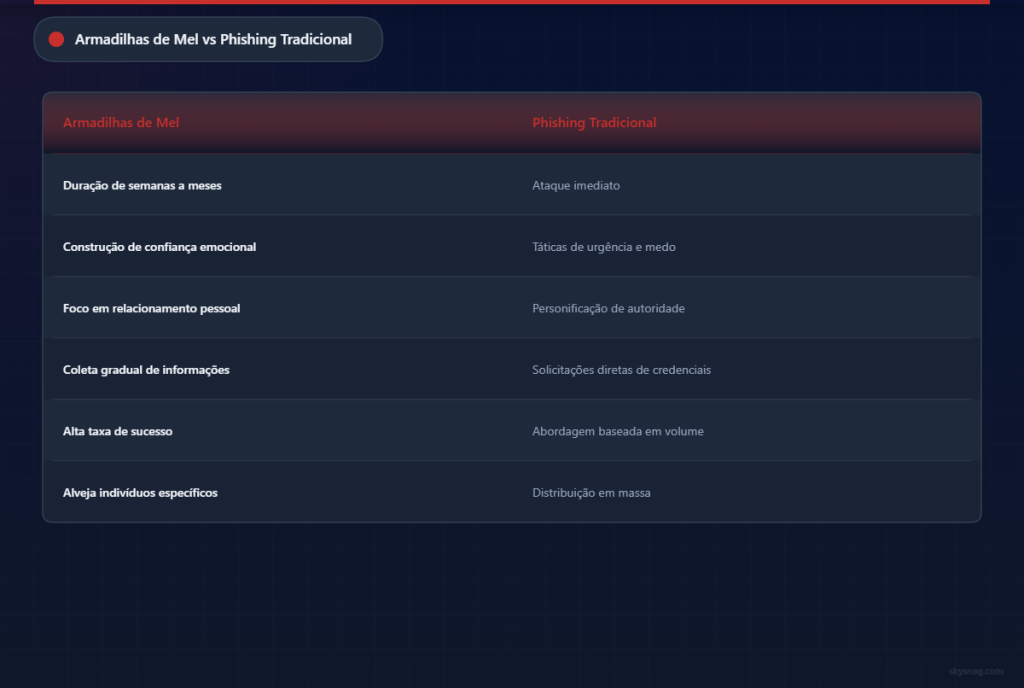

Um honey trap em cibersegurança refere-se a um ataque de engenharia social onde cibercriminosos criam relacionamentos românticos ou pessoais falsos para manipular vítimas a divulgar informações sensíveis, instalar malware ou fornecer acesso não autorizado a sistemas. Diferentemente do phishing tradicional que depende de urgência ou autoridade, honey traps exploram conexões emocionais e confiança construídas ao longo de períodos prolongados.

O termo origina-se da espionagem, onde operativos de inteligência usariam relacionamentos românticos para extrair informações classificadas. Na cibersegurança moderna, essas táticas evoluíram para campanhas sofisticadas baseadas em email que podem persistir por semanas ou meses antes do ataque real ocorrer.

Características Principais de Email Honey Traps

Email honey traps normalmente exibem vários padrões distintos:

Fase de Construção de Relacionamento: Atacantes investem tempo significativo desenvolvendo o que parece ser uma conexão pessoal genuína através de trocas de email, frequentemente usando fotos roubadas e histórias fabricadas.

Escalação Gradual de Confiança: Em vez de imediatamente solicitar informações sensíveis, atacantes lentamente constroem credibilidade e investimento emocional antes de fazer pedidos cada vez mais ousados.

Integração de Contexto Profissional: Honey traps avançados incorporam conhecimento específico do local de trabalho, terminologia da indústria e detalhes da empresa para parecer mais credíveis a alvos corporativos.

Coordenação Multi-Canal: Atacantes frequentemente estendem conversas além do email para redes sociais, aplicativos de mensagens ou até mesmo chamadas telefônicas para reforçar a autenticidade do relacionamento.

II. Como Funcionam Email Honey Traps

A anatomia de um email honey trap normalmente se desenrola através de várias fases cuidadosamente orquestradas, cada uma projetada para aprofundar o investimento emocional da vítima e reduzir sua consciência de segurança.

Contato Inicial e Criação de Perfil

Atacantes começam pesquisando vítimas potenciais através de redes sociais, redes profissionais e bancos de dados públicos para entender seus interesses, status de relacionamento e responsabilidades profissionais. Eles então criam personas fictícias convincentes, frequentemente usando fotos atrativas roubadas de redes sociais ou sites de fotografia stock.

O contato inicial por email parece orgânico e pode referenciar conexões compartilhadas, interesses comuns ou associações profissionais. Atacantes avançados podem se passar por colegas de organizações parceiras ou contatos da indústria para estabelecer credibilidade imediata.

Desenvolvimento de Relacionamento

Uma vez que o contato inicial é estabelecido, atacantes focam em construir afinidade emocional através de trocas regulares de email. Eles demonstram escuta ativa lembrando-se de detalhes pessoais compartilhados pela vítima e gradualmente compartilham suas próprias histórias pessoais fabricadas para criar intimidade recíproca.

Esta fase pode durar semanas ou meses, com o atacante cuidadosamente mantendo consistência em sua persona enquanto coleta inteligência sobre o ambiente de trabalho da vítima, práticas de segurança e privilégios de acesso.

Coleta de Informações

Conforme a confiança se aprofunda, atacantes começam a sondar por informações que poderiam facilitar ataques mais amplos. Eles podem fazer perguntas aparentemente inocentes sobre políticas do local de trabalho, sistemas de tecnologia ou atividades comerciais futuras.

Os pedidos escalam gradualmente de discussões gerais da indústria para detalhes operacionais mais específicos, sempre enquadrados dentro do contexto do relacionamento estabelecido em vez de coleta óbvia de inteligência.

Fase de Exploração

Quando confiança suficiente foi estabelecida, atacantes executam seu objetivo principal. Isso pode envolver solicitar que a vítima abra anexos maliciosos disfarçados como fotos pessoais, clique em links para sites falsos relacionados ao relacionamento que instalam malware, ou forneça credenciais sob cenários de emergência fabricados.

Alguns honey traps sofisticados culminam em pedidos para que a vítima facilite transações comerciais aparentemente legítimas que na verdade permitem fraude financeira ou exfiltração de dados.

III. Táticas Comuns de Email Honey Trap

Cibercriminosos empregam várias técnicas específicas para aumentar a credibilidade e eficácia de suas campanhas honey trap.

Engano Baseado em Romance

Atacantes criam personas românticas detalhadas, frequentemente alegando ser profissionais que viajam, militares destacados no exterior ou contatos comerciais internacionais que só podem se comunicar via email. Esses cenários explicam canais limitados de comunicação enquanto constroem investimento emocional.

Eles aproveitam princípios psicológicos como reforço intermitente, onde trocas emocionais esporádicas mas intensas criam laços psicológicos mais fortes do que padrões consistentes de comunicação.

Exploração de Relacionamento Profissional

Alguns honey traps focam em relacionamentos profissionais em vez de românticos, com atacantes se passando por pares da indústria, parceiros comerciais potenciais ou colegas de empresas subsidiárias. Essas abordagens exploram instintos de networking profissional em vez de atração romântica.

Esta variante frequentemente se mostra eficaz contra executivos seniores que regularmente se envolvem com contatos comerciais externos e podem ser mais suscetíveis à engenharia social enquadrada profissionalmente.

Manipulação de Crise e Urgência

Honey traps avançados incorporam cenários artificiais de crise onde a persona fictícia subitamente requer assistência urgente. Essas emergências fabricadas aproveitam a conexão emocional estabelecida para pressionar vítimas a tomar ação imediata sem seguir protocolos normais de segurança.

Cenários comuns de crise incluem emergências médicas requerendo assistência financeira, problemas legais requerendo compartilhamento de documentos ou oportunidades comerciais com prazos apertados requerendo compartilhamento de credenciais.

IV. Proteção Contra Email Honey Traps

Defender-se contra ataques honey trap requer uma combinação de controles técnicos, treinamento de conscientização de segurança e políticas organizacionais que levem em conta a sofisticação psicológica dessas ameaças.

Autenticação de Email e Controles de Segurança

Implementar protocolos robustos de autenticação de email fornece a primeira linha de defesa contra ataques sofisticados de engenharia social. Skysnag Protect (https://skysnag.com/pt-br/protect/) permite que organizações configurem políticas DMARC que previnem spoofing de domínio e envio não autorizado de email, tornando significativamente mais difícil para atacantes se passarem por contatos confiáveis ou estabelecer personas credíveis.

Validação SPF e DKIM ajuda a garantir que emails alegando ser de domínios legítimos são realmente autorizados pelos proprietários desses domínios, enquanto relatórios DMARC fornecem visibilidade em tentativas de ataques de personificação que podem ser parte de campanhas honey trap.

Soluções avançadas de segurança de email também podem analisar padrões de comunicação, sinalizando comportamento suspeito de construção de relacionamento ou pedidos incomuns de informações que podem indicar tentativas de engenharia social.

Treinamento de Conscientização de Segurança

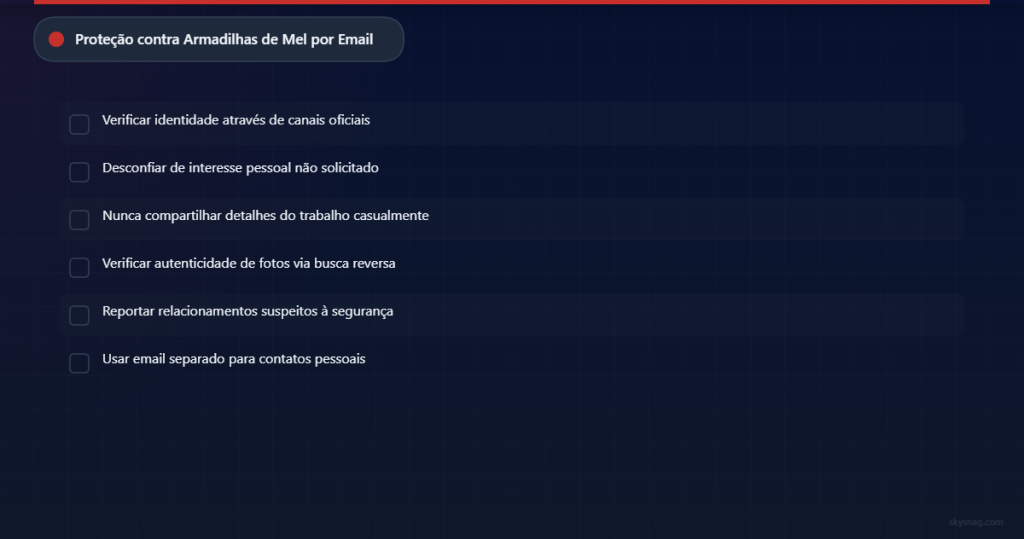

Treinamento tradicional de conscientização sobre phishing frequentemente foca em indicadores óbvios de ameaça como pedidos urgentes de pagamento ou links suspeitos. Defesa contra honey trap requer educação mais sutil sobre táticas de manipulação baseadas em relacionamento.

Programas de treinamento devem ajudar funcionários a reconhecer tentativas graduais de coleta de informações, entender a psicologia da engenharia social e estabelecer protocolos claros para lidar com comunicações pessoais não solicitadas em contextos profissionais.

Exercícios regulares simulados de honey trap podem ajudar organizações a avaliar sua vulnerabilidade a essas campanhas de engano de longo prazo e reforçar procedimentos apropriados de resposta.

Controles de Política e Procedimento

Organizações precisam de políticas claras governando comunicação de funcionários com contatos externos, particularmente sobre compartilhamento de informações e requisitos de divulgação de relacionamento.

Políticas devem abordar uso aceitável de email corporativo para comunicações pessoais, relatório obrigatório de tentativas suspeitas de construção de relacionamento e procedimentos de escalação quando funcionários recebem pedidos incomuns de alegados contatos pessoais.

Monitoramento Técnico e Análise

Equipes de segurança devem implementar capacidades de monitoramento que podem detectar padrões incomuns de comunicação, como conversas pessoais prolongadas com endereços externos ou escalação gradual em pedidos de informações.

Soluções de prevenção de perda de dados (DLP) podem ajudar a identificar quando funcionários estão compartilhando informações sensíveis através de canais de email, independentemente de o destinatário parecer confiável baseado no histórico de comunicação estabelecido.

V. Impacto na Indústria e Exemplos do Mundo Real

Ataques honey trap foram documentados em várias indústrias, com impacto particularmente significativo em setores que lidam com dados sensíveis ou propriedade intelectual de alto valor.

Organizações de serviços financeiros frequentemente encontram honey traps visando funcionários com acesso a dados de clientes ou sistemas de transação. Esses ataques frequentemente envolvem meses de construção de relacionamento antes de tentar extrair informações de conta ou facilitar transações fraudulentas.

Contratados governamentais e organizações de defesa enfrentam campanhas sofisticadas de honey trap de estados-nação projetadas para extrair informações classificadas ou estabelecer acesso persistente a sistemas sensíveis.

Organizações de saúde relataram tentativas de honey trap visando administradores com acesso a bancos de dados de pacientes, com atacantes construindo relacionamentos nas redes sociais antes de transicionar para coleta de informações baseada em email.

VI. Principais Pontos

Ataques honey trap representam uma evolução na engenharia social que combina táticas tradicionais de phishing com manipulação psicológica sofisticada. Esses ataques exploram necessidades humanas fundamentais de conexão e confiança, tornando-os particularmente eficazes até mesmo contra indivíduos conscientes de segurança.

Organizações devem reconhecer que controles técnicos de segurança sozinhos não podem defender contra engano baseado em relacionamento. Defesa eficaz requer autenticação abrangente de email, treinamento direcionado de conscientização de segurança, políticas claras de comunicação e capacidades de monitoramento que podem detectar padrões sutis de engenharia social.

Entender táticas honey trap ajuda profissionais de segurança a desenvolver estratégias de defesa mais eficazes e ajuda funcionários a reconhecer quando seus instintos sociais naturais podem ser explorados por cibercriminosos. O investimento de tempo necessário para honey traps bem-sucedidos os torna atraentes para atores de ameaça sofisticados, mas também fornece mais oportunidades para detecção quando organizações implementam procedimentos apropriados de monitoramento e relatório.

Implementando controles robustos de segurança de email como aqueles disponíveis através do Skysnag Protect e mantendo consciência de táticas evoluindo de engenharia social, organizações podem se proteger melhor contra essas ameaças cibernéticas emocionalmente manipuladoras.