Los ataques honey trap representan una de las formas más manipuladoras psicológicamente de ingeniería social en ciberseguridad, explotando las emociones humanas y las relaciones para eludir los controles de seguridad técnicos. En el contexto de la seguridad del email, los honey traps aprovechan la atracción romántica o personal para engañar a las víctimas y comprometerlas para que pongan en riesgo los datos o sistemas de su organización.

Comprender estas sofisticadas tácticas de engaño es esencial para los profesionales de ciberseguridad, ya que los atacantes combinan cada vez más la ingeniería social tradicional con manipulación basada en relaciones para lograr sus objetivos.

I. ¿Qué es un Honey Trap en Ciberseguridad?

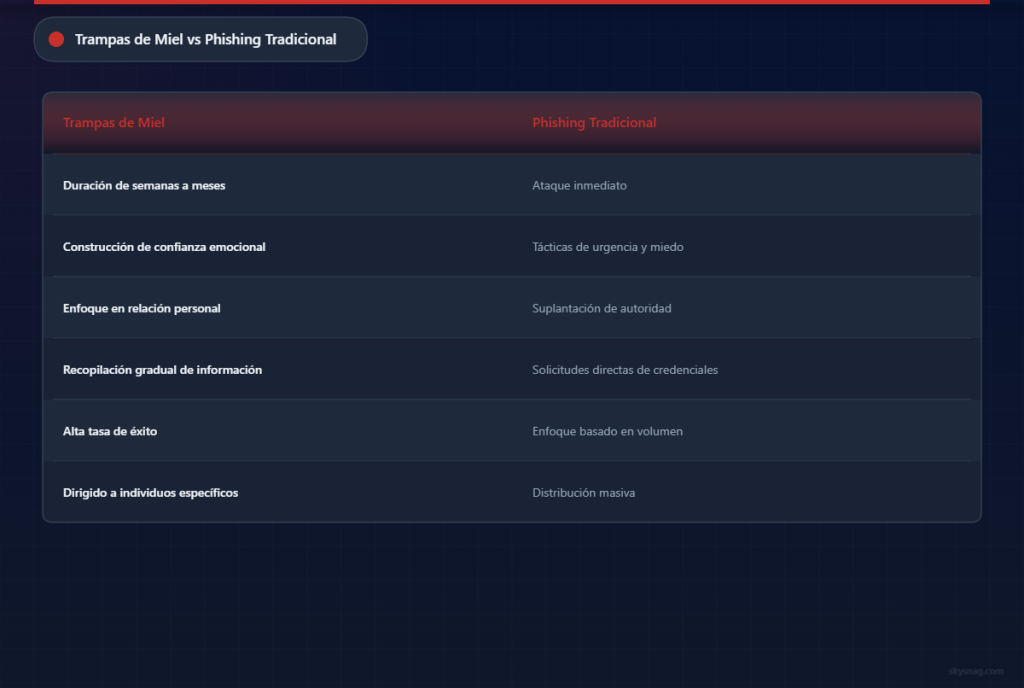

Un honey trap en ciberseguridad se refiere a un ataque de ingeniería social donde los cibercriminales crean relaciones románticas o personales falsas para manipular a las víctimas para que divulguen información sensible, instalen malware o proporcionen acceso no autorizado a sistemas. A diferencia del phishing tradicional que depende de la urgencia o autoridad, los honey traps explotan las conexiones emocionales y la confianza construida durante períodos prolongados.

El término se origina en el espionaje, donde los operativos de inteligencia usarían relaciones románticas para extraer información clasificada. En la ciberseguridad moderna, estas tácticas han evolucionado hacia campañas sofisticadas basadas en email que pueden persistir durante semanas o meses antes de que ocurra el ataque real.

Características Clave de los Honey Traps por Email

Los honey traps por email típicamente exhiben varios patrones distintos:

Fase de Construcción de Relación: Los atacantes invierten tiempo significativo desarrollando lo que parece ser una conexión personal genuina a través de intercambios de email, a menudo usando fotos robadas e historias fabricadas.

Escalada Gradual de Confianza: En lugar de solicitar inmediatamente información sensible, los atacantes construyen lentamente credibilidad e inversión emocional antes de hacer solicitudes cada vez más atrevidas.

Integración de Contexto Profesional: Los honey traps avanzados incorporan conocimiento específico del lugar de trabajo, terminología de la industria y detalles de la empresa para parecer más creíbles a los objetivos corporativos.

Coordinación Multicanal: Los atacantes a menudo extienden las conversaciones más allá del email a redes sociales, aplicaciones de mensajería o incluso llamadas telefónicas para reforzar la autenticidad de la relación.

II. Cómo Funcionan los Honey Traps por Email

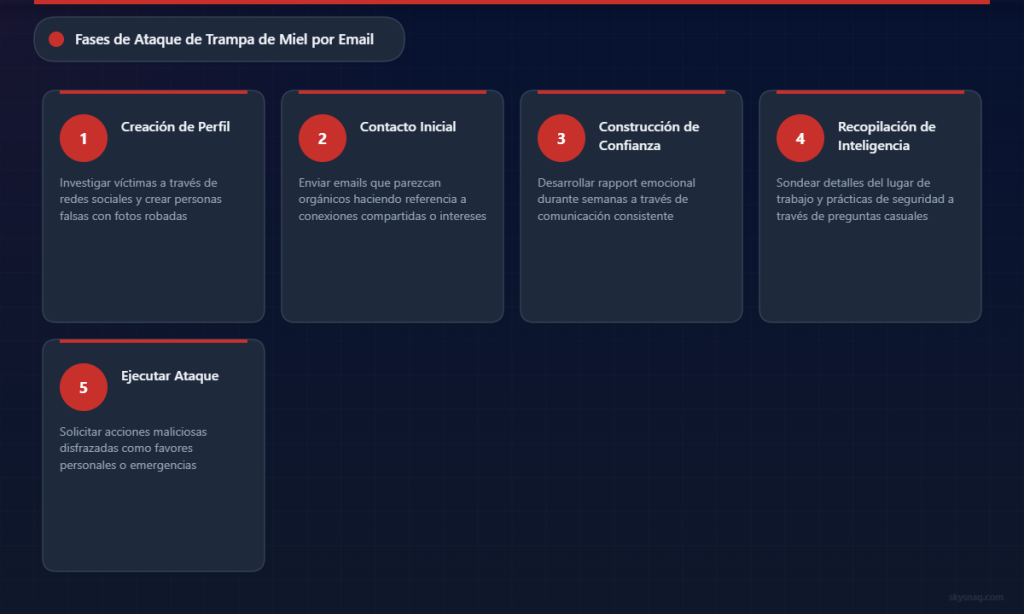

La anatomía de un honey trap por email típicamente se desarrolla a través de varias fases cuidadosamente orquestadas, cada una diseñada para profundizar la inversión emocional de la víctima y reducir su conciencia de seguridad.

Contacto Inicial y Creación de Perfil

Los atacantes comienzan investigando víctimas potenciales a través de redes sociales, redes profesionales y bases de datos públicas para entender sus intereses, estado de relación y responsabilidades profesionales. Luego crean personas ficticias convincentes, a menudo usando fotos atractivas robadas de sitios de redes sociales o fotografía de stock.

El contacto inicial por email parece orgánico y puede hacer referencia a conexiones compartidas, intereses comunes o asociaciones profesionales. Los atacantes avanzados podrían hacerse pasar por colegas de organizaciones asociadas o contactos de la industria para establecer credibilidad inmediata.

Desarrollo de la Relación

Una vez establecido el contacto inicial, los atacantes se enfocan en construir conexión emocional a través de intercambios regulares de email. Demuestran escucha activa recordando detalles personales compartidos por la víctima y gradualmente comparten sus propias historias personales fabricadas para crear intimidad recíproca.

Esta fase puede durar semanas o meses, con el atacante manteniendo cuidadosamente la consistencia en su persona mientras recopila inteligencia sobre el ambiente de trabajo de la víctima, prácticas de seguridad y privilegios de acceso.

Recopilación de Información

A medida que la confianza se profundiza, los atacantes comienzan a sondear información que podría facilitar ataques más amplios. Podrían hacer preguntas aparentemente inocentes sobre políticas del lugar de trabajo, sistemas de tecnología o próximas actividades comerciales.

Las solicitudes escalanan gradualmente desde discusión general de la industria hasta detalles operacionales más específicos, siempre enmarcadas dentro del contexto de la relación establecida en lugar de recopilación obvia de inteligencia.

Fase de Explotación

Cuando se ha establecido suficiente confianza, los atacantes ejecutan su objetivo principal. Esto podría involucrar solicitar a la víctima que abra archivos adjuntos maliciosos disfrazados como fotos personales, haga clic en enlaces a sitios web falsos relacionados con la relación que instalan malware, o proporcione credenciales bajo escenarios de emergencia fabricados.

Algunos honey traps sofisticados culminan en solicitudes para que la víctima facilite transacciones comerciales aparentemente legítimas que en realidad permiten fraude financiero o filtración de datos.

III. Tácticas Comunes de Honey Traps por Email

Los cibercriminales emplean varias técnicas específicas para mejorar la credibilidad y efectividad de sus campañas de honey trap.

Engaño Basado en Romance

Los atacantes crean personas románticas detalladas, a menudo afirmando ser profesionales de viajes, personal militar desplegado en el extranjero o contactos comerciales internacionales que solo pueden comunicarse por email. Estos escenarios explican canales de comunicación limitados mientras construyen inversión emocional.

Aprovechan principios psicológicos como el refuerzo intermitente, donde intercambios emocionales esporádicos pero intensos crean vínculos psicológicos más fuertes que patrones de comunicación consistentes.

Explotación de Relaciones Profesionales

Algunos honey traps se enfocan en relaciones profesionales en lugar de románticas, con atacantes haciéndose pasar por pares de la industria, socios comerciales potenciales o colegas de empresas subsidiarias. Estos enfoques explotan los instintos de networking profesional en lugar de atracción romántica.

Esta variante a menudo resulta efectiva contra ejecutivos senior que regularmente se involucran con contactos comerciales externos y pueden ser más susceptibles a ingeniería social enmarcada profesionalmente.

Manipulación de Crisis y Urgencia

Los honey traps avanzados incorporan escenarios de crisis artificial donde la persona ficticia repentinamente requiere asistencia urgente. Estas emergencias manufacturadas aprovechan la conexión emocional establecida para presionar a las víctimas a tomar acción inmediata sin seguir protocolos normales de seguridad.

Los escenarios de crisis comunes incluyen emergencias médicas que requieren asistencia financiera, problemas legales que requieren compartir documentos u oportunidades comerciales con fechas límite ajustadas que requieren compartir credenciales.

IV. Protección Contra Honey Traps por Email

Defenderse contra ataques honey trap requiere una combinación de controles técnicos, entrenamiento de conciencia de seguridad y políticas organizacionales que tomen en cuenta la sofisticación psicológica de estas amenazas.

Autenticación de Email y Controles de Seguridad

Implementar protocolos robustos de autenticación de email proporciona la primera línea de defensa contra ataques sofisticados de ingeniería social. Skysnag Protect (https://skysnag.com/es/protect/) permite a las organizaciones configurar políticas DMARC que previenen la suplantación de dominio y el envío no autorizado de emails, haciendo significativamente más difícil para los atacantes hacerse pasar por contactos confiables o establecer personas creíbles.

La validación SPF y DKIM ayuda a asegurar que los emails que afirman ser de dominios legítimos están realmente autorizados por esos propietarios de dominio, mientras que los reportes DMARC proporcionan visibilidad sobre intentos de suplantación de identidad que podrían ser parte de campañas honey trap.

Las soluciones avanzadas de seguridad de email también pueden analizar patrones de comunicación, marcando comportamiento sospechoso de construcción de relaciones o solicitudes inusuales de información que podrían indicar intentos de ingeniería social.

Entrenamiento de Conciencia de Seguridad

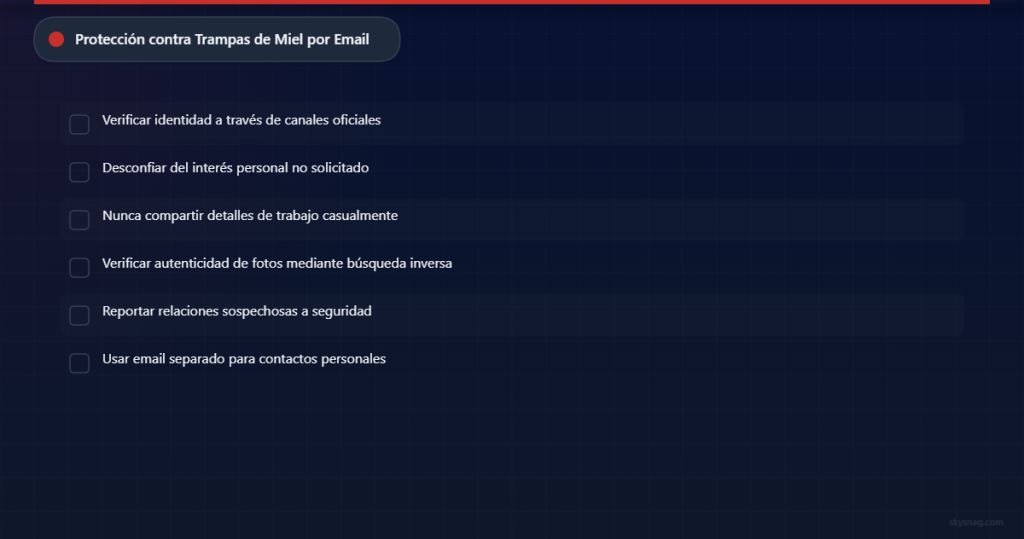

El entrenamiento tradicional de conciencia de phishing a menudo se enfoca en indicadores obvios de amenaza como solicitudes urgentes de pago o enlaces sospechosos. La defensa contra honey trap requiere educación más matizada sobre tácticas de manipulación basadas en relaciones.

Los programas de entrenamiento deben ayudar a los empleados a reconocer intentos graduales de recopilación de información, entender la psicología de la ingeniería social y establecer protocolos claros para manejar comunicaciones personales no solicitadas en contextos profesionales.

Los ejercicios regulares simulados de honey trap pueden ayudar a las organizaciones a evaluar su vulnerabilidad a estas campañas de engaño a largo plazo y reforzar procedimientos de respuesta apropiados.

Controles de Política y Procedimientos

Las organizaciones necesitan políticas claras que gobiernen la comunicación de empleados con contactos externos, particularmente con respecto a requisitos de compartir información y divulgación de relaciones.

Las políticas deben abordar el uso aceptable del email corporativo para comunicaciones personales, reporte obligatorio de intentos sospechosos de construcción de relaciones y procedimientos de escalada cuando los empleados reciban solicitudes inusuales de supuestos contactos personales.

Monitoreo Técnico y Análisis

Los equipos de seguridad deben implementar capacidades de monitoreo que puedan detectar patrones inusuales de comunicación, como conversaciones personales extendidas con direcciones externas o escalada gradual en solicitudes de información.

Las soluciones de prevención de pérdida de datos (DLP) pueden ayudar a identificar cuándo los empleados están compartiendo información sensible a través de canales de email, independientemente de si el destinatario parece confiable basado en el historial de comunicación establecido.

V. Impacto en la Industria y Ejemplos del Mundo Real

Los ataques honey trap han sido documentados en varias industrias, con impacto particularmente significativo en sectores que manejan datos sensibles o propiedad intelectual de alto valor.

Las organizaciones de servicios financieros frecuentemente encuentran honey traps dirigidos a empleados con acceso a datos de clientes o sistemas de transacciones. Estos ataques a menudo involucran meses de construcción de relaciones antes de intentar extraer información de cuentas o facilitar transacciones fraudulentas.

Los contratistas gubernamentales y organizaciones de defensa enfrentan campañas sofisticadas de honey trap de estados-nación diseñadas para extraer información clasificada o establecer acceso persistente a sistemas sensibles.

Las organizaciones de salud han reportado intentos de honey trap dirigidos a administradores con acceso a bases de datos de pacientes, con atacantes construyendo relaciones en redes sociales antes de transicionar a recopilación de información basada en email.

VI. Puntos Clave

Los ataques honey trap representan una evolución en ingeniería social que combina tácticas tradicionales de phishing con manipulación psicológica sofisticada. Estos ataques explotan necesidades humanas fundamentales de conexión y confianza, haciéndolos particularmente efectivos incluso contra individuos conscientes de la seguridad.

Las organizaciones deben reconocer que los controles de seguridad técnicos por sí solos no pueden defenderse contra el engaño basado en relaciones. La defensa efectiva requiere autenticación integral de email, entrenamiento dirigido de conciencia de seguridad, políticas claras de comunicación y capacidades de monitoreo que puedan detectar patrones sutiles de ingeniería social.

Entender las tácticas honey trap ayuda a los profesionales de seguridad a desarrollar estrategias de defensa más efectivas y ayuda a los empleados a reconocer cuándo sus instintos sociales naturales podrían ser explotados por cibercriminales. La inversión de tiempo requerida para honey traps exitosos los hace atractivos para actores de amenaza sofisticados pero también proporciona más oportunidades para detección cuando las organizaciones implementan procedimientos apropiados de monitoreo y reporte.

Al implementar controles robustos de seguridad de email como los disponibles a través de Skysnag Protect y mantener conciencia de las tácticas evolutivas de ingeniería social, las organizaciones pueden protegerse mejor contra estas amenazas cibernéticas emocionalmente manipuladoras.