Les attaques par piège amoureux représentent l’une des formes d’ingénierie sociale les plus psychologiquement manipulatrices en cybersécurité, exploitant les émotions humaines et les relations pour contourner les contrôles de sécurité techniques. Dans le contexte de la sécurité des emails, les pièges amoureux exploitent l’attraction romantique ou personnelle pour tromper les victimes et les amener à compromettre les données ou systèmes de leur organisation.

Comprendre ces tactiques de déception sophistiquées est essentiel pour les professionnels de la cybersécurité, car les attaquants mélangent de plus en plus l’ingénierie sociale traditionnelle avec la manipulation basée sur les relations pour atteindre leurs objectifs.

I. Qu’est-ce qu’un Piège Amoureux en Cybersécurité ?

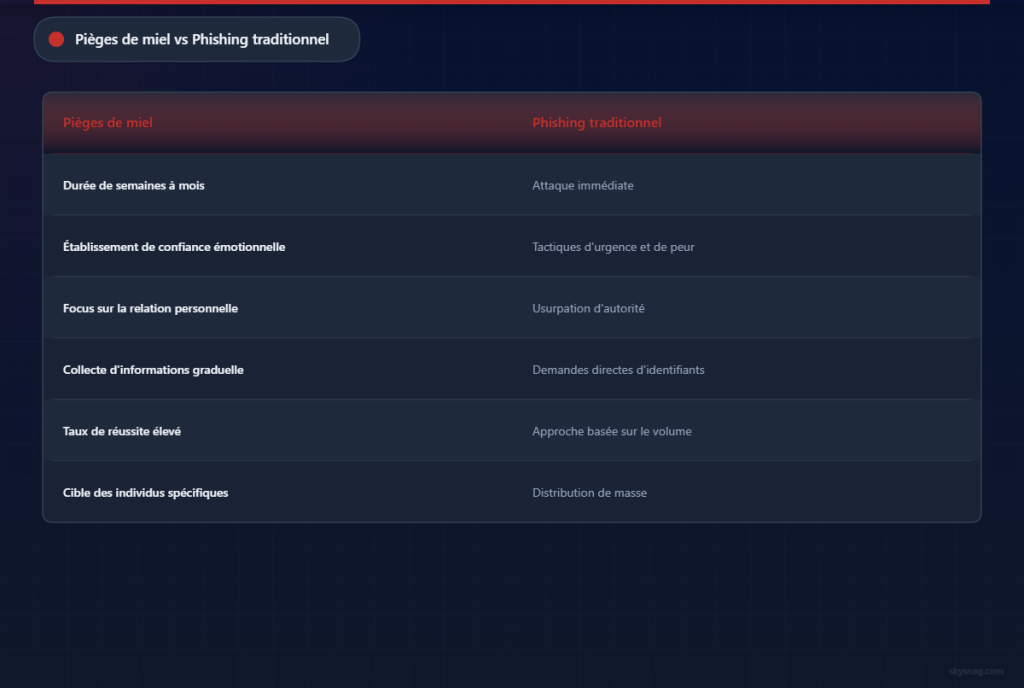

Un piège amoureux en cybersécurité fait référence à une attaque d’ingénierie sociale où les cybercriminels créent de fausses relations romantiques ou personnelles pour manipuler les victimes afin qu’elles divulguent des informations sensibles, installent des logiciels malveillants, ou fournissent un accès non autorisé aux systèmes. Contrairement au phishing traditionnel qui repose sur l’urgence ou l’autorité, les pièges amoureux exploitent les connexions émotionnelles et la confiance établies sur de longues périodes.

Le terme provient de l’espionnage, où les agents de renseignement utilisaient des relations romantiques pour extraire des informations classifiées. En cybersécurité moderne, ces tactiques ont évolué vers des campagnes sophistiquées basées sur l’email qui peuvent persister pendant des semaines ou des mois avant que l’attaque réelle n’ait lieu.

Caractéristiques Clés des Pièges Amoureux par Email

Les pièges amoureux par email présentent généralement plusieurs modèles distincts :

Phase de Construction de Relation : Les attaquants investissent un temps considérable dans le développement de ce qui semble être une connexion personnelle authentique à travers des échanges d’emails, utilisant souvent des photos volées et des histoires personnelles fabriquées.

Escalade Graduelle de la Confiance : Plutôt que de demander immédiatement des informations sensibles, les attaquants construisent lentement la crédibilité et l’investissement émotionnel avant de faire des demandes de plus en plus audacieuses.

Intégration du Contexte Professionnel : Les pièges amoureux avancés incorporent des connaissances spécifiques au lieu de travail, la terminologie de l’industrie et les détails de l’entreprise pour paraître plus crédibles aux cibles corporatives.

Coordination Multi-Canaux : Les attaquants étendent souvent les conversations au-delà de l’email vers les réseaux sociaux, les applications de messagerie, ou même les appels téléphoniques pour renforcer l’authenticité de la relation.

II. Comment Fonctionnent les Pièges Amoureux par Email

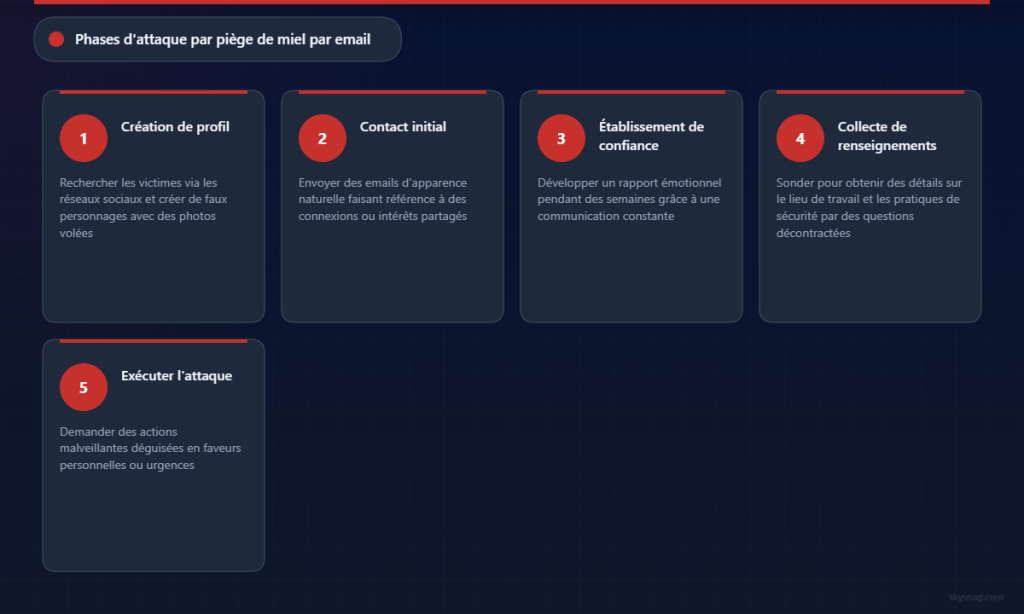

L’anatomie d’un piège amoureux par email se déploie généralement à travers plusieurs phases soigneusement orchestrées, chacune conçue pour approfondir l’investissement émotionnel de la victime et diminuer sa conscience sécuritaire.

Contact Initial et Création de Profil

Les attaquants commencent par rechercher les victimes potentielles à travers les réseaux sociaux, les réseaux professionnels et les bases de données publiques pour comprendre leurs intérêts, leur statut relationnel et leurs responsabilités professionnelles. Ils créent ensuite des personas fictionnels convaincants, utilisant souvent des photos attirantes volées sur les réseaux sociaux ou des sites de photographies stock.

Le contact initial par email semble organique et peut faire référence à des connexions partagées, des intérêts communs, ou des associations professionnelles. Les attaquants avancés pourraient se faire passer pour des collègues d’organisations partenaires ou des contacts de l’industrie pour établir une crédibilité immédiate.

Développement de la Relation

Une fois le contact initial établi, les attaquants se concentrent sur la construction d’un rapport émotionnel à travers des échanges d’emails réguliers. Ils démontrent une écoute active en se souvenant des détails personnels partagés par la victime et partagent graduellement leurs propres histoires personnelles fabriquées pour créer une intimité réciproque.

Cette phase peut durer des semaines ou des mois, l’attaquant maintenant soigneusement la cohérence de son persona tout en recueillant des renseignements sur l’environnement de travail de la victime, les pratiques de sécurité et les privilèges d’accès.

Collecte d’Informations

Alors que la confiance s’approfondit, les attaquants commencent à sonder pour obtenir des informations qui pourraient faciliter des attaques plus larges. Ils peuvent poser des questions apparemment innocentes sur les politiques du lieu de travail, les systèmes technologiques, ou les activités commerciales à venir.

Les demandes s’intensifient graduellement de discussions générales de l’industrie à des détails opérationnels plus spécifiques, toujours encadrées dans le contexte de la relation établie plutôt que comme une collecte évidente de renseignements.

Phase d’Exploitation

Lorsqu’une confiance suffisante a été établie, les attaquants exécutent leur objectif principal. Cela peut impliquer de demander à la victime d’ouvrir des pièces jointes malveillantes déguisées en photos personnelles, de cliquer sur des liens vers de faux sites web liés aux relations qui installent des logiciels malveillants, ou de fournir des identifiants sous des scénarios d’urgence fabriqués.

Certains pièges amoureux sophistiqués culminent avec des demandes pour que la victime facilite des transactions commerciales apparemment légitimes qui permettent en réalité la fraude financière ou l’exfiltration de données.

III. Tactiques Communes des Pièges Amoureux par Email

Les cybercriminels emploient diverses techniques spécifiques pour améliorer la crédibilité et l’efficacité de leurs campagnes de pièges amoureux.

Déception Basée sur la Romance

Les attaquants créent des personas romantiques détaillés, prétendant souvent être des professionnels en voyage, du personnel militaire déployé à l’étranger, ou des contacts commerciaux internationaux qui ne peuvent communiquer que par email. Ces scénarios expliquent les canaux de communication limités tout en construisant l’investissement émotionnel.

Ils exploitent des principes psychologiques comme le renforcement intermittent, où des échanges émotionnels sporadiques mais intenses créent des liens psychologiques plus forts que des modèles de communication cohérents.

Exploitation de Relations Professionnelles

Certains pièges amoureux se concentrent sur des relations professionnelles plutôt que romantiques, avec des attaquants qui se font passer pour des pairs de l’industrie, des partenaires commerciaux potentiels, ou des collègues d’entreprises filiales. Ces approches exploitent les instincts de réseautage professionnel plutôt que l’attraction romantique.

Cette variante s’avère souvent efficace contre les cadres supérieurs qui s’engagent régulièrement avec des contacts commerciaux externes et peuvent être plus susceptibles à l’ingénierie sociale encadrée professionnellement.

Manipulation de Crise et d’Urgence

Les pièges amoureux avancés incorporent des scénarios de crise artificiels où le persona fictif a soudainement besoin d’assistance urgente. Ces urgences manufacturées exploitent la connexion émotionnelle établie pour presser les victimes à prendre des actions immédiates sans suivre les protocoles de sécurité normaux.

Les scénarios de crise courants incluent les urgences médicales nécessitant une assistance financière, les problèmes légaux nécessitant le partage de documents, ou les opportunités commerciales avec des délais serrés nécessitant le partage d’identifiants.

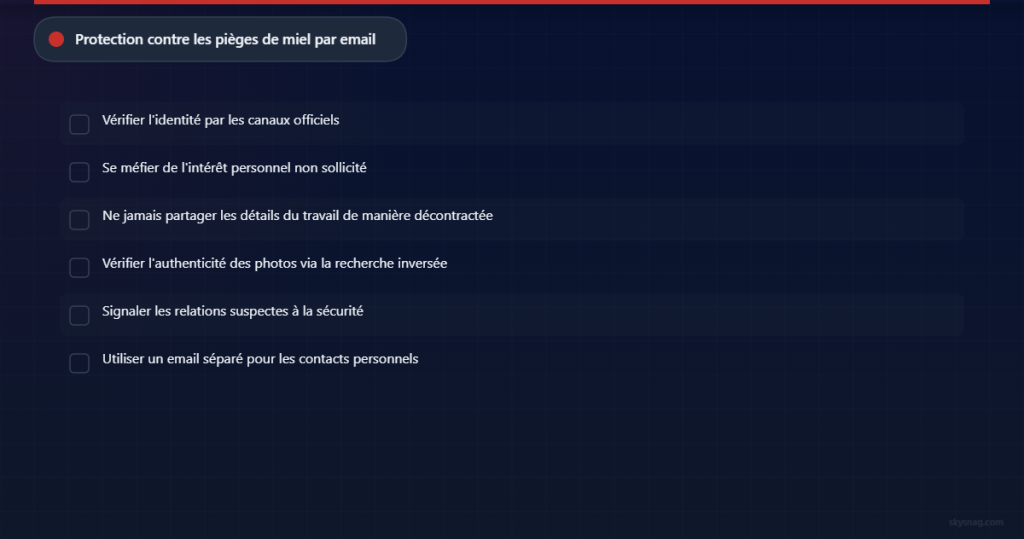

IV. Se Protéger Contre les Pièges Amoureux par Email

Se défendre contre les attaques par piège amoureux nécessite une combinaison de contrôles techniques, de formation de sensibilisation à la sécurité, et de politiques organisationnelles qui tiennent compte de la sophistication psychologique de ces menaces.

Authentification Email et Contrôles de Sécurité

L’implémentation de protocoles d’authentification email robustes fournit la première ligne de défense contre les attaques d’ingénierie sociale sophistiquées. Skysnag Protect (https://skysnag.com/fr/protect/) permet aux organisations de configurer des politiques DMARC qui empêchent l’usurpation de domaine et l’envoi d’emails non autorisés, rendant beaucoup plus difficile pour les attaquants d’usurper l’identité de contacts de confiance ou d’établir des personas crédibles.

La validation SPF et DKIM aide à s’assurer que les emails prétendant provenir de domaines légitimes sont réellement autorisés par ces propriétaires de domaine, tandis que les rapports DMARC fournissent une visibilité sur les tentatives d’usurpation d’identité qui pourraient faire partie de campagnes de pièges amoureux.

Les solutions de sécurité email avancées peuvent également analyser les modèles de communication, signalant les comportements suspects de construction de relation ou les demandes d’information inhabituelles qui pourraient indiquer des tentatives d’ingénierie sociale.

Formation de Sensibilisation à la Sécurité

La formation traditionnelle de sensibilisation au phishing se concentre souvent sur des indicateurs de menace évidents comme les demandes de paiement urgentes ou les liens suspects. La défense contre les pièges amoureux nécessite une éducation plus nuancée sur les tactiques de manipulation basées sur les relations.

Les programmes de formation devraient aider les employés à reconnaître les tentatives graduelles de collecte d’informations, comprendre la psychologie de l’ingénierie sociale, et établir des protocoles clairs pour gérer les communications personnelles non sollicitées dans des contextes professionnels.

Des exercices réguliers de pièges amoureux simulés peuvent aider les organisations à évaluer leur vulnérabilité à ces campagnes de déception à long terme et renforcer les procédures de réponse appropriées.

Contrôles de Politique et Procéduraux

Les organisations ont besoin de politiques claires régissant la communication des employés avec des contacts externes, particulièrement concernant le partage d’informations et les exigences de divulgation de relations.

Les politiques devraient adresser l’utilisation acceptable de l’email corporatif pour les communications personnelles, le signalement obligatoire des tentatives suspectes de construction de relation, et les procédures d’escalade quand les employés reçoivent des demandes inhabituelles de contacts personnels prétendus.

Surveillance et Analyse Techniques

Les équipes de sécurité devraient implémenter des capacités de surveillance qui peuvent détecter des modèles de communication inhabituels, tels que des conversations personnelles étendues avec des adresses externes ou une escalade graduelle dans les demandes d’information.

Les solutions de prévention de perte de données (DLP) peuvent aider à identifier quand les employés partagent des informations sensibles à travers des canaux email, peu importe si le destinataire semble digne de confiance basé sur l’historique de communication établi.

V. Impact Industriel et Exemples du Monde Réel

Les attaques par piège amoureux ont été documentées dans diverses industries, avec un impact particulièrement significatif dans les secteurs traitant des données sensibles ou de la propriété intellectuelle de haute valeur.

Les organisations de services financiers rencontrent fréquemment des pièges amoureux ciblant les employés avec accès aux données client ou aux systèmes de transaction. Ces attaques impliquent souvent des mois de construction de relation avant de tenter d’extraire des informations de compte ou de faciliter des transactions frauduleuses.

Les contractants gouvernementaux et les organisations de défense font face à des campagnes sophistiquées de pièges amoureux d’États-nations conçues pour extraire des informations classifiées ou établir un accès persistant aux systèmes sensibles.

Les organisations de santé ont rapporté des tentatives de pièges amoureux ciblant les administrateurs avec accès aux bases de données de patients, avec des attaquants construisant des relations sur les réseaux sociaux avant de transitionner vers la collecte d’informations basée sur l’email.

VI. Points Clés à Retenir

Les attaques par piège amoureux représentent une évolution dans l’ingénierie sociale qui combine les tactiques de phishing traditionnelles avec une manipulation psychologique sophistiquée. Ces attaques exploitent les besoins humains fondamentaux de connexion et de confiance, les rendant particulièrement efficaces même contre des individus conscients de la sécurité.

Les organisations doivent reconnaître que les contrôles de sécurité techniques seuls ne peuvent pas défendre contre la déception basée sur les relations. Une défense efficace nécessite une authentification email complète, une formation de sensibilisation à la sécurité ciblée, des politiques de communication claires, et des capacités de surveillance qui peuvent détecter les modèles subtils d’ingénierie sociale.

Comprendre les tactiques de pièges amoureux aide les professionnels de la sécurité à développer des stratégies de défense plus efficaces et aide les employés à reconnaître quand leurs instincts sociaux naturels pourraient être exploités par les cybercriminels. L’investissement en temps requis pour des pièges amoureux réussis les rend attractifs pour les acteurs de menaces sophistiqués mais fournit aussi plus d’opportunités de détection quand les organisations implémentent des procédures de surveillance et de signalement appropriées.

En implémentant des contrôles de sécurité email robustes comme ceux disponibles à travers Skysnag Protect et en maintenant une conscience des tactiques d’ingénierie sociale en évolution, les organisations peuvent mieux se protéger contre ces menaces cyber émotionnellement manipulatrices.