Les rapports agrégés DMARC arrivent dans votre boîte de réception comme des messages cryptiques écrits en code XML, laissant de nombreux professionnels IT perplexes. Ces rapports contiennent des informations critiques sur le statut de votre authentification email, mais les déchiffrer nécessite des connaissances que la plupart des équipes de sécurité n’ont jamais formellement apprises.

Comprendre les rapports agrégés DMARC est essentiel pour maintenir la sécurité des emails et prévenir les attaques de spoofing de domaine. Ces rapports au format XML révèlent quels emails passent ou échouent aux vérifications d’authentification, vous aidant à identifier les sources d’envoi légitimes et les menaces potentielles. Avec les attaques basées sur l’email qui continuent de croître, maîtriser l’analyse des rapports DMARC est devenue une compétence incontournable pour les professionnels de la cybersécurité.

Ce guide complet vous transformera d’un novice DMARC en expert de lecture de rapports, avec des exemples concrets et des techniques de dépannage avancées.

I. Comprendre la Structure des Rapports Agrégés DMARC

Les rapports agrégés DMARC suivent un format XML standardisé qui contient plusieurs sections clés. Chaque rapport représente les données collectées sur une période spécifique (généralement 24 heures) et inclut les résultats d’authentification des destinataires d’emails.

Éléments Core du Rapport

La structure de base inclut :

Métadonnées du Rapport : Contient des informations sur l’organisation rapporteuse, la plage de dates et le domaine faisant l’objet du rapport. Cette section identifie qui a envoyé le rapport et quelle période de temps il couvre.

Politique Publiée : Montre votre politique DMARC actuelle telle qu’elle est comprise par le destinataire rapporteur. Cette section révèle comment votre enregistrement DMARC est interprété à travers différents systèmes d’email.

Section Enregistrement : Contient les données d’authentification réelles, y compris les résultats SPF et DKIM, les adresses IP sources et les volumes de messages. C’est là que se trouve la vraie intelligence.

Chaque enregistrement dans un rapport représente une combinaison unique d’IP source, domaine SPF, domaine DKIM et résultats d’authentification. Comprendre ce groupement est crucial pour une analyse précise.

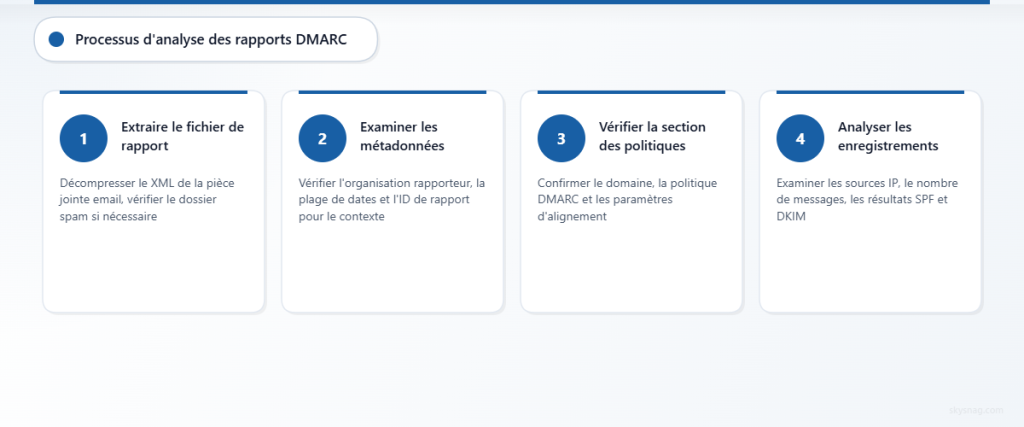

II. Processus d’Analyse de Rapport Étape par Étape

Étape 1 : Extraire et Ouvrir le Rapport

Les rapports DMARC arrivent généralement sous forme de pièces jointes compressées (fichiers ZIP ou GZIP) contenant des données XML. Les clients email modernes peuvent bloquer ces pièces jointes, vérifiez donc votre dossier spam ou quarantaine de sécurité.

Enregistrez le fichier XML localement et ouvrez-le avec un éditeur de texte ou un visualiseur XML. Bien que le XML brut paraisse intimidant, suivre une approche systématique rend l’analyse gérable.

Étape 2 : Identifier les Métadonnées du Rapport

Localisez la section des métadonnées du rapport en haut du fichier XML :

<report_metadata>

<org_name>google.com</org_name>

<email>[email protected]</email>

<extra_contact_info>https://support.google.com/a/answer/2466580</extra_contact_info>

<report_id>12345678901234567890</report_id>

<date_range>

<begin>1640995200</begin>

<end>1641081599</end>

</date_range>

</report_metadata>Cet exemple montre un rapport de Google couvrant une période de 24 heures. Les timestamps sont au format Unix et nécessitent une conversion en dates lisibles.

Étape 3 : Examiner la Section Politique Publiée

La section politique publiée montre comment les destinataires interprètent votre enregistrement DMARC :

<policy_published>

<domain>example.com</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>none</sp>

<pct>100</pct>

</policy_published>Éléments clés à vérifier :

- Domain : Confirme le domaine faisant l’objet du rapport

- p : Votre politique principale (none, quarantine, ou reject)

- adkim/aspf : Modes d’alignement DKIM et SPF (r=relâché, s=strict)

- pct : Pourcentage de messages auxquels la politique s’applique

Étape 4 : Analyser les Enregistrements Individuels

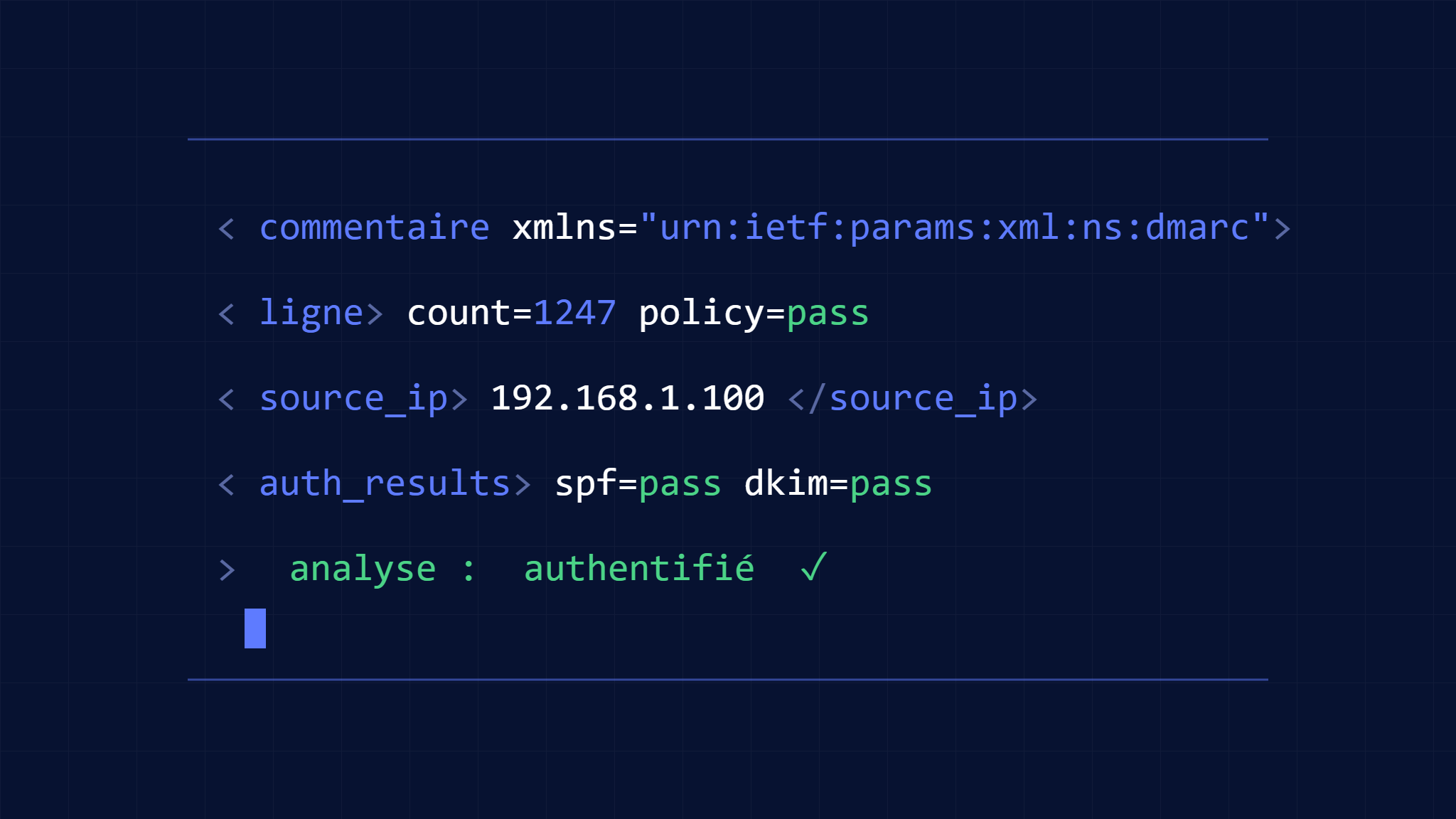

Chaque section d’enregistrement contient les résultats d’authentification pour une source spécifique :

<record>

<row>

<source_ip>209.85.208.180</source_ip>

<count>347</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>pass</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>example.com</header_from>

</identifiers>

<auth_results>

<spf>

<domain>example.com</domain>

<result>pass</result>

</spf>

<dkim>

<domain>example.com</domain>

<result>pass</result>

<selector>selector1</selector>

</dkim>

</auth_results>

</record>Points de données critiques incluent :

- Source IP : Le serveur envoyant les emails

- Count : Nombre de messages de cette source

- Policy Evaluated : Résultat DMARC final

- Auth Results : Résultats SPF et DKIM individuels

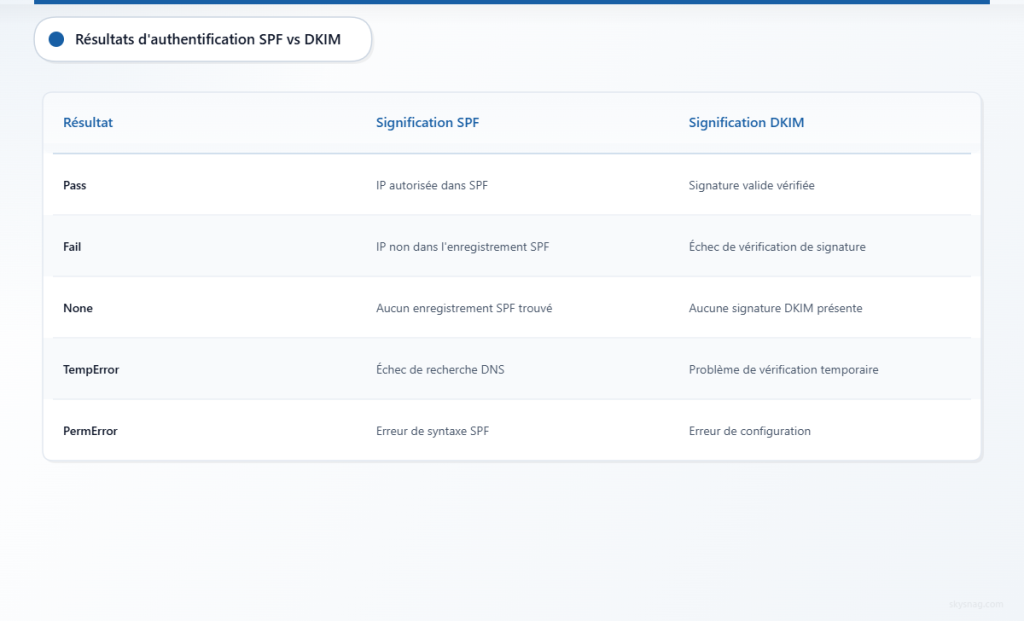

III. Interpréter les Résultats d’Authentification

Analyse des Résultats SPF

Les résultats SPF (Sender Policy Framework) indiquent si l’IP d’envoi est autorisée :

Pass : L’adresse IP est listée dans votre enregistrement SPF

Fail : L’adresse IP n’est pas autorisée dans votre enregistrement SPF

Neutral : L’enregistrement SPF existe mais n’autorise ni ne refuse explicitement

None : Aucun enregistrement SPF trouvé

TempError : Échec temporaire de recherche DNS

PermError : Erreur permanente de syntaxe d’enregistrement SPF

Décomposition des Résultats DKIM

Les résultats DKIM (DomainKeys Identified Mail) montrent la validation de signature cryptographique :

Pass : Signature DKIM valide vérifiée avec succès

Fail : La vérification de signature DKIM a échoué

None : Aucune signature DKIM présente

Policy : La signature existe mais ne répond pas aux exigences de politique

Neutral : La signature est valide mais la politique ne spécifie pas d’action

TempError : Échec temporaire lors de la vérification

PermError : Erreur de configuration permanente

Comprendre l’Alignement DMARC

DMARC exige que SPF ou DKIM soit à la fois authentifié et aligné :

Alignement SPF : Le domaine dans le Return-Path doit correspondre (ou être un sous-domaine du) domaine From

Alignement DKIM : Le domaine de signature DKIM doit correspondre (ou être un sous-domaine du) domaine From

L’alignement relâché permet les correspondances de sous-domaines, tandis que l’alignement strict exige des correspondances exactes de domaines.

IV. Modèles de Rapports Courants et Signaux d’Alarme

Modèles de Trafic Légitimes

Une implémentation DMARC réussie montre généralement :

- Des volumes de messages élevés provenant de plages d’IP connues

- Des taux de réussite SPF et DKIM cohérents

- Un alignement de domaine approprié

- Des modèles d’authentification stables dans le temps

Indicateurs d’Activité Suspecte

Surveillez ces signaux d’alarme :

- Adresses IP inconnues avec des volumes de messages élevés

- Échecs d’authentification de sources inattendues

- Domaines mal alignés indiquant un spoofing potentiel

- Pics de trafic soudains de nouvelles plages d’IP

- Anomalies géographiques incompatibles avec vos opérations commerciales

Analyse des Échecs d’Authentification

Quand les messages échouent à l’authentification DMARC, enquêtez sur :

- Échecs SPF : Vérifiez si des expéditeurs légitimes manquent dans votre enregistrement SPF

- Échecs DKIM : Vérifiez que les clés DKIM sont correctement configurées et non expirées

- Problèmes d’alignement : Assurez-vous que les domaines From correspondent appropriément aux domaines SPF/DKIM

V. Techniques de Dépannage Avancées

Investigation d’Adresses IP

Pour les adresses IP inconnues dans les rapports :

- Recherche DNS inverse : Identifiez le fournisseur d’hébergement ou l’organisation

- Analyse de géolocalisation : Vérifiez si l’emplacement correspond aux modèles d’envoi attendus

- Vérification de réputation : Utilisez des sources de renseignement sur les menaces pour évaluer la réputation IP

- Analyse réseau : Déterminez si les IP appartiennent à des fournisseurs de services email connus

Analyse de Chaîne d’Authentification

Tracez les échecs d’authentification à travers la chaîne complète :

- Vérification d’enregistrements DNS : Confirmez que les enregistrements SPF, DKIM et DMARC sont corrects

- Validation de sélecteur : Assurez-vous que les sélecteurs DKIM correspondent entre DNS et les en-têtes d’email

- Alignement de politique : Vérifiez que les paramètres d’alignement de domaine correspondent à vos exigences

- Services tiers : Identifiez les services légitimes qui nécessitent une inclusion SPF

Analyse de Volume et de Modèles

Analysez les modèles de messages pour des insights :

- Tendances temporelles : Identifiez les heures de pointe d’envoi et l’activité inhabituelle

- Distribution de sources : Surveillez les changements dans votre infrastructure d’envoi

- Taux d’échec : Suivez les taux de succès d’authentification dans le temps

- Impact de politique : Mesurez l’effet des changements de politique sur la livraison

VI. Solutions de Traitement Automatisé de Rapports

L’analyse manuelle des rapports DMARC devient impraticable à grande échelle. Skysnag Comply traite automatiquement les rapports agrégés DMARC, fournissant des tableaux de bord intuitifs et des insights exploitables sans nécessiter d’expertise XML.

Les solutions automatisées offrent plusieurs avantages :

- Traitement en temps réel des rapports entrants

- Analyse de tendances sur plusieurs périodes

- Détection de menaces utilisant des algorithmes d’apprentissage automatique

- Capacités d’intégration avec les outils de sécurité existants

- Analyse évolutive pour les entreprises avec des volumes d’email élevés

Considérez l’automatisation lors du traitement de plus de 10-15 rapports par jour ou lors de la gestion DMARC pour plusieurs domaines.

VII. Optimiser Votre Configuration DMARC

Basé sur l’analyse des rapports, optimisez votre implémentation DMARC :

Optimisation d’Enregistrement SPF

- Supprimez les adresses IP inutilisées pour réduire les recherches DNS

- Utilisez des déclarations include pour les services tiers

- Surveillez la longueur d’enregistrement SPF pour éviter la limite de 10 recherches

Amélioration de Configuration DKIM

- Implémentez plusieurs sélecteurs DKIM pour la redondance

- Utilisez des longueurs de clés plus longues (minimum 2048-bit) pour une meilleure sécurité

- Effectuez la rotation des clés DKIM régulièrement selon les meilleures pratiques

Progression de Politique DMARC

- Commencez avec policy=none pour la surveillance

- Progressez vers quarantine après avoir atteint 95%+ de succès d’authentification

- Implémentez la politique reject seulement après des tests et validations approfondis

VIII. Points Clés à Retenir

Maîtriser l’analyse des rapports agrégés DMARC nécessite de comprendre la structure XML, les mécanismes d’authentification et les indicateurs de menaces. Concentrez-vous sur l’analyse systématique des IP sources, résultats d’authentification et statut d’alignement pour identifier à la fois les expéditeurs légitimes et les menaces potentielles.

L’examen régulier des rapports aide à maintenir la posture de sécurité email et assure que les messages légitimes atteignent les destinataires avec succès. À mesure que votre infrastructure email grandit, considérez des solutions automatisées comme Skysnag Comply pour rationaliser le processus d’analyse et obtenir des insights plus profonds sur le statut d’authentification email de votre domaine.

L’investissement dans l’expertise DMARC rapporte des dividendes à travers une amélioration de la livraison d’emails, une réduction de l’abus de marque et des défenses cybersécuritaires renforcées. Commencez avec l’analyse manuelle pour construire des connaissances fondamentales, puis tirez parti des outils d’automatisation pour faire évoluer efficacement votre programme d’authentification email.