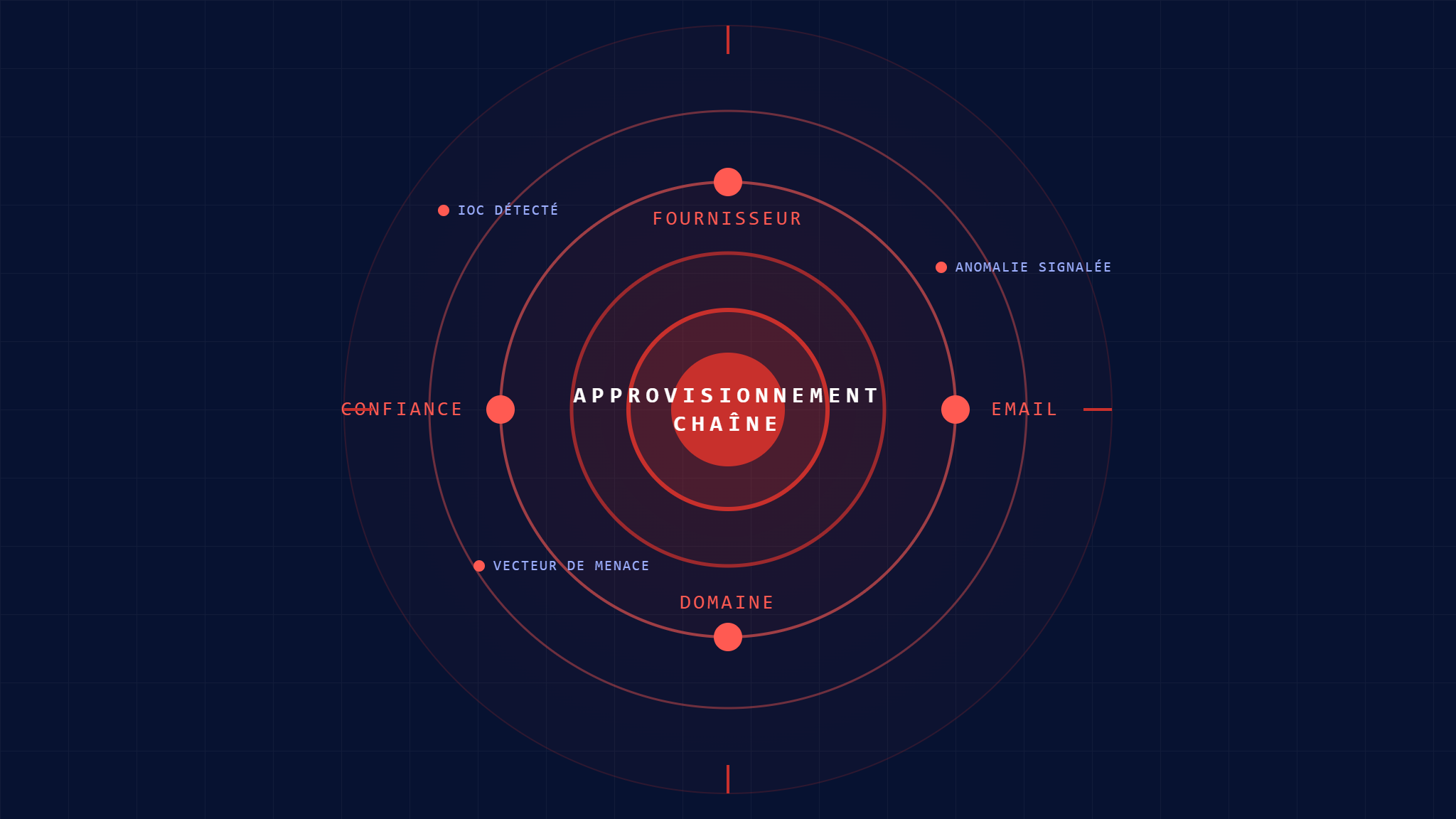

Les attaques par email de la chaîne d’approvisionnement sont devenues l’arme de prédilection des acteurs de menace sophistiqués, avec une augmentation stupéfiante de 61% des campagnes ciblées observées tout au long de 2026. Ces attaques exploitent les relations de confiance avec les fournisseurs et les comptes légitimes compromis pour contourner les contrôles de sécurité traditionnels, les rendant particulièrement dangereuses pour les organisations de toutes tailles.

I. Comprendre les Vecteurs d’Attaque par Email de la Chaîne d’Approvisionnement

Les attaques par email de la chaîne d’approvisionnement exploitent les comptes de fournisseurs compromis, les fils de discussion email détournés et les domaines de confiance usurpés pour infiltrer les organisations cibles. Contrairement aux campagnes de phishing standard, ces attaques exploitent les relations commerciales existantes et les modèles de communication, rendant la détection considérablement plus difficile.

Les renseignements sur les menaces récentes indiquent que 78% des compromissions réussies de la chaîne d’approvisionnement commencent par un email apparemment légitime d’un fournisseur ou partenaire connu, selon la recherche en cybersécurité des principales entreprises de renseignement sur les menaces. Ces attaques restent souvent non détectées pendant des mois, permettant aux attaquants d’établir un accès persistant et de se déplacer latéralement à travers les réseaux interconnectés.

II. Évaluation : IoC Critiques à Surveiller

Anomalies dans les En-têtes d’Email

Surveillez ces indicateurs spécifiques dans les en-têtes d’email qui suggèrent une compromission :

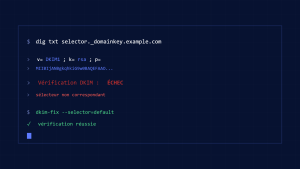

Échecs SPF, DKIM et DMARC

- Échecs SPF soudains de la part d’expéditeurs précédemment légitimes

- Incompatibilités de signature DKIM sur les communications de fournisseurs

- Violations de politique DMARC de domaines de confiance

- Contournements d’authentification utilisant l’usurpation de sous-domaines

Irrégularités de Routage et d’Horodatage

- Sauts inhabituels de serveurs de messagerie dans le routage des messages

- Incohérences d’horodatage suggérant un relais via une infrastructure compromise

- En-têtes de suivi de messages modifiés ou manquants

- Adresses IP d’origine suspectes provenant de domaines de fournisseurs

Changements dans le Contenu et les Modèles de Communication

Déviations de Langue et de Format

- Changements subtils dans le style de communication ou la terminologie

- Urgence inattendue dans les communications routinières de fournisseurs

- Incohérences grammaticales ou orthographiques de contacts professionnels

- Types de pièces jointes inhabituels ou conventions de nommage de fichiers

Anomalies des Processus Métier

- Demandes de changements de processus en dehors des canaux d’approbation normaux

- Redirection de paiement inattendue ou mises à jour de détails bancaires

- Demandes d’accès inhabituelles ou tentatives de partage d’identifiants

- Notifications de maintenance système hors planning ou non planifiées

Indicateurs Techniques

Analyse des Pièces Jointes et Liens

- Exécutables déguisés avec des extensions doubles

- Archives protégées par mot de passe provenant de sources inattendues

- URLs raccourcies ou chaînes de redirection suspectes

- Documents avec macros intégrées provenant d’utilisateurs non-macro

Signaux de Réseau et d’Infrastructure

- Communications provenant de domaines de sauvegarde ou de reprise après sinistre

- Emails provenant de domaines sosies récemment enregistrés

- Routage du trafic via des emplacements géographiques suspects

- Anomalies de certificats SSL sur les sites web ou portails de fournisseurs

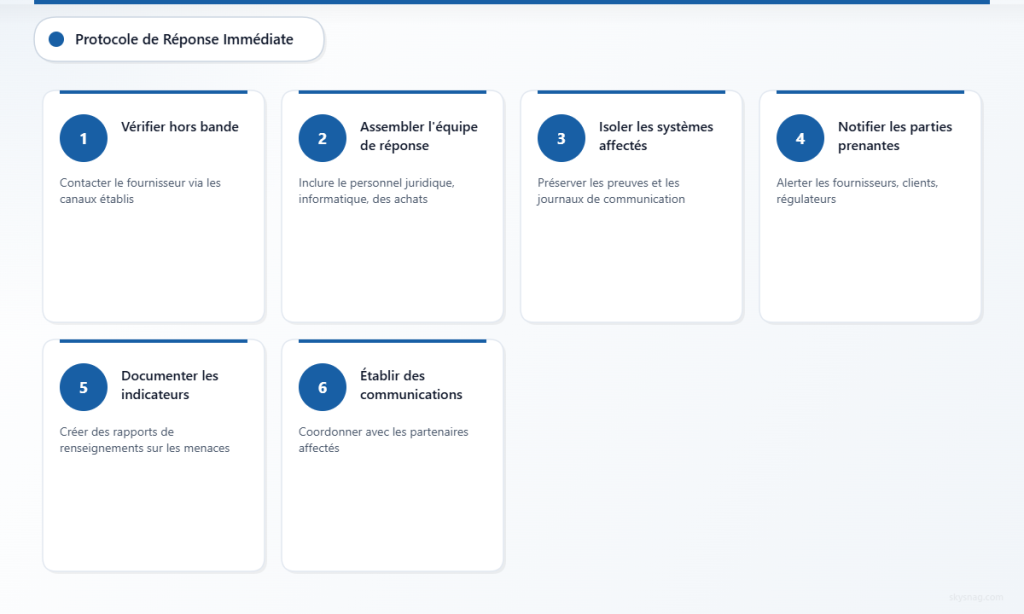

III. Actions : Protocoles de Réponse Immédiate

Vérification et Validation

Implémentez une vérification hors bande pour toute communication suspecte de fournisseur. Contactez directement les fournisseurs en utilisant des numéros de téléphone ou canaux de communication préalablement établis pour confirmer les demandes légitimes. N’utilisez jamais les informations de contact fournies dans les emails suspects à des fins de vérification.

Créez un protocole d’équipe de réponse rapide qui inclut les responsables juridiques, sécurité IT, approvisionnement et relations commerciales. Cette approche transversale garantit une évaluation complète des compromissions potentielles de la chaîne d’approvisionnement tout en maintenant la continuité des activités.

Confinement et Enquête

Isolez immédiatement les systèmes et comptes affectés montrant des indicateurs de compromission. Préservez les preuves email et les journaux de communication pour l’analyse judiciaire. Notifiez les parties prenantes concernées incluant fournisseurs, clients et organismes réglementaires selon les exigences des cadres de conformité.

Documentez tous les indicateurs observés et créez des rapports de renseignement sur les menaces pour le partage avec les pairs de l’industrie et les communautés de sécurité. Cette approche collaborative renforce l’écosystème plus large contre des modèles d’attaque similaires.

Communication et Coordination

Établissez des canaux de communication sécurisés avec les fournisseurs et partenaires affectés. Coordonnez les activités de réponse aux incidents pour empêcher les attaquants d’adapter leurs tactiques à travers plusieurs organisations au sein de la même chaîne d’approvisionnement.

Implémentez des procédures de vérification additionnelles temporaires pour toutes les communications de fournisseurs jusqu’à ce que les relations de confiance normales puissent être rétablies et validées.

IV. Automatisation : Solutions Technologiques

Automatisation de la Sécurité Email

Déployez des solutions de sécurité email avancées capables d’analyser les modèles de communication et de détecter les changements subtils dans la correspondance des fournisseurs. Les plateformes modernes de sécurité email utilisent l’apprentissage automatique pour identifier les modèles de communication anormaux que les analystes humains pourraient manquer.

Skysnag Comply fournit une surveillance complète de l’authentification email et l’application de politique DMARC spécialement conçues pour détecter et prévenir les attaques par email de la chaîne d’approvisionnement. La plateforme identifie automatiquement les échecs d’authentification et les modèles de communication suspects qui indiquent une compromission potentielle du compte fournisseur.

Intégration et Orchestration

Intégrez les flux de renseignement sur les menaces avec les plateformes de gestion des informations et événements de sécurité (SIEM) pour corréler automatiquement les indicateurs d’attaque de la chaîne d’approvisionnement à travers plusieurs sources de données. Cette intégration permet l’identification rapide de campagnes d’attaque coordonnées ciblant plusieurs organisations au sein de chaînes d’approvisionnement connectées.

Implémentez des flux de travail de réponse aux incidents automatisés qui déclenchent des procédures de confinement lorsque des seuils IoC spécifiques sont atteints. Ces flux de travail doivent inclure les notifications aux parties prenantes, la préservation des preuves et la coordination avec les fournisseurs affectés.

Surveillance Continue

Établissez des modèles de communication de base pour toutes les relations de fournisseurs et implémentez des algorithmes de détection d’anomalies pour identifier les déviations. Surveillez les changements dans les postures d’authentification email des domaines et fournisseurs de confiance.

Déployez une surveillance en temps réel pour les domaines nouvellement enregistrés qui ressemblent étroitement aux domaines de fournisseurs de confiance, permettant l’identification proactive d’infrastructures d’usurpation potentielles avant le commencement des attaques.

V. Stratégies de Détection Avancées

Analyses Comportementales

Implémentez des solutions d’analyses comportementales d’utilisateurs et d’entités (UEBA) pour établir des modèles de communication normaux avec les fournisseurs et détecter les déviations subtiles qui pourraient indiquer une compromission de compte. Ces systèmes apprennent les modèles d’interaction typiques et signalent les demandes inhabituelles ou le timing de communication.

Surveillez les changements dans les modèles de pièces jointes, les comportements de partage de liens et la fréquence de communication qui pourraient indiquer des comptes compromis ou des tentatives d’ingénierie sociale.

Intégration du Renseignement sur les Menaces

Maintenez des flux de renseignement sur les menaces actuels axés spécifiquement sur les techniques d’attaque de la chaîne d’approvisionnement et les infrastructures de fournisseurs compromises connues. Intégrez ces flux avec les solutions de sécurité email pour bloquer proactivement les communications provenant d’infrastructures malveillantes connues.

Participez aux programmes de partage de renseignement sur les menaces spécifiques à l’industrie pour recevoir des avertissements précoces sur les attaques de la chaîne d’approvisionnement ciblant des organisations similaires ou des secteurs verticaux de l’industrie.

VI. Points Clés à Retenir

Les attaques par email de la chaîne d’approvisionnement représentent une menace critique nécessitant des capacités de détection et de réponse complètes. Les organisations doivent implémenter des contrôles de sécurité en couches qui combinent des solutions technologiques avec des processus de vérification humaine pour se défendre efficacement contre ces attaques sophistiquées.

L’évaluation régulière des modèles de communication des fournisseurs, l’implémentation de protocoles d’authentification email robustes et le déploiement de solutions de surveillance automatisées fournissent la base pour une prévention efficace des attaques de la chaîne d’approvisionnement. L’intégration du renseignement sur les menaces et des analyses comportementales améliore les capacités de détection tout en réduisant les taux de faux positifs.

Le succès dans la défense contre les attaques par email de la chaîne d’approvisionnement nécessite une vigilance continue, une formation régulière de sensibilisation à la sécurité et des approches de défense collaborative avec les fournisseurs et pairs de l’industrie. Les organisations qui implémentent une surveillance IoC complète et des procédures de réponse automatisées réduisent significativement leur exposition à ces menaces évolutives.