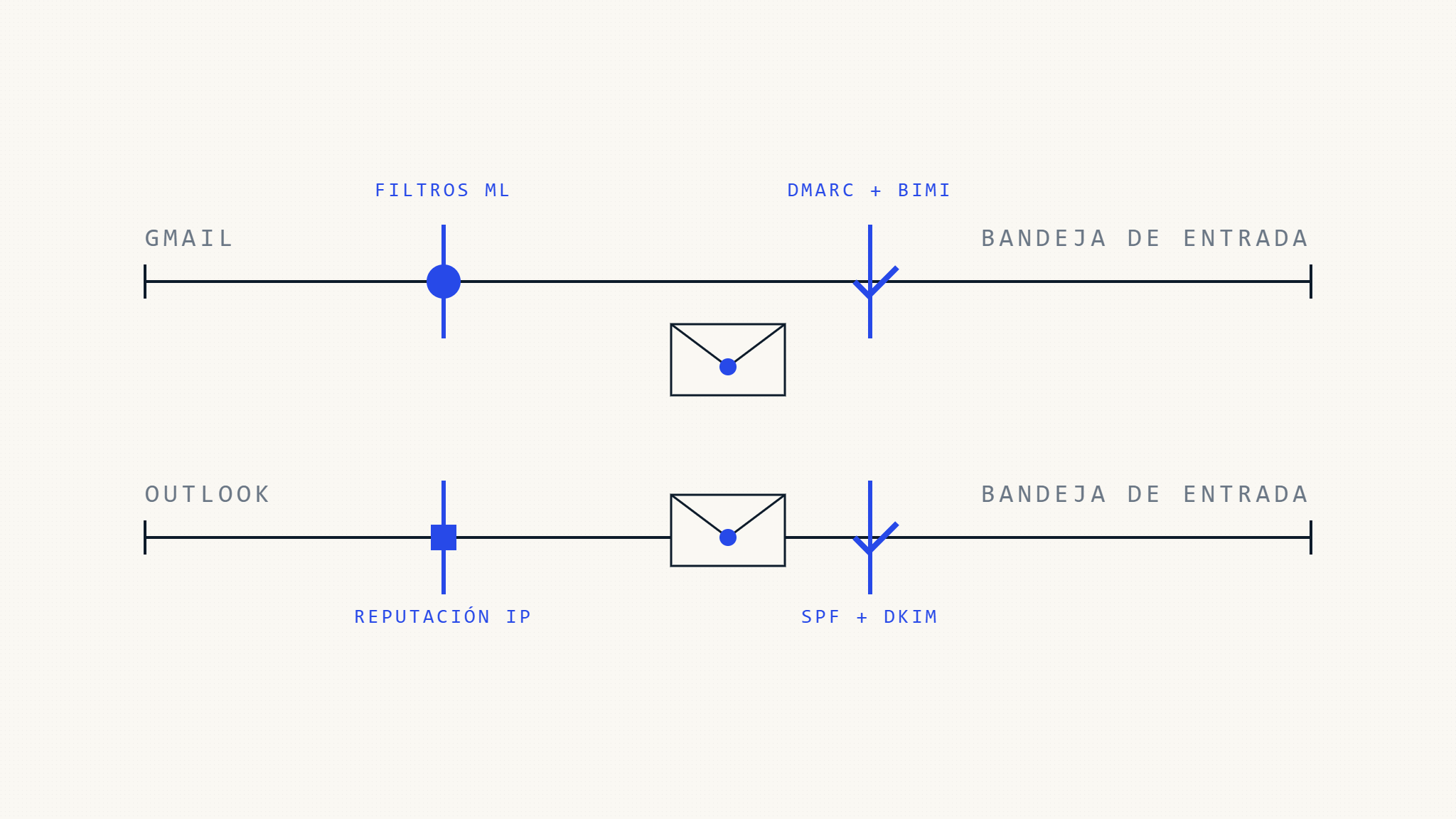

Gmail y Outlook utilizan diferentes algoritmos de filtrado y requisitos de autenticación. Aprende estrategias de optimización específicas de cada plataforma para maximizar la entregabilidad.

Filed 21 Abr 2026 · 9 min de lectura

Leer el análisisLos estándares que demuestran quién eres — y las prácticas que mantienen tus correos en la bandeja de entrada.

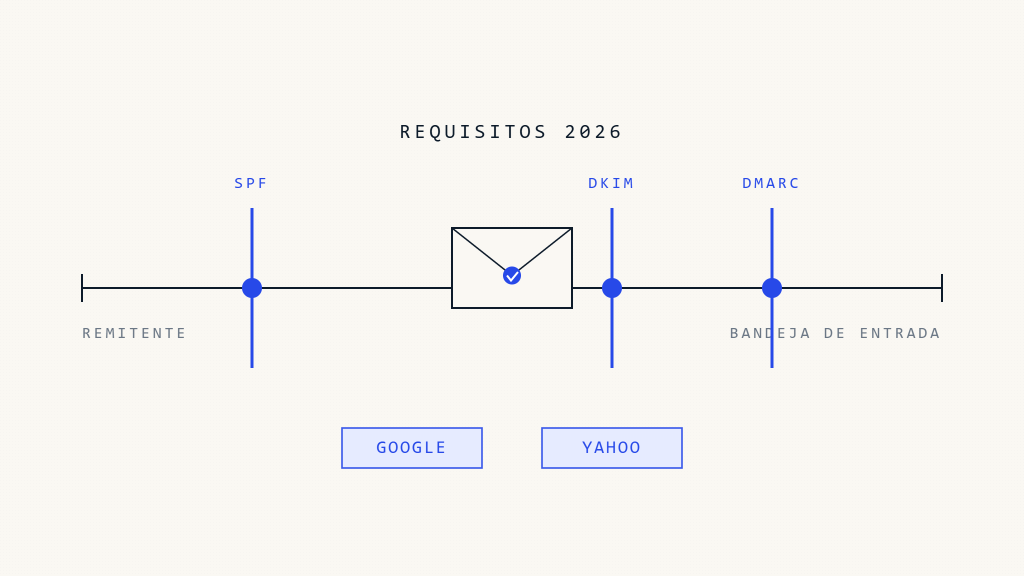

Domina los últimos requisitos de autenticación de correo electrónico de Google y Yahoo para 2026. Guía completa de cumplimiento SPF,…

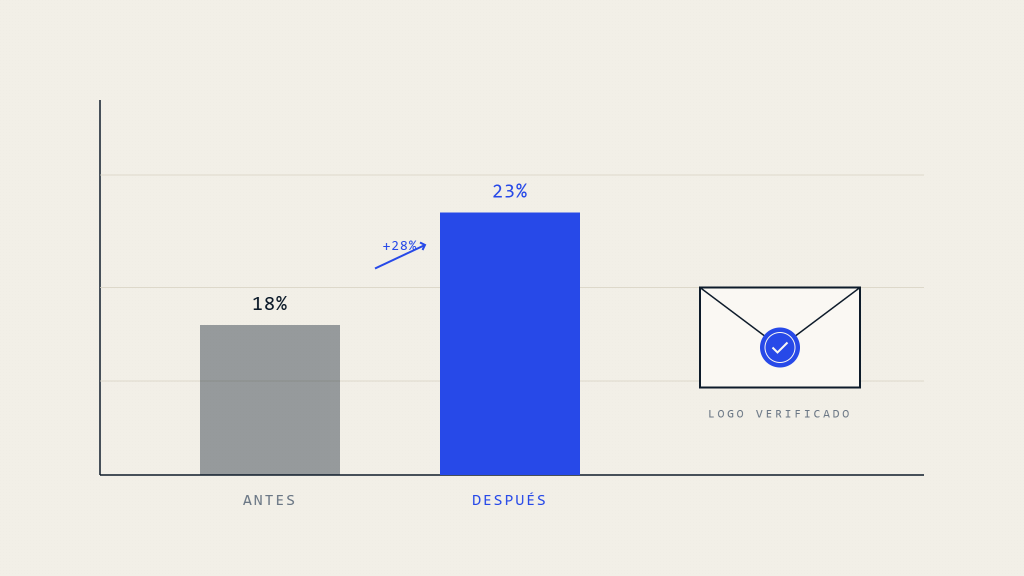

Los análisis respaldados por investigaciones demuestran que la implementación de BIMI aumenta las tasas de apertura de correos electrónicos entre…

Compare los informes DMARC forenses y agregados para comprender la implementación de RUA vs RUF, las implicaciones de privacidad y…

Si no se abordan, los problemas de autenticación de correos electrónicos pueden desencadenar un efecto dominó que perjudica la entregabilidad,…

DMARC no se trata solo de seguridad en el correo electrónico, es un potente impulsor del ROI en marketing. Las…

¿Tienes problemas con una baja entregabilidad de correos electrónicos? Descubre las razones comunes por las que tus correos no llegan…

Aprenda 7 pasos esenciales para proteger a su organización de los ataques de phishing con estrategias completas de seguridad de…

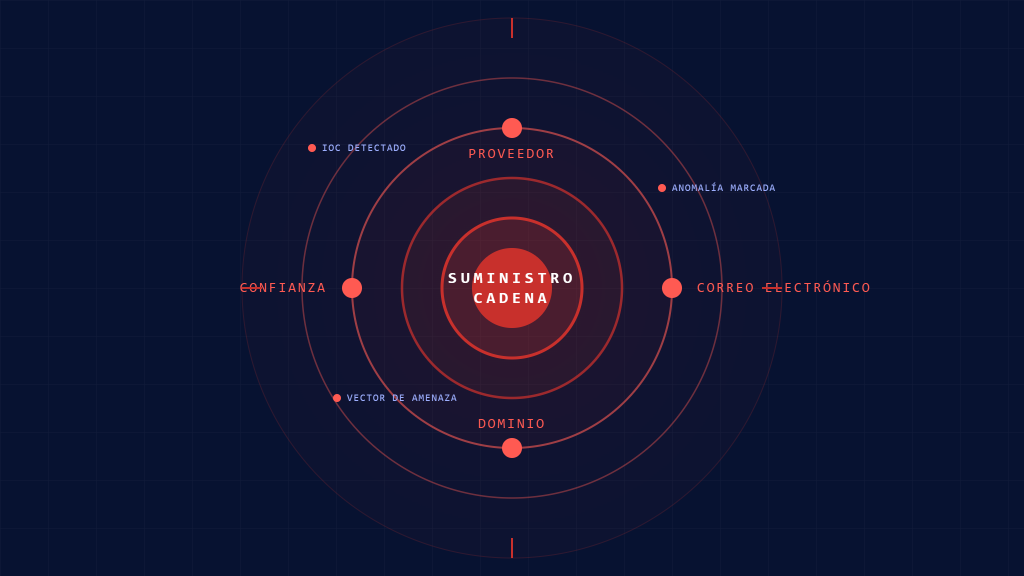

Indicadores esenciales de compromiso para detectar amenazas de correo electrónico en la cadena de suministro. Lista de verificación completa para…

El robo de joyas del Louvre expuso algo más que una brecha de seguridad: reveló un fallo digital. Los sistemas…

Lista de verificación completa para la implementación de controles de seguridad de correo electrónico SOC 2 Tipo II. Requisitos esenciales de autenticación, cifrado y monitoreo para la certificación de cumplimiento.

La autenticación de correo electrónico desempeña un papel fundamental al ayudar a las empresas a cumplir con los requisitos de privacidad de datos y cumplimiento normativo. Al implementar estándares como SPF, DKIM y DMARC, las organizaciones pueden prevenir la suplantación de correos electrónicos, reducir el riesgo de filtraciones de datos y demostrar una protección proactiva de los datos de los clientes, lo que respalda el cumplimiento de normativas como el RGPD y otras leyes globales de privacidad.

Esta guía integral explica el Marco de Ciberseguridad del NIST y cómo respalda la implementación de DMARC para proteger tu dominio de correo electrónico. Aprende estrategias prácticas para defenderte del phishing, mejorar la resiliencia cibernética y alinearte con las mejores prácticas de seguridad.

El marco de correo electrónico seguro del gobierno de Nueva Zelanda establece como obligatorio el plazo de octubre de 2025 para implementar DMARC, SPF, DKIM, MTA-STS y TLS-RPT. Ya sea una agencia gubernamental o un proveedor, cumplir con esta normativa es esencial para evitar correos rebotados, suplantación de identidad y riesgos reputacionales.

Guías técnicas prácticas y notas sobre soluciones del sector del equipo.

Flujo de trabajo de resolución de problemas sistemática para MSP que gestionan implementaciones de DMARC en múltiples dominios de clientes con visibilidad a nivel de toda la infraestructura…

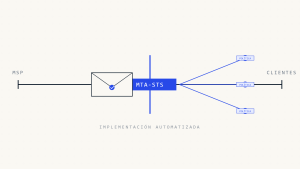

Aprende estrategias escalables de implementación de MTA-STS para MSPs que gestionan múltiples entornos de clientes. Guía completa de implementación con…

La autenticación de correo electrónico representa una oportunidad de ingresos crítica para los MSSP. Descubra por qué añadir DMARC y…

Domine la supervisión de amenazas multi-cliente con estrategias integrales de evaluación de riesgos para MSP. Aprenda a escalar las operaciones…

Skysnag ya está disponible en Microsoft Marketplace, ofreciendo la aplicación automatizada de DMARC y una seguridad avanzada de correo electrónico…

In enterprise environments, maintaining control of email security depends less on individual protocols and more on clear ownership and consistent management of authentication controls.

El feed del newsroom — lanzamientos de la plataforma Skysnag y novedades en seguridad del correo electrónico, publicados a medida que ocurren.

Descubra cómo la aplicación de SPF basada en puntuación de confianza, junto con centros de control de operadores guiados, revoluciona la gestión de la seguridad DNS y la protección del…

Skysnag lanza su verificador de dominios similares, permitiendo a las empresas detectar amenazas de suplantación, prevenir el phishing y proteger su identidad de marca.

El Centro de Integraciones de Skysnag facilita a los marketers proteger y mejorar la entregabilidad del correo electrónico. Con integraciones autónomas a miles de servicios de envío, puedes resolver problemas…

Skysnag ha lanzado un nuevo blog dedicado a la autenticación de correos electrónicos, la seguridad y el cumplimiento. Descubra análisis de expertos, actualizaciones de la industria y mejores prácticas sobre…

Descubra lo que los MSSP necesitan de una solución DMARC en 2026, incluidos los estándares de autenticación de correo electrónico, los requisitos de los proveedores, la gestión multiinquilino y las…

El cibercrimen en 2026 evoluciona hacia una amenaza paciente e impulsada por el factor humano. Desde el phishing generado por IA hasta las filtraciones de identidad, los atacantes utilizan precisión…

A medida que las organizaciones crecen, también lo hace su huella digital y con ella sus riesgos. Los dominios y subdominios mal gestionados pueden convertirse en puntos de acceso ocultos…

Los ataques de Compromiso de Correo Electrónico Empresarial (BEC) explotan la confianza para eludir las defensas tradicionales. Aprenda cómo proteger su dominio con autenticación de correo electrónico proactiva que detiene…

Un informe semanal para líderes de seguridad, MSPs y especialistas en entregabilidad. Alertas de amenazas, evolución de los estándares y un análisis en profundidad — editado por el grupo de investigación de Skysnag.

Sin secuencias de marketing. Cancelación con un clic. La postura de privacidad de Skysnag cumple con SOC 2 Tipo II y está alineada con el RGPD.