El cumplimiento SOC 2 Tipo II exige controles de seguridad que protejan los datos sensibles a lo largo de todo su ciclo de vida. Los sistemas de correo electrónico presentan un desafío particular: son esenciales para la transmisión de datos y vectores frecuentes de ataque. Para los equipos de cumplimiento que trabajan hacia la certificación SOC 2, los controles de seguridad de email deben alinearse con los Criterios de Servicios de Confianza mientras abordan riesgos operacionales reales.

Esta lista de verificación ayuda a los equipos de TI y cumplimiento a implementar controles de seguridad de email que fortalezcan los programas SOC 2. El enfoque se centra en pasos prácticos que los auditores reconocen y que los equipos de seguridad pueden mantener realmente.

I. Entendiendo los Requisitos de Seguridad de Email SOC 2

SOC 2 evalúa controles a través de cinco Criterios de Servicios de Confianza: Seguridad, Disponibilidad, Integridad de Procesamiento, Confidencialidad y Privacidad. El marco no exige tecnologías específicas de email, pero sí requiere controles que prevengan el acceso no autorizado y mantengan la integridad de los datos.

Los controles de autenticación de email—DMARC, SPF y DKIM—apoyan directamente los objetivos de SOC 2. Previenen la suplantación de dominio y protegen la integridad de transmisión de datos, demostrando tu compromiso con el criterio de Seguridad al reducir riesgos de phishing y bloquear comunicaciones no autorizadas.

El Reporte de Delitos en Internet del FBI muestra que el compromiso de email empresarial causó pérdidas por $2.9 mil millones. La mayoría de las organizaciones que buscan certificación SOC 2 incluyen autenticación de email en su portafolio de evidencia, pero muchas implementan estos controles incorrecta o incompletamente.

II. Evaluación: Postura Actual de Seguridad de Email

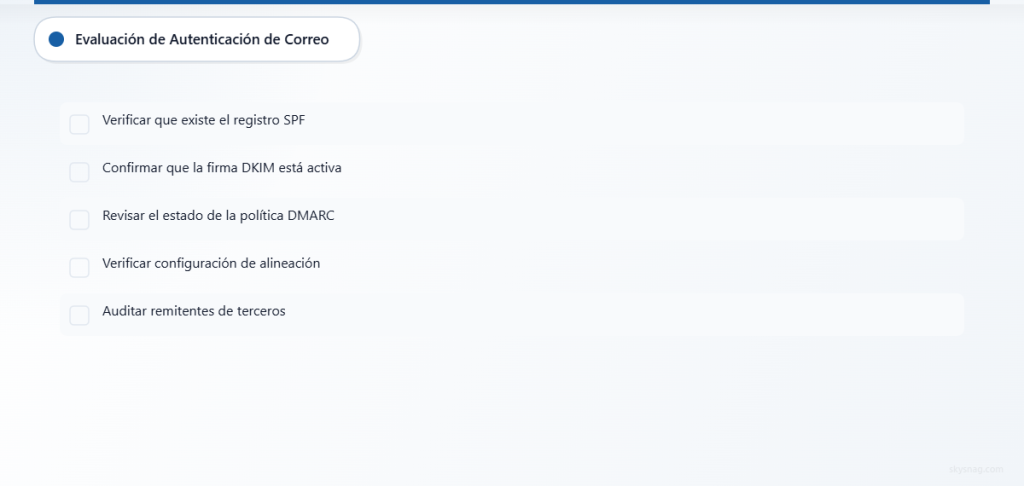

Estado de Autenticación de Email

- [ ] Análisis de Registro SPF: Verificar que existe registro SPF actual e incluye todas las fuentes de envío autorizadas

- [ ] Implementación DKIM: Confirmar que la firma DKIM está activa para todos los dominios de email saliente

- [ ] Revisión de Política DMARC: Evaluar el estado actual de política DMARC (ninguna, cuarentena o rechazo)

- [ ] Alineación de Autenticación: Evaluar la alineación de SPF y DKIM con los requisitos DMARC

- [ ] Auditoría de Remitentes Terceros: Identificar todos los servicios de email terceros legítimos que requieren autorización

Evaluación de Controles de Seguridad

- [ ] Controles de Acceso: Documentar el acceso de administrador del sistema de email y procesos de aprobación

- [ ] Estado de Encriptación: Verificar encriptación TLS para transmisión de email y protección en reposo

- [ ] Capacidades de Monitoreo: Evaluar sistemas actuales de monitoreo y alertas de seguridad de email

- [ ] Respuesta a Incidentes: Revisar procedimientos y documentación de incidentes de seguridad relacionados con email

- [ ] Clasificación de Datos: Evaluar cómo el manejo de datos sensibles se alinea con las políticas de uso de email

Documentación de Cumplimiento

- [ ] Documentación de Políticas: Revisar políticas de seguridad de email para alineación SOC 2

- [ ] Evidencia de Controles: Inventariar documentación existente de controles de seguridad de email

- [ ] Gestión de Proveedores: Evaluar el estado de cumplimiento SOC 2 del proveedor de servicios de email

- [ ] Evaluación de Riesgos: Documentar riesgos relacionados con email y estrategias de mitigación

- [ ] Registros de Entrenamiento: Verificar que el entrenamiento de concienciación de seguridad incluye componentes de seguridad de email

III. Acciones: Implementando Controles de Seguridad de Email SOC 2

Implementación de Autenticación de Email

Configuración SPF

- [ ] Crear registro SPF incluyendo todas las direcciones IP y dominios autorizados

- [ ] Implementar mecanismo SPF «~all» o «-all» para rechazo de remitentes no autorizados

- [ ] Documentar cambios en registro SPF y mantener inventario de remitentes autorizados

- [ ] Probar validación SPF usando herramientas de prueba de autenticación de email

- [ ] Establecer procedimientos de revisión y actualización de registro SPF

La mayoría de las organizaciones subestiman la complejidad de mantener registros SPF precisos. Los servicios terceros cambian frecuentemente direcciones IP sin aviso, rompiendo la autenticación. Construye procesos de revisión regular en tus procedimientos de gestión de cambios.

Despliegue DKIM

- [ ] Generar pares de claves DKIM para todos los dominios de envío

- [ ] Configurar firma DKIM en servidores de email o proveedores de servicios

- [ ] Publicar claves públicas DKIM en registros DNS TXT

- [ ] Implementar procedimientos de rotación de claves para seguridad continua

- [ ] Monitorear tasas de validación de firma DKIM y fallas

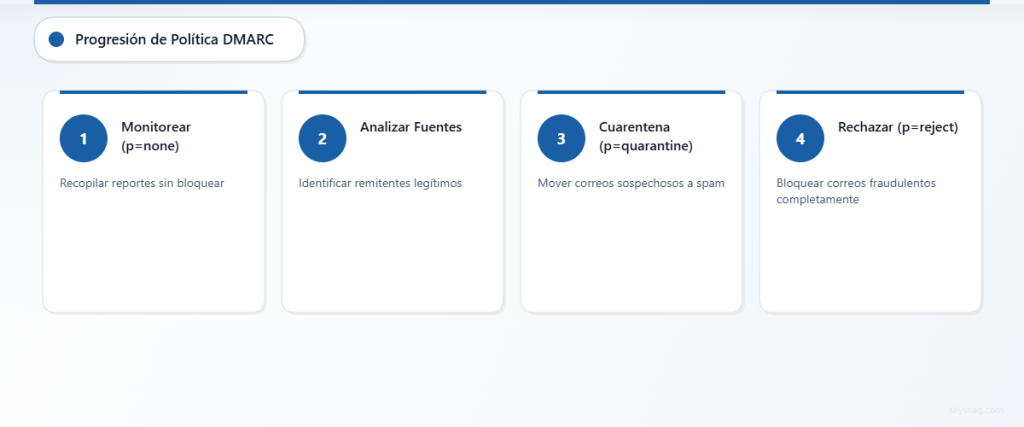

Aplicación de Política DMARC

- [ ] Comenzar con política DMARC «p=none» para monitoreo inicial

- [ ] Analizar reportes DMARC para identificar fuentes de email legítimas y fraudulentas

- [ ] Progresar a «p=quarantine» después de validar flujos legítimos de email

- [ ] Implementar política «p=reject» para máxima protección cuando esté listo

- [ ] Configurar reportes agregados y forenses para monitoreo continuo

La implementación DMARC frecuentemente se estanca en la fase de monitoreo. Las organizaciones recopilan reportes pero nunca los analizan sistemáticamente. Sin este análisis, no puedes moverte seguramente a políticas de aplicación que realmente bloqueen emails fraudulentos.

Control de Acceso y Monitoreo

Controles Administrativos

- [ ] Implementar autenticación multifactor para todos los administradores del sistema de email

- [ ] Documentar controles de acceso basados en roles para gestión del sistema de email

- [ ] Establecer flujos de trabajo de aprobación para cambios de configuración del sistema de email

- [ ] Crear registros de auditoría para todo acceso administrativo y modificaciones

- [ ] Implementar revisiones regulares de acceso y procedimientos de desprovisionamiento

Monitoreo de Seguridad

- [ ] Desplegar herramientas de monitoreo de seguridad de email para detección de amenazas

- [ ] Configurar alertas para patrones sospechosos de email y fallas de autenticación

- [ ] Implementar respuestas automatizadas a incidentes de seguridad de email detectados

- [ ] Establecer integración con sistema de gestión de información y eventos de seguridad (SIEM)

- [ ] Crear dashboards para métricas de seguridad de email y reportes de cumplimiento

Documentación y Políticas

Desarrollo de Políticas

- [ ] Crear o actualizar políticas de seguridad de email alineadas con requisitos SOC 2

- [ ] Documentar políticas de uso aceptable para sistemas de email y manejo de datos

- [ ] Establecer procedimientos de respuesta a incidentes específicos para eventos de seguridad de email

- [ ] Crear procedimientos de gestión de proveedores para proveedores de servicios de email

- [ ] Desarrollar políticas de retención y eliminación de datos para comunicaciones de email

Recolección de Evidencia

- [ ] Implementar recolección automatizada de evidencia de controles de seguridad de email

- [ ] Crear reportes regulares sobre efectividad de autenticación de email

- [ ] Documentar procedimientos de prueba de controles de seguridad y resultados

- [ ] Mantener inventario de herramientas y configuraciones de seguridad de email

- [ ] Establecer medición de efectividad de controles y reportes

Los auditores quieren ver evidencia de que los controles realmente funcionan, no solo que existen. Muchas organizaciones pueden demostrar que tienen políticas DMARC pero luchan para mostrar que esas políticas bloquean efectivamente emails fraudulentos o que monitorean fallas de autenticación consistentemente.

IV. Automatizar: Optimizando la Gestión de Seguridad de Email

Implementación de Monitoreo Continuo

La seguridad de email requiere capacidades automatizadas de monitoreo y respuesta. Los procesos manuales no escalan, y los auditores esperan monitoreo continuo en lugar de verificaciones periódicas.

Implementa sistemas que rastreen el rendimiento de autenticación de email, detecten violaciones de políticas y generen evidencia de cumplimiento automáticamente. Configura alertas para fallas de autenticación, nuevos remitentes no autorizados y violaciones de políticas.

Skysnag Comply proporciona capacidades automatizadas de monitoreo y reporte DMARC que apoyan los requisitos de evidencia de cumplimiento SOC 2. La plataforma rastrea métricas de autenticación de email, identifica violaciones de políticas y genera reportes detallados adecuados para revisión de auditores.

Este enfoque proactivo demuestra las capacidades de monitoreo continuo que los auditores esperan en programas SOC 2 maduros.

Automatización de Evidencia de Cumplimiento

Establece recolección y organización automatizada de evidencia de cumplimiento de seguridad de email. Esto incluye reportes de autenticación, métricas de cumplimiento de políticas, documentación de respuesta a incidentes y mediciones de efectividad de controles.

Implementa pruebas automatizadas regulares de controles de autenticación de email para demostrar efectividad continua. Documenta estas pruebas y resultados como evidencia de monitoreo continuo de controles de seguridad.

Crea dashboards automatizados que proporcionen visibilidad en tiempo real de la postura de seguridad de email y métricas de cumplimiento SOC 2. Estos dashboards apoyan tanto la gestión operacional de seguridad como las solicitudes de evidencia de auditores.

V. Puntos Clave

Los controles de seguridad de email SOC 2 requieren implementación a través de autenticación, control de acceso, monitoreo y documentación. El éxito depende de evaluación sistemática, implementación estructurada y automatización continua de controles de seguridad.

La autenticación de email a través de SPF, DKIM y DMARC proporciona protección fundamental que apoya los objetivos del criterio de Seguridad SOC 2. Sin embargo, la calidad de implementación importa más que simplemente tener estos protocolos en lugar. Los controles deben realmente prevenir la suplantación de dominio y proteger la integridad de transmisión de datos.

El monitoreo automatizado y la recolección de evidencia optimizan el cumplimiento SOC 2 mientras mejoran la postura real de seguridad. Las organizaciones que implementan controles de seguridad de email sistemáticamente se posicionan para auditorías SOC 2 exitosas mientras reducen riesgos de seguridad del mundo real.

La revisión regular y actualización de controles de seguridad de email asegura efectividad continua y alineación de cumplimiento. Este enfoque sistemático apoya la certificación SOC 2 y objetivos de seguridad organizacionales más amplios.

¿Listo para fortalecer tu postura de seguridad de email SOC 2? Skysnag Comply proporciona monitoreo de autenticación de email y reportes de cumplimiento para apoyar tus esfuerzos de certificación SOC 2.