Los fallos en la implementación de DMARC afectan a organizaciones de todo el mundo, con estudios que muestran que más del 70% de las implementaciones iniciales de DMARC contienen errores críticos que comprometen la efectividad de la autenticación de correo electrónico. Estos errores no solo impactan la capacidad de entrega—crean vulnerabilidades de seguridad que los cibercriminales explotan activamente.

Entender por qué las implementaciones de DMARC fallan es crucial para los equipos de TI y profesionales de seguridad que necesitan autenticación de correo electrónico confiable. La diferencia entre una implementación exitosa de DMARC y una fallida a menudo se reduce a evitar errores de configuración comunes pero costosos.

I. Evaluación: Los Costos Ocultos de los Fallos en la Implementación de DMARC

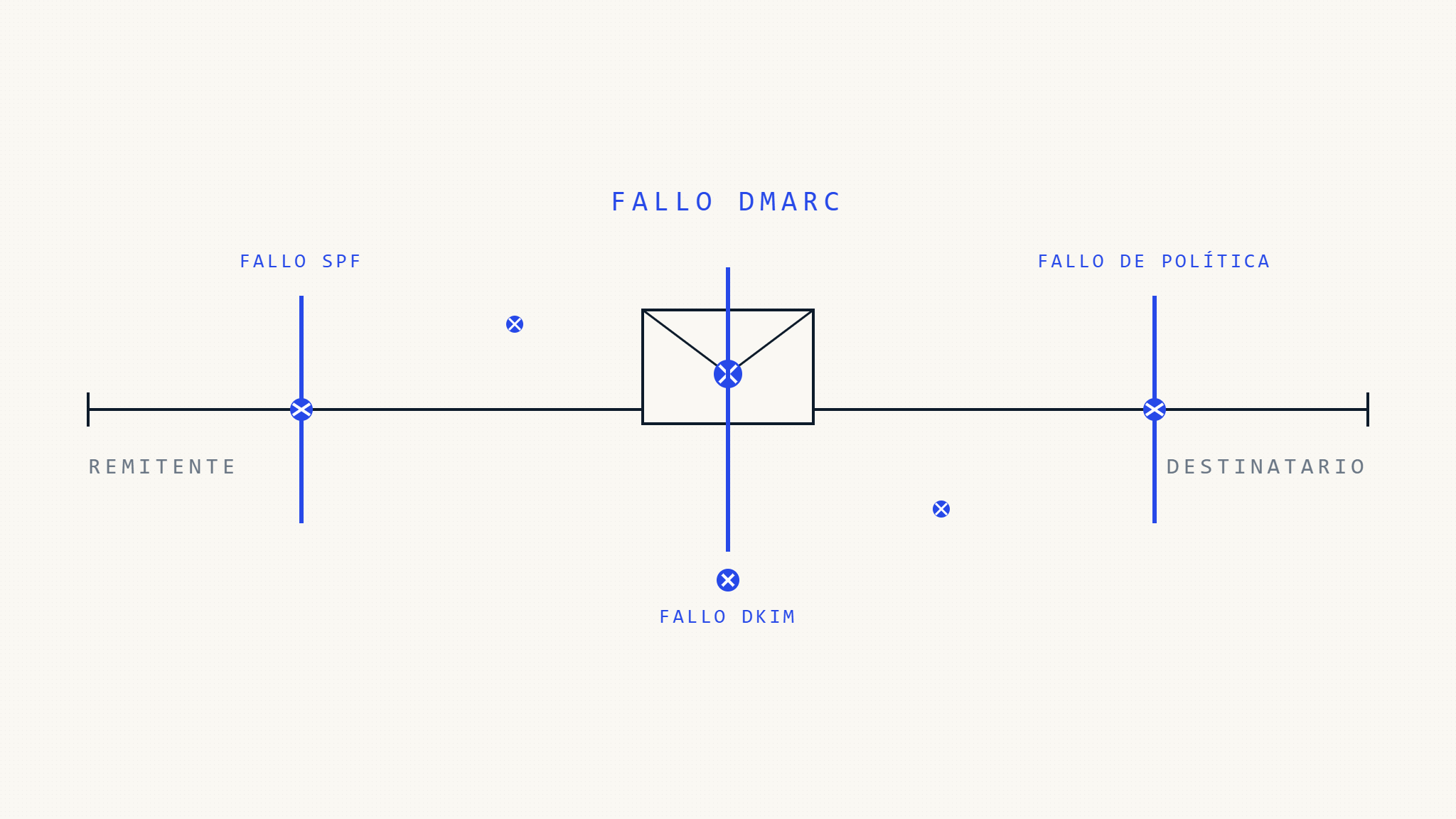

Los errores de implementación de DMARC crean problemas en cascada en todo su ecosistema de correo electrónico. Los fallos de autenticación significan que los correos electrónicos legítimos se rechazan o marcan como spam, mientras que los mensajes maliciosos pasan desapercibidos. Las organizaciones con implementaciones fallidas de DMARC reportan tasas de incidentes de phishing 40% más altas y problemas significativos de entregabilidad de correo electrónico.

¿El aspecto más peligroso de los fallos de DMARC? A menudo pasan desapercibidos durante meses. Los equipos de TI asumen que su autenticación de correo electrónico está funcionando mientras las brechas de seguridad permanecen completamente abiertas, dando a los atacantes rienda suelta para suplantar sus dominios.

II. Acciones: 10 Errores Críticos de Implementación de DMARC y Cómo Solucionarlos

1. Comenzar con la Política «p=reject» en Lugar de «p=none»

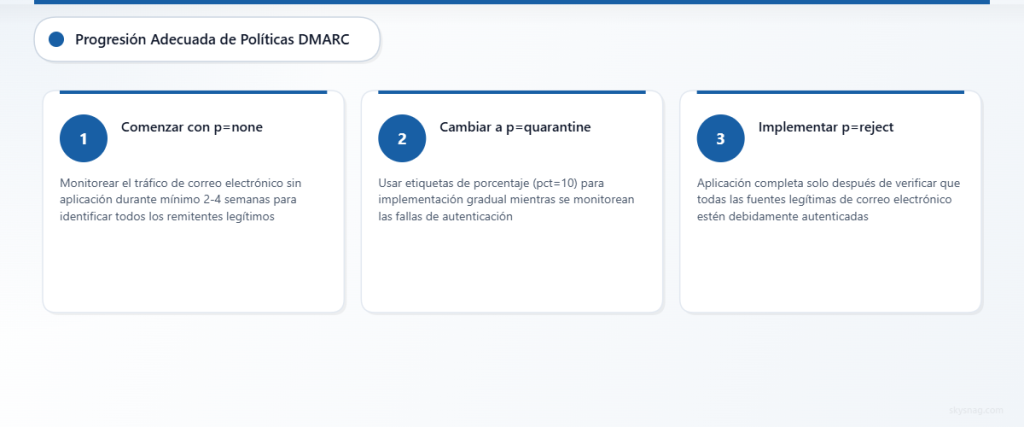

El Error: Saltar directamente a una política DMARC restrictiva sin entender su ecosistema de correo electrónico.

Por qué Falla: Los correos electrónicos legítimos de fuentes no alineadas se rechazan, causando interrupción del negocio antes de que identifique todos los remitentes autorizados.

Solución:

- Siempre comience con

p=nonepara monitorear sin aplicación - Recopile datos durante 2-4 semanas mínimo antes de cambios de política

- Muévase gradualmente a

p=quarantine, luegop=reject - Use etiquetas de porcentaje (pct=10) para implementaciones graduales

2. Cobertura Incompleta de Registro SPF

El Error: Perder fuentes de correo electrónico en registros SPF, causando fallos de alineación DMARC.

Por qué Falla: Cuando la autenticación SPF falla, DMARC solo puede depender de la alineación DKIM, reduciendo la efectividad general de autenticación.

Solución:

- Audite todas las fuentes de correo electrónico: plataformas de marketing, sistemas CRM, servicios de terceros

- Incluya direcciones IP y dominios para cada remitente autorizado

- Use herramientas de verificación de registros SPF para validar sintaxis y cobertura

- documente las fuentes de correo electrónico para prevenir brechas futuras

3. Firmas DKIM Faltantes o Rotas

El Error: Implementar DMARC sin firmas DKIM configuradas apropiadamente para todas las fuentes de correo electrónico.

Por qué Falla: Sin alineación DKIM, los correos electrónicos deben depender únicamente de SPF para autenticación DMARC, creando puntos únicos de fallo.

Solución:

- Habilite la firma DKIM en todas las plataformas y servicios de correo electrónico

- Verifique que las claves DKIM estén publicadas correctamente en DNS

- Pruebe las firmas DKIM usando herramientas de autenticación de correo electrónico

- Configure DKIM para servicios de correo electrónico y proveedores de terceros

4. Errores de Configuración de Alineación de Dominio

El Error: Malentender los requisitos de alineación estricta vs. relajada para SPF y DKIM.

Por qué Falla: Los correos electrónicos fallan la autenticación DMARC incluso cuando están apropiadamente firmados y autorizados debido a desajustes de alineación.

Solución:

- Use alineación relajada (

aspf=r,adkim=r) inicialmente para entornos de correo electrónico complejos - Entienda cuándo funciona la alineación de subdominio vs. cuándo se requiere coincidencia exacta de dominio

- Pruebe la alineación con diferentes fuentes de correo electrónico antes de aplicar políticas

- Documente los requisitos de alineación para cada servicio de correo electrónico

5. Monitoreo y Análisis Inadecuado de Registros DMARC

El Error: Configurar registros DMARC sin implementar monitoreo apropiado y análisis de reportes.

Por qué Falla: Los problemas de autenticación pasan desapercibidos, y los ajustes de política no pueden hacerse basándose en datos reales de tráfico de correo electrónico.

Solución:

- Implemente reportes y análisis DMARC comprehensivos

- Configure alertas automatizadas para fallos de autenticación

- Revisión regular de reportes agregados y forenses de DMARC

- Use herramientas como Skysnag Protect para monitoreo centralizado de DMARC

6. Brechas de Política de Subdominio

El Error: No abordar las políticas DMARC de subdominio, dejando vectores de ataque abiertos.

Por qué Falla: Los cibercriminales explotan subdominios desprotegidos para eludir las protecciones DMARC del dominio principal.

Solución:

- Implemente políticas de subdominio usando

sp=quarantineosp=reject - Audite todos los subdominios para uso potencial de correo electrónico

- Configure registros DMARC separados para subdominios activos

- Use políticas de comodín cuidadosamente para evitar bloquear tráfico legítimo

7. Configuraciones Erróneas de Servicios de Correo Electrónico de Terceros

El Error: Fallar en configurar apropiadamente la autenticación DMARC para servicios de correo electrónico externos como plataformas de marketing o herramientas de soporte al cliente.

Por qué Falla: Los servicios de terceros no pueden autenticarse apropiadamente, causando fallos de entrega o brechas de seguridad.

Solución:

- Trabaje con proveedores para implementar firma DKIM apropiada e inclusión SPF

- Verifique la configuración de autenticación con cada servicio de correo electrónico de terceros

- Use subdominios dedicados para servicios de terceros cuando sea necesario

- Pruebe el flujo de autenticación de extremo a extremo para todos los servicios externos

8. Problemas de Propagación DNS y Caché

El Error: No tener en cuenta los retrasos de propagación DNS y caché al implementar o actualizar registros DMARC.

Por qué Falla: Las respuestas DNS inconsistentes causan fallos de autenticación intermitentes y brechas de monitoreo.

Solución:

- Planifique períodos de propagación DNS de 24-48 horas

- Use valores TTL más bajos durante implementación inicial y pruebas

- Verifique la propagación de registros DMARC a través de múltiples servidores DNS

- Coordine cambios con horarios de envío de correo electrónico para minimizar el impacto

9. Configuración Insuficiente de Reportes Forenses

El Error: No habilitar reportes forenses DMARC o configurarlos incorrectamente.

Por qué Falla: El análisis detallado de fallos no está disponible, haciendo la resolución de problemas y detección de amenazas mucho más difícil.

Solución:

- Habilite reportes forenses con etiquetas

rufpara datos detallados de fallos - Configure puntos de recopilación seguros para reportes forenses

- Balance la frecuencia de reportes forenses con capacidades de gestión de datos

- Use datos forenses para identificar problemas específicos de autenticación

10. Falta de Mantenimiento y Actualizaciones Continuas

El Error: Tratar DMARC como un control de seguridad de «configurar y olvidar» sin mantenimiento regular.

Por qué Falla: Los entornos de correo electrónico cambian constantemente, y las configuraciones DMARC estáticas se vuelven desactualizadas e inefectivas.

Solución:

- Programe revisiones regulares de política y configuración DMARC

- Monitoree nuevas fuentes de correo electrónico y fallos de autenticación

- Actualice registros SPF y DKIM cuando la infraestructura de correo electrónico cambie

- Mantenga documentación de requisitos de autenticación de correo electrónico

III. Automatizar: Prevenir Fallos de Implementación DMARC

La gestión manual de DMARC se vuelve abrumadora a medida que los entornos de correo electrónico crecen en complejidad. Las plataformas automatizadas de monitoreo y gestión DMARC eliminan el error humano y proporcionan visibilidad en tiempo real del rendimiento de autenticación.

Skysnag Protect automatiza la validación de implementación DMARC, monitorea continuamente el rendimiento de autenticación y proporciona insights accionables para optimización de políticas. Los sistemas automatizados detectan errores de configuración inmediatamente, previenen fallos de autenticación y mantienen protección consistente a medida que su infraestructura de correo electrónico evoluciona.

IV. Puntos Clave

Los fallos de implementación DMARC surgen de errores de configuración prevenibles y gestión continua inadecuada. Los errores más críticos involucran apresurarse a políticas restrictivas, cobertura incompleta de fuentes de correo electrónico y monitoreo insuficiente.

El éxito requiere implementación sistemática comenzando con políticas de monitoreo, auditoría comprehensiva de fuentes de correo electrónico y mantenimiento continuo. Las organizaciones que tratan DMARC como un control de seguridad dinámico en lugar de una configuración estática logran tasas de autenticación y resultados de seguridad significativamente mejores.

La resolución apropiada de problemas DMARC y prevención de errores de implementación protege tanto la entregabilidad de correo electrónico como la seguridad del dominio, haciendo la inversión en implementación correcta esencial para organizaciones modernas.