MSP Threat Intelligence: Multi-Client-Risikobewertung leicht gemacht

Die gleichzeitige Verwaltung von Cybersicherheitsbedrohungen in Dutzenden oder Hunderten von Kundenumgebungen bringt einzigartige Herausforderungen mit sich, die herkömmliche Single-Tenant-Sicherheitslösungen einfach nicht bewältigen können. Moderne MSPs benötigen ausgeklügelte Threat Intelligence-Funktionen, die Sicherheitsdaten aus mehreren Kundeninfrastrukturen aggregieren, analysieren und darauf reagieren können, während sie eine strikte Mandantentrennung aufrechterhalten und skalierbare, umsetzbare Erkenntnisse liefern.

Die Komplexität der Multi-Client-Bedrohungsüberwachung geht weit über die einfache Bereitstellung derselben Tools in verschiedenen Umgebungen hinaus. Jeder Kunde bringt unterschiedliche Risikoprofile, Compliance-Anforderungen und Angriffsflächen mit sich, die nuancierte Analysen und maßgeschneiderte Sicherheitsmaßnahmen erfordern.

Die Multi-Tenant Threat Intelligence Herausforderung

Sichtbarkeitslücken in Kundennetzwerken

MSPs haben typischerweise mit fragmentierter Sicherheitstransparenz zu kämpfen, wenn sie mehrere Kundenumgebungen verwalten. Herkömmliche Sicherheitstools schaffen Informationssilos und machen es nahezu unmöglich, kundenübergreifende Angriffsmuster oder koordinierte Bedrohungen zu identifizieren, die mehrere Kunden gleichzeitig ins Visier nehmen.

Ohne zentralisierte Threat Intelligence verbringen Sicherheitsteams übermäßig viel Zeit mit dem Wechseln zwischen verschiedenen Kunden-Dashboards, verpassen Korrelationsmöglichkeiten zwischen ähnlichen Angriffen und schaffen es nicht, kollektive Bedrohungserkenntnisse zu nutzen, die die Abwehr ihres gesamten Kundenportfolios stärken könnten.

Ressourcenzuteilung und Priorisierung

Die Bestimmung, welche Bedrohungen sofortige Aufmerksamkeit erfordern, wird exponentiell komplexer, wenn Sicherheit für mehrere Organisationen verwaltet wird. MSPs benötigen Systeme, die automatisch Alarme basierend auf kundenspezifischer Risikotoleranz, Compliance-Anforderungen und Geschäftskritikalität priorisieren können, während sie sicherstellen, dass hochprioritäre Bedrohungen in jeder Kundenumgebung umgehende Aufmerksamkeit erhalten.

Laut aktueller Branchenforschung berichten MSPs, die über 50 Kundenumgebungen verwalten, dass sie 40% mehr Zeit für die Bedrohungstriage aufwenden im Vergleich zu Single-Tenant-Sicherheitsoperationen, was den dringenden Bedarf für automatisierte Threat Intelligence-Priorisierung unterstreicht.

Compliance- und Berichterstattungskomplexität

Verschiedene Kunden operieren unter unterschiedlichen regulatorischen Rahmenwerken, von HIPAA für Gesundheitsorganisationen bis hin zu PCI DSS für Zahlungsabwickler. Diese regulatorische Vielfalt erfordert Threat Intelligence-Systeme, die automatisch Sicherheitsvorfälle entsprechend den spezifischen Compliance-Verpflichtungen jedes Kunden kategorisieren und melden können, während sie Audit-Trails in allen Umgebungen aufrechterhalten.

Aufbau effektiver Multi-Client-Risikobewertungsrahmen

Zentralisierte Threat Data-Aggregation

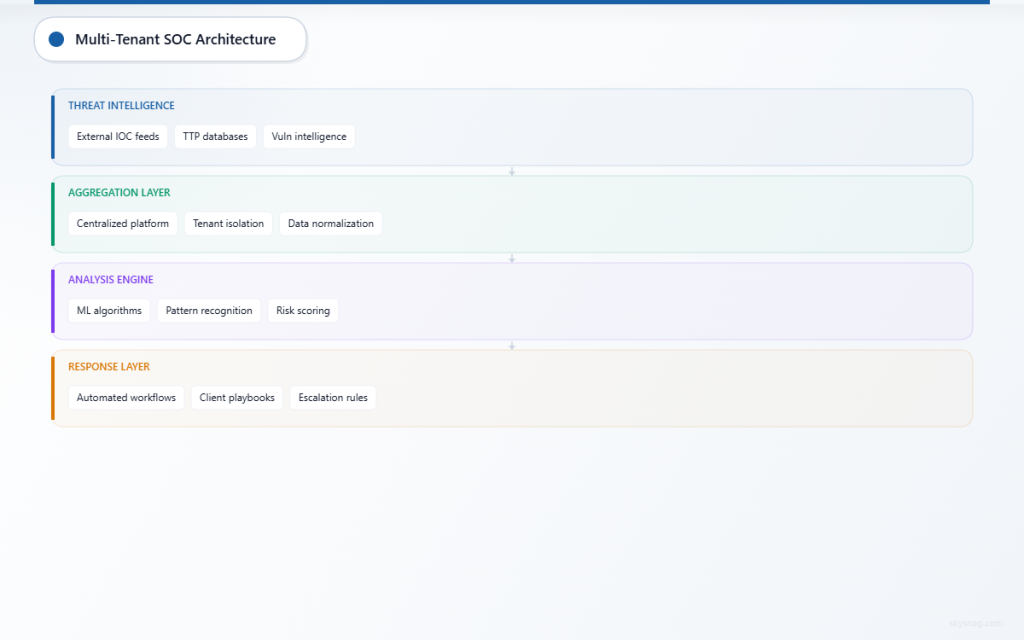

Beginnen Sie mit der Implementierung einer zentralisierten Threat Intelligence-Plattform, die Sicherheitsdaten aus allen Kundenumgebungen aufnehmen kann, während sie strikte Mandantentrennung aufrechterhält. Diese Grundlage ermöglicht es MSPs, Angriffsmuster zu identifizieren, Threat Actor-Verhalten zu verfolgen und Sicherheitsereignisse in ihrer gesamten Kundenbasis zu korrelieren, ohne Datenisolationsanforderungen zu kompromittieren.

Das Aggregationssystem sollte Bedrohungsdaten von verschiedenen Sicherheitstools normalisieren, konsistente Bedrohungsklassifizierungsschemata anwenden und Echtzeit-Sichtbarkeit in aufkommende Bedrohungen in allen verwalteten Umgebungen aufrechterhalten. Dieser Ansatz verwandelt fragmentierte Sicherheitsalarme in kohärente Threat Intelligence, die proaktive Sicherheitsentscheidungen vorantreibt.

Automatisierte Risikobewertung und Priorisierung

Entwickeln Sie automatisierte Risikobewertungsmechanismen, die Bedrohungen basierend auf kundenspezifischen Kriterien bewerten, einschließlich Branchensektor, Compliance-Anforderungen, Geschäftsauswirkungen und bestehenden Sicherheitskontrollen. Dieses Bewertungssystem sollte Bedrohungsprioritäten basierend auf Echtzeit-Kontext dynamisch anpassen und sicherstellen, dass kritische Schwachstellen angemessene Aufmerksamkeit erhalten, unabhängig davon, welche Kundenumgebung sie betreffen.

Erwägen Sie die Implementierung von Machine Learning-Algorithmen, die aus historischen Incident Responses lernen, um kontinuierlich die Genauigkeit der Risikobewertung zu verfeinern. Diese Systeme können subtile Bedrohungsindikatoren identifizieren, die menschliche Analysten übersehen könnten, während sie False-Positive-Raten in allen Kundenumgebungen reduzieren.

Kundenübergreifende Bedrohungsmustererkennung

Nutzen Sie aggregierte Bedrohungsdaten, um Angriffskampagnen zu identifizieren, die gleichzeitig mehrere Kunden ins Visier nehmen. Diese Fähigkeit ermöglicht es MSPs, präventive Maßnahmen in ihrem gesamten Kundenportfolio zu implementieren, wenn Bedrohungen in frühen Stadien erkannt werden, was die Gesamtsicherheitslage erheblich verbessert.

Die kundenübergreifende Mustererkennung hilft auch dabei, Supply Chain-Angriffe, koordinierte Phishing-Kampagnen und Advanced Persistent Threats zu identifizieren, die als isolierte Vorfälle erscheinen könnten, wenn sie durch Single-Client-Linsen betrachtet werden, aber klare Angriffsmuster offenbaren, wenn sie kollektiv analysiert werden.

Implementierung skalierbarer Bedrohungsüberwachungssysteme

Multi-Tenant Security Operations Centers

Entwerfen Sie Security Operations Centers (SOCs), die effizient Bedrohungen in mehreren Kundenumgebungen überwachen können, ohne Reaktionszeiten oder Sicherheitseffektivität zu kompromittieren. Dies umfasst die Implementierung von Workflow-Automatisierung, standardisierten Playbooks und Eskalationsverfahren, die kundenspezifische Anforderungen berücksichtigen, während sie die operative Effizienz aufrechterhalten.

Moderne Multi-Tenant-SOCs nutzen künstliche Intelligenz, um automatisch Bedrohungen zu kategorisieren, geeignete Response-Teams zuzuweisen und Eindämmungsmaßnahmen entsprechend vordefinierten Kundenrichtlinien zu initiieren. Diese Automatisierung reduziert Reaktionszeiten und stellt eine konsistente Behandlung von Sicherheitsvorfällen in allen verwalteten Umgebungen sicher.

Echtzeit-Threat Intelligence Feeds

Integrieren Sie externe Threat Intelligence-Feeds mit internen Sicherheitsdaten, um umfassenden Bedrohungskontext für alle Kundenumgebungen zu bieten. Diese Feeds sollten Indicators of Compromise (IOCs), Tactics, Techniques, and Procedures (TTPs) und Schwachstellen-Intelligence umfassen, die automatisch mit kundenspezifischen Sicherheitsereignissen korreliert werden können.

Der Integrationsprozess sollte Threat Intelligence basierend auf Kundenrelevanz filtern und automatisch Sicherheitskontrollen und Überwachungssysteme aktualisieren, wenn neue Bedrohungen identifiziert werden. Dieser proaktive Ansatz hilft dabei, Angriffe zu verhindern, bevor sie den Kundenbetrieb beeinträchtigen.

Automatisierte Incident Response-Koordination

Entwickeln Sie automatisierte Incident Response-Systeme, die gleichzeitig Sicherheitsmaßnahmen in mehreren betroffenen Kundenumgebungen koordinieren können. Diese Systeme sollten Kommunikationskanäle mit Kunden-Stakeholdern aufrechterhalten, automatisch Incident Reports generieren und den Sanierungsfortschritt entsprechend den spezifischen Anforderungen jedes Kunden verfolgen.

Die automatisierte Response-Koordination wird besonders wertvoll während weit verbreiteter Sicherheitsvorfälle, die mehrere Kunden betreffen, und ermöglicht es MSPs, konsistente Eindämmungsmaßnahmen zu implementieren, während sie maßgeschneiderte Kommunikation für jede betroffene Organisation bereitstellen.

Kundenspezifische Anpassung und Berichterstattung

Maßgeschneiderte Threat Intelligence Dashboards

Erstellen Sie angepasste Threat Intelligence-Dashboards für jeden Kunden, die relevante Sicherheitsmetriken, Bedrohungstrends und Risikoindikatoren spezifisch für ihre Branche und operative Umgebung hervorheben. Diese Dashboards sollten Executive-Level-Zusammenfassungen neben detaillierten technischen Informationen für IT-Teams bereitstellen.

Die Dashboard-Anpassung sollte branchenspezifische Threat Intelligence, compliance-relevante Sicherheitsmetriken und Risikoindikatoren umfassen, die mit den Geschäftszielen jedes Kunden übereinstimmen. Dieser maßgeschneiderte Ansatz stellt sicher, dass Threat Intelligence direkt die Entscheidungsprozesse der Kunden unterstützt.

Regulatorische Compliance-Integration

Integrieren Sie Compliance-Überwachung direkt in Threat Intelligence-Workflows, kennzeichnen Sie automatisch Sicherheitsvorfälle, die regulatorische Meldungen erfordern, und erhalten Sie Audit-Trails entsprechend geltender Standards aufrecht. Diese Integration reduziert den Compliance-Overhead, während sie sicherstellt, dass alle Berichterstattungsanforderungen konsistent erfüllt werden.

Das System sollte automatisch Compliance-Berichte in Formaten generieren, die von verschiedenen Regulierungsbehörden gefordert werden, Sanierungszeitpläne verfolgen und Nachweise für die Wirksamkeit von Sicherheitskontrollen in allen Kundenumgebungen bereitstellen.

Predictive Risk Analytics

Implementieren Sie Predictive Analytics-Fähigkeiten, die potenzielle Sicherheitsrisiken basierend auf historischen Bedrohungsdaten, Branchentrends und kundenspezifischen Risikofaktoren vorhersagen können. Diese Analytik hilft MSPs dabei, Sicherheitskontrollen proaktiv zu stärken und potenzielle Bedrohungen zu kommunizieren, bevor sie sich materialisieren.

Prognoseinodelle sollten saisonale Bedrohungsvariationen, aufkommende Angriffsvektoren und Kundengeschäftsänderungen berücksichtigen, die sich auf die Sicherheitslage auswirken könnten. Dieser vorausschauende Ansatz ermöglicht proaktive Sicherheitsinvestitionen und Risikominderungsstrategien.

Technologie für Skalierung und Effizienz nutzen

Cloud-Native Security Platforms

Implementieren Sie Cloud-native Sicherheitsplattformen, die speziell für Multi-Tenant-Umgebungen entwickelt wurden und die Skalierbarkeit und Flexibilität bieten, die zur Unterstützung wachsender Kundenportfolios erforderlich sind. Diese Plattformen sollten API-gesteuerte Integrationsfähigkeiten, automatische Skalierung und integrierte Mandantenisolationsfunktionen bieten.

Cloud-native Architekturen ermöglichen es MSPs, schnell Sicherheitsdienste für neue Kunden bereitzustellen, während sie konsistente Servicequalität und Sicherheitsstandards in allen verwalteten Umgebungen aufrechterhalten. Diese Skalierbarkeit wird entscheidend, da MSP-Kundenportfolios weiter expandieren.

Integration mit E-Mail-Sicherheitsplattformen

E-Mail bleibt ein primärer Angriffsvektor in allen Kundenumgebungen, was robuste E-Mail-Sicherheitsintegration für umfassende Threat Intelligence unerlässlich macht. Plattformen wie Skysnag MSP/MSSP Comply bieten zentralisiertes E-Mail-Authentifizierungsmanagement über mehrere Kunddomänen hinweg und ermöglichen es MSPs, E-Mail-basierte Bedrohungen skaliert zu überwachen und zu verhindern.

Die E-Mail-Sicherheitsintegration sollte automatisiertes DMARC-Policy-Management, Phishing-Erkennung und Markenschutzdienste umfassen, die nahtlos in allen Kundenumgebungen funktionieren. Dieser umfassende Ansatz reduziert erfolgreiche E-Mail-basierte Angriffe erheblich, während er den Verwaltungsaufwand vereinfacht.

Machine Learning und KI-Integration

Integrieren Sie Machine Learning-Algorithmen, die automatisch Bedrohungsmuster identifizieren, False Positives reduzieren und die Incident Response-Effizienz in allen Kundenumgebungen verbessern können. Diese KI-Systeme sollten kontinuierlich aus Sicherheitsereignissen lernen, um zunehmend genauere Bedrohungserkennung und Risikobewertungsfähigkeiten zu bieten.

Die Machine Learning-Integration ermöglicht es MSPs, hochqualitative Sicherheitsdienste auch bei skalierenden Kundenportfolios aufrechtzuerhalten, indem sie sich automatisch an neue Bedrohungslandschaften und kundenspezifische Risikoprofile anpassen, ohne proportionale Erhöhungen der Sicherheitsanalyst-Ressourcen zu erfordern.

Erfolg messen und kontinuierliche Verbesserung

Key Performance Indicators für Multi-Client-Sicherheit

Etablieren Sie umfassende KPIs, die die Effektivität der Threat Intelligence über mehrere Dimensionen hinweg messen, einschließlich Erkennungsgenauigkeit, Reaktionszeiten, Kundenzufriedenheit und Gesamtrisikoreduzierung. Diese Metriken sollten Einblicke sowohl in operative Effizienz als auch in Sicherheitseffektivität bieten.

Erfolgsmetriken sollten Mean Time to Detection (MTTD), Mean Time to Response (MTTR), False-Positive-Raten und Verbesserungen der Kundensicherheitslage umfassen. Regelmäßige Analyse dieser Metriken ermöglicht kontinuierliche Optimierung der Threat Intelligence-Fähigkeiten.

Kundenkommunikation und Transparenz

Entwickeln Sie klare Kommunikationsprotokolle, die Kunden über relevante Bedrohungen, Sicherheitsverbesserungen und Risikomanagement-Aktivitäten informiert halten, ohne sie mit technischen Details zu überlasten. Diese Kommunikation sollte auf verschiedene Stakeholder-Ebenen innerhalb jeder Kundenorganisation zugeschnitten sein.

Transparente Berichterstattung baut Kundenvertrauen auf und demonstriert den Wert von Managed Security Services, unterstützt langfristige Kundenbeziehungen und Geschäftswachstum. Regelmäßige Sicherheitsbriefings und angepasste Berichte helfen Kunden dabei, ihre Sicherheitslage zu verstehen und informierte Risikomanagement-Entscheidungen zu treffen.

Wichtige Erkenntnisse

Effektive MSP Threat Intelligence erfordert ausgeklügelte Systeme, die Sicherheitsdaten aus mehreren Kundenumgebungen aggregieren, analysieren und darauf reagieren können, während sie strikte Mandantentrennung und regulatorische Compliance aufrechterhalten. Der Erfolg hängt von der Implementierung zentralisierter Plattformen ab, die Echtzeit-Sichtbarkeit, automatisierte Risikopriorisierung und koordinierte Incident Response-Fähigkeiten bieten.

Die erfolgreichsten MSPs nutzen Cloud-native Sicherheitsplattformen, integrieren umfassende E-Mail-Sicherheitslösungen und verwenden Machine Learning, um ihre Threat Intelligence-Fähigkeiten effizient zu skalieren. Durch den Fokus auf automatisierte Prozesse, Predictive Analytics und kundenspezifische Anpassung können MSPs überlegene Sicherheitsergebnisse liefern, während sie operative Effizienz aufrechterhalten.

Kontinuierliche Messung und Verbesserung der Threat Intelligence-Fähigkeiten stellt sicher, dass MSPs sich entwickelnden Bedrohungslandschaften voraus bleiben, während sie ihren Kundenportfolios zunehmenden Wert bieten. Die Investition in ausgeklügelte Multi-Tenant-Threat Intelligence-Systeme zahlt sich durch verbesserte Sicherheitsergebnisse, erhöhte Kundenzufriedenheit und nachhaltiges Geschäftswachstum aus.

Bereit, die Threat Intelligence-Fähigkeiten Ihres MSP zu transformieren? Entdecken Sie, wie Skysnags Multi-Tenant-Sicherheitsplattform Ihre Sicherheitsoperationen in allen Kundenumgebungen rationalisieren kann, während sie überlegene Bedrohungserkennung und Response-Fähigkeiten liefert.

Bereit, Ihre Absenderidentität zu sichern und den Ruf Ihrer Domain zu schützen? Registrieren Sie sich noch heute.

Jetzt starten