Die Verwaltung von DMARC-Bereitstellungen über Hunderte von Client-Domains hinweg bringt einzigartige Herausforderungen mit sich, denen Single-Tenant-Umgebungen selten begegnen. Wenn Authentifizierungsfehler gleichzeitig über mehrere Clients hinweg auftreten, benötigen MSPs systematische Troubleshooting-Workflows, die schnell die Grundursachen isolieren und die E-Mail-Sicherheit wiederherstellen können, ohne den Geschäftsbetrieb zu stören.

DMARC-Bereitstellungsfehler in Multi-Tenant-Umgebungen entstehen oft durch Konfigurationskonflikte, DNS-Propagationsprobleme oder Authentifizierungsfehlausrichtungen, die mehrere Domains gleichzeitig betreffen. Im Gegensatz zur Single-Domain-Fehlerbehebung benötigen MSP-Umgebungen Workflows, die schnell identifizieren können, ob Probleme client-spezifisch, infrastruktur-weit oder mit vorgelagerten E-Mail-Services verbunden sind.

I. Häufige Multi-Tenant-DMARC-Bereitstellungsherausforderungen

Konfigurationskonflikte auf Infrastrukturebene

Multi-Tenant-DMARC-Management führt zu Komplexität, wenn gemeinsam genutzte Infrastrukturkomponenten mehrere Client-Domains beeinflussen. DNS-Serverkonfigurationen, E-Mail-Relay-Einstellungen und Authentifizierungsserver-Richtlinien können kaskadierende Ausfälle im gesamten Client-Portfolio verursachen.

Authentifizierungsserver-Fehlkonfigurationen manifestieren sich oft als SPF-Ausrichtungsfehler über mehrere Domains hinweg, die dieselbe E-Mail-Infrastruktur teilen. Wenn MSPs zentrale E-Mail-Services für mehrere Clients nutzen, kann ein einziger SPF-Datensatzfehler gleichzeitig DMARC-Fehler für Dutzende von Domains auslösen.

DKIM-Schlüsselverwaltung wird in Multi-Tenant-Umgebungen besonders komplex, wo verschiedene Clients unterschiedliche E-Mail-Services nutzen können, während sie DNS-Infrastruktur teilen. Schlüssel-Rotationspläne, Selektor-Konflikte und Zertifikatsverwaltung erfordern Koordination über mehrere Client-Umgebungen hinweg.

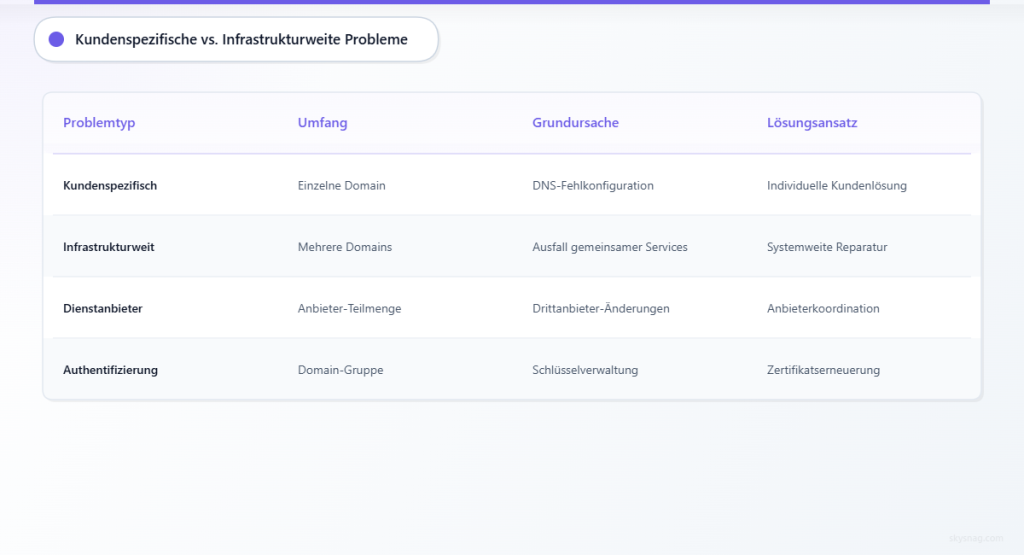

Client-spezifische vs. systemische Probleme

Die Unterscheidung zwischen client-spezifischen Problemen und systemischen Infrastrukturproblemen erfordert strukturierte diagnostische Ansätze. Individuelle Client-DNS-Fehlkonfigurationen können als weit verbreitete Probleme erscheinen, wenn Überwachungssysteme Fehlerdaten über mehrere Domains hinweg aggregieren.

E-Mail-Service-Provider-Änderungen durch einzelne Clients können Authentifizierungsfehler verursachen, die breitere Infrastrukturprobleme zu signalisieren scheinen. MSPs benötigen Workflows, die schnell identifizieren, ob DMARC-Fehler von client-seitigen Änderungen oder Infrastrukturproblemen herrühren.

Drittanbieter-E-Mail-Service-Integrationen stellen laufende Herausforderungen dar, wenn Clients unabhängig ihre E-Mail-Konfigurationen ohne MSP-Koordination ändern. Diese Änderungen können die DMARC-Ausrichtung brechen und falsch-positive Warnungen in Überwachungssystemen auslösen.

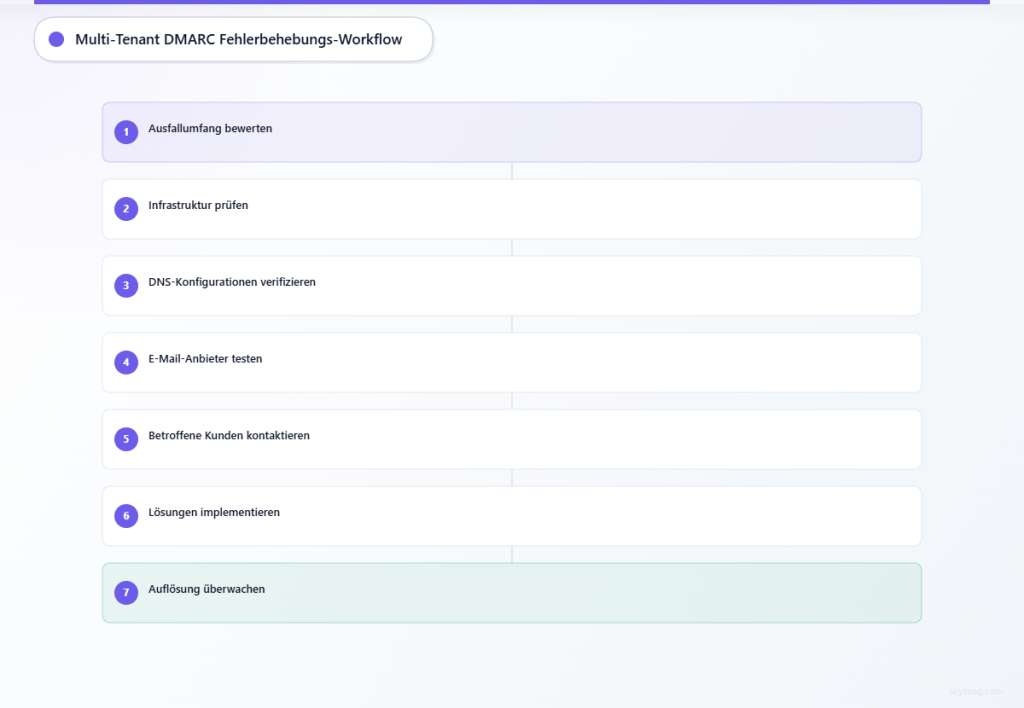

II. Systematischer Multi-Tenant-Troubleshooting-Workflow

Phase 1: Erste Problemklassifizierung

Schritt 1: Bereichsbewertung

Beginnen Sie die Fehlerbehebung, indem Sie bestimmen, ob DMARC-Fehler einzelne Clients, mehrere Clients mit gemeinsamer Infrastruktur oder alle verwalteten Domains betreffen. Überprüfen Sie Fehlerberichte über Ihr Client-Portfolio hinweg, um Muster zu identifizieren.

Überprüfen Sie Ihr zentrales Monitoring-Dashboard, um zu bestimmen, ob Fehler mit bestimmten Zeiträumen, geografischen Regionen oder E-Mail-Service-Providern korrelieren. Diese erste Bewertung hilft zu klassifizieren, ob Probleme client-spezifisch, infrastrukturbezogen oder durch externe Faktoren verursacht sind.

Dokumentieren Sie den Umfang der betroffenen Domains und die Arten der beobachteten Authentifizierungsfehler. Notieren Sie, ob Fehler SPF-Ausrichtung, DKIM-Verifizierung oder beides betreffen, da diese Information nachfolgende Troubleshooting-Schritte leitet.

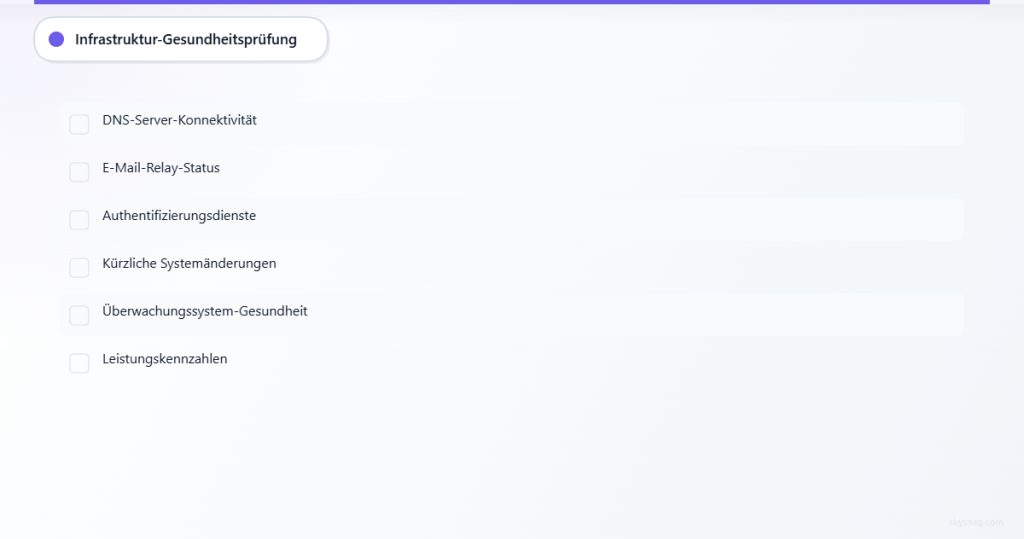

Schritt 2: Infrastruktur-Gesundheitsprüfung

Überprüfen Sie den Betriebsstatus gemeinsam genutzter Infrastrukturkomponenten einschließlich DNS-Server, E-Mail-Relays und Authentifizierungsdienste. Testen Sie Konnektivität und Antwortzeiten für kritische Infrastrukturelemente.

Überprüfen Sie kürzliche Infrastrukturänderungen, Wartungsaktivitäten oder Software-Updates, die mit dem Auftreten von DMARC-Fehlern korrelieren könnten. Prüfen Sie Systemlogs auf Fehlermeldungen oder Leistungsabbau-Indikatoren.

Validieren Sie, dass zentrale DMARC-Überwachungs- und Berichtssysteme korrekt funktionieren und Daten von allen überwachten Domains empfangen. Bestätigen Sie, dass die Überwachungsinfrastruktur selbst nicht zu gemeldeten Fehlern beiträgt.

Phase 2: DNS- und Authentifizierungsvalidierung

Schritt 3: DNS-Konfigurationsverifizierung

Führen Sie DNS-Lookups für DMARC-, SPF- und DKIM-Datensätze über betroffene Domains hinweg mit externen DNS-Auflösungsdiensten durch. Vergleichen Sie Ergebnisse von mehreren DNS-Servern, um Propagationsprobleme oder Konfigurationsinkonsistenzen zu identifizieren.

Überprüfen Sie, dass DNS-Änderungen, die für Clients implementiert wurden, korrekt über wichtige DNS-Provider hinweg propagiert haben. Nutzen Sie mehrere geografische Standorte für DNS-Tests, um regionale Propagationsprobleme zu identifizieren.

Prüfen Sie auf DNS-Datensatzkonflikte oder fehlerhafte Einträge, die Authentifizierungsfehler verursachen könnten. Achten Sie besonders auf SPF-Datensatzlängenbegrenzungen und DKIM-Selektor-Konflikte in Multi-Tenant-Umgebungen.

Schritt 4: E-Mail-Service-Provider-Integration

Überprüfen Sie E-Mail-Service-Provider-Konfigurationen für betroffene Clients, wobei Sie sich auf SPF-Include-Mechanismen und DKIM-Signaturkonfigurationen konzentrieren. Verifizieren Sie, dass gemeinsam genutzte E-Mail-Infrastruktur die Authentifizierung für alle Client-Domains ordnungsgemäß handhabt.

Testen Sie E-Mail-Authentifizierung von verschiedenen Sendequellen einschließlich Client-E-Mail-Systemen, gemeinsam genutzter Infrastruktur und Drittanbieterdiensten. Dokumentieren Sie, welche Authentifizierungsmechanismen für jede Sendequelle erfolgreich sind oder fehlschlagen.

Validieren Sie DKIM-Signaturerstellung und -verifizierung über verschiedene E-Mail-Pfade hinweg. Stellen Sie sicher, dass E-Mail-Routing durch gemeinsam genutzte Infrastruktur ordnungsgemäße Signaturgültigkeit und -ausrichtung aufrechterhält.

Phase 3: Client-Kommunikation und Lösung

Schritt 5: Client-Auswirkungsbewertung

Kontaktieren Sie betroffene Clients, um Informationen über kürzliche E-Mail-Konfigurationsänderungen, neue Software-Bereitstellungen oder Änderungen an E-Mail-Service-Providern zu sammeln. Dokumentieren Sie alle client-seitigen Änderungen, die zu Authentifizierungsfehlern beitragen könnten.

Bewerten Sie die Geschäftsauswirkungen von DMARC-Fehlern auf jeden betroffenen Client und priorisieren Sie die Lösung basierend auf E-Mail-Volumen, Geschäftskritikalität und regulatorischen Anforderungen. Einige Clients benötigen möglicherweise sofortige Aufmerksamkeit, während andere systematisch behandelt werden können.

Geben Sie vorläufige Statusupdates an betroffene Clients, erklären Sie den Troubleshooting-Prozess und die erwartete Lösungszeit. Halten Sie regelmäßige Kommunikation während des gesamten Lösungsprozesses aufrecht, um Client-Erwartungen zu verwalten.

Schritt 6: Koordinierte Lösungsimplementierung

Implementieren Sie Korrekturen systematisch, beginnend mit Infrastrukturproblemen, die mehrere Clients betreffen, dann Behandlung client-spezifischer Probleme. Testen Sie jede Korrektur kontrolliert, um die Entstehung zusätzlicher Probleme zu vermeiden.

Überwachen Sie DMARC-Authentifizierungsergebnisse in Echtzeit, während Korrekturen implementiert werden. Nutzen Sie Ihre zentrale Überwachungsplattform, um zu validieren, dass sich Authentifizierungserfolgsraten über betroffene Domains hinweg verbessern.

Dokumentieren Sie alle während des Troubleshooting-Prozesses vorgenommenen Änderungen, einschließlich Konfigurationsmodifikationen, DNS-Updates und Kommunikation mit Clients. Diese Dokumentation unterstützt Post-Incident-Analysen und zukünftige Troubleshooting-Bemühungen.

III. Nutzung von Skysnag MSP/MSSP Comply für Multi-Tenant-Management

Skysnag MSP/MSSP Comply bietet zentrale Sichtbarkeit über Multi-Tenant-DMARC-Bereitstellungen hinweg und ermöglicht schnelle Identifizierung von Authentifizierungsproblemen im gesamten Client-Portfolio. Das Multi-Tenant-Dashboard der Plattform hilft dabei, zwischen client-spezifischen Problemen und systemischen Infrastrukturproblemen zu unterscheiden.

Die automatisierten Überwachungs- und Warnfunktionen der Lösung helfen MSPs dabei, DMARC-Bereitstellungsfehler zu identifizieren, bevor sie die Client-E-Mail-Zustellung beeinträchtigen. Echtzeit-Fehleranalyse und detaillierte Berichterstattung unterstützen schnelle Fehlerbehebung und Client-Kommunikation.

Skysnas Multi-Tenant-Berichtsfunktionen ermöglichen es MSPs, Clients detaillierte Authentifizierungsstatus-Updates zu liefern, während sie operative Sichtbarkeit über ihr gesamtes verwaltetes Domain-Portfolio aufrechterhalten. Dieser umfassende Ansatz unterstützt sowohl proaktive Überwachung als auch reaktive Troubleshooting-Workflows.

IV. Best Practices für Prävention

Implementieren Sie standardisierte DMARC-Bereitstellungsverfahren über alle Client-Domains hinweg, um Konfigurationsinkonsistenzen zu reduzieren. Dokumentieren Sie genehmigte E-Mail-Service-Provider und Authentifizierungskonfigurationen für jede Client-Umgebung.

Etablieren Sie regelmäßige Überwachungspläne für DNS-Datensatzvalidierung und E-Mail-Authentifizierungstests über Ihr Client-Portfolio hinweg. Proaktive Überwachung hilft dabei, potentielle Probleme zu identifizieren, bevor sie die E-Mail-Zustellung beeinträchtigen.

Erstellen Sie Client-Kommunikationsprotokolle für E-Mail-Konfigurationsänderungen und stellen Sie sicher, dass Änderungen an E-Mail-Services oder DNS-Einstellungen mit Ihrem MSP-Team koordiniert werden. Diese Koordination verhindert Authentifizierungsfehler durch unkoordinierte Client-Änderungen.

Halten Sie aktuelle Dokumentation von E-Mail-Service-Provider-Integrationen und Authentifizierungsanforderungen für jeden Client. Regelmäßige Dokumentationsupdates unterstützen schnellere Fehlerbehebung und effektivere Client-Kommunikation während Vorfällen.

V. Wichtige Erkenntnisse

Multi-Tenant-DMARC-Troubleshooting erfordert systematische Workflows, die schnell zwischen client-spezifischen Problemen und infrastruktur-weiten Problemen unterscheiden können. Effektive Fehlerbehebung kombiniert zentrale Überwachung mit strukturierten diagnostischen Verfahren.

Erfolg in Multi-Tenant-Umgebungen hängt davon ab, umfassende Dokumentation zu pflegen, standardisierte Verfahren zu implementieren und eng mit Clients bei E-Mail-Konfigurationsänderungen zu koordinieren. Proaktive Überwachung und klare Kommunikationsprotokolle verhindern viele häufige Bereitstellungsfehler.

MSPs, die mehrere Client-Domains verwalten, benötigen spezialisierte Tools und Prozesse, die sowohl individuelle Client-Bedürfnisse als auch portfolio-weite operative Effizienz unterstützen. Zentrale Überwachungsplattformen wie Skysnag MSP/MSSP Comply ermöglichen effektives Multi-Tenant-DMARC-Management, während sie schnelle Problemlösung unterstützen.

Bereit, Ihren Multi-Tenant-DMARC-Troubleshooting-Workflow zu optimieren? Erkunden Sie Skysnag MSP/MSSP Comply und entdecken Sie, wie zentrale Überwachung und automatisierte Berichterstattung Ihre Client-Service-Bereitstellung verbessern und gleichzeitig operative Komplexität reduzieren können.